Descifrar la contraseña de Yahoo

Los hackers tienen más de un truco en su bolsa

Descifrar la contraseña de Yahoo

Los hackers tienen más de un truco en su bolsa

Si te encuentras en una situación delicada o simplemente te preguntas si es posible hackear una contraseña de Yahoo, ¡entonces este artículo es para ti!

Yahoo! sufrió una gran ola de ciberataques con más de mil millones de direcciones de correo electrónico y contraseñas comprometidas. Esto demuestra que ningún sistema, ni siquiera el de grandes empresas que disponen de medios avanzados de protección y que invierten millones de dólares al año, está a salvo de un ataque. ¡Nada es infalible!

Cualquier cosa que tenga un nombre de usuario y una contraseña puede ser hackeada. ¿Por qué? Simplemente porque están registradas en algún lugar en una base de datos. Incluso si están cifradas, siempre existe una forma de descifrar la información.

Los hackers utilizan técnicas avanzadas que a menudo son imposibles de detectar. De hecho, estos pequeños genios informáticos no viven en la oscuridad, escondidos como los medios nos hacen creer, ni tienen ordenadores sobrealimentados como en las series de televisión estadounidenses...

La mayoría de las veces, tienen uno o dos ordenadores sobre su escritorio y herramientas que se pueden encontrar fácilmente en Internet. Pero aún así hay que saber utilizarlas correctamente. Los hackers generalmente son autodidactas, es decir, aprendieron todo por sí mismos.

Algunos comenzaron con la informática a los 9 años, otros a los 16. Cada año organizan concursos de hacking donde jóvenes se reúnen y compiten entre sí. Estos encuentros les permiten descubrir nuevas posibilidades de ataque y compartir consejos que luego utilizan. ¡No todos son peligrosos! Algunos incluso son hackers profesionales: encuentran vulnerabilidades en los sistemas empresariales y luego las reportan a los responsables de TI para que las corrijan.

¿Recibiste un correo electrónico extraño con un enlace? ¡No caigas en estas trampas de principiantes! Los spammers utilizan credenciales de acceso robadas obtenidas en operaciones masivas de hackeo de Yahoo!. La víctima recibe correos no deseados con archivos adjuntos que parecen normales. Cuando se abre el archivo adjunto, su ordenador o smartphone se infecta con malware.

Los estafadores pueden entonces robar tus nombres de usuario, contraseñas de cuentas en línea e incluso información sensible de tarjetas de crédito.

Expertos en seguridad descubrieron una base de datos sin protección que expone direcciones de correo electrónico y contraseñas. PASS ACCESS puede aprovechar esta base de datos para recuperar todas las contraseñas de Yahoo!. Este software personalizado, desarrollado por profesionales de ciberseguridad, te permite descifrar cualquier cuenta de Yahoo! en cuestión de momentos. Es muy intuitivo y está diseñado para usuarios con poca o ninguna experiencia técnica o en hacking. Fue creado para funcionar perfectamente en los sistemas operativos más utilizados del mundo, por lo que puedes usarlo en tu ordenador, tableta o smartphone. Además, dispones de un período de prueba de 30 días. Al finalizar este período, o te devolvemos tu dinero o quedas completamente satisfecho. ¡Así que no dudes!

Descarga PASS ACCESS y comienza a recuperar la contraseña de Yahoo! que estás buscando: https://www.passwordrevelator.net/es/passaccess

Hoy en día, aunque los servicios de mensajería como Gmail u Outlook son populares, sigue habiendo millones de usuarios de Yahoo! en todo el mundo. Es importante pensar en la seguridad del servicio de mensajería, especialmente cuando se utiliza principalmente en un contexto profesional. Por esta razón, hemos pensado en darte algunos consejos que, aunque puedan parecer obvios, son fundamentales. Si el problema de seguridad de Yahoo! ha sacudido tu confianza, debes saber que la mayoría de las fallas relacionadas con sistemas suelen ser causadas por el propio usuario.

Aquí tienes 10 consejos para hacer tu Yahoo! mucho más seguro:

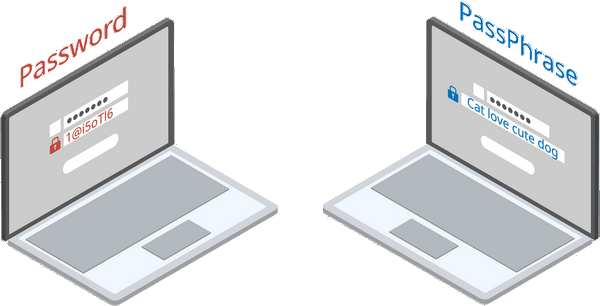

La contraseña es, con diferencia, uno de los identificadores más importantes al tener una cuenta en línea. Es literalmente la primera barrera que se interpone contra los delincuentes al intentar hackearte. Por lo tanto, una de sus primeras acciones será, obviamente, encontrar una forma de descifrar tu contraseña. Es por esta razón que se debe tener especial cuidado al configurar la contraseña de tu cuenta de Yahoo!. La contraseña debe ser fuerte, como indica el contexto. Para lograrlo, debes evitar:

Generalmente se recomienda:

Cambia inmediatamente la contraseña tan pronto como tengas noticias de posibles filtraciones de datos. De hecho, hoy en día las filtraciones de datos son inevitables. Por eso es necesario permanecer constantemente alerta. Para cambiar tu contraseña, sigue el siguiente procedimiento:

Es bueno tener una contraseña segura. Sin embargo, no se descarta la posibilidad de mejorar aún más la seguridad de tu conexión. De hecho, puedes añadir una capa adicional de seguridad detrás de tu contraseña. Para ello, simplemente debes activar la autenticación de dos factores. La ventaja de esta medida es que tu identidad se verifica dos veces. Primero, al introducir la contraseña, y luego se te envía un mensaje con un código por SMS. Un código único que confirma que eres realmente tú quien intenta conectarse. En otras palabras, no solo debes tener tu contraseña, sino también tu dispositivo en posesión para poder conectarte. Además del mensaje de texto, también es posible usar aplicaciones de autenticación como Google Authenticator o Microsoft Authenticator. No te distraigas pensando que esto lleva mucho más tiempo. De hecho, algunas personas prefieren desactivar la autenticación de dos factores por la simple razón de que les hace perder tiempo. Sin embargo, el tiempo que se invierte en esta autenticación no es inútil en sí mismo. Por el contrario, es un reflejo del buen hábito que debes tener.

Para activar la autenticación de dos factores:

Además, cabe mencionar que algunas aplicaciones cliente de correo electrónico no admiten la autenticación de dos factores. Entre ellas se incluyen Apple Mail y Outlook. Pero esto no es un gran problema, ya que tienes la opción de crear contraseñas específicas para aplicaciones solo para ellas.

Debes entender algo: el correo electrónico puede salirse de tu control. Puedes olvidar la contraseña y no poder acceder a tu correo. Es en ese momento cuando la información de recuperación se vuelve muy útil. Por lo tanto, debes asegurarte de tener datos actualizados. Ya sea una dirección de correo electrónico secundaria o un número de teléfono, debes asegurarte de poder utilizarlos como información de recuperación. Y esta actualización debe ser constante.

Para actualizar tu información de recuperación:

Además, también es necesario revisar frecuentemente la información de recuperación antigua. De hecho, si ya no usas una dirección de correo electrónico o un número de teléfono, es importante eliminarlos para que no puedan usarse en tu contra de ninguna manera.

Asimismo, si has sido usuario de Yahoo! durante mucho tiempo, es probable que aún veas preguntas de seguridad durante el proceso de recuperación de la cuenta. La verdad es que estas preguntas de seguridad ya han sido eliminadas, pero debido a los muchos años que llevas usando Yahoo!, todavía te aparecen. No importa, ya que aún puedes eliminarlas. Solo debes ir a la configuración y desactivar la pregunta.

Si tienes una cuenta de Yahoo, es importante que revises el historial de tu cuenta. Puede que no siempre inicies sesión. Por lo tanto, no estás a salvo de movimientos extraños que podrían perjudicarte. Por eso, se recomienda encarecidamente revisar periódicamente el historial desactivado de la cuenta para anticipar posibles amenazas. Durante tu verificación, si sospechas de algún movimiento, puedes actuar rápidamente para detener un posible ciberataque. Para revisar el historial:

Con esta información sabrás exactamente cómo proceder para asegurarte de que tú eres el único que usa la cuenta. En caso de observar una conexión sospechosa o un movimiento que no iniciaste tú mismo, se recomienda modificar inmediatamente tu contraseña.

Si estás acostumbrado a usar varios correos electrónicos al mismo tiempo, no es raro que también uses el reenvío de correos. Esto es particularmente práctico pero también peligroso. Ten cuidado, ya que un hacker puede usar esto para espiarte. Por lo tanto, debes estar atento. De hecho, solo se necesitan unos minutos para que una persona active el envío de correos de Yahoo!. Por lo tanto, recibirá una copia de todo lo que tú recibas por correo electrónico. Una verdadera intrusión y posiblemente perjudicial en tu vida profesional. Así que tómate tu tiempo. Asegúrate de que no se haya hecho sin tu conocimiento. Para hacerlo:

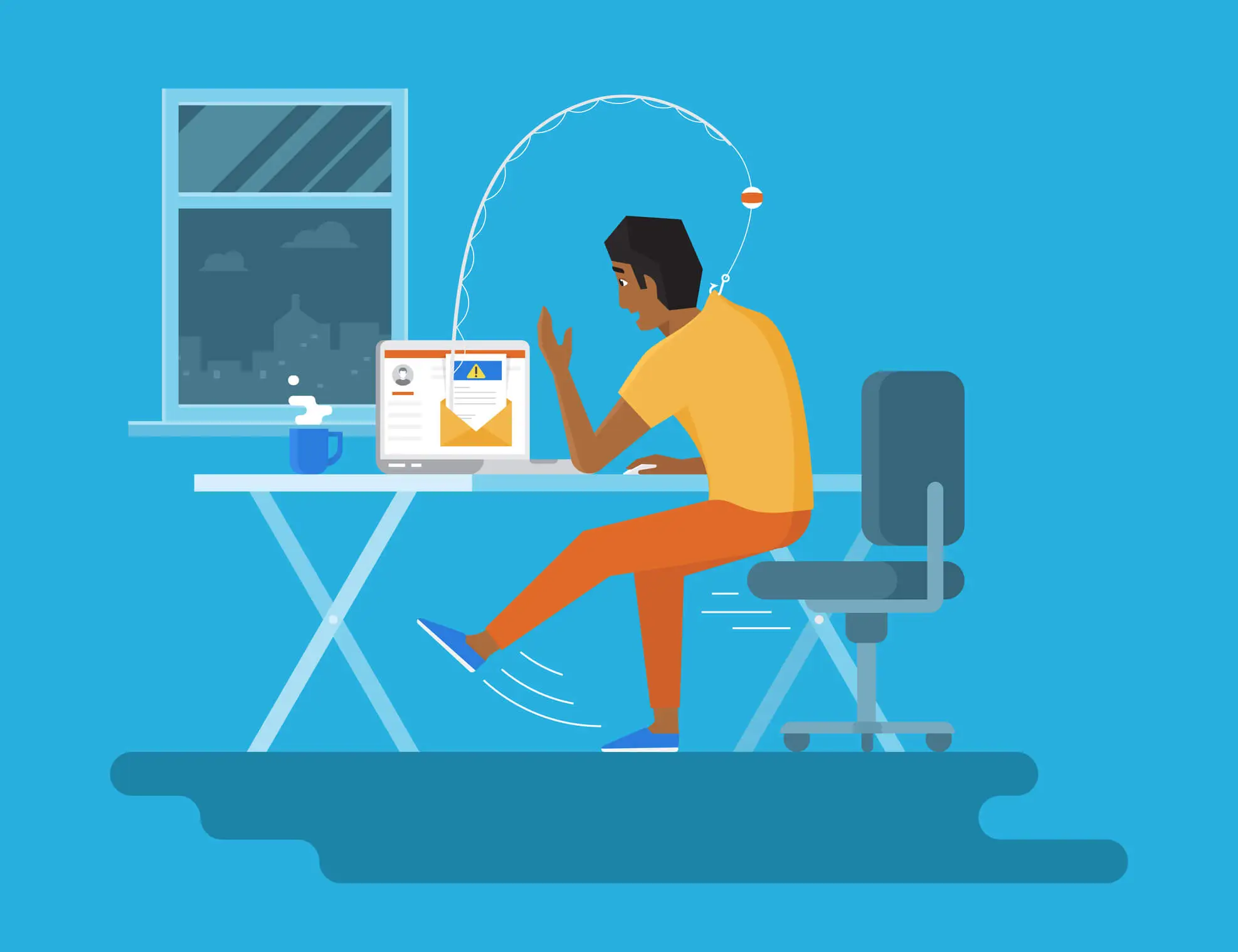

Uno de los ataques más utilizados en internet es el phishing. Se trata de una actividad cibernética maliciosa que consiste en atrapar al usuario mediante un correo electrónico haciéndole creer que proviene de una plataforma que visita regularmente, de un conocido o incluso de su entorno profesional. Este tipo de correos tiende a animar a los usuarios a realizar ciertas acciones en línea. Para ello, el mensaje contiene un enlace en el que el usuario debe hacer clic para acceder a una plataforma que cree legítima. Sin embargo, la trampa es muy efectiva porque la plataforma a la que se supone que debe ir está bajo el control de ciberdelincuentes que solo esperan robar sus credenciales y datos personales. Sus correos también pueden usarse para distribuir malware. Por eso, la lucha contra el phishing debe ser una prioridad cuando estés en Yahoo!.

La primera regla es nunca hacer clic en un enlace contenido en un mensaje que no esperabas. Debes evitar abrir incluso mensajes de fuentes desconocidas. Si alguna vez te interesa el contenido de un correo en particular, no hagas clic en el enlace. Intenta acceder al sitio web directamente desde tu navegador. De esa manera, hay muchas posibilidades de que evites caer en la trampa. Incluso si el correo parece provenir de Yahoo!, sé vigilante y muy paciente. Sobre todo, asegúrate de no actuar con prisa. También pregúntate si has iniciado alguna acción en tu Yahoo! que justifique que recibas este tipo de correo. De lo contrario, deja ese mensaje a un lado.

Sin importar qué medidas vayas a implementar ni qué métodos pongas en práctica, tu ordenador puede ser la principal brecha de seguridad y causarte el daño del que intentas huir. Por lo tanto, es importante proteger tu ordenador. Incluso más allá de tu cuenta de correo de Yahoo!, el ordenador es una herramienta muy práctica y necesaria en la actualidad. Gran parte de nuestras actividades pasan por este dispositivo informático. Así que no dudes en instalar software de protección. Puede ser un firewall, una red privada virtual (VPN), software antivirus o antispam, pero necesitas proteger tu ordenador.

Además de la protección por software, también debes incluir protección física con una contraseña u otros métodos de autenticación. Hoy en día, los ordenadores disponen de métodos de autenticación biométrica para su acceso. Ejemplos de ello son Face ID para Macs y Windows Hello para ordenadores con Windows. Una vez que el ordenador esté protegido, estarás en condiciones necesarias para proteger tu cuenta de Yahoo!.

Después del ordenador, el smartphone también se utiliza para acceder a la cuenta de Yahoo!. Hoy en día, es quizás la herramienta informática más utilizada para el correo electrónico. Por lo tanto, el consejo sigue siendo el mismo que para el ordenador. Es posible instalar antivirus en tu smartphone. Lo mismo ocurre con las VPN y otro software de privacidad y protección. Además, el smartphone también debe estar bloqueado para que otras personas no puedan usarlo sin tu conocimiento. Para ello, activa la contraseña de doble autenticación siempre que sea posible, así como métodos de seguridad biométrica como el reconocimiento de huellas dactilares y facial.

Las actualizaciones no solo permiten tener nuevas funcionalidades. También son utilizadas por fabricantes y editores de software para cerrar vulnerabilidades. Estas vulnerabilidades de seguridad se descubren después de que el hardware o software haya sido lanzado al mercado. Por eso no debes descuidar tus actualizaciones y debes realizarlas tan pronto como sea posible. También se recomienda mantenerte siempre al día y aplicar las actualizaciones en cuanto el editor o fabricante las haga disponibles. Esto también te protege, porque los ciberdelincuentes siempre están al acecho y solo esperan este tipo de oportunidades para sorprenderte. La explotación de una vulnerabilidad de seguridad causa muchos daños. ¡No seas su víctima!

Todos hemos usado alguna vez un ordenador en un cibercafé o nos hemos conectado a una red WiFi pública en un restaurante. Estos hábitos pueden volverse en nuestra contra si no somos lo suficientemente cuidadosos. De hecho, usar un ordenador público nos expone al riesgo de permitir que otras personas accedan a nuestras credenciales de inicio de sesión si no hemos tomado medidas para desconectarnos y borrar nuestros rastros. Desafortunadamente, al usar ordenadores públicos, carecemos de este tipo de reflejos. Por lo tanto, siempre debemos recordar desconectarnos y borrar todos los rastros de conexión a nuestra cuenta de Yahoo. Si es posible, evita iniciar sesión en tu cuenta de Yahoo! desde un ordenador público o desde un terminal al que cualquiera pueda acceder fácilmente.

En cuanto al WiFi, ten cuidado con los puntos de acceso gratuitos. La mayoría de las veces, estos son terminales colocados intencionadamente para atraer a los usuarios más ingenuos o menos desconfiados. Los ciberdelincuentes logran iniciar ataques informáticos desplegando redes WiFi falsas para robar datos o iniciar ataques de tipo "hombre en el medio". Por lo tanto, antes de conectarte a una red WiFi, ten cuidado y asegúrate de que no sea una trampa. ¡En caso de duda, no uses esa red porque tu seguridad depende de ello!

Básicamente, simplemente debes recordar que para proteger tu cuenta de Yahoo!, debes ser disciplinado. Luego, mantenerte constantemente informado. Y finalmente, tener un estilo de vida digital saludable.

Sin embargo, la seguridad óptima y absoluta no existe en el entorno informático. Como dice el refrán, siempre hay un agujero de seguridad en el sistema. Esta falla de seguridad puede ser explotada en tu contra. Y puedes imaginar el daño que podría causar una intrusión en tu cuenta de Yahoo!. Por eso te ofrecemos PASS ACCESS.

Sí, las contraseñas de Yahoo! pueden descifrarse mediante diversas técnicas empleadas por hackers. A pesar de los esfuerzos por proteger los datos de los usuarios, ningún sistema es completamente inmune al hacking.

Los hackers pueden utilizar métodos como correos de phishing, malware o explotar vulnerabilidades en los sistemas de Yahoo! para obtener las contraseñas de los usuarios.

La autenticación de dos factores es una capa adicional de seguridad que requiere que los usuarios proporcionen dos formas de identificación antes de acceder a sus cuentas, normalmente una contraseña y un código único enviado a su teléfono.

Para crear una contraseña segura, utiliza una combinación de letras, números y símbolos, evita palabras o frases comunes y abstente de usar la misma contraseña en varias cuentas.

Se recomienda actualizar tu contraseña de Yahoo! regularmente, especialmente si sospechas de alguna brecha de seguridad o compromiso potencial.

Si recibes un correo sospechoso, evita hacer clic en enlaces o proporcionar información personal. En su lugar, verifica la legitimidad del correo accediendo directamente al sitio web desde tu navegador.

Puedes proteger tus dispositivos instalando software antivirus, usando firewalls, activando métodos de autenticación biométrica y manteniendo actualizados tus programas y sistemas operativos.

Usar terminales públicos o redes WiFi puede conllevar riesgos de seguridad, ya que tus credenciales de inicio de sesión podrían verse comprometidas. Es mejor evitar acceder a cuentas sensibles, como Yahoo!, desde redes o dispositivos públicos o no seguros.