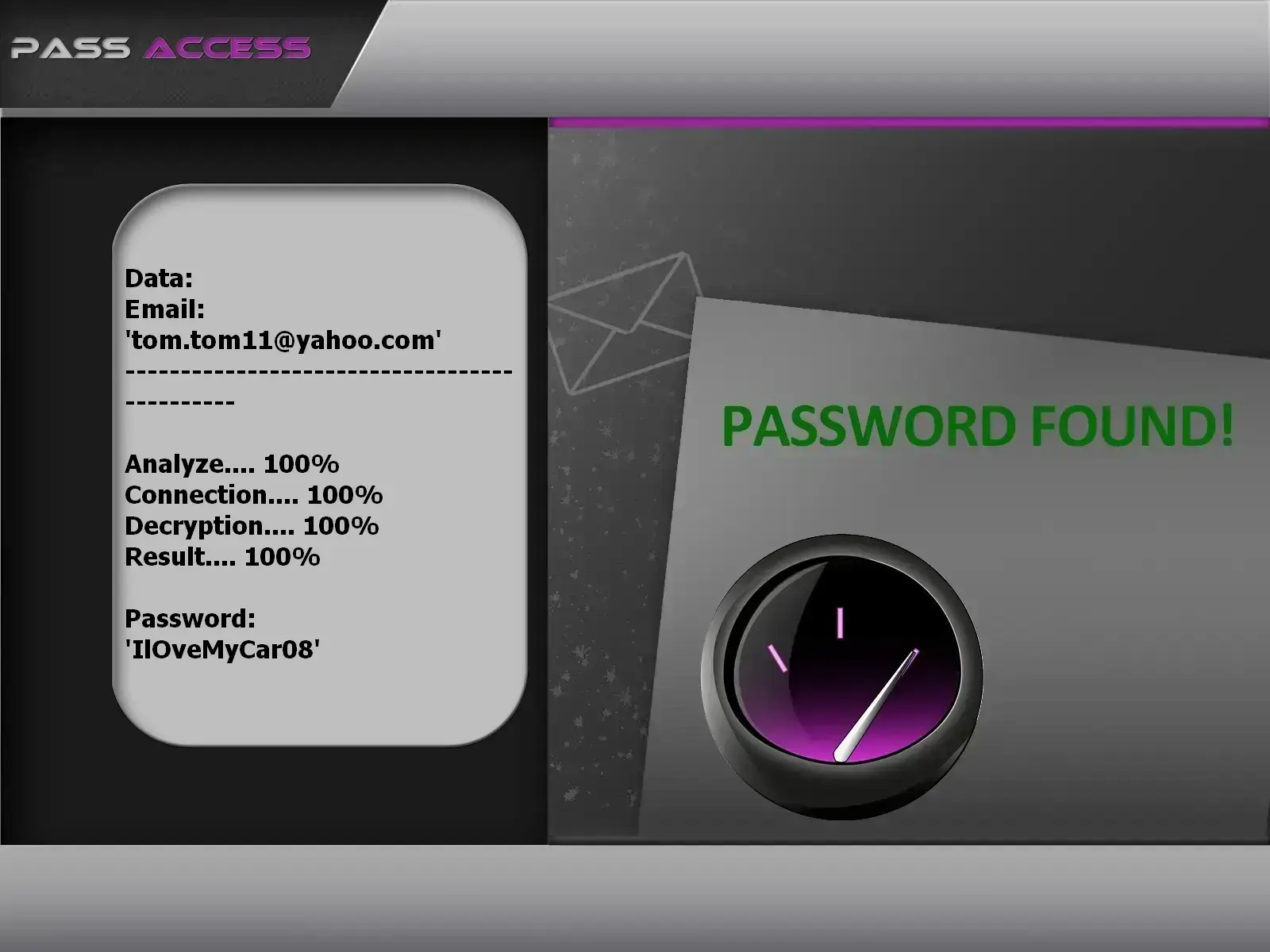

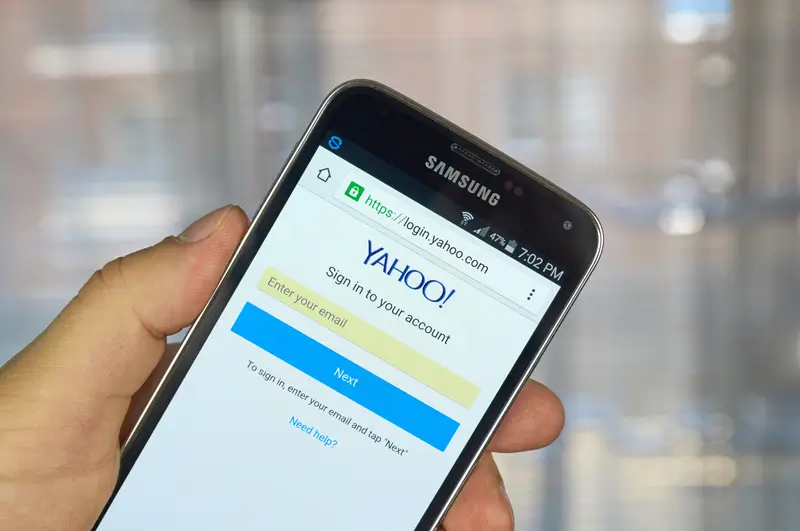

PASS ACCESS é o aplicativo legítima e certificada ISO 9001:2015 e ISO/IEC 27001:2022 com inteligência artificial que permite decifrar rapidamente uma ou mais senhas do e-mail do Yahoo! para que você possa fazer login.

Sem PASS ACCESS, você nunca terá sucesso! Imagine poder hackear rapidamente as proteções e acessar sua conta Yahoo!, mesmo quando está protegida por uma senha. Descubra todo o poder desta solução agora mesmo.

Aproveite este truque simples — você ficará surpreso com os resultados! Com o PASS ACCESS, você pode recuperar quantas senhas desejar, sem limites de uso e de qualquer lugar do mundo!

Não perca mais tempo! Seus e-mails de contato podem estar em risco e serem perdidos para sempre se você não conseguir acessar sua conta do Yahoo! Se você não tiver a senha do seu endereço de e-mail do Yahoo!, o PASS ACCESS pode extraí-la facilmente para você em poucos minutos.

Embora a extração de senhas seja normalmente um processo complexo e demorado, o PASS ACCESS simplifica-o utilizando um poderoso algoritmo que incorpora interceptação e análise de dados em tempo real. Combinado com um sofisticado sistema de scripts criptográficos para quebra de senhas, o código de acesso é colocado na variável de transmissão. Em seguida, com base nos resultados obtidos do armazenamento protegido da base de dados, a senha do Yahoo! é exibida claramente no seu ecrã.

![]() AVISO: Use esta aplicação apenas em contas às quais você está autorizado a acessar. Por favor, consulte os termos de uso.

AVISO: Use esta aplicação apenas em contas às quais você está autorizado a acessar. Por favor, consulte os termos de uso.

TESTE AGORA!É muito fácil — não são necessárias competências técnicas para começar... O PASS ACCESS representa a solução para um problema que muitos utilizadores já enfrentaram: obter acesso a uma conta! Para começar a contornar senhas do Yahoo!, siga estes 3 passos:

Tem dúvidas ou perguntas? Contacte-nos sem hesitar ou experimente agora com garantia de reembolso de 30 dias! Confiamos na eficácia da nossa aplicação, por isso reembolsamos se não funcionar. Comece AGORA e acesse imediatamente as senhas

Compra única / Sem assinatura

Compatível com

Certificado conforme ISO 9001:2015 e ISO/IEC 27001:2022

Perguntas FrequentesQuem pode usar o PASS ACCESS?O PASS ACCESS pode ser usado por qualquer pessoa que deseje recuperar senhas de contas de e-mail do Yahoo!. No entanto, respeite as leis do seu país e use esta aplicação apenas em contas às quais tenha autorização para aceder. O PASS ACCESS é seguro?Sim, o PASS ACCESS é seguro de usar. Quantas senhas o PASS ACCESS pode encontrar?Não há limite. O PASS ACCESS pode recuperar tantas senhas do Yahoo! quanto necessário. Quanto tempo leva para obter os resultados?O PASS ACCESS recupera senhas em poucos minutos, aproveitando vulnerabilidades nos exploradores internos de bases de dados de clientes que armazenam senhas. O PASS ACCESS armazena as senhas recuperadas?Não, o PASS ACCESS não armazena senhas recuperadas para garantir a privacidade e segurança do utilizador. Todos os dados são apagados quando a aplicação é fechada. O uso do PASS ACCESS é confidencial?Sim, o PASS ACCESS não exige criação de conta nem informações pessoais para funcionar. O PASS ACCESS funciona no meu país?Sim, o PASS ACCESS foi concebido para funcionar globalmente, permitindo que utilizadores de diferentes países acessem as suas funcionalidades. Existe um período de teste para o PASS ACCESS?Sim, o PASS ACCESS oferece um período de teste com garantia de reembolso de 30 dias. Pode testar a eficácia da aplicação. Se não funcionar, basta contactar-nos para obter um reembolso imediato. É necessário uma assinatura mensal?Não, o PASS ACCESS é uma compra única. Não é necessária uma assinatura mensal para utilizar a aplicação. Quanto tempo demora a receber após o pagamento?O PASS ACCESS está disponível imediatamente após o pagamento. Não há período de espera para baixar a aplicação. É legal usar o PASS ACCESS?É importante cumprir as leis do seu país relativamente ao uso do PASS ACCESS. Use esta aplicação apenas em contas às quais tenha autorização para aceder. |

O PASS ACCESS é a aplicação mais poderosa que lhe permite recuperar a senha do seu e-mail Yahoo! e voltar a ter acesso a todos os seus contactos. Respeite as leis do seu país e não utilize esta aplicação para aceder a contas que não lhe pertencem.

Finalmente, uma solução que pode usar sem restrições para acessar os seus contactos e senhas. Comece agora mesmo o seu teste ao PASS ACCESS e inicie sessão rapidamente. Garantia de reembolso!

Com o método do PASS ACCESS não é necessário conhecimento técnico; é o único exploit neste site que normalmente lhe dará acesso total à sua conta Yahoo! com o endereço de webmail que nos forneceu. Ajudamos pessoas que procuram uma forma de entrar na rede social para alcançar esse objetivo.

Se você for uma dessas pessoas, resolveremos o seu problema de forma rápida e fácil. Oferecemos serviços limpos e profissionais que o ajudam a hackear contas Yahoo!. Esta ferramenta deve ser usada para recuperar e alterar a sua própria caixa de correio Yahoo! protegida à qual precisa de aceder, para ajudar os seus amigos a recuperar a senha com a permissão deles ou para os pais vigiarem as contas dos seus filhos.

Nada é mais doloroso do que ter a sua conta Yahoo! hackeada. Pessoas que assumem o controlo da sua conta geralmente não têm boas intenções e essa violação da sua privacidade pode ser difícil de suportar. Entre correspondência confidencial e mensagens falsas publicadas em seu nome, a situação pode rapidamente degenerar. Então, o que fazer quando alguém hackeia a sua conta Yahoo!? Quanto ganha um hacker? Muitos já fizeram esta pergunta, na esperança de ver um plano de carreira delineado. Mesmo que nem todos os hackers sejam maliciosos, muitos parecem ter um bom rendimento.

De acordo com um estudo, um spammer pode ganhar até 2 milhões de dólares por ano! Quando éramos crianças, todos sonhávamos em ser piloto, cantor, ator ou futebolista. Mas sabia que um hacker do Yahoo! pode ter um rendimento melhor do que alguns jogadores de futebol? De facto, um spammer hacker pode ganhar 100.000 dólares por mês!

Os hackers sempre encontram formas de alcançar os seus objetivos. Aqui está uma pequena lista de métodos de hacking que permitem aos hackers quebrar contas Yahoo!.

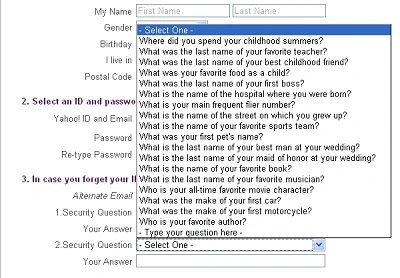

O hacking por pergunta secreta é um método usado por hackers para assumir o controlo de contas Yahoo! online. Eles obtêm informações pessoais sobre a vítima, como o nome do seu cão ou da sua mãe, e depois criam um site falso ou enviam uma mensagem falsa que parece legítima. Pedem à vítima que responda às perguntas de segurança. Assim que obtêm as respostas, o hacker pode aceder à conta Yahoo! da vítima.

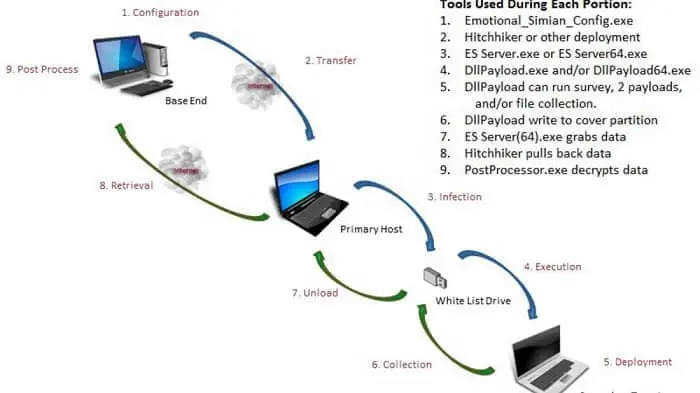

É possível hackear computadores que não estão ligados à Internet. Ingenuamente, pensa-se que a melhor forma de proteger o seu computador contra qualquer ataque é simplesmente cortar o acesso à Internet.

Isso ignora o facto de ser possível hackear o computador manualmente, simplesmente ligando uma chave ou um disco rígido na porta USB. Esta é uma das estratégias usadas pela CIA para aceder a informações.

Usando um programa, a CIA seria capaz de aceder remotamente a muitos dados, utilizando uma ferramenta de hacker do Yahoo! instalada num computador de interesse. Ela infeta qualquer dispositivo USB ligado. Quando a chave era depois ligada a um computador sem ligação à Internet, infectava-o com um ou mais softwares maliciosos, dependendo da missão.

Alguns hackers conseguiram hackear dados remotamente, com um drone. Bastou-lhes observar a luz intermitente do LED do disco rígido de um computador completamente isolado da Internet.

Para conseguirem este feito, usaram um drone modificado com um sensor especial e conseguiram infectar o computador seguro com um malware especial. Isolar um computador cheio de dados sensíveis não é tarefa fácil. É necessário cortar a ligação à Internet, colocá-lo numa sala especial que isole qualquer radiação eletromagnética, garantir que a sala também esteja isolada a nível sonoro e agora também que a sala em questão não tenha janelas. Os hackers acabam de provar isto ao contornar a segurança de um computador isolado por air gap que continha ficheiros sensíveis.

Anteriormente, introduziram um malware no equipamento — o que se imagina possível numa situação real, através de engenharia social. Depois criaram um drone equipado com uma câmara e um sensor especial. O objetivo do malware é controlar o LED do disco rígido para fazê-lo piscar 5800 vezes por segundo para transmitir dados através dele. Imagina-se que os dados sejam transmitidos em intervalos regulares: o drone só precisa de voar em frente à janela onde está o computador infectado com o malware, num horário preciso, e posicionar-se de forma a ver o LED do disco rígido. A experiência mostra que dados sensíveis podem ser exfiltrados com sucesso através do LED do HDD a uma velocidade máxima de 4000 bits por segundo.

É dez vezes mais rápido do que os métodos existentes para roubar dados de um computador isolado por air gap. Esta taxa permite a exfiltração rápida de chaves de encriptação, registo de teclas, ficheiros de texto e binários. Pode-se ver então que o drone consegue localizar o LED do disco rígido e recuperar o sinal. O drone permanece pairando durante o tempo da transferência antes de desaparecer. A vantagem deste método é que é muito discreto. Mesmo um operador que olhasse para o LED do disco rígido não conseguiria distinguir entre um piscar normal e uma atividade suspeita.

Aplicações falsas de mensagens instantâneas que imitam o conhecido Yahoo Messenger estão a ser usadas para hackear smartphones de ativistas, militares, advogados, jornalistas e outros em mais de 20 países. Estas aplicações “clonadas”, que parecem reais, contêm malware que pode quebrar a senha do Yahoo!, tirar fotografias ou fazer gravações áudio.

O sistema é muito simples: basta que o utilizador que descarregou esta versão falsa sem o seu conhecimento permita que a aplicação aceda à câmara e ao microfone do seu smartphone. O spyware também pode recuperar dados pessoais armazenados, como histórico de navegação na Internet, registo de chamadas, SMS...

A segurança de dados é sempre um tema fascinante porque é complexo. Os hackers do Yahoo! usam muitas possibilidades para hackear senhas do Yahoo!, como phishing, keyloggers, acesso remoto... Muitos deles afirmam atacar sistemas por diversão ou pelo desafio. Existem também piratas que querem tornar-se conhecidos ou até encontrar um emprego por este meio!

Encontrar uma senha tornou-se um exercício muito frustrante porque muitas vezes é necessário repeti-lo várias vezes. “A senha deve conter uma letra maiúscula”, também um número e um caractere de pontuação. Uma vez introduzido o seu código, é provável que lhe peçam para alterar a senha dentro de alguns meses por razões de segurança. E, claro, se ainda não a tiver esquecido antes disso... A nossa aplicação PASS ACCESS ajuda-o a encontrar qualquer senha do Yahoo!

Aqui estão algumas dicas para proteger melhor a sua conta Yahoo!. Os métodos que vamos aconselhar destinam-se a proteger melhor a sua conta:

Este método permite-lhe verificar a sua identidade duas vezes. Quando tenta iniciar sessão na sua conta Yahoo!, depois de introduzir o seu ID de login e senha, outro código é gerado automaticamente pelos servidores do Yahoo! e é-lhe enviado por mensagem de texto ou e-mail. Deve usar este código para a segunda autenticação.

Por que é tão importante? Simplesmente porque é uma camada extra que o pode salvar caso tenha sido vítima de phishing ou de uma violação de dados. Relativamente à violação de dados, o Yahoo! foi vítima deste tipo de problema várias vezes.

Antes de mais, a principal vulnerabilidade dos utilizadores são as suas senhas. Deve cuidar delas, tanto em termos de composição como de uso contínuo. Evite usar datas de aniversário ou quaisquer outras informações pessoais para formular a sua senha. Além disso, não cometa o erro de usar a mesma senha em várias plataformas online. Além disso, evite absolutamente guardar as suas senhas nos navegadores quando inicia sessão. Embora isso ofereça a vantagem de uma conectividade mais rápida, expõe-no a um possível sequestro de dados em caso de ataque.

Pode receber um link numa mensagem de texto ou num e-mail convidando-o a iniciar sessão na sua conta. Nunca o faça! Se for necessário, vá diretamente ao seu navegador e aceda ao site diretamente. Na maioria das vezes, trata-se de phishing.

Deve garantir que bloqueia sempre o dispositivo informático que está a utilizar quando não o está a usar. Também deve equipar este dispositivo com software antivírus para se proteger contra programas maliciosos que roubam dados pessoais.

É importante que monitore como as coisas estão a decorrer na sua conta Yahoo!. De facto, não espere receber um e-mail antes de dar uma olhada. Caso contrário, pode ser surpreendido por movimentos potencialmente inadequados. Verifique frequentemente se não está a acontecer nada de suspeito.

Basta de senhas complicadas e cheias de números. O especialista em TI Bill Burr, responsável pelas normas de senhas, revê agora as regras que ele próprio estabeleceu sobre senhas “seguras”. Em 2003, um antigo funcionário da agência governamental responsável pela definição de normas tecnológicas elaborou uma lista de recomendações para proteger contas online. Entre as suas recomendações estavam o uso de caracteres especiais, letras maiúsculas e números, bem como a atualização regular de senhas, para dificultar o trabalho dos hackers. O documento tornou-se posteriormente uma referência na matéria. No final, senhas complexas, por vezes sem lógica e difíceis de memorizar.

Estas regras seriam agora obsoletas, segundo o especialista em TI. A Web é agora uma nova geração; tudo isto era provavelmente demasiado complicado para a maioria das pessoas e, de facto, não era necessariamente relevante. "PassRevelator2000" em vez de "N3v$rM1^d"? As recomendações visavam impedir que os hackers adivinhassem as senhas das suas vítimas testando todas as combinações possíveis.

No entanto, tiveram um efeito perverso. Ao padronizar a forma de criar uma senha, criaram maus hábitos em muitas pessoas. Em particular, colocar uma letra maiúscula no início ou um número no final. Todas estas práticas foram integradas nos seus algoritmos. Deve aprender como criar uma boa senha.

A Web evoluiu desde 2003 e os grandes vazamentos de dados do Yahoo! deram muito trabalho aos investigadores. Um relatório recente defende agora o uso de frases longas e fáceis de lembrar em detrimento de senhas com caracteres especiais. A renovação de uma senha só é recomendada se se suspeitar que foi roubada. Um estudo do serviço secreto britânico tinha demonstrado a inutilidade das atualizações regulares de senhas corporativas. As regras recomendam o uso de senhas com pelo menos doze caracteres de diferentes tipos, defendendo dois métodos. O método fonético, para o qual “eles compraram oito CDs por cem euros esta tarde” se tornará “uozn9%xJ;”.

O método das primeiras letras, para o qual a citação “2 cervejas são melhores do que uma que você terá” dará “1tZUE2tlS”, de acordo com dois exemplos mencionados no site da instituição. As senhas também são afetadas pela moda. Fortemente recomendados nos últimos anos, os gestores de senhas são agora objeto de debates recorrentes no campo da segurança informática. Ricos em dados pessoais, são um alvo privilegiado para os hackers. No início deste ano, algumas empresas confirmaram que foram vítimas de pirataria. O nosso software pode recuperar qualquer senha, quer seja forte ou não.

As senhas não precisam de ser complicadas. Escolher a sua senha, enquanto os anúncios de hacking em massa se multiplicam, continua a ser um dilema. Proteger as suas contas na Internet é mais do que importante; os dados pessoais são valiosos. Mas parece que as técnicas usadas até agora não servem muito no final. Senhas seguras são menos complicadas do que se pensava. As dicas clássicas para escolher a sua senha estão obsoletas. Há mais de dez anos que se aconselha a escolher a senha utilizando letras maiúsculas, minúsculas, números e caracteres especiais.

Além disso, no infeliz caso de ser vítima de hacking informático, permitindo que o autor assuma o controlo da sua conta sem o seu conhecimento, temos uma solução adequada para o ajudar a recuperar a sua conta Yahoo!. Fornecemos-lhe um programa informático concebido especificamente para este fim.

A função principal da aplicação PASS ACCESS é recuperar a senha de qualquer conta Yahoo!. Para tal, só é necessário o endereço de e-mail associado à conta-alvo ou o número de telefone diretamente ligado a ela. Com qualquer uma destas informações, o PASS ACCESS dá-lhe a vantagem, recuperando rapidamente a senha da conta comprometida em poucos minutos.

Yair Wahal, Diretor de Marketing, Zingali Acoustics