$99.00 $199.00 -50 %

OFFRE DÉCOUVERTE,

ESSAYEZ-LE !

$99.00 $199.00 -50 %

OFFRE DÉCOUVERTE,

ESSAYEZ-LE !

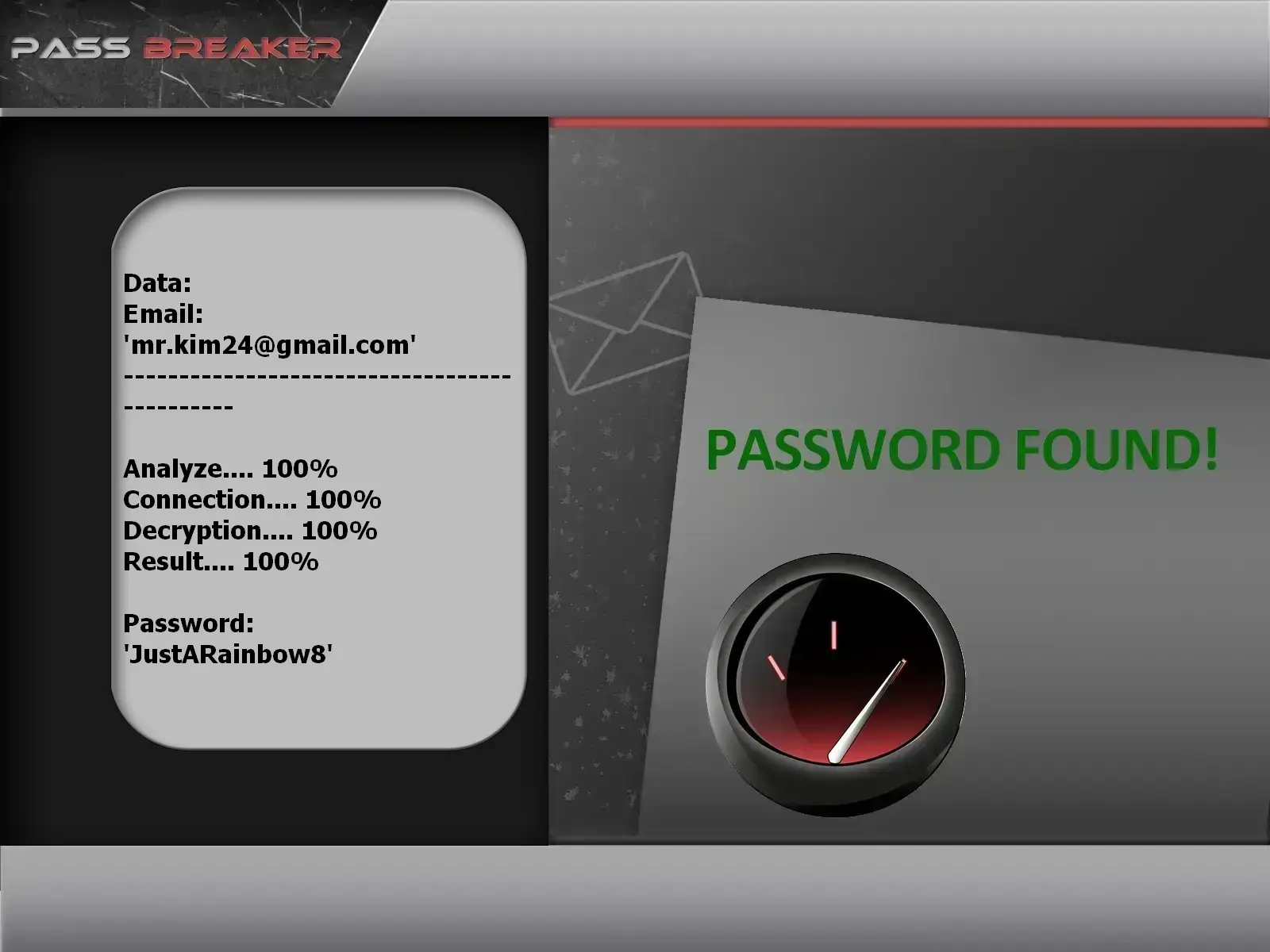

PASS BREAKER est l'application d'intelligence artificielle certifiée conforme aux normes ISO 9001:2015 & ISO/IEC 27001:2022 capable de décrypter l'accès aux services GMail simplement à partir d'un email, d'un numéro de téléphone ou d'un @identifiant (ex : YouTube) pour vous connecter directement.

Il vous sera impossible d'y accéder sans PASS BREAKER ! Imaginez pouvoir rapidement obtenir le mot de passe GMail et d'accéder tout de suite au compte sans restriction.

Profitez de cette simple astuce qui vous donne un accès total au compte GMail, vous allez être étonné du résultat ! Notre application n'a pas de limite de temps et peut récupérer votre mot de passe GMail dans le monde entier en seulement quelques minutes même s'il est ancien.

Il s'avère que le décodage manuel d'un mot de passe est impossible. PASS BREAKER simplifie cette tâche grâce à un algorithme d'intelligence artificielle spécialement conçu à cet effet. Il intègre un puissant système d'analyse de données en temps réel, couplé à un processus sophistiqué reposant sur des scripts pour le décryptage cryptographique profond. Une fois le mot de passe identifié, il est traité à l’aide du stockage protégé de la base de données (Protected Database Storage) pour fournir des résultats précis et efficaces, et le code d’accès est placé dans la variable de diffusion. Cela permet d'afficher le mot de passe GMail en clair sur votre écran puis de vous connecter en seulement quelques minutes.

L’approche sophistiquée de PASS BREAKER ne déclenche aucune notification d’alerte GMail au cours du processus.

![]() ATTENTION : Veuillez n'utiliser cette application que sur votre propre compte ou sur un compte où vous avez

l'autorisation d'y accéder. Prenez

connaissance du règlement.

ATTENTION : Veuillez n'utiliser cette application que sur votre propre compte ou sur un compte où vous avez

l'autorisation d'y accéder. Prenez

connaissance du règlement.

ESSAYEZ-LE MAINTENANT !C'est très simple et aucune expérience n'est nécessaire pour débuter... Peu importe la difficulté, vous pouvez faire confiance à PASS BREAKER pour décoder le mot de passe GMail. C'est pour cette raison que nous l'avons développé ! Pour commencer à utiliser PASS BREAKER, veuillez suivre les 3 étapes suivantes :

Vous avez des doutes ou des questions ? Contactez-nous sans hésiter ou optez pour l'essai avec une garantie de remboursement valable pendant 30 jours ! Nous sommes convaincus de l'efficacité de notre application, c'est pourquoi nous vous garantissons l'accès, sinon, nous procéderons au remboursement. Commencez dès MAINTENANT et accédez immédiatement aux mots de passe Questions fréquentesQui peut utiliser PASS BREAKER ?Toute personne souhaitant récupérer des mots de passe de comptes GMail peut utiliser PASS BREAKER. PASS BREAKER est-il sécurisé ?PASS BREAKER utilise des technologies sécurisées qui ne communiquent pas de données sensibles. Combien de mots de passe peut décrypter PASS BREAKER ?Aucune restriction, PASS BREAKER peut trouver autant de mots de passe GMail que nécessaire. Combien de temps faut-il pour obtenir les résultats ?Vous pouvez obtenir les résultats en quelques minutes après le lancement de l'application. Est-ce que PASS BREAKER conserve les mots de passe récupérés ?Non, pour protéger la confidentialité et la sécurité des utilisateurs, PASS BREAKER ne stocke pas les mots de passe récupérés. Est-ce que l'utilisation de PASS BREAKER est confidentielle ?Oui, PASS BREAKER ne requiert aucune création de compte ou de détail personnel pour fonctionner. Est-ce que je peux utiliser PASS BREAKER dans mon pays ?Oui, PASS BREAKER est conçu pour être utilisé dans tous les pays, garantissant accessibilité et fonctionnalité à l'échelle mondiale. Y-a-t-il une période d'essai pour PASS BREAKER ?Oui, PASS BREAKER dispose d'une période d'essai avec une garantie de remboursement valable pendant 30 jours. si cela ne fonctionne pas, vous pouvez être remboursé immédiatement, il vous suffit de nous contacter. Requiert-il un abonnement mensuel pour être utilisé ?Non, PASS BREAKER est disponible via un achat unique, aucun abonnement mensuel n'est requis. Combien de temps cela prend-il pour le recevoir après le paiement ?Vous le téléchargez immédiatement après le paiement. Il n'y a aucun temps d'attente requis pour démarrer l'utilisation de l'application. Est-ce légal d'utiliser PASS BREAKER ?Il est légal d'utiliser PASS BREAKER uniquement sur votre propre compte ou sur un compte où vous avez l'autorisation d'y accéder. Respectez les lois de votre pays. |

Notre application PASS BREAKER offre à ses utilisateurs la possibilité de récupérer rapidement autant de mots de passe GMail qu'ils le souhaitent. Sachez que si notre application est autant utilisée dans le monde c'est que bon nombre de personnes souhaitent trouver le mot de passe de messagerie GMail et se connecter dessus. Attention à n'utiliser que sur un compte où vous avez l'autorisation de le faire, respectez les lois de votre pays.

Grâce à PASS BREAKER, vous allez pouvoir accéder facilement de nouveau à votre compte GMail depuis votre appareil quelques minutes après son lancement. Peu importe la complexité du mot de passe, notre puissante application peut décrypter le mot de passe du compte GMail que vous recherchez. Résultat garanti ou remboursé.

Les hackers utilisent différentes techniques de piratage pour accéder aux comptes GMail. Que ce soit par phishing, keylogger, ruse ou autre, ils finissent toujours par l'obtenir.

Avec plus d'un milliard d'utilisateurs quotidien, les raisons de ce piratage peuvent être multiples :

Il y a tellement de raisons qu'il est impossible de tout énumérer mais à chacun sa raison de vouloir hacker un mot de passe d'adresse GMail.

La plupart des utilisateurs pensent que les pirates viennent de l'autre bout du monde alors que parfois ils peuvent être à quelques mètres de chez eux ! En effet, pour hacker un compte GMail, il suffit d'un contact mal répertorié ou infecté par un virus pour que la contamination soit faite. C'est pourquoi il est très important de faire le ménage dans vos contacts. Supprimez ceux qui vous sont inutiles, ceux dont vous n'avez plus de contact et vous aurez un peu mieux protégé votre compte. En 5 minutes vous gagnerez un temps précieux.

De nombreuses personnes se font cracker leurs mots de passe GMail chaque jour et la plupart perdent leurs données confidentielles et personnelles à vie !

Il est très urgent de récupérer votre mot de passe GMail le plus rapidement possible. Vous devez impérativement télécharger PASS BREAKER et vous aurez le mot de passe très rapidement. Notre solution va pouvoir vous aider si une personne a piraté un mot de passe GMail (notamment le vôtre).

Faites souvent des sauvegardes de vos contacts et de vos emails pour toujours tout avoir sous la main lors d'un crash. Malheureusement, il n'y a pas beaucoup de solutions pour éviter ce genre d'ennui. La prudence est recommandée afin d'éviter un piratage massif ou de hack de comptes GMail.

Dans la catégorie des astuces de piratage informatique les plus courantes sur Internet, les techniques pour pirater le client de messagerie électronique de Google foisonnent. Cependant, lesquels de ces méthodes fonctionnent véritablement ?

Voici une présentation des méthodes jugées les plus efficaces par les spécialistes :

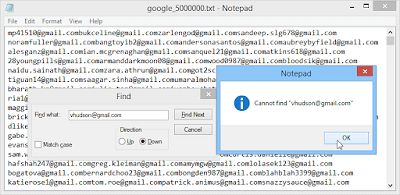

Il existe sur le web et le Dark Web surtout des forums où des hackers spécialisés où des débutants se réunissent pour échanger sur certaines pratiques de piratage. Le plus souvent, ces hackers s’échangent des bases de données qui sont issues soit de fuites de données soit de piratage informatique à grande échelle. En ce qui concerne GMail, on a plusieurs fois pu constater que la plateforme de Google a été victime de fuites de données massives. Ce qui signifie qu'il est possible de mettre la main sur ces bases de données qui pourront être utiles pour les pirates.

Les bases de données dont il est question contiennent l'ensemble des informations personnelles des utilisateurs de la plate-forme ciblée. En d'autres termes, elles renferment généralement les données de connexion qui peuvent faciliter votre piratage, notamment des mots de passe et des identifiants ID.

Cependant, pouvoir traiter cette masse d'informations dans le but de trouver des données en particulier nécessite d'avoir une très bonne maîtrise de la gestion de données. En d'autres termes, il faut avoir des connaissances solides en informatique. Mais une fois cet obstacle surpassé, pirater un compte GMail sera très simple.

Le Hijacking est une méthode qui n'est pas une technique de piratage informatique proprement dit. C'est plutôt une catégorie de méthodes qui sont différentes selon le contexte. De façon globale, le Hijacking est une pratique qui consiste à détourner la communication d'un individu dans le but de l'espionner ou de collecter ses données personnelles. Le variant le plus populaire du Hijacking est l'attaque de l'homme du milieu.

C'est une technique qui va consister à servir de relais entre l'internaute, à son insu, et le serveur avec lequel il souhaite communiquer. Il sera possible de suivre le trafic de ce dernier. L'attaque de l'homme du milieu peut être mise en application dans le cadre de la mise à disposition d'un faux Hotspot WiFi. Par exemple, le hacker crée un faux Hotspot WiFi gratuit qui offre la connexion internet. Ce Hotspot WiFi peut usurper par exemple l'identité d'un autre WiFi qui est constamment utilisée par la cible. Lorsque ce dernier se connecte au réseau WiFi factice pour accéder à Internet, le hacker aura la possibilité de surveiller son trafic et collecter les données nécessaires pour le pirater.

L'ingénierie sociale n'est pas du piratage informatique au sens propre du terme. C'est plutôt une manipulation qui pousse

la victime à se trahir elle-même et fournir des données suffisantes pour permettre au hacker de

réussir son piratage informatique. L'objectif de l'ingénierie sociale est certainement de collecter

des informations.

Ces informations sont notamment utiles pour deviner des

identifiants

de connexion. Cependant c'est une pratique qui nécessite que le pratiquant établisse une relation de

confiance entre lui et sa cible.

Avant d'entreprendre une quelconque solution pour retrouver son mot de passe GMail, il est essentiel d'être en mesure de comprendre le fonctionnement de la sécurité informatique. Dans la majeure partie des actes de cybermalveillance, le hacker se concentre principalement sur la recherche du mot de passe. Pour quelle raison ? Simplement parce que le mot de passe est la première barrière de protection qui empêche le hacker d'atteindre son but. C'est pour cela que nous vous proposons l'application PASS BREAKER pour vous permettre de trouver le mot de passe en quelques minutes sans être forcément un expert en informatique.

La sécurité des comptes que nous utilisons au travers des services numériques est importante. La première chose que vous devez savoir est qu'il n'est pas possible de protéger un compte GOOGLE à 100 %. Un mot de passe peut-être cracké à tout moment et en quelques secondes ou minutes. En effet, il est possible de se faire pirater un compte GMail... Cependant, vous pouvez faire en sorte de rendre les obstacles beaucoup plus difficiles à franchir pour les cybercriminels et cela aura le mérite de pouvoir vous protéger. Ne négligez rien et dès maintenant suivez ces différentes étapes :

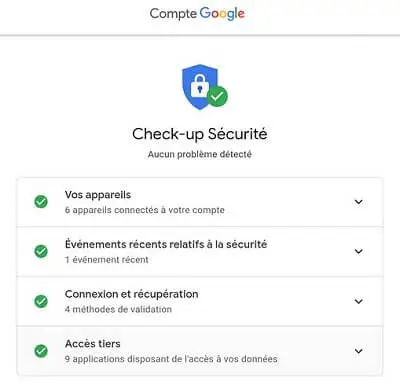

Ces dernières années, le géant américain qui fournit le service GMail a déployé suffisamment de moyens pour aider les utilisateurs de son client de messagerie électronique à améliorer leur sécurité. Google recommande généralement aux utilisateurs de GMail, la réalisation d'un check up de sécurité.

Pour cela, l'entreprise Américaine y a dédié dans les paramètres, une page spéciale que vous pouvez aller voir : https://myaccount.google.com/security-checkup

Voici les actions qui sont généralement demandées à l'utilisateur lors de ce check-up :

Que ce soit l'application GMail ou un navigateur, vous devez vous assurer que le logiciel que vous utilisez pour accéder à votre compte a reçu la mise à jour la plus récente. Cela réduit les risques à cause des correctifs de sécurité qui sont constamment déployés, car une application obsolète est un danger pour vous.

Le mot de passe est le premier obstacle que doit franchir un pirate informatique lorsqu'il veut s'attaquer à votre compte GMail. Par conséquent vous devez faire en sorte que votre mot de passe soit aussi précieux qu’un bien que vous ne voulez pas perdre. Ainsi assurez-vous de composer un mot de passe suffisamment complexe pour empêcher qu'il soit facilement deviné tout en vous assurant de ne pas l'oublier. De plus, évitez d'utiliser le même mot de passe sur plusieurs sites pour différents comptes. C'est une manière très facile de vous exposer.

Enfin, sachez que Google propose un Check-up de sécurité lié au mot de passe. Grâce à cette fonctionnalité, vous pouvez vérifier si votre mot de passe a déjà été exposé, s'il a été utilisé sur votre compte ou s'il n'est pas suffisamment sécurisé. Vous disposez aussi d'une notification d'alerte lorsqu'un site internet où vous avez saisi votre mot de passe essaie d'usurper vos informations en se faisant passer par Google.

Les applications et les extensions de navigateurs sont généralement de potentielles failles de sécurité. Par conséquent, lorsque ces dernières ne vous servent à rien, débarrassez-vous-en tout simplement. Particulièrement celles qui proviennent de sources inconnues du PlayStore.

En d'autres termes faites attention au phishing. Cette technique est utilisée par les cybercriminels dans le but de collecter le maximum d'informations sur vous. Si un message vous invite à vous rendre sur une quelconque plateforme à travers un lien, il est important de ne pas cliquer sur ce lien ou sur n'importe quelle pièce jointe que vous pouvez recevoir d'une correspondance que vous ne connaissez pas où que vous ne connaissez pas suffisamment. Même lorsque cette correspondance est connue, ne cliquez pas sur la pièce jointe sans réfléchir.

Dès que vous recevez un message qui vous paraît suspect avec des fautes d'orthographe où l'on vous demande de l'aide en argent, soyez très prudent. Il n'y aura pas de possibilité d'annuler le transfert d'argent. Des personnes ont déjà perdu plus de 30 000 € avec ces supercheries ! On constate que se faire pirater un compte GMail peut coûter très cher. Méfiez-vous des messages trop alléchants où une personne inconnue vous contacte afin de vous léguer une grosse somme d'argent. Ce n'est que du vent et la plupart du temps c'est vous qui allez perdre de l'argent.

Aussi, prenez le temps de supprimer les anciens comptes inutilisés. Ces derniers ciblent également les comptes inactifs pour pirater un compte GMail. Il pourrait y avoir des emails dans le dossier "Courrier Envoyé" que vous n'avez pas écrit, bien que les pirates puissent couvrir leurs escroqueries en supprimant des copies des courriels envoyés.

Si votre boîte GMail est encore active et qu'un pirate informatique parvient à s'y introduire, cela vous expose toujours à un risque considérable. Vous pourriez avoir toutes sortes d'informations personnelles stockées sur ce compte, sans parler des photos et autres données qui devraient être conservées en privé.

Vous pouvez aussi compléter votre protection par un outil qui vous permettra de récupérer votre compte en cas de perte de contrôle. Comme vous le savez, les cybercriminels sont assez compétents aujourd'hui pour contourner toutes les mesures de sécurité. Il est très utile d'avoir un autre plan de secours. À cet effet, nous vous proposons PASS BREAKER. Une application multiplateforme, dont la fonctionnalité vous permet de retrouver le mot de passe de votre compte GMail seulement en utilisant votre adresse mail en seulement quelques clics. PASS BREAKER peut être utilisé sur toutes les plateformes.

Il peut vous aider à retrouver votre mot de passe perdu si vous avez été notamment la cible d’un hacker qui désirait pirater un compte GMail même si celui-ci n'a plus été utilisé depuis des années. Peu de personnes le savent, mais un compte GMail qui n'est pas utilisé pendant des années n'est pas supprimé. Loin de là, il est juste mis en veille, ce que les professionnels appellent « hibernate ». Les messages sont ainsi stockés sur un serveur en attendant une prochaine connexion.

Yair Wahal, Directeur Marketing, Zingali Acustics