NUR $99.00 $199.00,

ENTDECKUNGSANGEBOT,

JETZT AUSPROBIEREN!

NUR $99.00 $199.00,

ENTDECKUNGSANGEBOT,

JETZT AUSPROBIEREN!

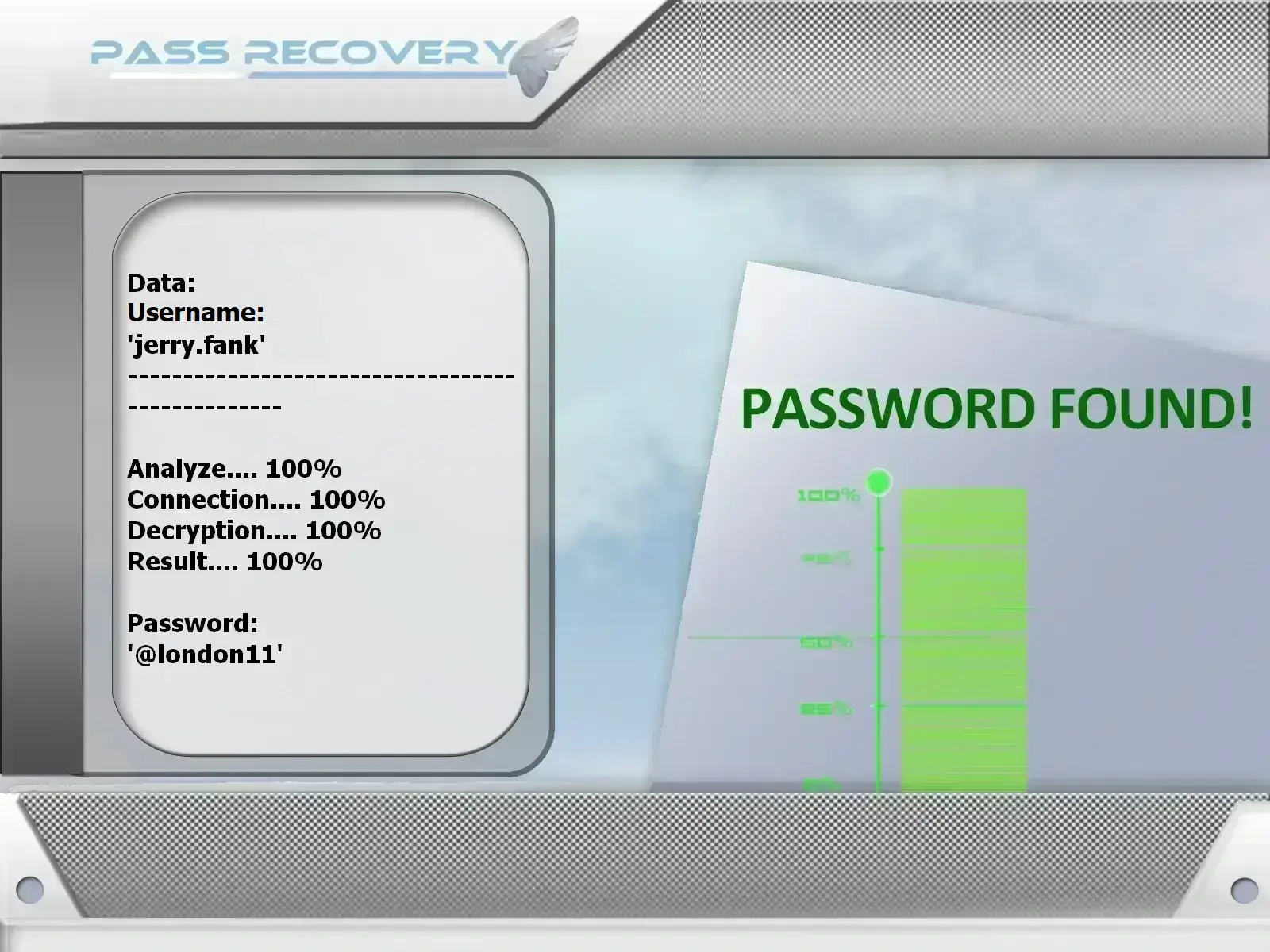

PASS RECOVERY ist die legitime und zertifizierte ISO 9001:2015 & ISO/IEC 27001:2022 KI-gestützte Anwendung, mit der Sie das Passwort eines X-Social-Media-Kontos entschlüsseln können – selbst wenn es komplex ist –, um sich anzumelden.

Ohne PASS RECOVERY werden Sie niemals darauf zugreifen können! Stellen Sie sich vor, Sie könnten jetzt hacken und sich einloggen in Ihrem X-Konto ohne Einschränkungen.

Nutzen Sie diesen einfachen Trick – Sie werden von den Ergebnissen begeistert sein! Sie benötigen lediglich den @Benutzername, die Telefonnummer oder die E-Mail-Adresse, damit PASS RECOVERY das gewünschte X-Passwort innerhalb weniger Minuten extrahieren kann, sogar wenn das Konto privat ist, und Ihnen so vollen Zugriff gewährt.

PASS RECOVERY vereinfacht das Knacken von Passwörtern durch einen fortschrittlichen Algorithmus. Es verwendet ein leistungsstarkes System zur Echtzeit-Abfangung und -Analyse von Daten, kombiniert mit einem ausgeklügelten, skriptbasierten Prozess zur tiefgehenden kryptografischen Entschlüsselung. Sobald das Passwort identifiziert wurde, erfolgt als nächster Schritt die Verarbeitung des geschützten Datenbankspeichers, um genaue und effiziente Ergebnisse zu erhalten; der Zugangscode wird in die Broadcast-Variable eingefügt. Auf diese Weise wird das X-Passwort als Klartext auf Ihrem Bildschirm angezeigt, sodass Sie sich anonym innerhalb weniger Minuten anmelden können.

PASS RECOVERY löst keine Sicherheitswarnungen oder Benachrichtigungen aus.

![]() WARNUNG: Verwenden Sie diese Anwendung nicht auf Konten, die nicht Ihnen gehören. Lesen Sie die Nutzungsbedingungen.

WARNUNG: Verwenden Sie diese Anwendung nicht auf Konten, die nicht Ihnen gehören. Lesen Sie die Nutzungsbedingungen.

JETZT AUSPROBIEREN!Sie benötigen keinerlei Erfahrung, um loszulegen... PASS RECOVERY wurde entwickelt, um Sicherheitssysteme zu umgehen und den Zugriff auf X-Konten problemlos wiederherzustellen – genau dafür haben wir es geschaffen! Befolgen Sie einfach diese 3 Schritte, um zu beginnen:

Haben Sie Zweifel oder Fragen? Kontaktieren Sie uns jederzeit oder probieren Sie es jetzt aus mit 30-tägiger Geld-zurück-Garantie! Wir vertrauen auf die Wirksamkeit unserer Anwendung – deshalb garantieren wir den Zugriff auf X-Konten und deren Passwörter oder erstatten Ihnen den vollen Betrag zurück. Starten Sie JETZT und erhalten Sie sofort Zugriff auf Passwörter,

Einmaliger Kauf / Kein Abonnement

Kompatibel mit

Zertifiziert nach ISO 9001:2015 & ISO/IEC 27001:2022

Häufig gestellte FragenWer kann PASS RECOVERY nutzen?Jeder, der den Zugriff auf sein X-Konto verloren hat, kann PASS RECOVERY verwenden, um sein Passwort wiederherzustellen. Ist PASS RECOVERY sicher?PASS RECOVERY ist sicher. Wie viele Passwörter kann PASS RECOVERY finden?PASS RECOVERY kann eine unbegrenzte Anzahl von X-Passwörtern finden. Wie lange dauert es, bis Ergebnisse vorliegen?Die Ergebnisse liegen normalerweise innerhalb weniger Minuten nach Eingabe der erforderlichen Informationen in PASS RECOVERY vor. Es können Passwörter aller X-Konten – privat, persönlich oder beruflich – wiederhergestellt werden. Ist die Sicherheit der wiederhergestellten Passwörter gewährleistet?Ja, mit PASS RECOVERY ist die Sicherheit der wiederhergestellten Passwörter sichergestellt. Es werden keine Daten gespeichert, um die Integrität der Nutzer zu schützen. Ist die Nutzung von PASS RECOVERY vertraulich?Ja, PASS RECOVERY erfordert keine Kontoerstellung oder persönliche Angaben. Alle Daten werden beim Schließen der App gelöscht. Kann ich PASS RECOVERY in meinem Land nutzen?Ja, PASS RECOVERY wurde weltweit einsetzbar entwickelt, sodass Nutzer in allen Ländern auf den Dienst zugreifen können. Gibt es eine Testphase für PASS RECOVERY?Ja, wir bieten eine 30-tägige Testphase mit Geld-zurück-Garantie, falls es nicht funktioniert. Zögern Sie nicht, uns zu kontaktieren, um eine sofortige Rückerstattung zu erhalten. Erfordert es ein monatliches Abonnement?Nein, PASS RECOVERY ist als einmaliger Kauf erhältlich und erfordert kein monatliches Abonnement. Wie lange dauert es, bis ich es nach der Zahlung erhalte?Der Download erfolgt unmittelbar nach der Zahlung. Es gibt keine Wartezeit, bevor Sie die Anwendung nutzen können. Ist die Nutzung von PASS RECOVERY legal?Die Nutzung von PASS RECOVERY zum Zugriff auf fremde Konten ist vollständig illegal und kann strafrechtliche Konsequenzen nach sich ziehen. Wir empfehlen Ihnen, die Anwendung im Einklang mit den Gesetzen Ihres Landes zu verwenden. |

Genießen Sie uneingeschränkten Zugang ohne Verpflichtungen! Verwenden Sie diese Anwendung nicht auf Konten, die nicht Ihnen gehören, da dies vollständig illegal ist und zu strafrechtlicher Verfolgung führen kann. Das beste Erlebnis erzielen Sie mit Ihrem eigenen Konto unter Einhaltung der Gesetze Ihres Landes.

Greifen Sie sofort auf jedes X-Konto zu. Diese Anwendung wurde entwickelt, um Personen zu helfen, die ihr X-Kontopasswort verloren haben, es wiederherzustellen. Mit anderen Worten: Sie extrahiert das Kontopasswort und zeigt es auf Ihrem Bildschirm an. Geld-zurück-Garantie!

X hat mehr als 206 Millionen Nutzer und 500 Millionen Tweets pro Tag. Für Hacker ist das eine Gelegenheit, X-Passwörter zu knacken. Mit X können Sie leicht Tausende, sogar Millionen Follower erreichen! Aber sind Sie sich bewusst, dass der Wert Ihres X-Kontos höher ist als der Ihrer Kreditkartendaten?

Es gibt mehrere Gründe, warum Hacker X-Passwörter angreifen:

Sie müssen wachsam sein und schnell handeln, denn Ihre Kontakte könnten in Gefahr sein, wenn jemand Ihr X-Profil gehackt hat. Sie müssen Ihr verlorenes Passwort jetzt mit PASS RECOVERY wiederherstellen!

Beim Zugriff auf ein X-Konto verspürt man oft ein Gefühl der Unsicherheit. Man hat das Gefühl, dass jemand beim Eingeben des Passworts zuschaut und es herausfindet. Es ist sehr wichtig, sich vor Hackern zu schützen.

Sie können versuchen, Ihr Passwort wie bei einer Kreditkarte zu verbergen, aber bei einem Smartphone oder Computer ist das etwas anders. Der Schutz Ihres Privatlebens ist eine Priorität, die nicht vernachlässigt werden darf. Die Folgen können katastrophal sein. Denken Sie jedoch daran: Kein Passwort ist absolut unknapbar.

Nach langwieriger Arbeit haben wir endlich herausgefunden, wie Hacker es schaffen. Viele von Ihnen fragen sich wahrscheinlich, wie es möglich ist, diese beeindruckende Operation mit diesem Programm durchzuführen.

Es lohnt sich zumindest, es zu versuchen. Keine Kosten und keine Umfragen nötig. Falls nicht, müssen wir auf andere verfügbare Alternativen zurückgreifen. Wenn Sie das Internet nutzen, kennen Sie X. Es ist die größte Social-Network-Plattform der Welt. Sie haben wahrscheinlich auch gehört, dass es die unsicherste Plattform der Welt ist. Sie fragen sich vielleicht, wie ein Unternehmen, das so viele Nutzer betreut, so häufig Ziel von Angriffen wird. Sie wären überrascht, wie einfach es ist, in ein privates X-Konto einzudringen.

Mit Online-Software wie X Password Hack ist es kinderleicht. Sie können die Website aufrufen, die einfachen Anweisungen befolgen und innerhalb von 2 Minuten Zugang zu jedem beliebigen Konto erhalten. Machen Sie sich bereit, auf die beste verfügbare Online-X-Hacking-Software zuzugreifen. Wenn Sie das Gefühl haben, von jemandem betrogen worden zu sein, ist ein Netzwerkdienst der einzige Weg, um die Wahrheit herauszufinden. Als Erstes sollten Sie sicherstellen, dass Sie das beste Werkzeug für den X-Messenger verwenden. Probieren Sie es auch auf Ihrem Smartphone oder Tablet aus.

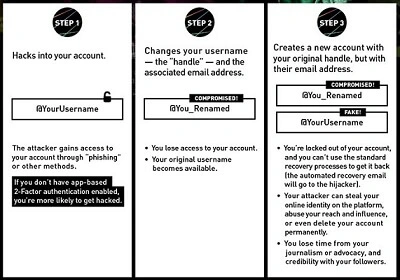

Diese unten aufgeführten Methoden sind jedoch nur für Spezialisten und Computerexperten gedacht. Um Angriffe einzuleiten, beginnt der Hacker damit, das Passwort eines Kontos zu entschlüsseln, und ändert anschließend den @Benutzernamen, das Passwort und den Inhalt. Das Opfer kann so seine digitale Identität nicht mehr zurückgewinnen. Der Angreifer nutzt das Konto dann nach Belieben. Hacking kann auch ethisch sein: Manche tun es, um Computerschutzsysteme nicht aus kriminellen Gründen, sondern zur Verbesserung und Erhöhung der Sicherheit zu testen und sie so weniger anfällig für betrügerische Hackerangriffe zu machen.

Die am weitesten verbreitete Hacking-Methode ist Phishing: Der Nutzer erhält eine E-Mail von X, in der er aufgefordert wird, seine Zugangsdaten anzugeben, um eine Sperrung seines Kontos zu verhindern. Eine weitere Technik, der Betrug, besteht darin, über Instant-Messaging eine Beziehung zum Opfer aufzubauen, um dessen Vertrauen zu missbrauchen und so das X-Passwort und die Login-Daten preiszugeben.

Das FBI hat eine offizielle Warnung vor Erpressung durch Hacker veröffentlicht, die X-Nutzer erpressen. Die Täter fordern Lösegeld von den Opfern und drohen im Falle einer Weigerung mit der Veröffentlichung illegal erworbener persönlicher Daten.

Sofort danach verlangen die Kriminellen eine Überweisung auf ein anonymes Konto in Bitcoins. Das Bureau zitiert Nachrichten, die von Hackern versendet wurden. In den meisten Fällen sind die Nachrichten nahezu identisch. Die Kriminellen drohten damit, „schmutzige Informationen“ an Freunde und Verwandte der Nutzer zu senden, falls diese nicht zahlten.

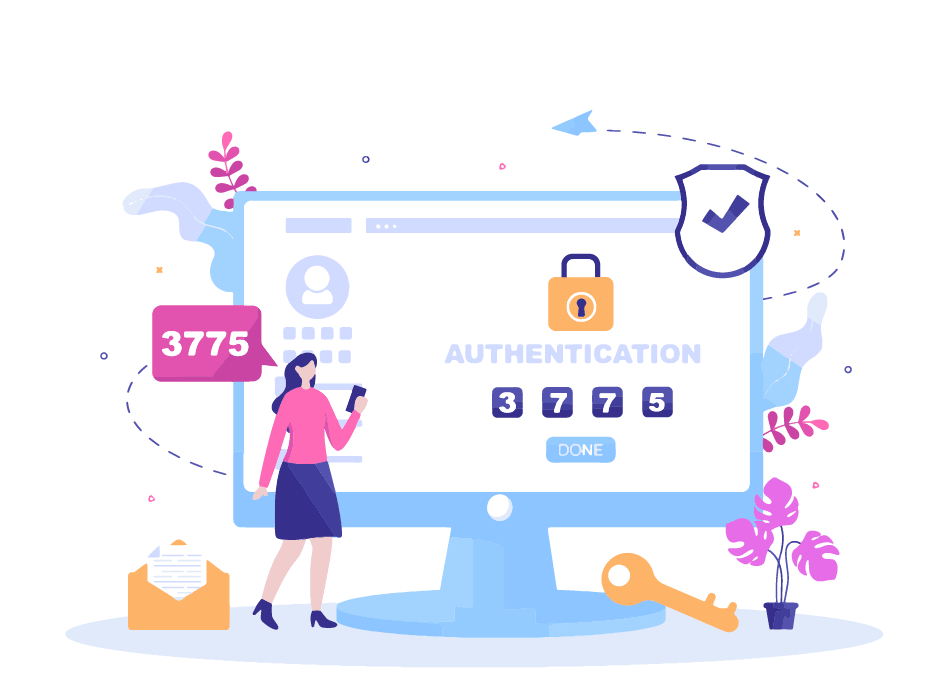

Der Gründer von X, Jack Dorsey, wurde gehackt! Sein X-Konto wurde kompromittiert, und die Hacker amüsierten sich damit. Sie verwendeten eine beeindruckende Hacking-Technik: SIM Swapping. Bei dieser Methode übertragen Hacker die Handynummer des Opfers auf ihr eigenes Gerät. Zusammengefasst: Die Hacker geben sich als das Opfer aus, um die Zwei-Faktor-Authentifizierung (2FA) zu umgehen und die Kontrolle über das X-Konto zu übernehmen.

Falls Ihr X-Konto leider gehackt wurde, müssen Sie sich so schnell wie möglich bei Ihrer E-Mail anmelden und Ihr Passwort ändern, um zu verhindern, dass der Hacker erneut Zugriff erhält. Falls er Ihnen zuvorgekommen ist und Ihr Passwort bereits geändert wurde, kontaktieren Sie Ihren E-Mail-Anbieter, um den Missbrauch Ihres Kontos zu melden. Dies ist ein komplizierter Vorgang (wie soll der Anbieter wissen, dass Sie wirklich der rechtmäßige Inhaber sind?).

Eine der häufigsten Techniken zum Hacken von X-Konten ist Social Engineering – ein Prozess, bei dem Informationen über die Zielperson gesammelt werden, deren Konto gehackt werden soll. Dazu gehören Geburtsdatum, Handynummer, Spitzname, Name, Geburtsort usw.

Durch das Sammeln solcher Informationen kann das Konto möglicherweise gehackt werden. Auch X bietet hierfür keine absolute Sicherheit. Wenn jemand die Antworten auf Sicherheitsfragen kennt, kann er das Konto über die „Passwort vergessen“-Funktion hacken oder schwache Passwörter erraten.

„DoubleSwitch“ – diese Art von Angriff zielt hauptsächlich darauf ab, die politische Aktivität eines Landes zu destabilisieren. Dabei wird das X-Konto eines Nutzers gehackt, um dessen Identität zu stehlen. Dieser extrem gefährliche Angriff ermöglicht es böswilligen Akteuren, die Bevölkerung durch falsche oder unvollständige Informationen zu beeinflussen.

Diese Praxis ist in den letzten Jahren alltäglich geworden und wird hauptsächlich eingesetzt, um Länder zu destabilisieren. Politische Gegner nutzen soziale Netzwerke regelmäßig, um alternative Informationen zu verbreiten. Laut Sicherheitsexperten wird diese Online-Bewegung oft Opfer böswilliger Hacker. Vor allem Journalisten, Aktivisten oder Reisende sehen sich mit Identitätsdiebstahl konfrontiert.

Das Hacken von X-Konten ist sehr einfach – tatsächlich haben sich Hacker darauf spezialisiert, Konten zu sammeln, um neue Arten von DDoS-Angriffen durchzuführen. Ihre Aktivität wurde eingeschränkt, obwohl alles normal war! Solche Nachrichten können von X angezeigt werden. Warum? Zu viele Retweets oder Likes innerhalb weniger Minuten. Haben Ihre Follower plötzlich zu viel „Liebe“ gezeigt? Höchstwahrscheinlich hat ein Hacker die DDoS-X-Methode eingesetzt. Die Idee hinter dieser schädlichen Malware: Hunderte oder Tausende alter X-Konten zu übernehmen. Wie? Ganz einfach – durch Phishing oder Passwörter, die typisch für Schüler sind. Der Vorteil dieser alten Konten: Sie existieren noch auf X, obwohl sie selten genutzt werden. Der Hacker muss keine neuen, verdächtigen Konten erstellen, die eine weitere Authentifizierung (z. B. per Telefonnummer) erfordern würden.

Ein altes Konto wurde bereits vom rechtmäßigen Besitzer authentifiziert – ideal für den Angreifer. Dieser muss lediglich einen Bot starten, der den Angriff von den infiltrierten X-Konten ausführt. Das angegriffene Konto kann dann nicht mehr kommunizieren – besonders störend in Krisenzeiten oder bei institutioneller Kommunikation. Es gab bereits mehrere solcher Angriffe. Bot-Netzwerke verbreiten Spam, um zu manipulieren, doch für X bleibt es schwierig, den Überblick zu behalten. Nicht nur Konten attraktiver junger Frauen werden für Retweets missbraucht.

Doch das betrifft eher „neue“ Feinde. Bei alten Feinden ist es weitaus komplizierter. In seinem Blog erklärt X: „Bots können ein positives und unverzichtbares Werkzeug sein – etwa für Kundensupport oder öffentliche Sicherheit. Wir verbieten jedoch strikt den Einsatz von Bots und Manipulationsnetzwerken, die die grundlegenden Funktionen unseres Dienstes beeinträchtigen.“ X bestätigt, Teams und Ressourcen verdoppelt sowie neue Tools und Prozesse entwickelt zu haben. Es ist möglich, alle gehackten X-Passwörter zu verarbeiten. Schützen Sie sich, indem Sie ein einzigartiges, hinreichend komplexes Passwort wählen, das weder durch Tools noch durch Social Engineering leicht zu erraten ist.

Wie Sie wissen, ist X eine große Plattform für zahlreiche Angriffe, und einige davon wurden kürzlich auf X verzeichnet. Hauptziele sind Aktivisten, politische Gegner und Journalisten. Hacking, Cyberangriffe, Phishing, Hacker-Netzwerke: Zwischen Computern und Smartphones ist das Digitale allgegenwärtig, und die Cybersicherheit ist zu einer zentralen Herausforderung im Zeitalter eines grenzenlosen Cyberkriegs geworden.

Deshalb gilt: Vorsicht ist besser als Nachsicht! Wenn Ihr Passwort nur aus 6 oder 8 Zeichen besteht oder leicht zu erraten/zu knacken ist, ändern Sie es sofort – und achten Sie darauf, ein Passwort zu wählen, das selbst erfahrenen Hackern und ihren Bots schwerfällt!

Private Daten, sensible Unternehmens- oder Regierungsseiten, Kreditkarten, Passwörter: Während Datendiebstahl Filme und Zeitungen füllt, gibt es auch legale Akteure, die solche Tätigkeiten ausüben – und die der breiten Öffentlichkeit kaum bekannt sind.

Wenn Sie ein X-Konto besitzen – wie viele andere Social-Media-Konten auch –, ist es wichtig, Maßnahmen zur Erhöhung der Sicherheit zu ergreifen. Angesichts der zunehmenden Zahl von Cyberangriffen auf Nutzer verschiedener sozialer Netzwerke möchten wir Ihnen einige Tipps geben, wie Sie Ihr X-Konto optimal schützen können.

Dies ist der erste Rat zum Schutz Ihres Kontos. Das Passwort ist die erste Barriere gegen Hacker oder Personen mit böswilligen Absichten, die unbefugt auf Ihr Konto zugreifen möchten.

Dazu müssen Sie zunächst wissen, wie man ein gutes Passwort erstellt. Es sollte so gestaltet sein, dass klassische Passwort-Knackmethoden nicht leicht funktionieren. Daher wird dringend empfohlen, ein Passwort mit 8 bis 10 Zeichen zu verwenden, das Groß- und Kleinbuchstaben, Zahlen und – falls möglich – Sonderzeichen enthält.

Vermeiden Sie Passwörter, die auf bekannten Mustern basieren. Schluss mit „1111111111111“, „password“ oder „passwort“ – Cyberkriminelle kennen diese Tricks bereits. Außerdem sollten Sie keine Geburtsdaten oder Namen von Angehörigen verwenden. Wichtig ist auch, dasselbe Passwort nicht für Ihr X-Konto und andere Webplattformen zu nutzen.

Falls Sie Zweifel haben oder glauben, dass Ihr Passwort kompromittiert wurde, ändern Sie es sofort. Dafür gibt es eine spezielle Funktion:

Im Anschluss an den Passwortschutz wird dringend empfohlen, die Zwei-Faktor-Authentifizierung (2FA) zu aktivieren. Egal wie komplex Ihr Passwort ist –

Sie sind nicht vor Datenlecks oder Bedienfehlern gefeit. Zudem entwickeln Hacker ständig neue, mehr oder weniger wirksame Hacking-Methoden. Die Zwei-Faktor-Authentifizierung bietet daher eine zusätzliche Sicherheitsschicht und schützt Sie auch vor Phishing – besonders wichtig, da X zu den Plattformen gehört, die am häufigsten Ziel großangelegter Phishing-Operationen sind. Die doppelte Bestätigung Ihrer Identität macht Sie vollständig sicher. Da X diese Funktion in den Einstellungen anbietet, zögern Sie nicht und aktivieren Sie sie.

Wie die meisten sozialen Netzwerke bietet auch X Anmeldebenachrichtigungen, die Sie informieren, sobald eine neue Anmeldung von einem unbekannten Gerät erkannt wird. Wenn Sie aufmerksam sind, können Sie so Kontodiebstahl frühzeitig erkennen. Diese Warnungen informieren Sie auch bei Änderungen Ihrer E-Mail-Adresse – eine zusätzliche Schutzschicht.

Phishing ist eine sehr verbreitete Praxis im Internet. Fast alle Nutzer waren schon einmal Opfer eines Phishing-Versuchs. Daher ist dies die hartnäckigste Bedrohung, der Sie ausgesetzt sind. Seien Sie vorsichtig bei privaten Nachrichten oder herunterladbaren Anhängen. X warnt Sie ausdrücklich:

"Wir werden Sie niemals auffordern, etwas herunterzuladen oder sich auf einer Nicht-X-Website anzumelden. Öffnen Sie niemals Anhänge oder installieren Sie Software aus einer E-Mail, die angeblich von uns stammt – das ist Betrug.

Falls wir vermuten, dass Ihr Konto durch Phishing oder Hacking kompromittiert wurde, setzen wir Ihr Passwort zurück, um Missbrauch zu verhindern. In diesem Fall senden wir Ihnen einen Passwort-Reset-Link von X.com per E-Mail.".

Sie müssen äußerst wachsam und stets auf der Hut sein.

Ob Browser oder X-App – stellen Sie vor der Nutzung sicher, dass Sie das neueste verfügbare Update installiert haben. Davon hängt Ihre gesamte Sicherheit ab.

Möglicherweise sind Sie Opfer eines Hackerangriffs geworden und möchten Ihr Konto zurückbekommen. Die PASS RECOVERY-Anwendung ermöglicht es Ihnen, Ihr X-Konto innerhalb weniger Minuten wiederherzustellen. Mithilfe der mit Ihrem Konto verknüpften E-Mail-Adresse oder Telefonnummer können Sie das Passwort in wenigen Minuten finden.

Yair Wahal, Marketingleiter, Zingali Acoustics