Robar claves WiFi

Una clave WiFi nunca está segura

Robar claves WiFi

Una clave WiFi nunca está segura

Robar una clave WiFi no es un proceso sencillo, pero puede ser fácil para una persona motivada que quiera apropiarse de la codiciada red de Internet.

Incluso si usas una clave WEP o WPA simple con una contraseña larga, verás en este artículo que puede ser muy fácil robar una cuenta WiFi.

Cuando un hacker ataca una red WiFi, analiza cómo se ha cifrado la clave. Las claves WEP son más fáciles de descifrar que las claves WPA2. Dado que la fuente de la señal WiFi se transmite desde el router, el propio dispositivo sería un objetivo excelente para ser hackeado. Sin embargo, los routers suelen actualizarse regularmente con ciertos parámetros para evitar ataques de fuerza bruta. Aun así, las vulnerabilidades siguen existiendo y los hackers las aprovechan.

La forma más básica de protección es el cifrado WEP. En los últimos años se ha convertido en una opción peligrosa debido a su vulnerabilidad, ya que puede ser hackeado rápidamente. Aunque este sea el caso, muchos routers todavía utilizan este tipo de protección.

En cuanto a WPA, que es una alternativa de seguridad, será necesario encontrar la frase que corresponde a la clave WiFi. Entonces tendrás que usar un simulador de claves WiFi que pueda fingir una conexión e interrogar al router para obtener el código WiFi.

De lo contrario, existen otras soluciones como el ataque por diccionario o mediante generador de contraseñas. Las computadoras actuales son lo suficientemente potentes como para encontrar la contraseña WiFi en solo unos minutos.

Por supuesto, antes de intentar hackear, los hackers se aseguran de medir el nivel de protección para poder ajustar sus herramientas. Robar contraseñas WiFi no es solo cosa de hackers; también puede ser utilizado por el propietario de la red para probar la seguridad de su propia red.

Para encontrar una contraseña WiFi sin ser un hacker con conocimientos informáticos avanzados, existe software que puede descifrarla por ti.

PASS WIFI es la única solución que escanea y muestra las contraseñas de los routers para conectarse.

PASS WIFI es una alternativa fiable a todos los métodos existentes para verificar si la seguridad de tu red es realmente robusta. Es práctico y fácil de usar, desarrollado por profesionales de ciberseguridad. Gracias a sus potentes algoritmos avanzados, puede detectar cualquier contraseña de red WiFi en el dispositivo y mostrártela en texto claro. Además, obtienes una prueba gratuita de 30 días. Al final de este período, estás satisfecho o te devuelven el dinero.

Puedes descargar PASS WIFI ahora desde su sitio web oficial: https://www.passwordrevelator.net/es/passwifi

Si eres un profesional de TI, aquí tienes una lista de métodos que pueden ayudarte a hackear una red WiFi. Estas técnicas son comúnmente usadas por hackers:

Existen programas maliciosos que, al instalarse en un dispositivo informático, permiten a sus usuarios recopilar datos provenientes del dispositivo infectado. Los extractores de datos pueden funcionar de diferentes maneras. Hay extractores que pueden operar de forma remota mediante WiFi o Bluetooth. El objetivo es, obviamente, explotar vulnerabilidades presentes en la red de comunicación o en los dispositivos utilizados para la transmisión de datos. Es una técnica relativamente complicada que requiere buenos conocimientos tanto del hardware como del software de los dispositivos implicados.

También existe el método de extracción de datos mediante cables USB. Como bien sabemos, los cables USB no solo se usan para cargar el teléfono. También permiten transferir y recibir archivos. Por lo tanto, los ciberdelincuentes pueden simplemente explotar vulnerabilidades presentes en un cable para extraer datos del dispositivo conectado. Dado que estamos acostumbrados a cargar nuestros smartphones conectándolos a estaciones de carga públicas o a terminales como computadoras, no es raro que esto se convierta en una oportunidad que los hackers pueden aprovechar para robar tus credenciales.

La contraseña puede ser robada para obtener acceso a la red WiFi. No es raro que, al usar una red inalámbrica, guardemos la conexión para poder acceder automáticamente a esa WiFi en el futuro. Por lo tanto, el código secreto también se guarda. Para robar correctamente la contraseña sin usar malware, será necesario acceder físicamente al dispositivo que ya se ha conectado.

En el caso de un smartphone Android, por ejemplo, basta con ir a la configuración y acceder a la sección que permite generar un código QR. Esta función fue creada con el objetivo de permitir al usuario acceder a la WiFi sin esfuerzo adicional. También es posible tomar una foto del código QR para usarlo más tarde.

También es posible robar la contraseña creando un falso punto de acceso WiFi. De hecho, al imitar el nombre de una WiFi ya existente, el hacker asegura que el usuario se conecte creyendo que es la suya. Una vez conectado, el hacker intentará guardar la contraseña de la red del usuario. Luego solo tendrá que usarla para conectarse esta vez a la red WiFi real.

En un gesto de solidaridad, a veces los usuarios de servicios digitales instalan programas informáticos con el objetivo de compartir las contraseñas de cuentas WiFi recuperadas en casi cualquier lugar. Es una especie de comunidad o foro donde se comparten contraseñas para permitir que posibles interesados las utilicen. Por ejemplo, hay aplicaciones de este tipo en la Play Store e incluso en la App Store. Esto significa que no necesitas ser un especialista en TI. Solo debes descargar la aplicación y esperar que alguna de las personas en ese espacio te ayude a obtener la contraseña que buscas.

Se trata de software de monitoreo y existen de todo tipo. Incluso es posible obtenerlos desde tiendas oficiales de aplicaciones como Google Play Store o Apple App Store. El stalkerware permite seguir la actividad de una persona en un dispositivo informático, por ejemplo, un smartphone. Cuando se instala en el dispositivo de la víctima, el hacker debe tener paciencia y esperar a que la víctima se conecte a su red WiFi. Al introducir la contraseña, por ejemplo, se pueden recopilar fácilmente los datos de interés. La ventaja de este tipo de aplicación es que es fácil ocultarla, especialmente si la persona que estás vigilando está cerca.

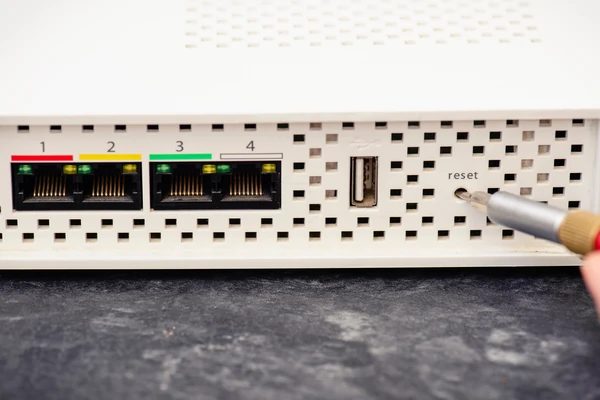

Digamos que es una técnica con sus límites. Sin embargo, si por ejemplo no puedes acceder a la clave WiFi de ninguna manera, es posible usar la contraseña predeterminada. Casi todos los routers del mismo fabricante tienen las mismas contraseñas predeterminadas. Pero antes de usar la contraseña predeterminada del router, es necesario restablecerlo. Pero para eso debes tener acceso físico al dispositivo. Es imposible acceder remotamente porque el botón de restablecimiento está en la parte trasera de la mayoría de los routers.

Aún existe una falla en el sistema. El router sigue siendo hardware con sus propias vulnerabilidades. Ya sean críticas o menores, siempre hay un defecto de diseño que puede ser explotado. De hecho, hay hackers especializados en vulnerabilidades WiFi. En particular, el grupo de hackers APT41. Normalmente, las vulnerabilidades en el firmware (programa informático que opera el hardware, como un router, dándole instrucciones) son las más explotadas. Y hay ciberdelincuentes especializados en encontrar este tipo de vulnerabilidades de seguridad.

En el campo del hackeo de cuentas, es claramente imprescindible. La ingeniería social es la práctica de usar la interacción social con una persona para extraer información necesaria para su propio hackeo. Si hay algo que debe recordarse en esta práctica de ciberdelincuencia, es que la persona que practica la ingeniería social es necesariamente alguien cercano a nosotros. Puede ser un contacto en Facebook o Instagram con quien hemos mantenido largas conversaciones. Las personas en mejor posición para practicar ingeniería social en este escenario son familiares o compañeros de trabajo. El objetivo es hacer preguntas bastante simples que gradualmente lleven a la persona a revelar información que pueda usarse como contraseña. Como sabemos, los usuarios tienden a usar contraseñas relacionadas directamente con sus hábitos para no olvidarlas fácilmente. Y es precisamente en esta facilidad en la que se basa el hackeo de cuentas mediante ingeniería social.

Hablamos de una técnica que se asemeja mucho a la ingeniería social. Sin embargo, el contexto es completamente diferente. De hecho, la técnica del spidering consiste en crear un perfil de uso de las herramientas informáticas de la víctima. A diferencia de la técnica anterior, que requiere interacción social, esta puede prescindir totalmente de ella. En la mayoría de los casos, el hacker prefiere observar a la víctima desde la distancia o en redes sociales para conocerla mejor. Cabe señalar que el spidering se usa principalmente contra grandes organizaciones. Sus redes son mucho más rentables de hackear que una WiFi personal. Sin embargo, no podemos negarlo: requiere mucha paciencia y un sentido de análisis muy agudo.

Una cosa es segura: ninguna organización está inmune a las fugas de datos. Cualquiera puede ser hackeado porque, sin saberlo, tus datos de identificación pueden haberse filtrado en algún lugar, permitiendo que personas con malas intenciones tengan acceso a ellos. Existen espacios, foros o sitios web que comparten datos debido a estas filtraciones. Algunos incluso comercian con ellos. Las fugas de datos ocurren por diferentes razones: ya sea por un hackeo informático sufrido por el operador telefónico, por el proveedor de servicios de Internet o por un error de programación. Una cosa es segura: el usuario rara vez es responsable de una fuga de datos. Sin embargo, los hackers están constantemente al acecho. Esperan cualquier oportunidad para explorar datos y usarlos en contra de los usuarios. En la era de la inteligencia artificial y el Big Data, las fugas de datos son auténticas bendiciones para los ciberdelincuentes.

Cuando tu router WiFi es afectado por un hackeo informático, hay varias señales inequívocas:

Una cosa importante que debes recordar cuando sientas que has sido hackeado es restablecer tu router. Esto tendrá el beneficio de restaurar el sistema a su estado original. Sin embargo, respeta estas reglas principales:

Hackear contraseñas WiFi sin la debida autorización es ilegal y se considera un delito cibernético en muchos países. Viola leyes de privacidad y seguridad, y las personas sorprendidas realizando estas actividades pueden enfrentar consecuencias legales.

Aunque hackear redes WiFi normalmente requiere conocimientos y habilidades técnicas avanzadas, existen herramientas y métodos poco éticos que afirman facilitar la recuperación de contraseñas. Sin embargo, su uso es ilegal y poco ético.

Hay varios pasos que puedes tomar para mejorar la seguridad de tu red WiFi:

Los signos de una red WiFi hackeada pueden incluir velocidades lentas de Internet, conexiones inesperadas a sitios web desconocidos, aumentos inusuales en el uso de Internet y la aparición de programas o dispositivos desconocidos conectados a tu red.

Si sospechas de acceso no autorizado a tu red WiFi, es esencial tomar medidas inmediatas: