Invadir chaves WiFi

Uma chave WiFi nunca está segura

Invadir chaves WiFi

Uma chave WiFi nunca está segura

Invadir uma chave WiFi não é um processo simples, mas pode ser fácil para uma pessoa motivada que deseje assumir a cobiçada rede de internet.

Mesmo que você use uma chave WEP ou WPA simples com uma senha longa, verá neste artigo que pode ser muito fácil invadir uma conta WiFi.

Quando um invasor ataca uma rede WiFi, ele analisa como a chave foi criptografada. As chaves WEP são mais fáceis de quebrar do que as chaves WPA2. Como o sinal WiFi é transmitido pelo roteador, o próprio dispositivo seria um excelente alvo para ser invadido. No entanto, os roteadores são regularmente atualizados com certos parâmetros para evitar ataques por força bruta. Ainda assim, as falhas continuam a existir e os hackers delas se aproveitam.

A forma mais básica de proteção é a criptografia WEP. Nos últimos anos, tornou-se uma opção perigosa devido à sua vulnerabilidade, pois pode ser quebrada rapidamente. Apesar disso, muitos roteadores ainda usam esse tipo de proteção.

Quanto ao WPA, uma alternativa de segurança, será necessário encontrar a frase que corresponde à chave WiFi. Você terá então que usar um simulador de chave WiFi que possa fingir uma conexão e interrogar o roteador para recuperar o código WiFi.

Além disso, existem outras soluções, como ataques por dicionário ou por gerador de senhas. Os computadores atuais são poderosos o suficiente para descobrir a senha WiFi em poucos minutos.

É claro que, antes de tentar invadir, os hackers garantem que medem o nível de proteção para ajustar suas ferramentas. Invadir senhas WiFi não é apenas para hackers; também pode ser usado pelo proprietário da rede para testar a segurança dela.

Para encontrar uma senha WiFi sem ser um hacker com conhecimentos avançados de informática, existe um software que pode descriptografá-la para você.

O PASS WIFI é a única solução que escaneia e exibe as senhas dos roteadores para conexão.

O PASS WIFI é uma alternativa confiável a todos os métodos existentes para verificar se a segurança da sua rede é realmente robusta. É prático e fácil de usar, desenvolvido por profissionais de cibersegurança. Graças aos seus algoritmos avançados e potentes, consegue detectar qualquer senha de rede WiFi no dispositivo e fornecê-la em texto simples. Pode ser usado em computador, smartphone ou tablet — totalmente compatível com todos os sistemas operacionais — tornando sua tarefa extremamente fácil. Além disso, você recebe um teste gratuito de 30 dias. Ao final desse período, você está satisfeito ou recebe seu dinheiro de volta.

Você pode baixar o PASS WIFI agora em seu site oficial: https://www.passwordrevelator.net/pt/passwifi

Se você é um profissional de TI, aqui está uma lista de métodos que podem ajudá-lo a invadir uma rede WiFi. Essas técnicas são comumente usadas por hackers:

Existem programas maliciosos que, quando instalados em um dispositivo, permitem que seus usuários coletem dados provenientes do dispositivo infectado. Os extratores de dados podem funcionar de várias maneiras. Existem extratores que funcionam remotamente usando WiFi ou Bluetooth. O objetivo é, obviamente, explorar falhas de segurança presentes na rede de comunicação ou nos dispositivos usados para transmissão de dados. É uma técnica relativamente complicada, que exige bom conhecimento de hardware e software dos dispositivos envolvidos.

Há também o método de extração de dados por cabos USB. Como certamente sabemos, cabos USB não servem apenas para carregar o telefone. Eles também permitem transferir e receber arquivos. Assim, cibercriminosos podem simplesmente explorar vulnerabilidades presentes em um cabo para extrair dados do dispositivo conectado. Como estamos acostumados a carregar nossos smartphones em estações públicas ou em computadores, não é incomum que isso se torne uma oportunidade explorada por hackers para roubar suas credenciais.

A senha pode ser roubada para obter acesso à rede WiFi. Não é incomum que, ao usar uma rede sem fio, salvemos a conexão automaticamente. Assim, o código secreto também é salvo. Para roubar corretamente a senha sem usar malware, é necessário ter acesso físico ao dispositivo já conectado.

No caso de um smartphone Android, por exemplo, basta ir às configurações e acessar a opção que permite gerar um código QR. Esse recurso foi criado para permitir que o usuário acesse o WiFi sem esforço. Também é possível tirar uma foto do código QR para usá-lo posteriormente.

Também é possível roubar a senha criando um ponto de acesso WiFi falso. De fato, ao imitar o nome de uma rede WiFi já existente, o hacker garante que o usuário se conecte acreditando que é a rede legítima. Uma vez conectado, o hacker tenta salvar a senha da rede do usuário. Depois, basta usá-la para se conectar à rede WiFi real.

Por solidariedade, às vezes usuários de serviços digitais criam programas com o objetivo de compartilhar senhas de redes WiFi coletadas em diversos lugares. Trata-se de uma espécie de comunidade ou fórum onde senhas são compartilhadas para permitir que interessados as utilizem. Por exemplo, existem aplicativos assim na Play Store ou até na App Store. Isso significa que você não precisa ser especialista em TI. Basta baixar o aplicativo e esperar que alguém nesse espaço possa ajudá-lo a obter a senha desejada.

São softwares de monitoramento e existem de todos os tipos. É possível obtê-los até mesmo nas lojas oficiais de aplicativos, como a Google Play Store ou a Apple App Store. O stalkerware permite acompanhar a atividade de uma pessoa em um dispositivo, como um smartphone. Quando instalado no dispositivo da vítima, o hacker precisa apenas ter paciência e esperar que ela se conecte à rede WiFi. Ao digitar a senha, por exemplo, é fácil coletar os dados desejados. A vantagem desse tipo de aplicativo é que ele é fácil de esconder, especialmente se a pessoa alvo for próxima.

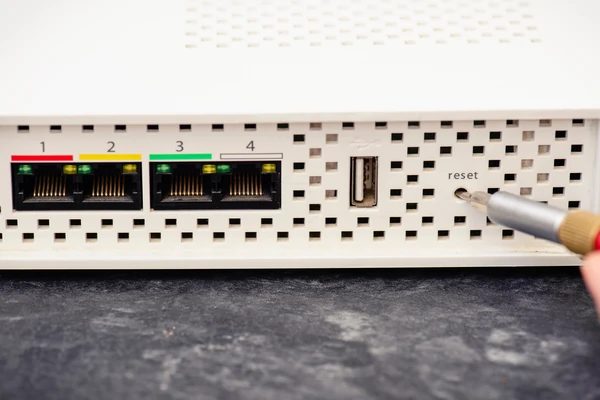

Essa técnica tem seus limites. No entanto, se você não conseguir acessar a chave WiFi de outra forma, é possível usar a senha padrão do fabricante. Quase todos os roteadores do mesmo fabricante têm as mesmas senhas padrão. Mas, antes de usá-la, é necessário redefinir o roteador. Para isso, é preciso ter acesso físico ao dispositivo. É impossível fazer isso remotamente, pois o botão de redefinição fica na parte traseira da maioria dos roteadores.

Sempre há falhas no sistema. O roteador é um hardware com suas vulnerabilidades. Sejam críticas ou menores, sempre existe uma falha de projeto que pode ser explorada. De fato, há hackers especializados em falhas WiFi, como o grupo de hackers APT41. Normalmente, as vulnerabilidades no firmware (programa que opera o hardware, como um roteador) são as mais exploradas. E há cibercriminosos especializados em encontrar esse tipo de falha de segurança.

No campo da invasão de contas, essa prática é essencial. Engenharia social é o uso de interação social com uma pessoa para extrair informações necessárias para a invasão. O mais importante a lembrar é que quem pratica engenharia social geralmente é alguém próximo — um contato no Facebook ou Instagram com quem conversamos frequentemente. Pessoas próximas, como familiares ou colegas de trabalho, estão em melhor posição para praticá-la. O objetivo é fazer perguntas simples que levem a vítima a revelar informações usadas como senhas. Muitos usuários usam senhas relacionadas aos seus hábitos para não esquecê-las — e é justamente nisso que se baseia essa técnica.

É uma técnica semelhante à engenharia social, mas com um contexto diferente. O “spidering” consiste em criar um perfil de uso dos dispositivos da vítima. Ao contrário da engenharia social, não exige interação direta. Na maioria dos casos, o hacker observa a vítima à distância ou nas redes sociais para conhecê-la melhor. Essa técnica é usada principalmente contra grandes organizações, cujas redes são mais lucrativas. No entanto, exige muita paciência e grande capacidade analítica.

Uma coisa é certa: nenhuma organização está imune a vazamentos de dados. Qualquer um pode ser hackeado, e sem saber, seus dados de identificação podem ter sido vazados, permitindo que pessoas mal-intencionadas os acessem. Existem fóruns, sites e espaços que compartilham ou até comercializam esses dados. Os vazamentos ocorrem por diversos motivos: ataques cibernéticos contra operadoras, provedores de internet ou erros de programação. O usuário raramente é o responsável, mas os hackers estão sempre atentos, prontos para explorar essas informações. Na era da inteligência artificial e do Big Data, vazamentos de dados são verdadeiras oportunidades para cibercriminosos.

Quando seu roteador WiFi é afetado por uma invasão, há sinais inequívocos:

Se suspeitar que foi invadido, lembre-se de redefinir seu roteador, restaurando-o ao estado original. Além disso, siga estas regras principais:

Invadir senhas WiFi sem autorização é ilegal e considerado um crime cibernético em muitos países. Viola leis de privacidade e segurança, e os responsáveis podem enfrentar consequências legais.

Embora invadir redes WiFi normalmente exija conhecimentos técnicos avançados, existem ferramentas antiéticas que afirmam facilitar a recuperação de senhas. No entanto, seu uso é ilegal e antiético.

Você pode tomar várias medidas para aumentar a segurança da sua rede WiFi:

Sinais de invasão incluem: lentidão na internet, redirecionamentos inesperados, aumento anormal no uso de dados e aparição de dispositivos ou programas desconhecidos na rede.

Se suspeitar de acesso não autorizado, tome medidas imediatas: