Cracker un mot de passe GMail

Les hackers dévoilent leurs techniques

Cracker un mot de passe GMail

Les hackers dévoilent leurs techniques

Le problème de ces outils en ligne est que tout le monde en possède au moins un ce qui rend le risque de piratage plus régulier. Sur smartphone ou sur ordinateur, GMail est accessible sur toutes les plateformes.

Google indique que 250 000 comptes sont piratés par semaine. Alors pourquoi cracker un mot de passe GMail ? Et bien il y a plusieurs raisons...

Comme vous vous en doutiez, cracker GMail c'est possible, personne ne peut le nier. Mais qui cracke ? Les hackers sont jeunes, ils sont nés dans l'informatique, certains sont diplômés de grandes écoles alors que d’autres n’ont rien, ils piratent pour s'amuser ou pour l'argent qui est à 99 % la motivation des pirates.

Ils peuvent récupérer l'accès aux emails pour espionner les concurrents et revendre les informations. Aussi, ils piratent les emails des contacts et ils envoient leurs virus à toute la liste pour faire subir le même sort à toutes leurs victimes.

Les pirates n’ont pas de matériel ultra-performant comme on pourrait le croire, ils ont des ordinateurs tout simples que l’on trouve dans le commerce, ils travaillent depuis chez eux sur un canapé ou de leur lit ! Ils ne se cachent pas dans la réalité mais sont invisibles sur Internet. Google essaie de tout faire pour protéger les données de leurs utilisateurs mais dès qu’il s’agit d’un nom d’utilisateur et d’un mot de passe, le risque de piratage devient de plus en plus élevé. Pourtant, nombreux sont ceux qui trouvent des failles de sécurité et qui aident la société à les corriger. Google a même organisé un concours et récompense les hackers ayant évité le milliard d’utilisateurs de perdre leurs données.

Dans la catégorie des applications les plus utilisées au monde, GMail fait partie sans nul doute des services électroniques dont nous aurons certainement le plus de mal de nous passer. Avec l'explosion de l'utilisation des téléphones Android, avoir un compte GMail est devenu une obligation. Les pirates informatiques s'y intéressent et c'est pour cette raison que nous devons vous parler des méthodes utilisées pour cracker un mot de passe GMail. Il existe plusieurs catégories de piratages et chacune de ces méthodes va dépendre du niveau de maîtrise de la personne qui veut initier le piratage informatique.

Il y a des méthodes qui font appel à l'utilisation d'applications et d'autres qui n'en font pas appel.

Étudions les de plus près :

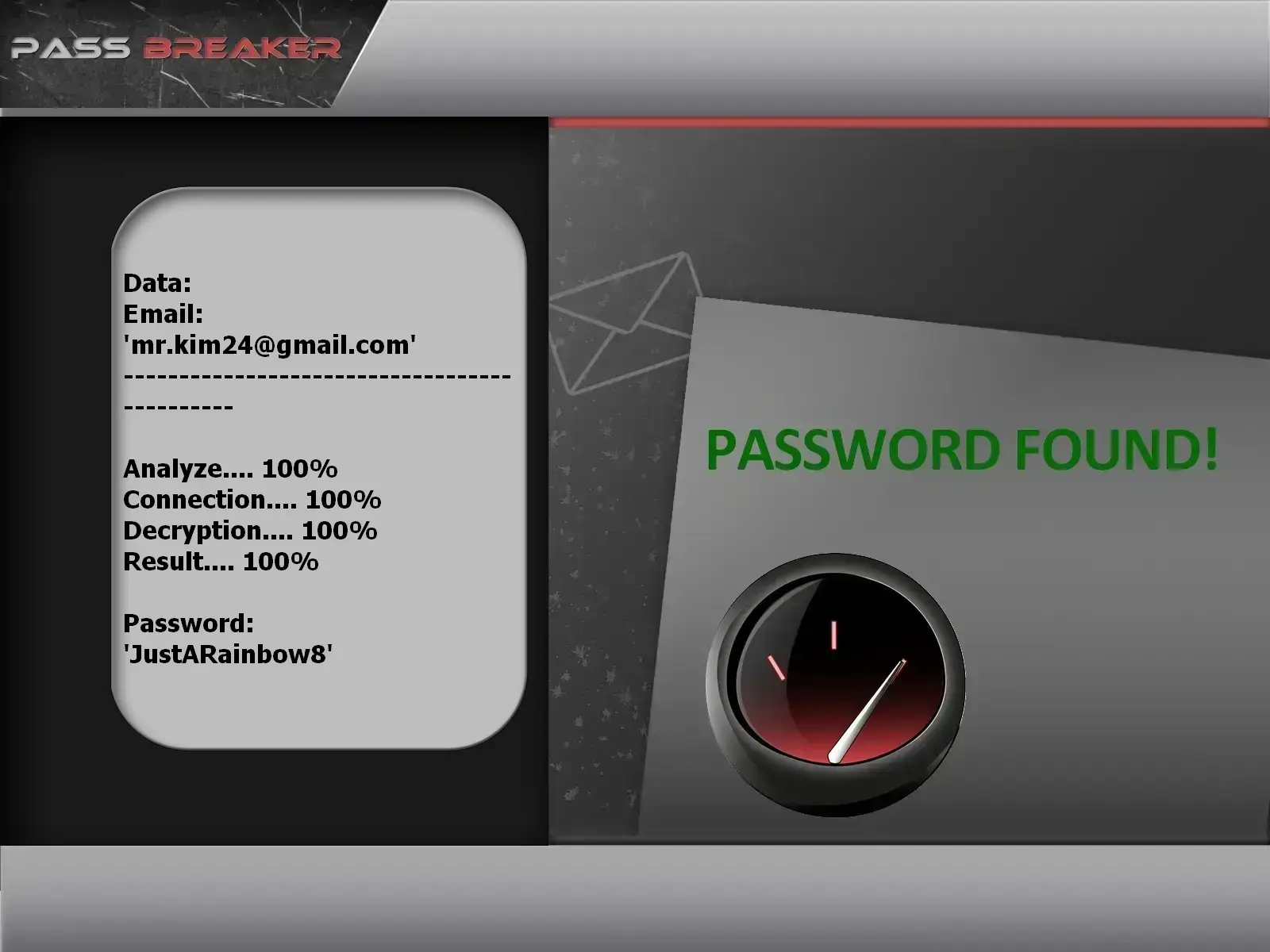

Conçu par des spécialistes de la sécurité informatique, PASS BREAKER est de loin l'une des applications les plus efficaces pour récupérer l'accès GMail. Son utilisation est assez simple et ne nécessite pas d'être un spécialiste en informatique. En d'autres termes, n'importe qui peut l'utiliser facilement et à n'importe quel moment.

Il vous suffit juste de suivre ces trois étapes :

- Télécharger et installer PASS BREAKER sur votre appareil depuis son site officiel : https://www.passwordrevelator.net/fr/passbreaker

- Ensuite utiliser l'adresse email du compte que vous ciblez ou le numéro de téléphone associé au compte pour lancer la recherche du mot de passe.

- Lancer la recherche. PASS BREAKER se charge du reste en faisant la recherche approfondie dans les bases de données correspondant au mot de passe du compte souhaité. Au bout de quelques minutes vous aurez le mot de passe affiché en clair sur votre écran en quelques minutes seulement.

L'application reste très efficace et est utilisée à travers le monde par des milliers de personnes.

Vous pouvez l'essayer durant un mois entier. Au bout de cette période, soit vous vous êtes connecté, soit vous êtes remboursé.

Dans la catégorie de l'utilisation d'applications, voici une sélection de logiciels couramment utilisés pour trouver un mot de passe GMail :

Ce sont des applications qui ont une utilité dans le secteur personnel comme dans le secteur professionnel. En effet, on se sert régulièrement des applications de clonage pour transférer des données de l'ancien terminal vers un autre en un temps record. Ce sont les outils qui permettent de gagner du temps, sans prendre le risque d'oublier quelques données dans l'ancien terminal. Les programmes de clonages de disques durs sont très utilisés par les professionnels. Particulièrement en cette période où les attaques au rançongiciel prolifèrent de plus en plus. Grâce à ces solutions informatiques, il est possible de faire des sauvegardes de nos données en temps et en heure et de manière exhaustive. En cas d'attaques informatiques par exemple ou de quelques défaillances au système, on peut être sûr de pouvoir les récupérer sereinement. Cependant, cette faculté à copier l'exactitude d'un système vers un autre pose grandement problème, en particulier face à une cyber malveillance toujours vive d'esprit et de génie.

Imaginez qu’un hacker réussisse à installer à votre insu une application de clonage sur votre smartphone ou votre ordinateur. Cela lui donne grandement l'opportunité de pouvoir copier tout ce que vous faites, ce qui inclut bien évidemment vos identifiants de connexion. Voilà en quoi réside le danger d'une application qui était à la base très utile sur le plan professionnel et personnel.

Cette méthode consiste à créer des contrefaçons d’applications légitimes. En effet, les pirates informatiques font des contrefaçons d’applications que nous utilisons quotidiennement. Cela peut-être des antivirus, des applications de photos et vidéos, ou alors des applications de connexion à des comptes de messagerie électronique tel que GMail. Le plus souvent, ce sont des programmes informatiques dont l'identité graphique et la dénomination ressemble fortement à l'application officielle. Mais un œil averti verra certaines différences. Malheureusement, la plupart des utilisateurs ne sont pas vigilants et ce genre d'applications font véritablement leurs effets. Si par mégarde vous les utilisez, vous imaginez bien sûr que les pirates informatiques peuvent avoir accès à vos identifiants de connexion et vous pirater.

Il existe certains logiciels conçus typiquement pour extraire les données d'un système informatique et les envoyer vers un autre. À l'instar des logiciels de clonage, ce ne sont pas des logiciels qui sont à la base des programmes malveillants. Ce sont des programmes informatiques qui ont été corrompus à cause de leur mauvaise utilisation. Par exemple, il n'est pas rare d'utiliser des extracteurs de données dans le but de réaliser du scraping (collecter des données publiques sur le web dans le but de faire des études, des analyses statistiques...). Pourtant, dans la réalisation de ses pratiques, l'utilisation peut dévier malheureusement. Et c'est dans ce contexte qu'on aboutit le plus souvent à de la cybermalveillance. Le plus difficile avec ce genre d'application, c'est qu'elles ne sont pas illégales, en d'autres termes, vous pouvez les trouver même sur des sites web légitimes tels que Facebook, Instagram ou encore YouTube. Certains de ces extracteurs peuvent être installés à votre insu sur votre terminal et ne seront même pas détectés par votre antivirus comme étant des logiciels malveillants.

Le screen recorder est programme informatique qui permet d'enregistrer tout ce qui se passe sur l'écran d'un ordinateur ou d'un smartphone. Une fois l'enregistrement terminé, il est automatiquement envoyé aux pirates informatiques qui l'ont installé sur votre terminal. Si par mégarde, vous avez entamé une procédure de connexion sur votre compte GMail, les pirates informatiques sauront exactement quels sont les identifiants que vous avez utilisés. À son tour les pirates pourront alors se connecter à votre compte et le détourner.

À la base, le logiciel d'enregistrement d'écran a été développé pour combler une faiblesse d'un autre programme malveillant : l’enregistreur de frappe.

Comme son nom l'indique, l'enregistreur de frappe sert essentiellement à capturer l'ensemble de ce qui est saisi sur le clavier d'un terminal pour l'expédier à son opérateur malveillant. Cependant, le Keylogger (enregistreur de frappe en anglais) ne peut pas faire pareil lorsqu'il s'agit de clavier virtuel. Ce qui est une grosse faiblesse que vient compenser l'enregistreur d'écran.

Un logiciel de surveillance n’est pas un logiciel malveillant à la base, il s’agit plutôt d’un logiciel de protection. Malheureusement les hackers en ont profité pour en faire des applications de piratages. En effet, certaines applications se cachent sous l'apparence d’un faux logiciel de contrôle parental. D'autres prennent la forme de logiciel de surveillance du conjoint. Il y a aussi certaines applications qui sont des traçages mobiles permettant de trouver son smartphone ou son ordinateur ou n'importe quel appareil informatique égaré. S'il y a une chose que tous ces programmes informatiques ont en commun, c'est qu'ils permettent de vous espionner tout simplement et cela dans un contexte qui semble légal puisqu’il existe énormément de logiciels équivalents sur le Google Play Store ou sur l'App Store.

Il est possible de collecter des informations sur l'activité du smartphone ou de l'appareil informatique concerné. Ce qui implique forcément des connexions à des comptes de réseaux sociaux ou de messageries électroniques comme GMail.

Il existe aussi des versions d’applications malveillantes connues sous l'appellation de « Stalkerwares ». Ces dernières sont beaucoup plus intrusives et beaucoup plus efficaces dans le contexte de piratage.

La plupart de ces techniques faisant appel à l'utilisation de logiciels nécessitent bien évidemment de déployer suffisamment d'efforts pour être installées sur les terminaux des utilisateurs que vous ciblez. En effet, aucun programme informatique malveillant ne peut fonctionner correctement pour voler des données ou cracker mot de passe s'il n'est pas installé sur le terminal de votre victime. Vous pouvez par exemple essayer de le faire physiquement en installant vous-même le logiciel au moment où le terminal est entre vos mains. Il y a aussi la méthode de l'hameçonnage qui consiste à le piéger grâce à un lien pour qu'il installe lui-même le logiciel. Une autre solution peut être utilisé comme le "téléchargement furtif". Cette méthode est tout le contraire de l’hameçonnage puisqu’il évite à l’utilisateur de cliquer sur un lien. En effet, il est redirigé lui-même sur un site web et procède au téléchargement du logiciel malveillant sans même s'en rendre compte car celui-ci est caché. Avec beaucoup plus d'expériences et de compétences en piratage informatique, la meilleure solution sera bien évidemment d'utiliser une faille de sécurité logicielle qui a échappé au contrôle du constructeur pour initier la fameuse technique de type Zéro Clique (technique qui permet d'effectuer une attaque sur un terminal informatique à distance sans même l'intervention directe et physique de quiconque à l'insu de l'utilisateur et des logiciels de sécurité).

Cependant, avec PASS BREAKER, vous n'avez même pas besoin de vous tracasser sur ce genre de détails car ce programme s'installe uniquement sur le terminal de celui qui veut trouver le mot de passe GMail. Il n'est pas nécessaire d'avoir une autre installation, il suffit juste de l'adresse email ou du numéro de téléphone pour que le tour soit joué.

Nous sommes de plus en plus nombreux à nous connecter chaque jour à des réseaux WiFi sans même savoir si cela est dangereux ou non. Pourtant, le danger est bien réel. Les réseaux WiFi sont des moyens de connexion à internet sans fil, qui sont plébiscités depuis ces 10 dernières années. Derrière cet usage massif s'est développé peu à peu des actes de cyber malveillance. Il est possible de pirater votre mot de passe GMail en utilisant un réseau WiFi.

Tout d'abord, il suffit de créer un réseau WiFi disponible gratuitement sans aucune protection. En effet, le plus souvent les réseaux WiFi sont protégés par des codes de plus de 8 chiffres qui permettent de déterminer qui a le droit de se connecter ou non. Mais dans notre cas, le hacker va rendre l'accès libre. Les pirates informatiques ciblent le plus souvent les endroits publics comme les cafétérias, les hôtels, les salles d'attente ou encore les aéroports c'est à dire les endroits où l'on commence à passer du temps et à se connecter à Internet.

Ensuite ils attendent patiemment que des personnes peu vigilantes se connectent à leur réseau. L'opérateur malveillant se cachant derrière le faux Hotspot WiFi fait surveiller le trafic, détourne les sessions de ses victimes et collecte toutes les données. Tout ceci dans une discrétion totale et sans qu’aucun utilisateur ne s’en aperçoive.

Enfin, une fois les données collectées, le pirate va chercher à vous hacker.

La particularité des cookies (en dehors des messages perturbants qui souvent nous énervent lorsqu'on se connecte à des plateformes web) permet de pouvoir accéder à une connexion précédente sans pour autant passer trop de temps à régler les soucis de notification si nous utilisons une application web ou mobile. On peut comparer les cookies à des balises qui permettent de montrer le chemin à notre terminal lors de la navigation web, en particulier si nous voulons revenir sur nos pas sur des sites web déjà visités auparavant. Dans une certaine mesure, les cookies nous permettent de gagner du temps. Bien sûr les hackers l’ont compris et ils savent comment utiliser ces mêmes cookies pour accéder à votre compte en ligne sans même chercher à connaître nos identifiants de connexion. Comme les cookies enregistrent le chemin de nos connexions dans le but de nous faciliter l'accès plus tard, les pirates informatiques cherchent alors à pirater les cookies dans le but de reproduire ce chemin. Dès lors qu’ils arrivent à mettre la main sur ces petits microprogrammes, ils peuvent réaliser deux types d'actions :

En d'autres termes, votre sécurité dépend de la façon dont vous préservez vos cookies. Après chaque connexion, pour éviter d'être piégé par cette pratique, il est notamment conseillé d'effacer les cookies enregistrés par votre navigateur ou par votre application.

C'est une pratique très simple qui ne demande pas d'être un spécialiste en piratage informatique. Vous pouvez voler le mot de passe GMail d'une personne depuis son navigateur. Si cette personne utilise par exemple Google Chrome et qu'elle a l'habitude d'enregistrer ses identifiants de connexion dans le gestionnaire de ce navigateur, il vous suffit juste :

Bien sûr pour la réussite de cette méthode, il faut que deux conditions soient réunies :

En termes de fuite de données, les grosses plateformes comme GMail sont littéralement de mauvais élèves. En effet, les exemples de fuites de données dont cette plate-forme a été accusée est semblables que celle subite par Outlook et Yahoo!. Effectivement il y a eu beaucoup de fuites de données concernant GMail qui n'ont jamais été rendues publiques. Avoir de telles masses de données en circulation pouvant être récupérées par n'importe est une menace à ne pas négliger. Effectivement, les pirates informatiques sont constamment en alerte dans la mesure où il y a ce genre de fuite de données. Si les hackers arrivent à récupérer les informations qui proviennent de vos comptes GMail, ils peuvent les utiliser pour initier des attaques informatiques. Précisément "l'attaque au dictionnaire". L'attaque au dictionnaire est une technique de cybercriminalité qui consiste à faire des essais répétés et constant d'identifiants de connexion dans le but de trouver lesquels correspondront aux comptes ciblés. Les identifiants de connexion utilisés ici sont stockés dans le "dictionnaire", une réserve de données censée enrichir un script automatisé de recherche de mots de passe.

Au vu des méthodes de piratages existants, il vous faut trouver un moyen d'améliorer la sécurité de votre compte GMail. Voici donc quelques conseils qui pourraient certainement vous aider :

Oui, il est possible de cracker un mot de passe GMail. Les hackers utilisent diverses techniques pour y parvenir, allant des applications spécialisées aux piratages en ligne.

Les motivations peuvent être diverses, allant de la simple curiosité à des intentions malveillantes telles que l'espionnage, le vol d'informations confidentielles ou l'envoi de virus à grande échelle.

Pour protéger son compte GMail, il est recommandé d'utiliser un mot de passe fort, d'activer la double authentification, de sécuriser ses appareils, de réaliser régulièrement les mises à jour logicielles, de verrouiller l'accès aux appareils et d'utiliser un VPN lors de connexions sur des réseaux publics.

Les conséquences peuvent être graves, allant de la perte de données personnelles à des actions malveillantes menées au nom du compte piraté, telles que l'envoi de courriels frauduleux ou la compromission d'autres comptes en ligne liés.

Il est essentiel de rester vigilant face aux emails suspects, aux liens non sécurisés et aux demandes d'informations confidentielles. En outre, en suivant les bonnes pratiques de sécurité et en utilisant des outils de protection adéquats, on peut réduire significativement les risques de piratage.

Les hackers utilisent des applications spécialisées, ainsi que des techniques de piratage en ligne telles que la création de faux hotspots WiFi, le vol de cookies, l'enregistrement des mots de passe dans les navigateurs, et l'exploitation des fuites de données.