Quelles méthodes utilisées pour pirater GMail

GMail est le service de messagerie électronique le plus populaire au monde.

S’il est tout récent par rapport à certains, il n’en demeure pas moins qu’une grande partie des utilisateurs des clients emails utilise ce système d’échange en ligne.

Cet article va aussi vous intéresser : Comment pirater un compte GMail en 2 techniques simples

Mais qu’est-ce qu’il fait sa particularité ? Tout simplement sa simplicité est la facilité de pouvoir y accéder.

Avec l’explosion d’Android, qui est le système d’exploitation pour mobile le plus utilisé au monde, GMail a connu un essor non négligeable. Pourtant, il faut s’interroger sur l’accès à ce compte.

Sûrement si vous avez un compte GMail, vous vous demander comment faire pour ne pas être piraté. Cela est certain, cependant, il se peut que vous vous êtes poser aussi la question de savoir comment les hackers faisaient pour pirater les comptes. Effectivement pour ne pas mentir, les questions de piratage de compte en ligne se font légion. Les gens s’interrogent et cherchent constamment des moyens de réussir cet exploit.

Alors dans notre article, nous avons prévu de vous donner quelques méthodes utilisées couramment pour réussir le piratage d’un compte GMail. À titre de rappels, il faut préciser quelque chose d’important, le piratage informatique d’un compte autre que le vôtre est totalement illégal. Nous vous encourageons donc à ne pas utiliser ces méthodes dans un but purement illicite.

1- Utiliser un logiciel pour trouver les mots de passe

Lorsqu’on qu’on veut se connecter à un compte en ligne. Il nous faut obligatoirement deux informations nécessaires. Notamment l’adresse email et le mot de passe. Dans certaines conditions il est possible d’utiliser le numéro de téléphone associé au compte GMail. Le tout souvent combinés à des méthodes d’authentification doubles. Le plus difficile des informations à obtenir dans ces conditions est ce que vous le savez le mot de passe. Il est facile d’obtenir les autres informations car elles ne présentent pas une importance grande aux yeux des utilisateurs.

Mais trouver le mot de passe est une gageure. Lorsqu’on n’est pas un expert en piratage informatique pour procéder à une attaque par force brute ou un cassage de mot de passe, on utilise logiciel conçu pour ce genre de recherche. Les types de logiciels du genre existent en nombre sur internet. Cependant, ça c’est une certitude. Certains ont été mis à disposition juste pour attirer des internautes assez naïfs qui ont des intentions de piratage informatique sans maîtriser les contours. Et lorsqu’ils se ruent vers ses logiciels, ils sont alors piégés car certains parmi nous ces programmes sont des virus destinés à effectuer l’utilisateur imprudent.

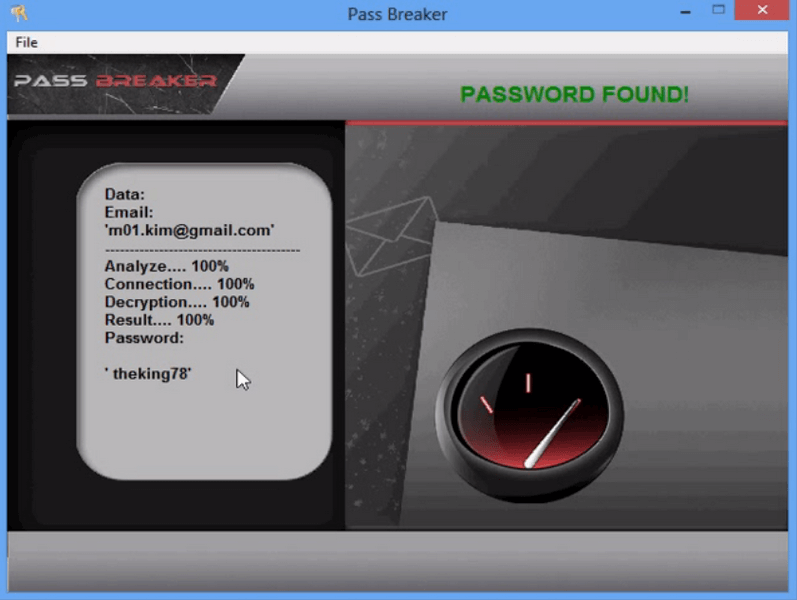

Dans la pratique nous vous conseillons alors PASS BREAKER. Un logiciel fiable que vous pourrez trouver qui vous aidera à obtenir le mot de passe en quelques clics.

Comment cet outil fonctionne t-il ?

Il a été conçu pour être facilement utilisé par des personnes n’étant pas expert en piratage informatique. Et efficacement à trouver les mots de passe en quelques secondes de recherche. Il offre aussi l’avantage de pouvoir fonctionner sur plusieurs plateformes de nature différentes, à savoir un ordinateur, un smartphone et une tablette. Il est notamment compatible à IOS, Android et Windows. En d’autres termes, vous n’avez plus de limitation en tellement de son usage.

En trois étapes vous atteindrez vos objectifs :

ÉTAPE 1 : installer PASS BREAKER sur votre terminal

ÉTAPE 2 : choisissez la méthode de recherche du mot de passe. En effet l’application vous permet de trouver le mot de passe d’accès de compte GMail grâce au numéro de téléphone ou l’adresse email associée au compte. La recherche se fera avec l’une de ces deux informations.

ÉTAPE 3 : Lancer LA RECHERCHE. Cette étape ne prendra pas plus de 1 minute au suite de laquelle vous pouvez facilement accéder au compte GMail que vous désirez.

Notons par ailleurs que vous disposez de 30 jours d’essai. Au bout de cette période, satisfait ou remboursé.

2 – La page Hijacking

Que signifie la page Hijacking ou le piratage de page ?

C’est lorsqu’un pirate informatique réussi à détourner une page web officiel en se servant de certaines failles de sécurité du moteur de recherche utilisé par l’utilisateur. Par ce fait, le hacker créer une page qui ressemble à peu près à l’original pour ensuite faire en sorte que la copie puisse être mieux référencer et classer que la vraie page.

L’objectif n’est pas seulement d’usurper la page qui a été copié. Il permet aussi de mieux classer la copie pour la rendre la plus légitime possible. De la sorte, l’utilisateur qui voudra accéder à la page via un navigateur peut-être facilement trompé car il ne se méfiera pas. De la sorte, il sera aussi facile de récolter les données personnelles de cet utilisateur pour ensuite le pirater après.

Contrairement au phishing qui réussit grâce à des liens, le piratage de page lui réussi en utilisant les vulnérabilités d’un moteur de recherche, ce qui ne rend beaucoup plus dangereux et efficace. Cette formes d’attaques est aussi connu sous la dénomination de détournement de 203.

Accédez maintenant à un nombre illimité de mot de passe !