X पासवर्ड हैक कैसे करें?

X खातों को हैक करना सीखें

X पासवर्ड हैक कैसे करें?

X खातों को हैक करना सीखें

अधिकांश समय यह लगाए गए शासन के साथ असहमति में राजनीतिक विरोधियों के समूहों द्वारा प्रतिशोध के बारे में होता है। वास्तव में, अधिकांश नेताओं के पास इंटरनेट पर संचार करने के लिए X खाते होते हैं, लेकिन यह पासवर्ड क्रैक करने का सबसे अच्छा तरीका भी है।

हैकर्स के लिए किसी का X पासवर्ड हैक करना तब तक दिलचस्प नहीं होता जब तक कि वे खाता धारक को नुकसान पहुंचाने के इरादे से न हों। जो तर्कसंगत है क्योंकि प्रकाशित हर चीज सार्वजनिक होती है। किसी खाते पर कब्जा करना और फिर उसके दोस्तों की सूची से संपर्क करके पैसे निकालना अन्य सोशल नेटवर्क खातों की तरह करना मुश्किल होता है। इसलिए हैकर्स की एकमात्र रुचि विरोध संदेश दर्ज करना या खाता बंद करना होती है।

उनकी तकनीकें बहुत जटिल होती हैं लेकिन कुछ लोग बहुत कम उम्र से ऐसा कर रहे हैं। एक लैपटॉप से, वे सुरक्षा तोड़ने के लिए प्रति सेकंड हजारों अनुरोध भेजेंगे। यह एक ताले को तोड़ने के सिद्धांत के समान है, जिसमें अंतर इतना है कि इस बार सब कुछ आभासी है।

दोहरी प्रमाणीकरण के बावजूद, X खाता कभी भी ठीक से सुरक्षित नहीं रहेगा। उदाहरण के लिए, एक एयरलाइन खाता क्रैक हो गया था जिसने अपने पेज पर एक नग्न महिला की तस्वीर पोस्ट की थी।

एक हैकर किसी के बदले में किसी का X खाता हैक करना चाहेगा, उदाहरण के लिए अपनी प्रेमिका। इससे बचने के लिए, सबसे अच्छा तरीका बहुत लंबा पासवर्ड उपयोग करना है। एक वाक्य जिसमें एक या दो विशेष वर्ण हों, अजीब वर्णों के ढेर से अधिक प्रभावी होता है। वास्तव में, आजकल के कंप्यूटर इतने शक्तिशाली हैं कि एम्बेडेड शब्दकोश एल्गोरिथ्म के कारण केवल कुछ मिनटों में पासवर्ड क्रैक कर सकते हैं।

संक्षेप में, हम आपके लिए कुछ तरीके लिख रहे हैं जिनका उपयोग साइबर अपराधी आपके X खाते में घुसने के लिए कर सकते हैं:

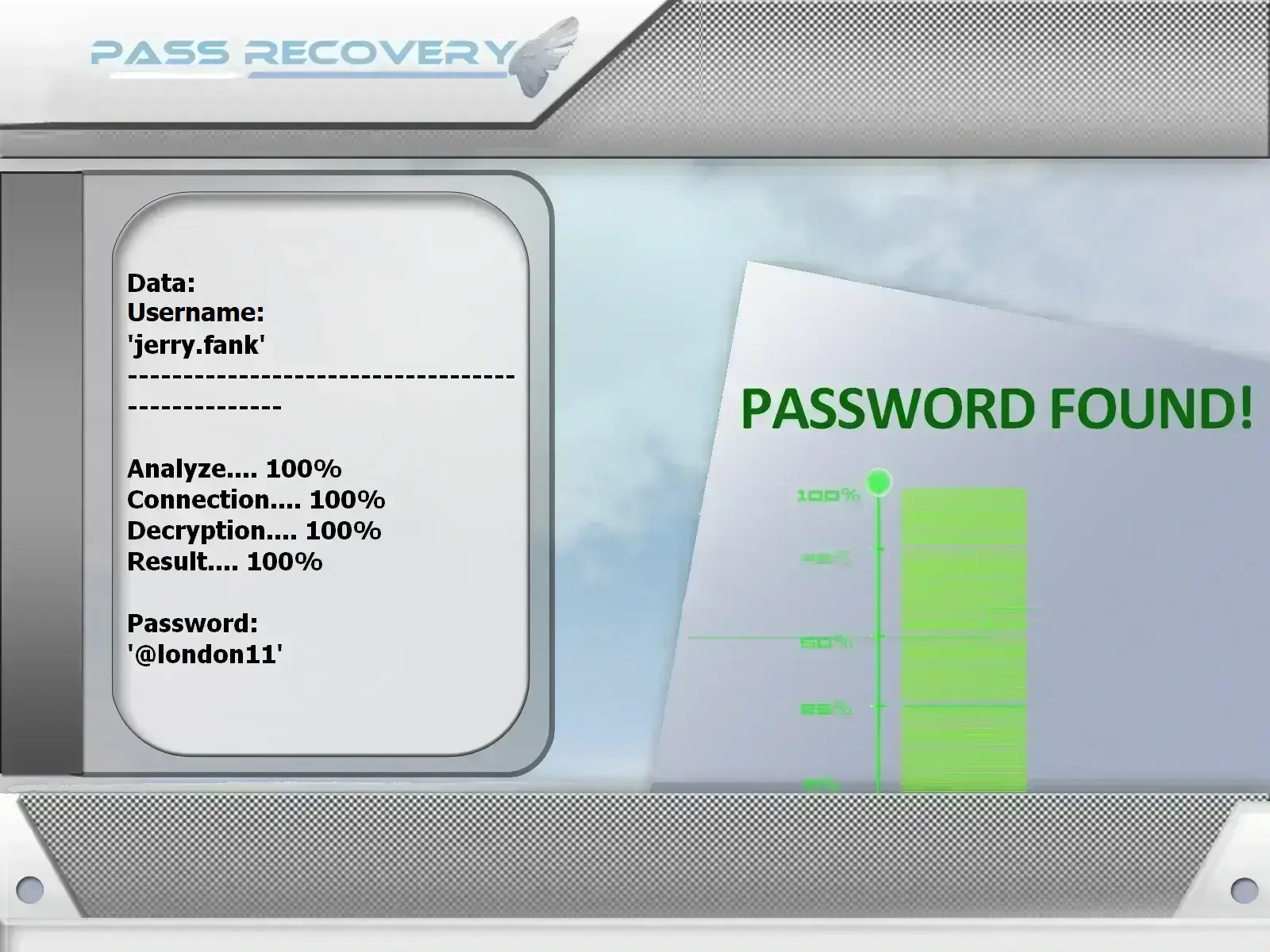

पास रिकवरी के साथ

(फ़ोन नंबर और लॉगिन-आईडी के साथ भी काम करता है)।

चूंकि साइबर अपराधी आपसे कहीं आगे हैं, आपको अपने X खाते को पुनः प्राप्त करने का तरीका खोजना होगा। सामान्य जनता के लिए उपलब्ध ऐप्लिकेशन हैं जो आसानी से X खातों को हैक करने की अनुमति देते हैं, पास रिकवरी के साथ एक उदाहरण। इसके जरिए, आपके पास किसी भी खाते को कुछ ही समय में हैक करने का मौका होगा। आपको डरने की भी कोई जरूरत नहीं है। इसे किसी के द्वारा भी उपयोग किए जाने के लिए उचित तरीके से डिज़ाइन किया गया है, भले ही आपके पास बहुत बड़े हैकिंग या कंप्यूटर कौशल न हों।

यह आजकल सबसे आसान हैकिंग संभावना है। एकमात्र और सबसे अच्छा समाधान जो किसी भी X खाते तक पहुंच सकता है। यह प्रत्येक खाते का पासवर्ड बिना किसी उपयोग सीमा के आसानी से खोजता है!

आधिकारिक वेबसाइट से अभी डाउनलोड करें: https://www.passwordrevelator.net/in/passrecovery

सोशल इंजीनियरिंग या सामाजिक इंजीनियरिंग वास्तविक अर्थ में पायरेसी नहीं है। सच तो यह है कि यह एक बेईमानी की रणनीति है जिसका उद्देश्य एक दोस्ताना और भावनात्मक संबंध का लाभ उठाना होता है। सोशल इंजीनियरिंग का लक्ष्य लॉगिन डेटा एकत्र करना होगा जिसे बाद में बदला जा सकता है और एक लक्ष्य को हैक किया जा सकता है। हम इसके बारे में पहले बात कर रहे हैं क्योंकि इस तरीके का उपयोग कई X खातों को सफलतापूर्वक हैक करने के लिए किया गया है और यहां तक कि इसने शीर्षक भी बनाए हैं। इस संदर्भ में, सोशल नेटवर्क के उपयोगकर्ताओं को सलाह दी जाती है कि वे अपने बारे में बहुत अधिक व्यक्तिगत जानकारी प्रकट न करें, विशेष रूप से अज्ञात लोगों के साथ बातचीत करते समय। यह भी आवश्यक है कि किसी तीसरे पक्ष को संदेश की सामग्री स्थानांतरित करने से बचें, कभी भी इस संदेश को अग्रेषित न करें।

हम सबसे लोकप्रिय हैकिंग तकनीकों की श्रेणी में आगे बढ़ रहे हैं। X जैसे सोशल नेटवर्क के माध्यम से, फिशिंग संदेश बहुत नियमित होते हैं। इसलिए आपको निजी संदेश या किसी ट्वीट में किसी संभावित लिंक पर क्लिक करने के लिए आमंत्रित करने वाला संदेश प्राप्त करने पर आश्चर्य नहीं होना चाहिए। जाल बहुत आकर्षक है। सलाह वही रहती है, किसी ऐसे लिंक पर कभी न क्लिक करें जो आपको संदेश या संदिग्ध प्रकाशन में प्राप्त हो। स्पीयरफिशिंग के रूप में, जो सबसे खतरनाक रहता है, हैकर अपने शिकार को विशेष तौर पर निशाना बनाएगा। उसके बारे में डेटा एकत्र करके, वह बस उस व्यक्ति की पहचान को भेजने वाले व्यक्ति में विश्वास दिलाएगा। इसलिए आपको जितना संभव हो उतना सावधान रहना होगा। जब आप बिल्कुल जानना चाहते हैं कि लिंक के पीछे क्या छिपा है, तो यह अत्यंत अनुशंसित है कि आप सीधे अपने ब्राउज़र पर जाएं और चिंतित वेबसाइट का पता दर्ज करें।

सिम कार्ड को हैक करना एक ऐसी विधि है जिसे अच्छी तरह नहीं जाना जाता लेकिन इसमें गंभीर खतरे भी हैं। हम इसे निश्चित रूप से नहीं जानते, लेकिन सिम कार्ड एक कंप्यूटर उपकरण है जिसे हैक किया जा सकता है। यह तब और अधिक स्पष्ट है जब यह ई-सिम कार्ड की बात आती है। कुछ साल पहले सिमजैकिंग को गति मिली जब हैकर्स और कई आईटी सेवा प्रदाताओं ने पाया कि 2000 के दशक के बाद से जारी किए गए सिम कार्डों का एक बड़ा हिस्सा सुरक्षा अपडेट प्राप्त करना बंद कर चुका था। एक स्थिति जिसने आज भी दुरुपयोग किए जा सकने वाले कई सुरक्षा छेद पैदा किए। दूसरे शब्दों में, इस तरह के साइबर हमलों के लिए कमजोर न रहें। हमारे सिम कार्डों में छिपी इन गुप्त कमजोरियों का उपयोग करके, साइबर अपराधियों के पास हमारे डेटा को चुराने का पर्याप्त अवसर होता है। और जो कहता है डेटा चोरी, कहता है आपके ऑनलाइन खातों को हैक करने की संभावना।

यह अभी भी एक ऐसी विधि है जो सिम कार्ड पर निर्भर करती है। पिछली तकनीक के विपरीत, यह वास्तव में हैकिंग नहीं है। हालांकि, यह एक हैकिंग अभ्यास को सुविधाजनक बनाने के लिए काफी उपयोगी रहता है। यह तकनीक इतनी खतरनाक क्यों है? बस जान लें कि सिम स्वैपिंग एक ऐसी विधि है जिसका उपयोग हैकर्स फोन नंबरों को हाईजैक करने के लिए करते हैं। फोन नंबर को हाईजैक करने के लिए, हम इस बात का उल्लेख कर रहे हैं कि वे हमारे फोन संपर्क पर नियंत्रण रख सकते हैं और उसके साथ जो चाहें कर सकते हैं। वे फिर कैसे आगे बढ़ते हैं? बस आपके टेलीफोन ऑपरेटर को कॉल करके। आपके बनने का बहाना बनाकर जानकारी प्रदान करने के बाद, जो बहुत आसान है क्योंकि आजकल आप सोशल नेटवर्क पर सब कुछ पा सकते हैं, वह आपके फोन नंबर को दूसरे चिप पर स्थानांतरित करने का अनुरोध करेगा।

और यह पूरी तरह से संभव है। जब हैकर के पास आपके फोन नंबर के साथ नया चिप होगा, तो हम आपको उसके लिए उपलब्ध संभावनाओं का अनुमान लगाने देते हैं। यह ध्यान में रखते हुए कि हमारे अधिकांश सोशल नेटवर्क खाते इस फोन नंबर से जुड़े होते हैं, उसके पास उसके खातों पर नियंत्रण जमाने और यहां तक कि लॉगिन क्रेडेंशियल बदलने की संभावना होती है। एक बहुत प्रभावी तकनीक जिसके लिए बहुत बड़े हैकिंग कौशल की आवश्यकता नहीं होती है।

उन लोगों के लिए जिनके पास बहुत उच्च स्तर के हैकिंग कौशल हैं, यह तकनीक निश्चित रूप से उनके लिए है। यह मुख्य रूप से कुकीज़ के हैकिंग से संबंधित है। कुकीज़ सूक्ष्म कंप्यूटर प्रोग्राम हैं जिनकी उपयोगिता वेब ट्रैफ़िक के कुछ रिकॉर्डिंग को सक्षम करना है ताकि उपयोगकर्ता के संभावित वापसी को सुगम बनाया जा सके और वेब पेजों के लोडिंग समय को कम किया जा सके। दूसरे शब्दों में, कुकीज़ के धन्यवाद, जब आप पहले यात्रा कर चुके किसी वेब प्लेटफॉर्म पर कनेक्ट होते हैं, तो आपके लिए रास्ता खोजना बहुत आसान होगा और उपयोग किया गया समय बहुत कम होगा। हालांकि, ये छोटे "कंप्यूटर केक" सिर्फ संक्षिप्त नहीं हैं। यह उपयोगकर्ताओं को ट्रैक करने और उन्हें विज्ञापन बेचने का एक तरीका भी है। कुकीज़ के पीछे की समस्या यह है कि उन्हें चोरी करने में क्रैकर्स सफल होने पर हैकर्स के लिए भी उपयोगी हो सकते हैं। इससे उन्हें एक और कनेक्शन पथ बनाने का लाभ मिलता है जो उन्हें न केवल आपके ट्रैफ़िक को हाईजैक करने की अनुमति देता है बल्कि उन्हें रोकने की भी। दूसरे शब्दों में, यह हैकिंग तकनीक हैकर्स को डेटा एकत्र करने का एक तरीका है जबकि आप ऐसा कुछ नहीं होने के रूप में इंटरनेट पर कनेक्ट रहते हैं। आपकी निगरानी करके, वे बाद में आपके लॉगिन क्रेडेंशियल प्राप्त कर सकते हैं और आपको बाद में हैक कर सकते हैं। इस तकनीक को सत्र हाईजैकिंग या सत्र हाईजैकिंग के रूप में भी जाना जाता है।

कीलॉगर जिसे कीलॉगर्स के रूप में जाना जाता है, एक कंप्यूटर प्रोग्राम है जिसे जानकारी एकत्र करने के लिए डिज़ाइन किया गया था लेकिन कोई भी जानकारी नहीं। जैसा कि इसके नाम से पता चलता है, यह एक कंप्यूटर उपकरण है जिसका मूल कार्य किसी संक्रमित कंप्यूटर डिवाइस के कीबोर्ड पर टाइप की गई किसी भी जानकारी का संग्रह और संचरण करना है। दूसरे शब्दों में, यदि आप किसी कीलॉगर के द्वारा धोखा खा जाते हैं, तो उस कार्यक्रम के पीछे का हैकर आपके द्वारा कीबोर्ड पर टाइप की गई किसी भी चीज़ को पकड़ लेगा, चाहे वह कंप्यूटर हो या स्मार्टफोन, जिससे उसे आपके लॉगिन क्रेडेंशियल प्राप्त करने का लाभ मिलता है। आप तब समझते हैं कि इस माध्यम से आपका X खाता आसानी से हाईजैक किया जा सकता है। यही कारण है कि विशेष रूप से आपके उपकरण पर एक उत्कृष्ट एंटीवायरस या सुरक्षा प्रोग्रम रखने की सलाह दी जाती है।

डेटा लीक इंटरनेट की एक बलात्कार है और सबसे बुरी बात यह है कि उपयोगकर्ता के पास इस समस्या के खिलाफ सीधे खुद को बचाने का कोई वास्तविक तरीका नहीं है। डेटा उल्लंघन आमतौर पर तब होता है जब एक प्लेटफॉर्म जो उपयोगकर्ता डेटा उत्पन्न करता है और इकट्ठा करता है, नियंत्रण खो देता है और उन लोगों के लिए इसे उजागर करता है जिनके पास सामान्य रूप से इसे एक्सेस करने का अधिकार नहीं होता है। डेटा लीक हैकिंग, सर्वर के प्रबंधन में त्रुटियों या लापरवाही के कारण हो सकते हैं, या बस कुछ लोगों की हानि पहुंचाने की इच्छा के कारण। बेशक, परिणाम वही रहते हैं। वास्तव में जो कहता है डेटा लीक, कहता है डेटा उजागर। दूसरे शब्दों में, कोई भी इस जानकारी तक पहुंच सकता है और इसका उपयोग जैसा चाहे वैसा कर सकता है। अभिनेता लगातार इस तरह के अवसर के लिए तैयार रहते हैं। बिना किसी प्रयास के जानकारी एकत्र करना...यही डेटा लीक का प्रतिनिधित्व करता है। डेटा लीक बहुत आम हैं। कुछ ऐसे भी हैं जो प्रकाशित नहीं होते हैं, इसलिए सामान्य जनता को इसके बारे में कुछ नहीं पता होता है। इस संदर्भ में, आप साइबर दुर्भावना के लिए अनुकूलित हैं। अक्सर पासवर्ड बदलकर खुद को सुरक्षित करें।

स्पष्ट है कि आपको उन खतरों से अधिक बार सावधान रहने की आवश्यकता है जो आपके लिए दूर माने जाते हैं। उदाहरण के लिए हम स्पाइवेयर के बारे में बात कर सकते हैं। स्पाइवेयर एक कंप्यूटर प्रोग्राम है जिसे किसी व्यक्ति की निगरानी करने के लिए डिज़ाइन किया गया है। यदि स्पाइवेयर का उपयोग पहले पेशेवर या राजनीतिक मामलों में किया जाता था, तो आज उपभोक्ता संस्करण हैं जिन्हें सभी उपयोगकर्ता कंप्यूटर स्टोर जैसे डार्क वेब पर खरीद सकते हैं और उपयोग कर सकते हैं। जिसका अर्थ है कि आपको आपकी जासूसी करने के लिए हैकिंग विशेषज्ञ होने की आवश्यकता नहीं है। स्पाइवेयर का उपयोग आपके ट्रैफ़िक की निगरानी करने और आपके व्यक्तिगत डेटा जैसे आपके लॉगिन आईडी को एकत्र करने के लिए किया जा सकता है। यदि आप संक्रमित हैं, तो हैक होने की संभावना स्पष्ट रूप से 10 गुना बढ़ जाती है। मैलवेयर से लड़ने के लिए सलाह वही रहती है।

यह ब्रूट फोर्स अटैक की तरह है। हालांकि, यह एक डेटाबेस के चारों ओर आयोजित किया जाता है जिसे शब्दकोश कहा जाता है। डिक्शनरी अटैक हैकर के लिए हजारों संयोजनों की कोशिश करने का उद्देश्य होगा ताकि एक स्वचालित कंप्यूटर प्रोग्राम के जरिए सही पासवर्ड मिल सके। ये लाखों संयोजन वास्तव में पहले से ही बने हुए पासवर्ड हैं जिन्हें विभिन्न तरीकों से एकत्र किया गया है। उदाहरण के लिए फिशिंग, डेटा लीक या बस सोशल इंजीनियरिंग के माध्यम से। यह तकनीक आपके खातों को हाईजैक करने के लिए सबसे अधिक उपयोग की जाने वाली में से एक है। डिक्शनरी अटैक के खिलाफ स्वयं को सुरक्षित रखने का एकमात्र तरीका पासवर्ड बदलने की आदत डालना और अपनी नाममात्र जानकारी के साथ लॉगिन आईडी न बनाना है।

DNS अटैक बहुत आम नहीं है। हालांकि, यह उन हैकर्स के लिए बहुत प्रभावी हो सकता है जो इसे पूरी तरह से करना जानते हैं। DNS वेब प्लेटफॉर्म हैं जो उपयोगकर्ता और वेबसाइट के बीच संचार की अनुमति देते हैं। इस निरंतर संचार में उनकी महत्वपूर्ण भूमिका के कारण, साइबर अपराधियों ने DNS कार्यक्षमता को उपयोगकर्ताओं के खिलाफ उपयोग करने का एक तरीका खोज लिया है। DNS स्पूफिंग के एक रूप में, जिसे DNS जहर कहा जाता है, हमलावर DNS कैश का उपयोग करते हैं और उन्हें दुर्भावनापूर्ण कोड के साथ जहर देते हैं। जब वे ऐसा करते हैं, तो यह उन्हें किसी के कनेक्शन को हाईजैक करने का अवसर देता है भले ही वे अपने ब्राउज़र में पता टाइप कर रहे हों।

आजकल हम सभी वाई-फाई उपयोगकर्ता हैं। हमें जो विशेष रूप से पसंद है वह है निशुल्क वाई-फाई का उपयोग करना जहां पहुंच पासवर्ड से सुरक्षित नहीं होती। यह विशेष रूप से तब संभव है जब हम रेस्तरां, प्रतीक्षालय यहां तक कि कार्यस्थल पर होते हैं। मुफ्त वाई-फाई नेटवर्क से कनेक्शन की समस्या यह है कि जिस हॉटस्पॉट का उपयोग हम कर रहे हैं वह सुरक्षित है या नहीं, यह जानना मुश्किल है। इसे निर्धारित करने का महत्व इस तथ्य में निहित है कि अनुबंधों ने हमें हैक करने का एक तरीका खोज लिया है। और वाई-फाई हॉटस्पॉट उनकी नई रणनीति में विशेष रूप से उपयोगी हैं। वह कैसे आगे बढ़ता है?

वे एक नकली वायरलेस हॉटस्पॉट बनाकर ऐसा करने में कामयाब होते हैं। अधिकांशतः नकली हॉटस्पॉट एक दूसरे की नकल करता है जिसका लक्ष्य द्वारा आमतौर पर उपयोग किया जाता है। जैसे ही वे कनेक्ट होते हैं, उनका इंटरनेट ट्रैफ़िक इसके द्वारा रोक लिया जाता है जो आसानी से उनके व्यक्तिगत और लॉगिन डेटा को एकत्र कर सकता है।

स्वयं की रक्षा करने और यह सुनिश्चित करने के लिए कि आपका खाता नकली न हो, आपको डिजिटल सुरक्षा के संदर्भ में सर्वोत्तम प्रथाओं को अपनाना होगा। एक निश्चित तरीके से आप जोखिम को कम करेंगे और कंप्यूटर क्रैकर्स से स्वयं की रक्षा करेंगे।

इसके अलावा, यह बहुत महत्वपूर्ण है कि आपके पास एक अच्छी नींव हो। इसके लिए:

किसी के X पासवर्ड को हैक करने का प्रयास करना अवैध और अनैतिक है। यह गोपनीयता का उल्लंघन करता है और गंभीर कानूनी परिणाम हो सकते हैं।

अपने X खाते की रक्षा करने के लिए, सुनिश्चित करें कि आपके पास एक मजबूत, अद्वितीय पासवर्ड है, दो-कारक प्रमाणीकरण सक्षम करें, फिशिंग प्रयासों से सावधान रहें और ऑनलाइन व्यक्तिगत जानकारी साझा न करें।

हां, यदि आपका X खाता हैक हो गया है, तो आप X द्वारा प्रदान किए गए खाता पुनर्प्राप्ति प्रक्रिया का अनुसरण करके इसे पुनः प्राप्त करने का प्रयास कर सकते हैं। इसमें पासवर्ड रीसेट करना और अपनी पहचान सत्यापित करना शामिल हो सकता है।

यदि आपको लगता है कि आपका X खाता संकट में है, तो तुरंत अपना पासवर्ड बदलें, किसी भी तृतीय-पक्ष एप्लिकेशन के लिए पहुंच रद्द कर दें और मुद्दे की रिपोर्ट X की सहायता टीम को करें।

बिना उनकी सहमति के किसी के X खाते तक पहुंचना अवैध है। यदि आपको कानूनी कारणों से खाते तक पहुंच की आवश्यकता है, जैसे कि कानून प्रवर्तन जांच, तो यह आवश्यक है कि आप उचित अधिकार प्राप्त करें और कानूनी प्रक्रियाओं का पालन करें।

अपने ऑनलाइन खातों की सुरक्षा को बढ़ाने के लिए, प्रत्येक खाते के लिए मजबूत, अद्वितीय पासवर्ड का उपयोग करें, जहां भी संभव हो दो-कारक प्रमाणीकरण सक्षम करें, अपने पासवर्ड नियमित रूप से अपडेट करें और फिशिंग प्रयासों के प्रति सतर्क रहें।