X पासवर्ड हैक करें

अपने पासवर्ड की सुरक्षा के बारे में सुनिश्चित रहें

X पासवर्ड हैक करें

अपने पासवर्ड की सुरक्षा के बारे में सुनिश्चित रहें

आधे अरब से अधिक सदस्यों के साथ, हैकर्स के लिए अपने शिकार को धोखा देना आसान है। खतरनाक लिंक भेजने के अलावा, वे संपर्कों से एक आपातकालीन स्थिति का नाटक भी कर सकते हैं और पैसे की रंगदारी मांग सकते हैं। वे दावा कर सकते हैं कि वे बिना वीजा और बिना पहचान पत्र के किसी देश में फंसे हुए हैं और उन्हें किसी व्यक्ति की आवश्यकता है जो उन्हें कुछ धनराशि उधार दे, जिसे वे बेशक वापस आने पर वापस कर देंगे।

X पर आसानी से पैसा निकालने के लिए हर चीज़ ठीक है और विशेष रूप से, अपने घर से! क्योंकि यह मत सोचिए कि वे किसी कार्यालय या किसी कमरे से काम करते हैं, अधिकांश लोग अपने सोफे या कमरे पर घर से काम करते हैं। कुछ संगठन हैं लेकिन बहुत कम क्योंकि इसके लिए बहुत अधिक निवेश की आवश्यकता होगी।

एक सोशल नेटवर्क के रूप में, X जानकारी की एक खदान है जिसकी रुचि लोगों के अनुसार भिन्न होती है। X खाते को हैक करना निश्चित रूप से साइबर अपराधियों के लिए बहुत अधिक लाभ देता है। तकनीकें सबसे जटिल से लेकर सबसे सरल तक भिन्न होती हैं।

हमने 11 हैकिंग टिप्स की सूची बनाई है जिन्हें हम आपको देखने का सुझाव देते हैं:

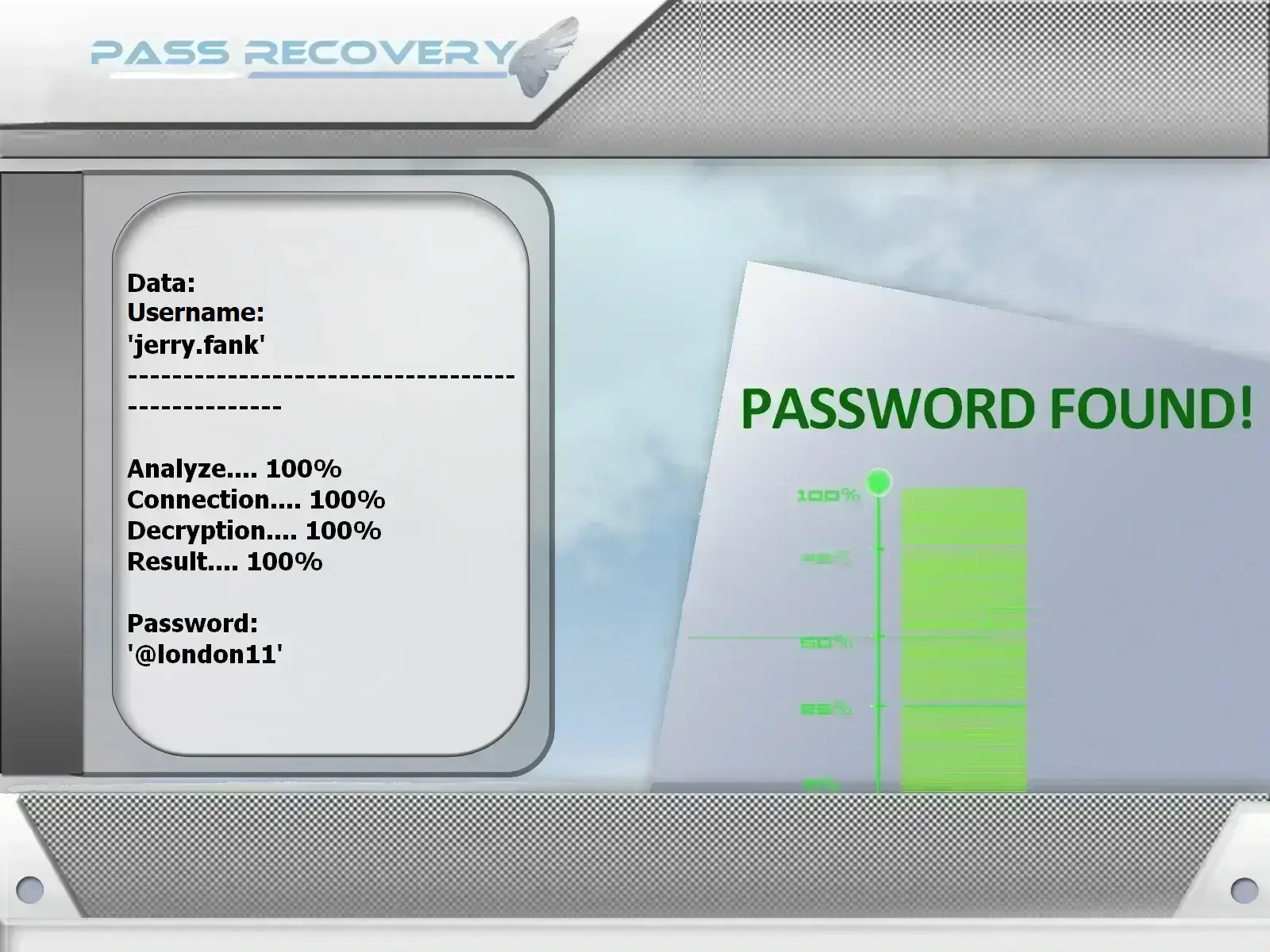

पास रिकवरी के साथ

(फ़ोन नंबर और लॉगिन-आईडी के साथ भी काम करता है)।

पास रिकवरी एक क्रॉस-प्लेटफॉर्म एप्लिकेशन है जो आपको आसानी से X खाते का पासवर्ड हैक करने की अनुमति देता है। इसका संचालन बहुत सरल है, आपको बस एक ईमेल या फोन नंबर या @उपयोगकर्ता नाम दर्ज करना होगा ताकि सॉफ्टवेयर खोजे गए खाते के अनुरूप पासवर्ड को स्पष्ट पाठ में प्रदर्शित कर सके। इतना ही सरल, पास रिकवरी X खाते तक पहुंच को क्रैक करने का सबसे आसान समाधान है।

आधिकारिक पास रिकवरी वेबसाइट पर पूर्ण जानकारी प्राप्त कर सकते हैं: https://www.passwordrevelator.net/in/passrecovery

X पासवर्ड को हैक करना का अर्थ जरूरी नहीं कि X खाते पर नियंत्रण लेना और सभी फॉलोअर्स को विज्ञापन संदेशों के साथ स्पैम करना है। नहीं, X खाते को हैक करने का अर्थ पहचान चोरी भी हो सकता है। हैकर एक X खाता बनाएगा और ठीक उसी X प्रोफ़ाइल को डुप्लिकेट करेगा। वह आपकी सभी तस्वीरें, सभी पाठ, आपके संदेश, आपका विवरण, बिल्कुल सब कुछ ले लेगा और वह आपके स्थान पर खुद को दिखाएगा। बस शिकार के दोस्तों को नकली X प्रोफ़ाइल में जोड़ना बाकी है और वोइला। हर कोई सोचेगा कि वे वास्तविक व्यक्ति से निपट रहे हैं। अविश्वसनीय नहीं है क्या? वहां से, हैकर शिकार के दोस्तों को वायरस या स्पाइवेयर युक्त लिंक भेजने में सक्षम होगा। हैकर इस धोखाधड़ी को इतनी बार दोहरा सकते हैं जितना वे चाहें।

एनएफसी ब्लूटूथ की तरह संचार का एक वायरलेस माध्यम है। यदि इसका नियमित रूप से भुगतान के साधनों के माध्यम से उपयोग किया जाता है, तो यह कई अन्य क्षेत्रों में उपयोगी हो सकता है, भले ही अधिकांश उपयोगकर्ताओं को यह नहीं पता कि यह तकनीक क्या प्रदान करती है। हालांकि, ब्लूटूथ की तरह, इस संचार उपकरण में सुरक्षा छेद कम नहीं हैं। यह पता चला है कि एनएफसी का उपयोग करके कई प्रकार के कंप्यूटर आक्रमण करना संभव है। इनमें शामिल हैं:

मूल रूप से, यह एक विधि है जिसका उपयोग कंप्यूटर सुरक्षा विशेषज्ञों द्वारा यह निर्धारित करने के लिए किया जाता है कि क्या एक कंप्यूटर प्रणाली में एक निश्चित कमजोरी या विन्यास समस्याएं हैं। इस संदर्भ में, जिसे आमतौर पर "कमजोरी स्कैनर" या "नेटवर्क एनालाइज़र" कहा जाता है, का उपयोग किया जाता है। इस तरह के उपकरण के साथ, आईटी प्रबंधक संभावित साइबर सुरक्षा जोखिमों की तलाश कर रहे हैं। इस संदर्भ में, यह एक कंप्यूटर नेटवर्क को पूरी तरह से मैप करना संभव बना सकता है। इस कार्यक्षमता के धन्यवाद, यदि इसका साइबर अपराध के संदर्भ में गलत उपयोग किया जाता है, तो फिर सक्रिय रूप से जानकारी प्राप्त करना संभव है। इससे एक कंप्यूटर नेटवर्क के माध्यम से जाने वाली जानकारी एकत्र करने और उसके साथ जो चाहें करने का लाभ मिलता है।

रैंसमवेयर बहुत लोकप्रिय दुर्भावनापूर्ण कार्यक्रम हैं। हाल के वर्षों में, कंप्यूटर सुरक्षा की समाचार हमेशा रैंसमवेयर हमलों से हिल गई है जो बहुत नुकसान पहुंचाना बंद नहीं करते हैं। रैंसमवेयर का उपयोग ब्लैकमेल के उद्देश्य से किया जाता है। वास्तव में, रैंसमवेयर की एक मुख्य विशेषता डेटा या इस प्रणाली तक पहुंच को एन्क्रिप्ट करके एक कंप्यूटर प्रणाली को बंधक बनाना है, जिससे वैध उपयोगकर्ताओं को इस तक पहुंचने से रोका जा सके। एन्क्रिप्शन कुंजी के बदले में, साइबर अपराधी स्पष्ट रूप से एक निश्चित फिरौती का भुगतान मांगते हैं। कल्पना करें कि अगर एक कंपनी को ऐसे कंप्यूटर प्रोग्राम द्वारा हैक कर लिया जाता है। यही कारण है कि यह दुर्भावनापूर्ण कार्यक्रम सबसे प्रसिद्ध में से एक है।

हालांकि, समस्याएं सरल एन्क्रिप्शन के साथ नहीं रुकती हैं। रैंसमवेयर उपयोगकर्ताओं को आक्रमित कंप्यूटर प्रणाली से डेटा निकालने की क्षमता भी प्रदान करता है। नतीजतन, वे इस प्रणाली से नेटवर्क के माध्यम से जाने वाले सभी डेटा के बारे में जान सकते हैं। यह उनके दुर्भावनापूर्ण कार्यों में विशेष रूप से उपयोगी है क्योंकि अक्सर ये अपराधी शिकार द्वारा फिरौती का भुगतान करने से इनकार करने के सामने आते हैं। वह फिर इस डेटा का उपयोग अपने ब्लैकमेल को जारी रखने के लिए कर सकता है, उदाहरण के लिए इसे प्रकाशित करने की धमकी देकर। इससे रैंसमवेयर एक एन्क्रिप्शन और ब्लैकमेल कार्यक्रम के अलावा एक डेटा चोरी कार्यक्रम बन जाता है। अक्सर, संभावित रैंसमवेयर लक्ष्यों को गलत समझा जाता है। वास्तव में, हम भूल जाते हैं कि रैंसमवेयर स्मार्टफोन और सामान्य उपयोगकर्ताओं पर भी हमला कर सकता है।

जैसा कि इसके नाम से पता चलता है, ऐसे आक्रमण का उद्देश्य एक इंटरनेट उपयोगकर्ता को एक अन्य प्लेटफॉर्म पर ले जाना है जबकि उसे यह महसूस कराना है कि वह सही एक पर है। अगर यह फ़िशिंग जैसा लगता है, तो यह बिल्कुल कुछ और है। सत्र हैकिंग हैक के स्रोत पर किया जाता है। दूसरे शब्दों में, उपयोगकर्ता को धोखे में डालकर एक धोखेबाज़ लिंक पर क्लिक करने की आवश्यकता नहीं है। कुकीज़ का उपयोग करके विशेष रूप से, आप अपने लक्ष्य के ब्राउज़र को धोखा देने में सक्षम हो सकते हैं जिससे वह एक नकली X लॉगिन पृष्ठ पर जाए। कुकीज़ कंप्यूटर प्रोग्राम हैं जो एक प्लेटफॉर्म तक पहुंच को सुगम बनाने के लिए डाउनलोड करने के लिए प्रतीक्षा समय को कम करने के लिए बनाए गए हैं। यदि आप किसी वेबसाइट पर जाने के आदी हैं, तो उन कुकीज़ के धन्यवाद जिन्हें आपने स्थापित करने के लिए सहमति दी है, चूंकि सभी वेबसाइट इसका अनुरोध करती हैं, अब इसी साइट तक पहुंचना बहुत आसान है क्योंकि आपके दौरे की एक स्मृति है। इससे आपको बहुत अधिक समय बचता है।

समस्या हैकर्स द्वारा इन कुकीज़ को पुनः प्राप्त करने में है। यदि हैकर्स को इन कुकीज़ को अपने पास रखने में सफलता मिलती है, तो वे कनेक्शन डेटा के साथ-साथ इन कंप्यूटर प्रोग्राम द्वारा ट्रेस किए गए मार्ग को संशोधित कर सकते हैं। इसके माध्यम से, वे आपके ब्राउज़र को धोखा देने के लिए एक मार्ग बना सकते हैं। X वेबसाइट पते पर पुनर्निर्देशित होने के बजाय, आप सीधे एक अन्य वेबसाइट पर जाएंगे जो X जैसी दिखती है। कनेक्ट करने का प्रयास करते समय, आपके व्यक्तिगत डेटा को सरलता से हैकर द्वारा पुनः प्राप्त कर लिया जाएगा।

सिम स्वैप तकनीक को केवल कुछ वर्षों पहले सामान्य जनता के लिए उजागर किया गया था। यह मूल रूप से लक्ष्य व्यक्ति के साथ-साथ उसके टेलीफोन ऑपरेटर की सतर्कता को धोखा देने के लिए है ताकि शिकार के फ़ोन नंबर को पुनः प्राप्त किया जा सके। सख्ती से बोलना, सिम स्वैपिंग हैकिंग नहीं है बल्कि बहुत अधिक सोशल इंजीनियरिंग है। इस प्रकार हैकर काम करेंगे। वह आपके टेलीफोन ऑपरेटर को आपकी पहचान को छीनकर कॉल करता है। आज यह सोशल नेटवर्क के कारण बहुत आसान है क्योंकि उपयोगकर्ता बिना परिणामों पर विश्वास किए उनके बारे में लगभग सब कुछ प्रकाशित करने के आदी हैं। एक बार ऑपरेटर हैकर द्वारा साबित पहचान पर संतुष्ट हो जाता है, तो वह बाद के अनुरोध को आगे बढ़ाएगा जो एक अन्य सिम कार्ड पर फ़ोन नंबर स्थानांतरित करने के लिए होगा जिसे वह इस बार अपने पास रखेगा। एक बार नंबर पुनः प्राप्त हो जाने के बाद, X खाते को हैक करना आसान हो जाता है।

हैकिंग के संदर्भ में उपयोग किए जाने वाले मैलवेयर की श्रेणी में, अध्ययनों ने दिखाया है कि आज ट्रोजन सबसे व्यापक रूप से उपयोग किए जाने वाले दुर्भावनापूर्ण कार्यक्रम हैं। साइबर अपराधियों को इस प्रकार के लूटेरे सॉफ्टवेयर के लिए विशेष पसंद है। सुविधाजनक रूप से, ट्रोजन में कई कार्यक्षमताएं हैं। वास्तव में, वे एक विशेष शिकार पर नजर रखने के लिए उपयोग किए जा सकते हैं जिससे उनके सभी ट्रैफ़िक की निगरानी की जा सके। वे उपकरण को दूरस्थ रूप से नियंत्रित करने और इस उपकरण में दुर्भावनापूर्ण स्क्रिप्ट्स डालने की अनुमति भी दे सकते हैं। एक हैकर जो अपने ट्रोजन घोड़े का उचित उपयोग करना जानता है, वह आसानी से किसी भी लक्ष्य से वह सब कुछ प्राप्त कर सकता है जो वह चाहता है। विशेष रूप से इसके कौशल के साथ जो इसे वैध अनुप्रयोगों के पीछे छिपने और शिकार के लिए कुछ समय तक रहने की अनुमति देता है जब तक कि शिकार कुछ भी नोटिस कर सके। ट्रोजन घोड़ा सफल हैकिंग के लिए परम उपकरण है। कम से कम, यदि हम इसका उचित उपयोग करने के लिए कौशल रखते हैं।

हाल के वर्षों में, स्पाइवेयर कभी इतना लोकप्रिय नहीं रहा है। इसका विशेष रूप से पेगासस घटना के कारण है जिसने फॉरबिडन स्टोरीज के खुलासे के बाद पूरी दुनिया को झकझोर दिया। स्पाइवेयर, जैसा कि उनके नाम से पता चलता है, किसी व्यक्ति की कंप्यूटर गतिविधि पर नजर रखने के लिए डिज़ाइन किए गए कंप्यूटर प्रोग्राम हैं। इसलिए मानक स्पाइवेयर आपको यह बता सकता है कि आप अपने कंप्यूटर या स्मार्टफोन पर क्या कर रहे हैं। स्पाइवेयर आपके बारे में डेटा भी एकत्र कर सकता है। इसलिए जब आप इंटरनेट पर कनेक्ट होते हैं, तो यह जानना संभव है कि आपने किन वेबसाइटों पर भ्रमण किया है और आपके कनेक्शन पहचानकर्ता क्या हैं। तब आप समझते हैं कि ये स्पाइवेयर कितने खतरनाक क्यों हैं।

ज़ीरो क्लिक मैलवेयर किसी भी प्रकार का दुर्भावनापूर्ण कार्यक्रम है। उदाहरण के लिए, यह एक ट्रोजन, स्पाइवेयर, एक कीलॉगर या रैंसमवेयर हो सकता है। हालांकि, उनकी एक विशेषता है क्योंकि वे उपयोगकर्ताओं के द्वारा किए गए किसी भी कार्य के बिना टर्मिनलों को संक्रमित कर सकते हैं जो इस संक्रमण के मूल में है। उदाहरण के लिए, जब हम दुर्भावनापूर्ण सॉफ्टवेयर के साथ एक कंप्यूटर टर्मिनल को संक्रमित करना चाहते हैं, तो हम आमतौर पर फिशिंग आक्रमण या विभिन्न विधियों के माध्यम से आगे बढ़ते हैं जो उपयोगकर्ता को गलती करने के लिए प्रेरित करते हैं। लक्षित उपयोगकर्ता द्वारा की गई यह गलती उसके टर्मिनल तक पहुंचने के लिए आवश्यक है चाहे वह आभासी या भौतिक रूप से हो। ज़ीरो-क्लिक मैलवेयर के साथ, उपयोगकर्ता को कुछ भी करने की आवश्यकता नहीं है। हैकर सामान्य रूप से ज़ीरो डे प्रकार की सुरक्षा कमजोरियों का शोषण करेगा। इन ज़ीरो-क्लिक एक्सप्लॉइट्स के साथ, उपयोगकर्ता संक्रमित, जासूसी और चोरी हो जाता है।

आजकल, कौन कहता है कंप्यूटर जरूरी डेटाबेस कहता है। डेटाबेस खातों, उपयोगकर्ता प्रमाणीकरण और उपयोगकर्ता स्थिति तक पहुंच प्राप्त करने के लिए उपयोग की जाने वाली जानकारी का एक संकलन है। यह जानकारी आमतौर पर शामिल है:

डेटाबेस की समस्या मूल रूप से उनकी सुरक्षा है। मंचों द्वारा तैनात किए गए उपायों की परवाह किए बिना जो उन्हें प्रबंधित करते हैं, एकत्र करते हैं और उत्पन्न करते हैं, लीक होने का हमेशा जोखिम रहता है। डेटा लीक आमतौर पर विभिन्न कारणों से होते हैं। और जब यह सारी जानकारी गलत हाथों में होती है तो इसके परिणाम हो सकते हैं। दुर्भाग्य से, डेटा लीक कम नहीं हैं। अधिकांश समय यह बड़े मंच जैसे X हैं जो शिकार होते हैं। डेटा लीक के संदर्भ में, उपयोगकर्ताओं के खिलाफ कंप्यूटर आक्रमण की कई संभावनाएं उठती हैं।

यदि आप अपने X खाते की सुरक्षा करना चाहते हैं, तो आपको पहले सोशल नेटवर्क पर मौजूद उपयोगकर्ताओं पर ध्यान देना चाहिए। हमें उस जानकारी पर भी सावधान रहना चाहिए जो हम प्रकाशित करते हैं और सभी के लिए सुलभ बनाते हैं। वास्तव में, अधिकांश समय हैकर पहचान चोरी करने में सफल होते हैं उपयोगकर्ताओं को हैक करके और उनकी व्यक्तिगत जानकारी प्रकाशित करने में लापरवाही का फायदा उठाकर।

मल्टी-फैक्टर प्रमाणीकरण सुरक्षा का उपयोग करने की सलाह दी जाती है। चाहे आपने अपना पासवर्ड सुरक्षित करने और बनाने के लिए कितनी भी सुरक्षा का उपयोग किया हो, डेटा लीक की संभावना एक जोखिम है जिस पर विचार किया जाना चाहिए। निश्चित रूप से, मल्टी-फैक्टर प्रमाणीकरण आपको एक अतिरिक्त सुरक्षा परत प्रदान करता है जो आपकी रक्षा करता है भले ही आपका पासवर्ड उजागर हो जाए। आप एसएमएस द्वारा भेजे गए कोड का उपयोग करके आगे बढ़ सकते हैं। आपके पास गूगल प्रमाणीकरणकर्ता और माइक्रोसॉफ्ट प्रमाणीकरणकर्ता जैसे प्रमाणीकरण अनुप्रयोगों का उपयोग करने का भी अवसर है। पासवर्ड की बात करें, तो कुछ बातें हैं जिन पर आपको विचार करने की आवश्यकता है। वास्तव में, अलग-अलग ऑनलाइन खातों पर एक ही पासवर्ड का उपयोग न करें। दुर्भाग्य से, यह आदत कई डिजिटल सेवा उपयोगकर्ताओं द्वारा साझा की जाती है।

आपके कंप्यूटर टर्मिनल की सुरक्षा करना आवश्यक है, चाहे सॉफ्टवेयर के संदर्भ में हो या भौतिक संदर्भ में। आपको जितना संभव हो उतने सुरक्षा उपाय तैनात करने चाहिए, यदि आपके टर्मिनल तक सरल तरीके से पहुंचने की संभावना है तो यह बेकार है। इसलिए आपको सबसे पहले हमेशा वायरस सुरक्षा का उपयोग करने पर विचार करना चाहिए। इसका श्रेय आपको ऊपर बताए गए दुर्भावनापूर्ण कार्यक्रमों के खिलाफ सुरक्षा प्रदान करने में होगा। आज, एंटीवायरस सुरक्षा के लिए एक विशाल बाजार है। इसलिए कम लागत पर प्रभावी सॉफ्टवेयर प्राप्त करना संभव है। सॉफ्टवेयर के अलावा, इंटरनेट पर कनेक्ट होते समय एक आभासी निजी नेटवर्क का उपयोग करें। आभासी निजी नेटवर्क ऑनलाइन जाने का फैसला करते समय कुछ गोपनीयता और सुरक्षा प्रदान करने के लिए जाने जाते हैं। यह विशेष रूप से उपयोगी है क्योंकि यह हैकर्स द्वारा हैक शुरू करने के लिए उपयोग किए जा सकने वाले निशान छोड़ने से रोकता है। यह उतना ही उपयोगी है क्योंकि आप एक भ्रष्ट इंटरनेट नेटवर्क का उपयोग कर रहे हैं बिना इसके बारे में जाने। उदाहरण के लिए नकली वाई-फाई नेटवर्क के संदर्भ में। सॉफ्टवेयर सुरक्षा के अलावा, भौतिक सुरक्षा पर भी जोर दिया जाना चाहिए। आपको यह सुनिश्चित करना होगा कि कोई भी आपके कंप्यूटर टर्मिनल की सामग्री तक पहुंचने का प्रयास न करे। क्योंकि यह आपको संक्रमित करने का एक तरीका भी है। अपने कंप्यूटर, स्मार्टफोन या टैबलेट को पासवर्ड के साथ सुरक्षित करें।

नियमित और अनुशासित अपडेट करने की भी सलाह दी जाती है। अपडेट महत्वपूर्ण हैं। नए कार्यों को प्राप्त करने के अलावा, वे आपको उन सुरक्षा कमजोरियों को बंद करने में सक्षम बनाते हैं जिनका आपके खिलाफ उपयोग किया जा सकता है। यदि संभव हो, तो जब भी आपको मौका मिले तो उन्हें जल्द से जल्द करें।

अंत में, सार्वजनिक कंप्यूटर का उपयोग करके अपने X खाते में लॉग इन न करें। उदाहरण के लिए इंटरनेट कैफे में। आप नहीं जान सकते कि आप किस जोखिम का सामना कर सकते हैं।

अपने पासवर्ड की सुरक्षा सुनिश्चित करने के लिए, प्रत्येक खाते के लिए मजबूत, अद्वितीय पासवर्ड का उपयोग करने की सलाह दी जाती है। आसानी से अनुमान लगाने वाली जानकारी का उपयोग न करें और अपने पासवर्ड को सुरक्षित रूप से संग्रहीत करने के लिए पासवर्ड प्रबंधक का उपयोग करने पर विचार करें।

साइबर अपराध से बचाव के लिए, मल्टी-फैक्टर प्रमाणीकरण का उपयोग करने, अपने सॉफ्टवेयर और उपकरणों को अपडेट रखने, एंटीवायरस सॉफ्टवेयर का उपयोग करने और सार्वजनिक कंप्यूटर या असुरक्षित नेटवर्क पर संवेदनशील खातों में लॉग इन करने से बचने पर विचार करें।

यदि आपको लगता है कि आपका X खाता हैक हो गया है, तो आपको तुरंत अपना पासवर्ड बदलना चाहिए, किसी भी तीसरे पक्ष के अनुप्रयोगों के लिए पहुंच रद्द करनी चाहिए और किसी भी अनधिकृत परिवर्तन के लिए अपने खाता सेटिंग्स की समीक्षा करनी चाहिए। इसके अतिरिक्त, आगे की सहायता के लिए X की सहायता टीम को घटना की रिपोर्ट करें।

नहीं, बिना उनकी सहमति के किसी के X खाते में हैक करना अवैध और अनैतिक है। कंप्यूटर प्रणालियों या नेटवर्क्स तक अनधिकृत पहुंच करना गोपनीयता का उल्लंघन है और कानूनी परिणाम हो सकते हैं।

यदि आप X पर संदिग्ध गतिविधि का सामना करते हैं, जैसे स्पैम, फिशिंग प्रयास या अनधिकृत खाता पहुंच, तो आप इसे सीधे X की सहायता टीम को रिपोर्ट कर सकते हैं। ऐसी घटनाओं की जांच करने और संबोधित करने के लिए उनके पास तंत्र हैं।

यदि आपको X पर एक संदिग्ध संदेश या लिंक प्राप्त होता है, तो उस पर क्लिक करने से बचें और तुरंत रिपोर्ट करें। संदिग्ध संदेश या लिंक में मैलवेयर या फिशिंग प्रयास शामिल हो सकते हैं जो आपके खाते को समझौता करने या आपकी व्यक्तिगत जानकारी चुराने के लिए डिज़ाइन किए गए हैं।

हां, यदि आपका X खाता हैक हो गया है, तो आप X की खाता वसूली प्रक्रिया का पालन करके इसे पुनः प्राप्त करने का प्रयास कर सकते हैं। इसमें अपनी पहचान सत्यापित करना, अपना पासवर्ड बदलना और किसी भी अनधिकृत कार्रवाई के लिए हाल की खाता गतिविधि की समीक्षा करना शामिल हो सकता है।

साइबर सुरक्षा सर्वोत्तम प्रथाओं पर विश्वसनीय स्रोत पढ़कर, कार्यशालाओं या वेबिनार में भाग लेकर और नवीनतम सुरक्षा खतरों और रुझानों के बारे में जागरूक रहकर ऑनलाइन सुरक्षा के बारे में अपनी शिक्षा कर सकते हैं। इसके अतिरिक्त, आप साइबर सुरक्षा पर केंद्रित ऑनलाइन पाठ्यक्रम या प्रमाणन कार्यक्रम में नामांकन कर सकते हैं।

यदि आपको संदेह है कि आपका उपकरण मैलवेयर से संक्रमित है, तो आपको तुरंत पूर्ण एंटीवायरस स्कैन चलाना चाहिए, अपने ऑपरेटिंग सिस्टम और सॉफ्टवेयर को अपडेट करना चाहिए और एक पेशेवर साइबर सुरक्षा विशेषज्ञ से सहायता लेने पर विचार करना चाहिए। आगे के नुकसान या डेटा नुकसान के जोखिम को कम करने के लिए त्वरित कार्रवाई करना महत्वपूर्ण है।

हालांकि कई तीसरे पक्ष के अनुप्रयोग X के साथ उपयोगी सुविधाएं और एकीकरण प्रदान करते हैं, यह सावधानी बरतना महत्वपूर्ण है जब वे आपके खाते तक पहुंच प्रदान करते हैं। केवल विश्वसनीय डेवलपर्स से अनुप्रयोगों को अधिकृत करें और सुनिश्चित करने के लिए उनकी अनुमतियों की सावधानीपूर्वक समीक्षा करें कि वे आवश्यक और उचित हैं।