X पासवर्ड हैकर टूल

X सोशल नेटवर्क्स में से एक सबसे बड़ा है

X पासवर्ड हैकर टूल

X सोशल नेटवर्क्स में से एक सबसे बड़ा है

जब हम हैकिंग की बात करते हैं, तो हम तुरंत उन दुर्भावनापूर्ण उपयोगों के बारे में सोचते हैं जो हैकर्स द्वारा पासवर्ड तोड़ने के लिए किए जाते हैं। लेकिन ध्यान रखें कि X पासवर्ड को हैक करने का उपयोग कंप्यूटर सुरक्षा उद्देश्यों के लिए एक प्रणाली में दरारें खोजने और डेवलपर्स को उनकी प्रणाली को बेहतर तरीके से सुरक्षित करने में मदद करने के लिए किया जा सकता है। हालांकि, शोधकर्ताओं द्वारा उपयोग किए जाने वाले उपकरण सभी हैकर्स को ज्ञात हैं।

हैकिंग मजाक नहीं है! खासकर चूंकि आप यह नहीं समझ सकते कि हैकिंग स्पाइडरिंग अटैक, फिशिंग पेज आदि से परे भी जाती है... क्या आप जानते हैं कि अक्सर एक हैकर को शक्तिशाली हैकिंग उपकरणों की आवश्यकता नहीं होती?

आपके X खाते पर एक त्वरित नज़र डालते ही हैकर को वह सभी जानकारी मिल जाती है जो आपने गलती से लीक कर दी है। आपने संवेदनशील डेटा प्रकाशित किया हो सकता है जो आपकी नज़र में ऐसा नहीं लगता। कई प्रसिद्ध लोगों के X खाते हैक हो चुके हैं क्योंकि उन्होंने जानकारी लीक कर दी थी। उदाहरण के लिए, उनके कुत्ते का पहला नाम। जब आप "पासवर्ड भूल गए" विकल्प पर क्लिक करते हैं, तो X आपसे पंजीकरण के समय लिखी गई जानकारी मांगता है, जैसे आपकी मां का पहला नाम, आपका बचपन का सबसे अच्छा दोस्त... या आपके कुत्ते का पहला नाम! ऐसा ही कुछ एक वरिष्ठ कार्यकारी के साथ हुआ जिनका X खाता हैक हो गया था।

जब आप इंटरनेट पर ब्राउज़ करते हैं और अपने X खाते में लॉग इन करते हैं, तो कुकीज़ आपको धोखा दे सकती हैं!

यहाँ कुछ प्रभावी हैकिंग तकनीकें दी गई हैं:

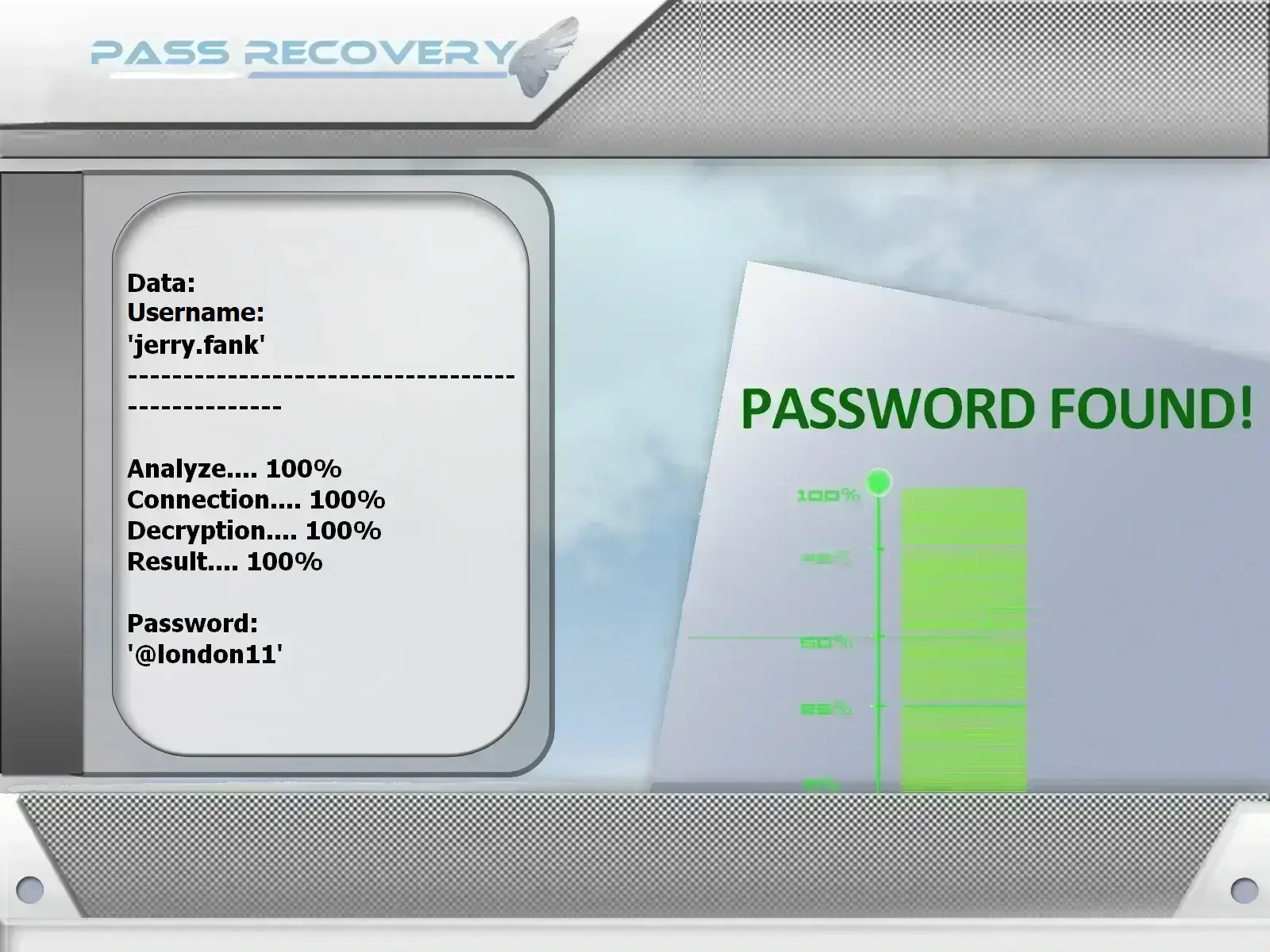

के माध्यम से

पास रिकवरी

(लॉगिन-आईडी या फोन नंबर के साथ काम करता है)।

पास रिकवरी आपको किसी भी X खाता पासवर्ड तक पूर्ण पहुँच प्रदान करता है। इस सॉफ्टवेयर के साथ, आप अपने खाते पर नियंत्रण खोने के बारे में चिंता नहीं करेंगे। बस इसे अपने कंप्यूटिंग डिवाइस पर स्थापित करें और यह बाकी सब कुछ करता है। सबसे महत्वपूर्ण बात, चिंता न करें, इसका उपयोग करना बहुत आसान है, आपको इसका उपयोग करने के लिए हैकिंग के विशेषज्ञ होने की आवश्यकता नहीं है। आपको बस एक ईमेल पता, @उपयोगकर्ता नाम या फोन नंबर प्रदान करना है जो उस X खाते से संबद्ध है जिसका पासवर्ड आप खोजना चाहते हैं और कुछ मिनटों में आपका काम पूरा हो जाएगा। यह सभी प्लेटफॉर्म्स, कंप्यूटर, स्मार्टफोन और टैबलेट के साथ संगत है।

इसके अलावा, आपको आश्वस्त करने के लिए, आपको एक महीने का परीक्षण उपयोग उपलब्ध है। इस अवधि के अंत में, आप या तो संतुष्ट होंगे या आपको धनवापसी मिलेगी।

अभी पास रिकवरी डाउनलोड करें: https://www.passwordrevelator.net/in/passrecovery

यह एक ऐसी विधि है जिसका उद्देश्य संचार बटनों को फंसाना होता है ताकि जब भी कोई इंटरनेट उपयोगकर्ता दूषित बटन पर क्लिक करे, तो वह स्वचालित रूप से एक नकली प्लेटफॉर्म पर पुनर्निर्देशित हो जाए। यह विशेष रूप से सोशल नेटवर्क्स पर सबसे अधिक उपयोग की जाने वाली विधि है। हम मुख्य रूप से "लाइकजैकिंग" के बारे में बात करते हैं। यह विविधता उपयोगकर्ता को तब आसानी से धोखा देती है जब वह लाइक पर क्लिक करने का फैसला करता है। X पर, हम ट्वीट बमबारी के बारे में बात करेंगे।

इस अभ्यास का विचार बटनों के नीचे दुर्भावनापूर्ण प्रोग्राम ओवरले करना है। फिर हैकर उपयोगकर्ता को ऐसे शीर्षकों के माध्यम से धोखा देने की कोशिश करेगा जो उपयोगकर्ता को उन पर क्लिक करने के लिए प्रेरित करते हैं। X कई वर्षों से इस बुराई से प्रभावित रहा है। इसलिए, सामग्री को रीट्वीट करने का फैसला करते समय पर्याप्त सावधान रहें।

यह क्लिकजैकिंग का एक रूप है जिसकी विशेषता उस बटन पर जिस पर आप क्लिक करना चाहते हैं और जिस पर आप वास्तव में क्लिक करते हैं, उसके बीच एक निश्चित विलंब पैदा करना है। इस विधि के माध्यम से, हैकर आपको कहीं भी क्लिक करने के लिए मजबूर कर सकता है। अन्य सत्र हाईजैकिंग अभ्यासों के साथ संयुक्त होने पर, यह कंप्यूटर हमला वास्तव में खतरनाक हो सकता है।

कंप्यूटर सुरक्षा विशेषज्ञ जॉर्डी चैंसल के अनुसार, दूरस्थ रूप से मनमाना दुर्भावनापूर्ण कोड निष्पादित करने के उद्देश्य से इस विधि का उपयोग करना संभव है। फिर यह अपराधियों को माइक्रोफोन या वेबकैम पर नियंत्रण लेने की भी अनुमति देता है, यदि लक्षित उपयोगकर्ता उदाहरण के लिए मॉज़िला फायरफॉक्स का उपयोग कर रहा है। यदि लक्ष्य Mac OS X प्रकार के ऑपरेटिंग सिस्टम का उपयोग कर रहा है तो ये हाईजैकिंग बहुत आसान होती हैं। सुरक्षा कमी को बहुत समय पहले ठीक कर दिया गया था, फिर भी ऐसे संस्करण अभी भी हैं जो अपडेट नहीं हुए हैं। यदि आप इस स्थिति से प्रभावित हैं, तो आपको उन्हें जल्द से जल्द चलाना चाहिए।

यह एक दुर्भावनापूर्ण सॉफ्टवेयर है जो जब किसी उपकरण जैसे कंप्यूटर या स्मार्टफोन पर स्थापित होता है, तो उसके ऑपरेटर को कीबोर्ड पर दर्ज की गई सभी जानकारी एकत्र करने की अनुमति देता है। इससे हैकर के लिए आपके लॉगिन क्रेडेंशियल्स का पता लगाने का अवसर मिलता है। मैलवेयर के रूप में, हैकर्स को अपने लक्ष्यों के फोन या कंप्यूटर पर इसे स्थापित करने के लिए चालों का उपयोग करना पड़ता है। इसमें छिपे हुए डाउनलोड, फिशिंग या टर्मिनल पर सीधे स्थापित करके भौतिक संक्रमण जैसी कई तकनीकें शामिल हो सकती हैं।

हालांकि, कीलॉगर आमतौर पर भौतिक कीबोर्ड पर ही काम करता है, कम से कम सबसे आम संस्करण। अक्सर यह होता है कि कंप्यूटर प्रोग्राम आभासी कीबोर्ड पर नज़र नहीं रख पाता। इसीलिए हैकर्स ने इन कमजोरियों पर काबू पाने वाले एक रूप विकसित किए हैं। इनमें स्क्रीन रिकॉर्डर शामिल हैं। ये कंप्यूटर प्रोग्राम हैं जो स्क्रीन पर हो रही हर चीज़ को रिकॉर्ड करने में सक्षम होते हैं। इससे कीलॉगर की कमजोरी कम हो जाती है।

डेटा लीक ऐसी स्थितियां हैं जहां उपयोगकर्ता की जानकारी, चाहे वह किसी भी प्रकृति की हो, उस व्यक्ति की निगरानी और नियंत्रण से बाहर निकल जाती है जो उसे एकत्र करने और संरक्षित रखने के लिए जिम्मेदार है। डेटा लीक दुर्भाग्य से डिजिटल क्षेत्र में बहुत आम स्थितियां हैं। जबकि कुछ शीर्ष समाचारों में आते हैं, कई ऐसे होते हैं जो अक्सर ध्यान नहीं खींचते। इनका कारण अक्सर उन सर्वरों का गलत कॉन्फ़िगरेशन होता है जिन्हें डेटा होस्ट करने के लिए बनाया गया होता है। यह भी संभव है कि डेटा लीक हैकिंग के कारण हुई हों। इसलिए यह महत्वपूर्ण है कि आप उन प्लेटफॉर्मों की सुरक्षा स्थिति के बारे में जागरूक रहें जिनका आप उपयोग करते हैं।

लीक हुए डेटा में लॉगिन जानकारी शामिल होती है। दूसरे शब्दों में, यह वह जानकारी है जिसका उपयोग आप अपने खाते में लॉग इन करने के लिए करते हैं। इस बड़े पैमाने पर कंप्यूटर डेटा के साथ, हैकर डिक्शनरी अटैक शुरू कर सकते हैं। एक ऐसी तकनीक जो स्वचालित टेस्ट स्क्रिप्ट का उपयोग करती है ताकि हैकर्स एकत्रित जानकारी को फ़िल्टर कर सकें और लक्षित X खाते के लिए सही पासवर्ड खोज सकें।

सोशल इंजीनियरिंग एक बहुत लोकप्रिय अभ्यास है। खासकर X के कारण। कई वर्षों से, कई X खाते एक लहर कंप्यूटर हमलों के लक्ष्य बने हैं। एलन मस्क, बराक ओबामा और बिल गेट्स जैसे प्रसिद्ध लोगों ने इसकी कीमत चुकाई है।

इन व्यक्तियों के साइबर हमले करने वालों ने बिटकॉइन धोखाधड़ी स्थापित करने के लिए ऐसा किया। पीड़ितों की स्थिति का उपयोग करते हुए, हैकर ने उपयोगकर्ताओं से एक नकली परियोजना के लिए बिटकॉइन दान करने के लिए कहा। कई जांचों के बाद, इस हैकर की पहचान का पता चला जो मुश्किल से 18 वर्ष का एक युवक था।

जांचकर्ताओं ने साबित किया कि युवा हैकर ने कई X कर्मचारियों की सतर्कता को धोखा देकर कई प्रबंधन उपकरणों तक पहुंच चुरा ली। ये उपकरण थे जिनके माध्यम से उसने अपना हैक किया। तभी सोशल इंजीनियरिंग का उपयोग करके हैकिंग एक लोकप्रिय और गंभीर हैकिंग विधि बन गई। वास्तव में, हैकर ने सिर्फ सोशल नेटवर्क्स के माध्यम से सामाजिक बातचीत का फायदा उठाया ताकि लक्षित लोगों के साथ विश्वास का बंधन बना सके। इसलिए सोशल इंजीनियरिंग एक अभ्यास है जो पहले अपने शिकार के साथ मैत्रीपूर्ण या भावनात्मक संबंध बनाने और फिर धीरे-धीरे उनसे जानकारी निकालने के बारे में है। बिना ध्यान आकर्षित किए, हैकर लक्ष्यित और बहुत अच्छी तरह से व्यवस्थित तरीके से आगे बढ़ता है।

अगर यह पर्याप्त रूप से ज्ञात नहीं है, तो ब्लूटूथ का उपयोग करके हैकिंग का अस्तित्व है। इसका मुख्य उद्देश्य ब्लूटूथ नेटवर्क में मौजूद सुरक्षा कमियों में जानकारी एकत्र करना है। इसके लिए धन्यवाद, हैकर वास्तविक मालिक के ज्ञान के बिना इस नेटवर्क का उपयोग कर सकता है।

हालांकि, यह उल्लेख किया जाना चाहिए कि इस हमले के लिए लक्ष्य से एक निश्चित दूरी पर होने की आवश्यकता होती है। यह एक दृढ़ हैकर को अपना हैक करने से नहीं रोकेगा।

ऐसे कंप्यूटर प्रोग्राम हैं जो पूरी हार्ड ड्राइव को बाहरी सर्वर पर बैकअप कर सकते हैं। इनका उपयोग अक्सर कंपनियों में कंप्यूटर विफलताओं या हमलों के मामले में उनके डेटा की उपलब्धता सुनिश्चित करने के लिए किया जाता है। यदि इस तरह की प्रणाली को वैध उपयोग के लिए विकसित किया गया था, तो साइबर अपराध ने इसे दुर्भावनापूर्ण क्षेत्र में शोषण करने का रास्ता देखा। आज, सॉफ्टवेयर की कई श्रेणियां हैं जो कंप्यूटर टर्मिनल क्लोन करने की अनुमति देती हैं। परिणामस्वरूप, हैकर्स के पास जानकारी और डेटा के रूप में जो कुछ भी संक्रमित कंप्यूटर डिवाइस से गुजरता है, उसकी प्रतिलिपि बनाने की संभावना होती है। बेशक, ऐसे उपकरणों का उपयोग और नियंत्रण केवल विशेषज्ञों द्वारा किया जाता है।

इस विधि का अस्तित्व, जिसका उदाहरण है यूएसबी कुंजी पर दुर्भावनापूर्ण सॉफ्टवेयर रखना और फिर लोगों को इसका उपयोग करने के लिए उपलब्ध कराना, कम ज्ञात है। वास्तव में, इस कंप्यूटर खतरे के बारे में नियमित रूप से जानकारी रखने वाले लोगों के अलावा, उपयोगकर्ताओं के लिए अपनी उत्पत्ति नहीं जानना आम बात है। इसलिए, हैकर्स ने इसका फायदा उठाने का अवसर देखा। सबसे पहले वे अपने स्पाइवेयर को इन यूएसबी कुंजियों में रखेंगे। फिर वे बस अपनी यूएसबी कुंजियों को सार्वजनिक स्थानों पर रख देंगे मानो वे उन्हें खो दिया हो। जब कोई अनजान उपयोगकर्ता इनमें से किसी एक कुंजी को पाता है और अपने कंप्यूटर में जोड़ता है, तो वह इसे संक्रमित कर देता है। इन सभी X आईडी को हैक कर लिया जाता है।

आज लगभग हर कोई वाई-फाई नेटवर्क का उपयोग करता है। इसकी लोकप्रियता मोबाइल डेटा उपयोग से अधिक है। वाई-फाई एक वायरलेस संचार नेटवर्क है जो उपयोगकर्ता को इंटरनेट तक पहुँचने की अनुमति देता है। पिछले कुछ वर्षों में, यह लगभग हर जगह पाया जा सकता है, इसके फैलने की दर बहुत तेजी से बढ़ी है। चाहे घर पर हो या कार्यस्थल पर, रेस्तरां में या अस्पताल में, हम लगभग हर जगह कनेक्ट हो सकते हैं। हालांकि, सभी वाई-फाई नेटवर्क हानिरहित नहीं होते। दुर्भावनापूर्ण लोग नकली वाई-फाई नेटवर्क तैनात करने में मज़े लेते हैं ताकि संचार को अवरुद्ध किया जा सके और इंटरनेट उपयोगकर्ताओं पर जासूसी की जा सके। इसके लिए, वे एक बहुत ही सरल और मुफ्त हॉटस्पॉट प्रदान करेंगे, बिना किसी सुरक्षा के। अक्सर ये हॉटस्पॉट वास्तविक नेटवर्क की नकल करते हैं। इस प्रकार उन लोगों की सतर्कता को धोखा देते हुए जो कनेक्ट करने के लिए आदी हैं, वे बस डेटा एकत्र करेंगे। बदतर, वे लॉगिन को हाईजैक कर सकते हैं और आपको फिशिंग पृष्ठों पर ले जा सकते हैं।

आपके खाते पर कब्जा करने का उद्देश्य हैकर्स के अनुसार अलग-अलग हो सकता है।

यह सबसे पहले एक निगरानी ऑपरेशन हो सकता है। चाहे पेशेवर क्षेत्र में हो या पारिवारिक क्षेत्र में। तो आप इसलिए हैक हो सकते हैं क्योंकि आपके किसी रिश्तेदार या बॉस को यह जानना है कि आप इस सोशल नेटवर्क पर कैसे व्यवहार करते हैं।

यह भी संभव है कि आपको धोखाधड़ी शुरू करने के लिए हैक किया जाए जैसा कि ऊपर बताया गया है। आपकी पहचान हैकर के लिए उपयोगी हो सकती है ताकि वह दुर्भावनापूर्ण कार्यों को छिपा सके। इस तरह हैकर छिपे रहते हैं। वह लोगों को धोखा देते रह सकता है और यह सब आपकी पहचान के साथ।

आप इस स्थिति में हैं कि आपको अपने खाते को सुरक्षित करने का ध्यान रखना चाहिए। यहां कुछ कदम दिए गए हैं जिन्हें आपको उठाना चाहिए:

X खातों को हैक करने के विभिन्न उद्देश्य हो सकते हैं, जिनमें निगरानी, धोखाधड़ी के लिए पहचान चोरी या केवल दुर्भावनापूर्ण गतिविधियां शामिल हैं। अनधिकृत पहुंच से बचने के लिए अपने खाते को सुरक्षित करना महत्वपूर्ण है।

अपने X खाते को सुरक्षित करने के लिए, आपको यह सुनिश्चित करना चाहिए कि आपका कंप्यूटिंग उपकरण अपडेट किए गए सॉफ्टवेयर और भौतिक सुरक्षा उपायों के साथ सुरक्षित हो। सार्वजनिक या असुरक्षित वाई-फाई नेटवर्क से जुड़ने से बचें, मजबूत पासवर्ड का उपयोग करें, दो-कारक प्रमाणीकरण सक्षम करें, संदिग्ध लिंकों से सावधान रहें और साइबर सुरक्षा खतरों के बारे में जागरूक रहें।

X पर उपयोग की जाने वाली सामान्य हैकिंग तकनीकों में पास रिकवरी, क्लिकजैकिंग, कर्सरजैकिंग, कीलॉगर, डेटा लीक, सोशल इंजीनियरिंग, ब्लूटूथ हमले, क्लोनिंग सॉफ्टवेयर हमले, संक्रमित यूएसबी ड्राइव और नकली वाई-फाई नेटवर्क शामिल हैं। अपने खाते की सुरक्षा के लिए इन तरीकों के बारे में जागरूक रहना महत्वपूर्ण है।

X पर हैकिंग का शिकार बनने से बचने के लिए, आपको खाता सुरक्षा के लिए सर्वोत्तम प्रथाओं का पालन करना चाहिए, जैसे मजबूत पासवर्ड का उपयोग करना, दो-कारक प्रमाणीकरण सक्षम करना, संदिग्ध लिंकों से बचना और साइबर सुरक्षा खतरों के बारे में जागरूक रहना चाहिए।

हां, बिना अनुमति के X खातों को हैक करना अवैध और अनैतिक है। यह X की सेवा की शर्तों का उल्लंघन करता है और कानूनी परिणामों का कारण बन सकता है।