Hack een Yahoo!-account

Geen enkel wachtwoord is onfeilbaar

Hack een Yahoo!-account

Geen enkel wachtwoord is onfeilbaar

Het is belangrijk om de methoden te begrijpen die hackers gebruiken om jezelf ertegen te beschermen.

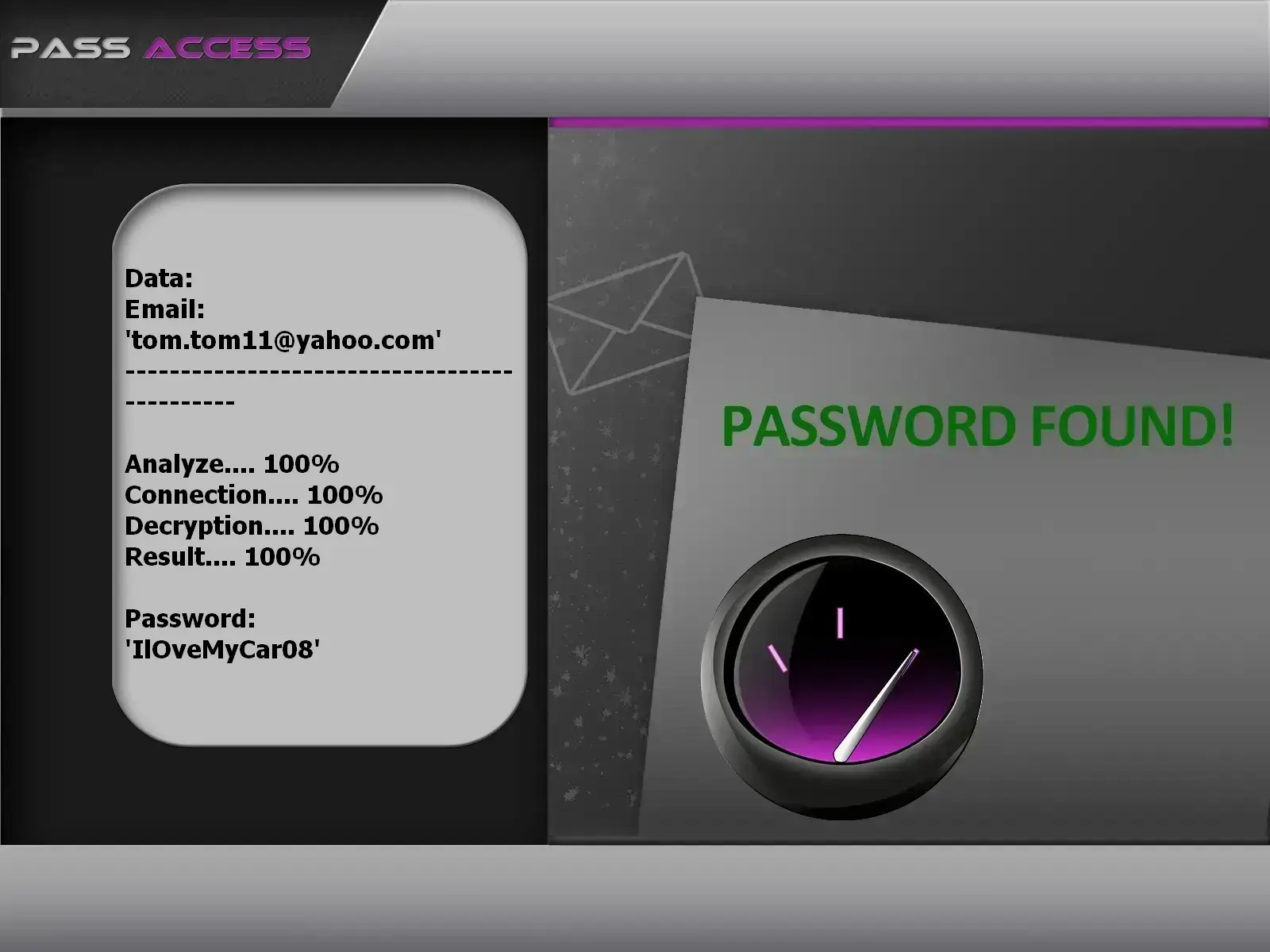

Ontdek methoden om Yahoo! te hacken:

-wachtwoord met PASS ACCESS.

Deze software stelt je in staat om een Yahoo!-wachtwoord direct te ontcijferen vanaf een e-mailadres. Voer eenvoudigweg de inloggegevens in het daarvoor bestemde veld in, en PASS ACCESS decodeert het wachtwoord dat bij het account hoort. Het haalt en ontcijfert het wachtwoord in slechts enkele minuten.

Je kunt PASS ACCESS downloaden van de officiële website: https://www.passwordrevelator.net/nl/passaccess

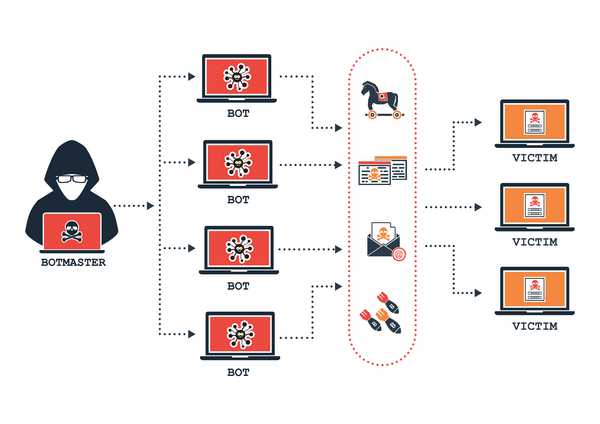

Een botnet is een netwerk van computers dat gesynchroniseerde rekenkracht biedt om acties met enorme kracht uit te voeren. Ze worden ook wel "Zombies" genoemd. Dit computernetwerk stelt hackers in staat om tegelijkertijd meerdere aanvallen uit te voeren. Hun kracht wordt vergroot door de fusie van meerdere computers, meestal duizenden. Botnets werken door een computersysteem te infecteren en slagen er meestal in hun doel te bereiken. Hackers gebruiken daarom schadelijke software om computers of smartphones met elkaar te verbinden. Dit verzwakt de verdediging van de gebruiker, die merkt dat de prestaties van zijn apparaat drastisch afnemen.

Deze aanval bestaat uit het ophalen van wachtwoorden die zijn opgeslagen in lokale databases, vaak beheerd door browsers of applicaties. Wanneer je inlogt op een sociaal netwerk of je Yahoo!-account, worden de wachtwoorden opgeslagen en beveiligd met een versleutelingsmaatregel die voorkomt dat iemand erbij kan. We zeggen dan dat de wachtwoorden zijn gehasht. Het hash-systeem kan worden omzeild met deze techniek. Hackers beschikken immers over algoritmes waarmee ze de hash kunnen decoderen en de inhoud van het wachtwoord in platte tekst kunnen achterhalen. Er is één voorwaarde: de hacker moet toegang krijgen tot de database met de gehashte gegevens. Maar dat is niet echt moeilijk. Tegenwoordig bereiken ze dit door gegevenskwetsbaarheden te exploiteren of door ze eenvoudigweg te verkrijgen via het Dark Web.

Er bestaat malware die hackers toegang geeft om het scherm van het geïnfecteerde apparaat op te nemen. Dat betekent dat alles wat je doet op je computer of smartphone op afstand kan worden gemonitord. Dit omvat uiteraard ook het gebruik van wachtwoorden bij het inloggen. Dankzij hun tools weten ze precies hoe ze je persoonlijke gegevens kunnen verzamelen. Om het op een apparaat te installeren, gebruiken ze meestal phishing of vinden ze een manier om fysiek toegang te krijgen. Je moet gewoon weten dat het een schadelijk programma is dat toezicht mogelijk maakt. Dit soort methode lijkt op de werkwijze van spyware of keyloggers. Het zijn meestal zeer discrete computerprogramma's die precies weten hoe ze de slechte gewoonten van gebruikers tegen hen kunnen gebruiken.

Net als de vorige toepassing, stelt deze ook in staat om informatie te extraheren uit de activiteit van het slachtoffer. Het richt zich vooral op wat op een toetsenbord wordt getypt. Dat betekent dat als een smartphone of computer is besmet met een keylogger, de hacker achter dit schadelijke programma precies kan zien wat het slachtoffer typt op het toetsenbord van het apparaat. En natuurlijk weten we allemaal dat we vaak onze wachtwoorden intypen. Je Yahoo!-account wordt kwetsbaar als je in dit soort cyberaanvallen terechtkomt.

Het komt vaak voor dat we de inloggegevens opslaan telkens wanneer we inloggen op onze online accounts. Dit is een zeer praktische functie die ons veel tijd bespaart.

Dit is een eenvoudige optie die je kunt activeren in de gebruikte webbrowser. Denk bijvoorbeeld aan Google Chrome. In de instellingen vind je een tabblad speciaal voor formulieren en wachtwoorden. Je ziet dan een lijst met opgeslagen inloggegevens. Je kunt het wachtwoord dat je zoekt opzoeken via het bijbehorende e-mailadres. Echter, hackers kunnen deze functie, die oorspronkelijk bedoeld is om de gebruiker te helpen, misbruiken.

Browsercookies kunnen ook door hackers worden gebruikt. Cookies slaan al onze persoonlijke gegevens op wanneer we op internet browsen. Wanneer een gebruiker zijn gebruikersnaam en wachtwoord invoert, registreren de cookies alles zonder dat de gebruiker zich daar bewust van is. Zodra de hacker toegang heeft tot de cookies, kan hij jouw aanwezigheid simuleren en inloggen alsof hij jij is in een browser.

Dit is een zeer eenvoudige methode die niet veel middelen vereist. Het vereist echter wel dat de hacker fysiek toegang krijgt tot het apparaat van het slachtoffer. Als hij erin slaagt toegang te krijgen, kan hij de gewenste inloggegevens in minder dan een minuut ophalen.

Het kan gebeuren dat een gebruiker zijn wachtwoord vergeet. Daarvoor bestaat een speciale functie om het gemakkelijk te herstellen. Hij moet op het tabblad klikken met de tekst " vergeten wachtwoord ". Vervolgens wordt hij doorgestuurd naar een herstelpagina. Daar wordt hem gevraagd persoonlijke informatie in te voeren waarmee hij kan worden geïdentificeerd. Zodra de identificatie is bevestigd, kan de gebruiker het vergeten wachtwoord wijzigen.

Als de hacker de benodigde gegevens kent, kan hij eenvoudig het wachtwoordherstel starten en zich voordoen als jou door jouw identiteit nauwkeurig te bevestigen. Uiteraard moet de hacker om deze methode te kunnen gebruiken eerst toegang krijgen tot je mailbox. Dat is niet echt moeilijk, aangezien hij phishing of sociale manipulatie kan gebruiken.

Ze gebruiken een techniek genaamd " clickjacking " waarbij een verborgen virus achter een afbeelding wordt geplaatst. De werking is eigenlijk heel eenvoudig. De hacker maakt een website met een knop met de tekst " winn een cadeau " bijvoorbeeld. Helaas is dit een valstrik. De hacker heeft namelijk een iframe van je Yahoo!-e-mailaccount geladen, precies uitgelijnd met de " wijzig wachtwoord "-knop.

Het slachtoffer vermoedt niets en klikt op deze knop, waardoor het wachtwoord van het Yahoo!-account wordt gewijzigd en opgeslagen.

Er bestaan hackmethoden die geen gebruik maken van internet. Dat betekent dat je offline niet veilig bent; het hacken van je Yahoo!-account blijft mogelijk. Er zijn technieken die variëren afhankelijk van de context, maar die zonder internetverbinding kunnen hacken. Hier zijn er enkele:

Gegevensdiefstal met LED-licht: Wist je dat het LED-licht van je scherm kan worden gebruikt om je wachtwoorden te stelen? Sommige onderzoekers hebben ontdekt dat wanneer je een computerapparaat gebruikt, speciale lichtverwerkingssoftware de lichtstralen van het scherm kan omzetten in binaire codes. De hacker, uitgerust met een webcam gericht op je scherm, onderschept deze stralen en zet ze om in leesbare code om je Yahoo!-wachtwoord te achterhalen.

Hacking via RJ45 ethernetkabel: Ethernetnetwerken zijn ontworpen om geïsoleerd te zijn. Het doel van zo'n netwerk is vooral om inbraken van externe kwaadwillende partijen te voorkomen. Toch is geen inbraak onmogelijk; er zijn technieken waarmee hackers toch toegang kunnen krijgen tot de gegevens. Dit is de zogenaamde “LANtenna-aanval”. Het bestaat er voornamelijk uit om de trillingen op te vangen die door de RJ45-kabels worden uitgezonden en deze om te zetten in begrijpelijke informatie. De hacker moet echter eerst speciale software op de apparaten hebben geïnstalleerd die zijn verbonden met het ethernetnetwerk, zodat de infrastructuur ultrasone geluiden uitzendt. Deze ultrasone geluiden worden opgevangen met een antenne en verwerkt tot informatie.

Hacking via Bluetooth: Bluetooth is een draadloos netwerk dat ook communicatie tussen meerdere apparaten mogelijk maakt. Net als bij internet hebben cybercriminelen een methode ontwikkeld om beveiligingslekken in Bluetooth te misbruiken om doelwitten te hacken. Het doel is uiteraard om je persoonlijke gegevens, zoals je Yahoo!-inloggegevens, te compromitteren. Ze zorgen ervoor dat je koppeling accepteert tussen hun apparaten en de jouwe.

Hacking via de USB-kabel: er zijn verschillende technieken om de USB-kabel te gebruiken. Deze kabels, die meestal dienen om je telefoon op te laden, zijn ook manieren om je te misleiden en gevoelige informatie te verzamelen. In openbare ruimtes zijn er vaak USB-oplaadstations. Dit stelt mensen in wachtkamers bijvoorbeeld in staat om hun smartphone op te laden. De truc is dat hackers bestandsextractoren installeren op deze oplaadstations. Je hebt vrijwel geen bescherming tegen dit soort problemen. iPhones zijn bijzonder kwetsbaar voor deze hacktechniek vanwege de eigenschappen van de lightning-kabel.

Hacking via het GSM-netwerk: vóór de democratisering van het internet was het GSM-netwerk letterlijk het communicatiemiddel bij uitstek. We kunnen gerust zeggen dat het vandaag de dag het meest gebruikte netwerk ter wereld is. Het wordt vooral gebruikt voor telefoongesprekken. Professionals in computerveiligheid hebben een techniek ontdekt waarmee een computer via dit netwerk kan worden gehackt, hoewel het eigenlijk alleen bedoeld is voor mobiele gesprekken. De techniek maakt gebruik van software die elektromagnetische golven gebruikt en het geheugenbusje van de doelcomputer dwingt om te reageren als een telefoonantenne. Dit alles om de computer te misleiden zodat hij zich gedraagt als een mobiele telefoon. Om goed te werken, maakt het gebruik van het feit dat computergeheugen werkt via een multi-kanaalarchitectuur, wat het signaal versterkt. Daarnaast is een rootkit voor mobiele apparaten nodig, die in de radiobandchip van de telefoon moet worden ingebed om voor transmissies te worden gebruikt. Een complexe procedure, maar die definitief goede resultaten kan opleveren als alles naar wens verloopt.

Laten we vaststellen dat het hacken van een Yahoo!-account dient om gegevens te verzamelen. Als ze erin slagen toegang te krijgen tot jouw account, kunnen ze gemakkelijk je identiteit stelen. Vergeet ook niet dat je e-mailaccount altijd gekoppeld is aan je sociale media-accounts. Een hacker die je e-mailaccount overneemt, kan ook al je sociale media-accounts overnemen die aan dat e-mailadres zijn gekoppeld. Dit laat zien hoe gevaarlijk het is om de beveiliging van je e-mail te verwaarlozen.

De hacker van een Yahoo!-account kan zich ook voordoen als het doelwit. Dit kan professionele gevolgen hebben als het account op die manier wordt gebruikt. Het gehackte account kan ook worden gebruikt voor andere cyberaanvallen, zoals het leeghalen van je bankrekening of het oplichten van je familieleden.

Tenslotte is er ook computerveiligheidshacking door familieleden om de persoon in de gaten te houden met als doel geheime informatie te ontdekken. Een ouder kan bijvoorbeeld besluiten de activiteit van zijn kind te controleren, of een jaloerse partner.

Natuurlijk verschillen de redenen. Maar het is belangrijk om te benadrukken dat het hacken van het Yahoo!-account van iemand zonder toestemming een strafbaar feit is. Dit wordt wettelijk bestraft. Daarom moet je, ongeacht de reden die je aanvoert, altijd binnen de wet blijven als je ooit een aanval wilt starten.

Het idee is om te weten welke goede praktijken je moet aanvaarden om het hackrisico te minimaliseren. We spreken over het verminderen van het hackrisico, omdat het onmogelijk is om 100% veilig te zijn. Je kunt er echter voor zorgen dat een hacker die je wil aanvallen, dit niet gemakkelijk kan doen. Hier zijn enkele richtlijnen voor jou:

Het kraken van Yahoo-wachtwoorden of andere online accounts zonder toestemming is illegaal en wordt beschouwd als een schending van privacy- en cybersecuritywetgeving in de meeste landen.

Hoewel niets absolute bescherming kan garanderen, zijn er verschillende maatregelen die je kunt nemen om de beveiliging van je Yahoo-account te verbeteren, zoals het gebruik van sterke wachtwoorden, het inschakelen van tweefactorauthenticatie en voorzichtig zijn met phishingpogingen.

Als je verdachte activiteit op je Yahoo-account opmerkt, zoals onbekende inlogpogingen of ongebruikelijke wijzigingen in je instellingen, is het essentieel om snel te handelen. Wijzig onmiddellijk je wachtwoord, controleer je accountinstellingen en overweeg contact op te nemen met de Yahoo-ondersteuning voor verdere hulp.

Het wordt over het algemeen aanbevolen om je Yahoo-wachtwoord regelmatig te wijzigen, idealiter om de paar maanden. Het regelmatig vernieuwen van je wachtwoord kan het risico op onbevoegde toegang minimaliseren, vooral bij een datalek.

Het gebruik van openbaar WiFi kan je Yahoo-account blootstellen aan beveiligingsrisico's, omdat deze netwerken mogelijk niet veilig zijn. Het is raadzaam om niet in te loggen op je Yahoo-account of gevoelige informatie te openen wanneer je verbonden bent met openbare WiFi-netwerken, omdat ze kwetsbaar kunnen zijn voor hacking of surveillance.

Als je denkt slachtoffer te zijn geworden van een phishingaanval gericht op je Yahoo-account, wijzig dan onmiddellijk je wachtwoord en controleer je accountinstellingen op onbevoegde wijzigingen. Meld de phishingpoging ook aan Yahoo om andere gebruikers te beschermen tegen soortgelijke oplichting.

Als je Yahoo-account is gehackt, moet je proberen toegang te herstellen via het accountherstelproces van Yahoo. Dit omvat meestal het verifiëren van je identiteit via herstelopties zoals e-mail- of telefoonnummerverificatie.

Hoewel er verschillende tools en diensten beschikbaar zijn om online beveiliging te verbeteren, is het essentieel om voorzichtig te zijn bij het gebruik van diensten van derden. Zorg ervoor dat alle tools of diensten die je gebruikt betrouwbaar en legitiem zijn, en wees op je hoede voor oplichting of schadelijke software.