Een TikTok-wachtwoord kraken

Technieken om een TikTok-wachtwoord te kraken

Een TikTok-wachtwoord kraken

Technieken om een TikTok-wachtwoord te kraken

Het socialemediaplatform TikTok, afkomstig uit China, is duidelijk één van de populairste digitale platforms onder internetgebruikers, vooral bij jongeren, die urenlang scrollen en deelnemen aan de activiteiten van dit sociale netwerk.

Wanneer we echter over sociale netwerken praten, wordt het thema cybersecurity vaak over het hoofd gezien. Cybersecurity zou één van onze zorgen moeten zijn bij het gebruik van internet of elk computerapparaat. Net als bij Facebook, Snapchat of Instagram, komt het namelijk regelmatig voor dat gebruikers het slachtoffer worden van hacks van hun TikTok-account. Daarom behandelen we in dit artikel het onderwerp het kraken van het wachtwoord van een TikTok-account.

Zonder twijfel kennen we allemaal iemand in onze omgeving die ooit het slachtoffer is geworden van het hacken van zijn TikTok-account. De vragen die je je stelt, zijn dus legitiem. Hoe gaan hackers te werk om TikTok-wachtwoorden te kraken? Wat moet je doen om jezelf te beschermen? Deze thema’s bespreken we in dit artikel.

Wanneer een hacker besluit om een internetgebruiker te targeten, is zijn eerste instinct vaak om het wachtwoord van die gebruiker te kraken. Deze activiteit is zeer populair in de wereld van cybercriminaliteit. Wachtwoorden kraken kan op verschillende manieren gebeuren, waaronder technieken die gebruikmaken van software of methodes die berusten op het manipuleren van menselijke relaties.

Maar voordat we verdergaan, moeten we iets belangrijks benadrukken. De inhoud van dit artikel is uitsluitend bedoeld om de context van het kraken van TikTok-wachtwoorden uit te leggen. Het is **absoluut niet bedoeld** om je aan te moedigen om zulke praktijken toe te passen.

Deze methodes variëren en vereisen meer of minder technische expertise, afhankelijk van hun complexiteit. Met andere woorden, je moet een expert zijn om dit soort oplossingen te implementeren. Zelfs met opleiding kan het nog steeds uitdagend zijn om veel van deze benaderingen toe te passen, maar het is niet onmogelijk. Het kan zelfs een amuserend aspect hebben, want een diep begrip van hackmogelijkheden helpt je om jezelf en je omgeving beter te beschermen.

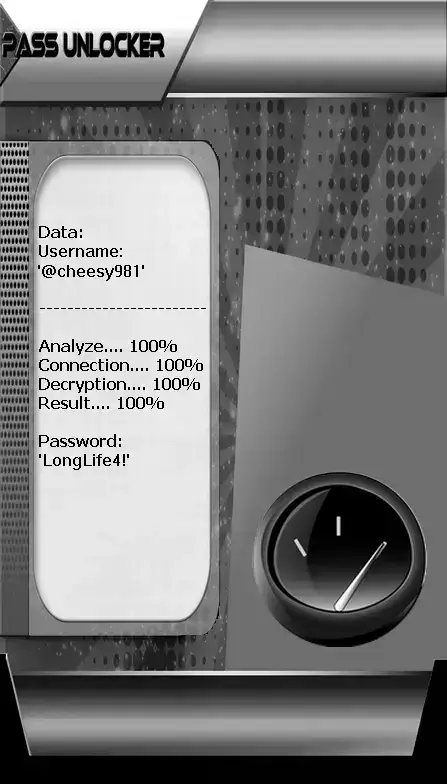

op met PASS UNLOCKER

Deze applicatie is de beste oplossing voor het herstellen van een TikTok-account met behulp van een gebruikersnaam (@gebruikersnaam), telefoonnummer of e-mailadres.

Voer eenvoudigweg één van deze drie gegevens in, en de software gebruikt een geavanceerd algoritme om het wachtwoord van het gevraagde account weer te geven. De extreme eenvoud maakt het toegankelijk voor iedereen – zelfs voor volledige beginners.

Je kunt PASS UNLOCKER downloaden van de officiële website: https://www.passwordrevelator.net/en/passunlocker

Dit is duidelijk de meest gebruikte hackmethode ter wereld. Brute-forceaanval is een klassieker die iedereen zou moeten kennen. Hoewel bijna iedereen deze methode kent (behalve leken op het gebied van cybersecurity), blijft het feit dat het zeer moeilijk is om je ertegen te beschermen. Je moet weten dat als een hacker de nodige middelen en tijd investeert, hij simpelweg kan slagen in het kraken van je wachtwoord met behulp van deze methode.

Een brute-forceaanval bestaat uit het gebruik van een geautomatiseerd systeem om willekeurig talloze combinaties van letters, symbolen, cijfers en woorden te proberen totdat de juiste combinatie is gevonden. Afhankelijk van de complexiteit van het wachtwoord kan deze methode direct slagen of aanzienlijk veel tijd in beslag nemen. Zoals hierboven vermeld, is het bijna onmogelijk om je er volledig tegen te beschermen. Je kunt de hacker alleen vertragen door zeer complexe wachtwoorden te maken.

De hacker gebruikt een geautomatiseerd script. Bij een woordenboekaanval verzamelt de hacker alle uitdrukkingen, combinaties of mogelijke woorden die een wachtwoord kunnen vormen in een verzameling die een “woordenboek” wordt genoemd. Met zijn geautomatiseerde systeem probeert hij de onbruikbare opties te elimineren totdat hij de juiste vindt. De woordenboekaanval is ook sterk afhankelijk van het doorzoeken van online beschikbare databases, die vaak het resultaat zijn van datalekken.

Een rainbow table-aanval omzeilt de noodzaak om miljoenen combinaties van hashes en wachtwoorden op te slaan, zoals bij brute force. De rainbow table beperkt zich tot een deelverzameling van hashes en zoekt vervolgens naar de locatie van de volledige keten, waardoor het vereiste geheugen wordt verminderd en het proces van het vinden van wachtwoord-hashcombinaties wordt vereenvoudigd.

Terwijl brute-forceaanvallen vaak veel tijd in beslag nemen en woordenboekaanvallen aanzienlijk veel opslagruimte vereisen vanwege de grote bestandsgrootte, bieden rainbow-aanvallen een compromis. Deze aanpak bespaart zowel tijd als opslagruimte. Deze aanval is zeer effectief, vooral wanneer deze wordt gebruikt met de erkende RainbowCrack-tool.

Deze programma’s zijn soorten wachtwoordkraksoftware waarmee hackers datapakketten kunnen monitoren en onderscheppen. Deze tools vereisen natuurlijk een netwerkverbinding. Zodra deze verbinding is opgezet, kunnen de in- en uitgaande gegevens worden omgezet in leesbare tekst. Gelukkig worden deze computerprogramma’s ook gebruikt door bedrijven om beveiligingskwetsbaarheden in hun systemen te identificeren.

Het is onmogelijk om over wachtwoordkraken te praten zonder het concept van schadelijke software aan te snijden. Schadelijke software, of malware, verwijst naar computerprogramma’s die specifiek zijn ontworpen om de integriteit van computersystemen te schaden. Met andere woorden, hun gebruik is bedoeld voor kwaadaardige doeleinden. Wat betreft malware, bestaan er diverse vormen die op verschillende niveaus worden gebruikt. Hoewel hun primaire doel niet uitsluitend wachtwoorddiefstal is, is het wel zo dat een hacker, zodra zijn malware op je systeem is geïnstalleerd, als eerste je inloggegevens zal proberen te verkrijgen. Enkele van de meest gebruikte soorten malware zijn:

Ransomware, ook bekend als gijzelsoftware, is al ongeveer tien jaar een plaag voor computersystemen. Deze programma’s geven niet alleen volledige controle over een computersysteem, maar beperken ook de toegang van de gebruiker door losgeld te eisen. Zoals vermeld, kan de hacker via dit schadelijke programma ook wachtwoorden ophalen.

Rootkits, een familie van schadelijke software die de operator de mogelijkheid geeft om een apparaat te beheren en de fundamentele werking ervan, inclusief het besturingssysteem, te manipuleren.

Keyloggers, ook wel toetsenbordloggers genoemd, zijn een klassieker op het gebied van cybersecurity. Deze software registreert alle informatie die via het toetsenbord van het geïnfecteerde apparaat wordt ingevoerd.

Naast methodes die verband houden met software of technische beschrijvingen, kunnen hackers hun doelwitten ook manipuleren om de gewenste informatie te verkrijgen. De meest voorkomende vorm is social engineering, een techniek die veel wordt gebruikt op sociale netwerken. Als je een bericht hebt ontvangen waarin je wordt gevraagd om op een link te klikken omdat je een prijs hebt gewonnen of om een reden waarvoor je je niet hebt ingeschreven, moet je beseffen dat je het doelwit bent van deze methode.

Social engineering komt er simpelweg op neer dat de dader de doelwit ertoe overhaalt om vrijwillig zijn inloggegevens te verstrekken. De hacker kan je vragen om in te loggen op een nepplatform door je op verschillende manieren een link te sturen die je naar een website leidt die volledig onder zijn controle staat.

Een andere techniek bestaat erin een speciale relatie op te bouwen met het slachtoffer en hem vervolgens te vragen om een code door te sturen die hij net per sms heeft ontvangen. Als de persoon helaas die code doorstuurt, geeft hij de hacker de mogelijkheid om het wachtwoord van zijn TikTok-account te wijzigen.

Hoewel dit uitgebreid lijkt, hebben we hier alleen de technieken genoemd die dagelijks tegen jou of elke internetgebruiker worden gebruikt. De ideale aanpak is uiteraard om geen enkele steen ongemoeid te laten bij het aanpakken van cyberdreigingen.

Tegenwoordig staat de TikTok-app op de meeste smartphones van jongeren. Als gebruiker en als ouder van gebruikers moet je jezelf en je omgeving eenvoudigweg beschermen.

Hier zijn de methodes die je kunt gebruiken om je apparaten en wachtwoorden te beveiligen:

Als je een TikTok Business / Ads Manager-account beheert, vind je de instellingen voor tweestapsverificatie in je gebruikersinstellingen → Accountbeveiliging → Instellen onder tweestapsverificatie; je kunt daar ook SMS, e-mail of een authenticator-app kiezen.

TipsNadat je je computerapparaat hebt beveiligd, hangt de rest af van je online gedrag.

Zoals we weten, is discipline essentieel op internet. Het is belangrijk om ervoor te zorgen dat alle acties die je online uitvoert niet tegen je kunnen worden gebruikt. Daarom raden we het volgende aan:

Het is belangrijk om op te merken dat er geen absolute beveiligingsmethode bestaat. Met andere woorden, je zult nooit 100% veilig zijn bij het gebruik van computerapparatuur. Je kunt echter bijna perfecte beveiliging benaderen. De basis van computerbeveiliging ligt voornamelijk bij de discipline van de gebruiker. Wees waakzaam bij het gebruik van internet of computerapparatuur, blijf voortdurend op de hoogte van nieuwe bedreigingen en volg beveiligingsadviezen.

Aarzel niet om professionals te contacteren in kritieke situaties, vooral op het gebied van cybercriminaliteit.

Hackers gebruiken verschillende technieken zoals brute-forceaanvallen, woordenboekaanvallen, rainbow table-aanvallen, netwerkanalysetools, schadelijke software en manipulatietactieken om TikTok-wachtwoorden te kraken.

Het gebruik van wachtwoordkraksoftware zoals PASS UNLOCKER kan onwettig en onethisch zijn. Het is belangrijk om dergelijke tools verantwoord en uitsluitend voor wettige doeleinden te gebruiken.

Om je TikTok-account te beschermen, moet je goede wachtwoordpraktijken toepassen, sterke en unieke wachtwoorden maken, tweefactorauthenticatie inschakelen, interacties met onbekende gebruikers beperken en applicaties van derden vermijden.

Als je TikTok-account is gehackt, moet je onmiddellijk je wachtwoord wijzigen, toegang tot applicaties van derden intrekken en het incident melden bij het ondersteuningsteam van TikTok voor verdere hulp.

Geen enkele beveiligingsmethode biedt absolute bescherming online. Door echter best practices te volgen, op de hoogte te blijven van mogelijke bedreigingen en waakzaam te blijven, kun je je online beveiliging aanzienlijk verbeteren.