Hackerare un codice WiFi

Internet ovunque tu voglia...

Hackerare un codice WiFi

Internet ovunque tu voglia...

Quando si parla di hackerare chiavi WiFi, si pensa subito all’hacker nascosto nell’ombra con il suo computer e il suo software in esecuzione per decifrare le password come in televisione. Ma attenzione, l’hackeraggio delle password WiFi è un’attività professionale: ti mostreremo come fanno gli hacker.

Non credere che solo gli hacker possano violare le connessioni WiFi: chiunque può farlo, è solo una questione di logica e determinazione. Le aziende spesso si rivolgono a consulenti esterni, pagandoli molto, per testare la sicurezza delle proprie reti.

Le reti professionali sono generalmente ben protette con tipi di crittografia WEP, WPA e ora WPA3. Peccato per loro, questa sicurezza WiFi non è infallibile. Hanno anche l’opzione di consentire la connessione solo a chi è stato invitato. Possono creare un elenco di dispositivi inserendo gli indirizzi MAC autorizzati a connettersi.

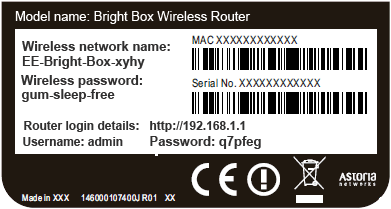

Molto spesso, le falle nella sicurezza WiFi sono dovute a una cattiva gestione della rete da parte dell’utente, spesso alle prime armi. Le vulnerabilità possono anche riguardare la tecnologia utilizzata. In generale, quando è necessario creare una password, è meglio comporre una frase con caratteri speciali. Più lunga è la chiave, più difficile sarà hackerarla. Esistono anche gravi falle legate ai provider Internet, che spesso impostano password predefinite sui loro router.

L’utente alle prime armi non si prenderà la briga di cambiarla, lasciando così la porta aperta a qualsiasi hacker per connettersi a una rete WiFi. Un hacker malintenzionato può anche simulare un hotspot per invogliare le persone a connettersi. In questo modo vedrà e recupererà tutto: indirizzi email, password, numeri di carte di credito, assolutamente ogni cosa...

Ti sarai già chiesto come un hacker possa ottenere la chiave di accesso alla tua connessione WiFi. Molti utenti cercano un metodo per connettersi alla tua rete WiFi senza chiederti il permesso.

È quindi opportuno chiedersi: quale metodo viene utilizzato per eludere la sicurezza di una rete WiFi? Quale tecnica permette di accedere a un hotspot WiFi senza conoscerne la password?

PASS WIFI è esattamente la soluzione.

Usa PASS WIFI per decodificare una chiave di accesso Internet wireless e goderti la libertà! Potrai connetterti a Internet perché PASS WIFI analizza i dati memorizzati nei database di rete. Da quel momento, esegue la scansione e recupera le password dei router in chiaro!

PASS WIFI soddisfa la tua richiesta di trovare la password di qualsiasi router o hotspot WiFi.

Basta installare PASS WIFI sul tuo dispositivo. Apri l’applicazione e avvia la scansione. Seleziona la password della rete desiderata e connettiti.

In pochi minuti, l’applicazione ti fornirà la password dal suo database, concedendoti accesso illimitato alla rete WiFi.

PASS WIFI è già utilizzato da migliaia di persone in tutto il mondo. Inoltre, ottieni una prova gratuita di 30 giorni. Al termine del periodo di prova, sei soddisfatto o ti viene rimborsato.

Non esitare: prova subito PASS WIFI scaricandolo dal suo sito ufficiale: https://www.passwordrevelator.net/it/passwifi

Esistono altre tecniche utilizzate dagli hacker per accedere a una rete WiFi senza dover chiedere al proprietario la chiave di connessione. Abbiamo elencato per te le tecniche più semplici e quelle più complesse.

Ecco i metodi per hackerare le chiavi WiFi:

L’attacco a forza bruta è una tecnica ampiamente utilizzata nel settore del cybercrimine. Gli hacker cercheranno di trovare la tua chiave WiFi provando diverse combinazioni di numeri, lettere, simboli… in modo da eliminare gradualmente le possibilità fino a individuare quella corretta. È una tecnica che sembra noiosa, tuttavia, per semplificare il compito, utilizzano programmi informatici progettati per generare queste combinazioni e calcolare le possibilità di accesso. Si tratta di software sviluppati con algoritmi potenti e basati su set di dati comunemente diffusi su Internet, inclusi determinati comportamenti d’uso.

Spesso, durante i tentativi di combinazioni di password, gli hacker utilizzano credenziali reali raccolte da Internet e memorizzate in database. Questa variante è chiamata “attacco dizionario” perché si ispira a password esistenti per crearne di nuove. L’obiettivo dell’attacco dizionario è studiare le modalità di composizione e le tecniche con cui gli utenti creano le proprie password, al fine di indovinare le credenziali di accesso.

Si tratta di una tecnica di furto di informazioni esistente fin dalla Seconda Guerra Mondiale. Questo metodo non richiede una connessione Internet né l’uso di un terminale informatico moderno. È sufficiente intercettare vibrazioni e suoni e disporre di uno strumento per decifrare il suono. La crittoanalisi acustica consiste nel raccogliere dati sonori e vibrazionali e convertirli in informazioni. Si possono intercettare rumori emessi dalle tastiere dei computer, dalla CPU o dai motori delle ventole dei server. Questo metodo può spiare qualsiasi dispositivo che emette suoni. Sappiamo che i dispositivi che usiamo quotidianamente, come i computer, emettono rumori. Con un’antenna adatta a catturare questi suoni, l’hacker può effettuare conversioni e recuperare le informazioni generate o trasmesse da quel dispositivo.

Questo metodo non richiede l’uso di Internet per essere impiegato nell’hacking. Infatti, non tutto il furto di dati o di informazioni sensibili richiede una connessione Internet: questo è spesso l’errore commesso da molti utenti. Ad esempio, questa tecnica richiede soltanto di catturare la luce emessa dallo schermo. Qualsiasi dispositivo informatico emette fasci di luce a seconda del suo utilizzo. La frequenza di questi fasci varia in base all’uso effettuato. È stato dimostrato che, con una lente speciale, è possibile catturare questi fasci di luce e usarli per raccogliere informazioni. Inoltre, se l’hacker si trova a una distanza accettabile e può accedere alla luce emessa dal tuo computer, potrà determinare esattamente cosa stai facendo, il tutto senza utilizzare Internet.

Pochi utenti sanno che il Bluetooth può essere utilizzato per hackerarli. Anche se oggi le reti WiFi stanno perdendo popolarità perché usate sempre meno, la maggior parte dei nostri dispositivi è dotata di connessione Bluetooth. Se oggi questa tecnologia semplifica l’interconnessione tra dispositivi come cuffie wireless e frigoriferi, in passato veniva utilizzata principalmente per la trasmissione di dati. È proprio questo che dimentichiamo: questa funzionalità esiste ancora, anche se non viene più usata. Infatti, esistono ancora vulnerabilità nelle reti Bluetooth dei dispositivi informatici. Grazie a queste falle, qualcuno può hackerarti quando il tuo Bluetooth è attivo. Gli hacker utilizzano software in grado, ad esempio, di estrarre informazioni dal tuo dispositivo e usarle a piacimento. È anche possibile sfruttare il Bluetooth per condividere connessioni, aggirando i requisiti di sicurezza e ottenendo la chiave WiFi.

Il cavo USB non richiede una connessione Internet per essere utilizzato. Viene impiegato per caricare dispositivi come smartphone, ma anche per trasferire informazioni dal dispositivo A al dispositivo B.

Pertanto, se utilizzi il tuo cavo USB su un connettore compromesso, gli hacker possono esfiltrare i tuoi dati. Questa eventualità non è così rara come si pensa. Spesso, infatti, si desidera caricare il proprio dispositivo in luoghi pubblici come aeroporti o supermercati. Questi luoghi offrono spesso stazioni di ricarica tramite connettori USB. È probabile che gli hacker possano sfruttare questi connettori per installare dispositivi con estrattori di dati integrati.

Quando il dispositivo X si connette a una rete WiFi, è possibile condividere le credenziali tramite quel dispositivo già connesso. Ciò significa che devi prima avere in mano un dispositivo che si sia già connesso almeno una volta a quella rete WiFi.

Vai nelle impostazioni, nella sezione WiFi, e vedrai un codice QR. Clicca su questo codice QR e scansionalo. Ti darà accesso diretto alla connessione WiFi. Puoi persino scattare una foto e distribuirla liberamente.

Esistono diversi modi per condividere un ID di accesso. Ad esempio, ci sono applicazioni in cui gli utenti che hanno già avuto accesso a reti WiFi in luoghi pubblici decidono di condividerle, creando una sorta di social network che permette ai membri di sapere dove connettersi a un router WiFi.

Esiste anche la possibilità di visualizzare la password in chiaro. Infatti, andando nelle impostazioni e nella sezione sicurezza WiFi, vedrai la sezione password. Clicca su “mostra password” per visualizzarla.

Se puoi accedere fisicamente al router, hai la possibilità di avviare la reimpostazione premendo il pulsante dedicato sul retro. Una volta reimpostato il router, utilizza la password predefinita riportata su di esso. Se non è indicata alcuna password, usa quella predefinita: quasi tutti i modelli di router utilizzano la stessa password. Se conosci il modello, puoi trovare la password predefinita su un sito web. Potrai quindi sfruttare la connessione WiFi.

La password predefinita genera un ID di accesso assegnato a un dispositivo o software all’installazione o alla messa in servizio. Funziona allo stesso modo per quasi tutti i dispositivi informatici. Molto spesso, i dispositivi dello stesso modello utilizzano le stesse password predefinite e molti utenti non si preoccupano mai di cambiarle. Conoscendo il numero di modello del router, basta andare sul sito del produttore per trovare informazioni sulla password predefinita. Questa tecnica è ampiamente utilizzata dagli hacker: provala e rimarrai sorpreso dalla negligenza di molti utenti a questo livello.

Grazie a un keylogger, è possibile registrare tutto ciò che la vittima digita, incluse le credenziali di accesso alla propria rete WiFi. Se puoi accedere fisicamente al suo dispositivo, usa una chiavetta USB o una scheda di memoria per trasferire discretamente l’applicazione sul dispositivo. Una volta eseguita questa operazione, non ti resta che attendere che la vittima si connetta alla rete e otterrai le credenziali di accesso. Se utilizza una tastiera virtuale, probabilmente non riuscirai a ottenere le credenziali desiderate, poiché il keylogger funziona solo con le tastiere fisiche. Per ovviare a questo problema, puoi utilizzare un registratore di schermo, un programma che ti consente di visualizzare l’attività del dispositivo tramite lo schermo.

Le tecniche di hacking sono numerose e molto ricercate. È quindi importante considerare i metodi per migliorare la sicurezza della propria rete WiFi. Dopo averti illustrato le tecniche che possono essere utilizzate per hackerare il tuo router, è legittimo fornirti anche quelle che ti aiuteranno a proteggerlo meglio.

Ricorda innanzitutto che non esiste un metodo di sicurezza assoluto. Indipendentemente dal sistema di protezione che implementerai, è essenziale tenere presente che esisterà sempre una vulnerabilità che potrebbe essere sfruttata contro di te. Ciò non significa che verrai hackerato, ma che è importante mantenere una disciplina costante nel tempo.

Innanzitutto, è fondamentale eliminare comportamenti a rischio.

Per migliorare la sicurezza della tua rete WiFi, ecco alcuni consigli che ti suggeriamo di seguire scrupolosamente.

Hackerare reti WiFi senza autorizzazione è illegale e costituisce una violazione delle leggi sulla privacy e sulla cybersecurity nella maggior parte dei paesi. Può comportare gravi conseguenze legali.

Sebbene l’hacking delle reti WiFi sia tecnicamente fattibile, intraprendere attività di hacking non autorizzate è eticamente scorretto e illegale.

Per proteggere la tua rete WiFi, dovresti utilizzare metodi di crittografia robusti come WPA2, aggiornare regolarmente il firmware del router, usare password complesse, abilitare la crittografia di rete e limitare l’accesso ai soli dispositivi autorizzati.

L’hacking WiFi può portare all’accesso non autorizzato a informazioni sensibili, furto d’identità, perdite finanziarie, conseguenze legali e danni alla reputazione personale e professionale.

Sì, puoi assumere esperti di cybersecurity o hacker etici per condurre valutazioni di sicurezza e test di penetrazione al fine di identificare legalmente le vulnerabilità della tua rete WiFi.

Se sospetti un accesso non autorizzato alla tua rete WiFi, cambia immediatamente la password di rete, aggiorna il firmware del router, abilita una crittografia più robusta e monitora l’attività di rete per eventuali comportamenti sospetti. Considera la possibilità di contattare le forze dell’ordine o professionisti della cybersecurity per assistenza.