Hackare le password WiFi

Qui troverai molti consigli per hackare le password WiFi

Hackare le password WiFi

Qui troverai molti consigli per hackare le password WiFi

I proprietari di router WiFi o punti di accesso possono consentire l'accesso gratuito alla loro rete senza codice né protezione, ma a quale scopo? Per gentilezza? È possibile, ma anche per poter rubare tutti i tuoi dati e spiarti!

Una volta che un computer o uno smartphone è connesso a una rete, diventa visibile a tutti gli altri dispositivi connessi. È importante avere un buon firewall affinché nessuno possa entrare nel tuo spazio privato. Ma non è tutto: se una rete è privata e quindi protetta da un codice di accesso, è comunque possibile forzare questa protezione.

I pirati informatici utilizzano tecniche per hackare un codice WiFi. Usano analizzatori di pacchetti che simulano una connessione e provano un'enorme quantità di combinazioni possibili e impensabili. Bastano 3 minuti per decifrare una rete WiFi. Utile quando serve una connessione internet d’emergenza per inviare un'email.

Come procedi quando vuoi accedere a una rete WiFi protetta da una password che non possiedi? Forse usi alcuni dei trucchi già menzionati sopra?

Se non sei un esperto di hacking, abbiamo qualcosa che potrebbe interessarti. Infatti, le password WiFi sono solitamente lunghe e difficili da ricordare – e non sei mai completamente al sicuro da un potenziale attacco informatico che potrebbe permettere a un hacker di bloccare il tuo accesso al tuo hotspot.

PASS WIFI è un programma software progettato per essere utilizzato da chiunque. Con questo strumento, non è necessario essere esperti informatici – anche i principianti possono usarlo senza difficoltà.

PASS WIFI sblocca l'accesso a qualsiasi rete WiFi, indipendentemente dal livello di sicurezza, grazie ai suoi potenti algoritmi. Recupera facilmente qualsiasi password WiFi dai database di rete, permettendoti di connetterti a internet da qualsiasi luogo.

È importante notare che questo software è facile da usare su qualsiasi piattaforma. Infatti, è compatibile con tutti i sistemi operativi, quindi puoi eseguirlo sul tuo smartphone, computer o tablet.

Il suo utilizzo è semplice – basta seguire questi tre semplici passaggi:

Inoltre, al primo download di PASS WIFI ottieni una prova gratuita di 30 giorni. Alla fine di questo periodo, sei soddisfatto – il che è praticamente garantito – oppure ricevi un rimborso completo. Quindi non c’è motivo di esitare.

Provalo subito dal suo sito ufficiale e dì addio ai problemi di connessione: https://www.passwordrevelator.net/it/passwifi

Quello che è pericoloso è che se qualcuno ha accesso alla tua connessione Internet, sei tu il responsabile. La legge è molto chiara al riguardo: i reati commessi sono a tuo carico. Se l’hacker compie azioni illegali, come scaricare film, musica o, peggio ancora, comunicare con terroristi, sarai tu a doverne rispondere. La polizia traccerà il tuo indirizzo IP e spetterà a te dimostrare la tua buona fede, provando di non aver nulla a che fare con tali attività. Per farlo, sul tuo computer vai alla scheda "Rete" e controlla l’elenco dei dispositivi connessi. Se ci sono dispositivi connessi senza il tuo consenso, puoi revocarne l’accesso tramite il loro indirizzo MAC.

Inoltre, diamo un’occhiata alle tecniche alternative utilizzate dai criminali informatici per hackare la tua rete WiFi:

Il keylogger è solitamente uno strumento classico quando qualcuno mira a hackare una rete WiFi.

Va semplicemente notato che il keylogger rientra nella categoria degli spyware. Si tratta quindi di un programma malevolo il cui utilizzo è vietato per legge. Il suo funzionamento dipende ovviamente dalla sua installazione su un dispositivo informatico della vittima.

Molto semplicemente con metodi indiretti. Se l’hacker è qualcuno vicino a te, potrebbe tentare di installarlo manualmente prendendo il tuo computer. Diciamo che questo è il metodo più semplice. Ma se si tratta di qualcuno lontano, cercherà sicuramente di spingerti a installarlo da solo. O convincendoti a farlo per qualsiasi motivo, oppure attirandoti con tecniche di phishing.

Come suggerisce il nome, il keylogger è un programma che permette al suo utilizzatore di conoscere tutto ciò che viene digitato sulla tastiera di un dispositivo infetto. In altre parole, se sei contaminato da questo tipo di programma, sarà facile per l’hacker recuperare le tue credenziali di accesso e hackare la tua rete WiFi. L’unico modo per evitare l’hacking tramite keylogger è usare una tastiera virtuale. Infatti, il mouse sostituirà la tastiera, nessun tasto fisico verrà premuto e quindi non ci sarà alcun tracciamento.

Nel contesto del WiFi, l’attacco man-in-the-middle si distingue come uno dei metodi più efficaci.

Nell’attacco man-in-the-middle, l’obiettivo dei criminali informatici è creare un’intercettazione che assumerà la forma della piattaforma mirata dall’utente. In altre parole, consiste nel fingersi il server o il terminale con cui l’utente desidera comunicare. Ma non basta impersonare tale terminale. L’idea è agire da ponte. Chiaramente, il criminale diventerà l’intermediario tra la rete WiFi della vittima e la vittima stessa.

È molto facile da intuire: se l’utente crede di connettersi al proprio hotspot WiFi, tenterà di autenticare la connessione. Per farlo dovrà inserire la password. Tuttavia, facendolo, è il criminale informatico a ricevere tutte queste informazioni. Dati che possono essere utilizzati per un progetto di hacking a danno dell’utente.

Esistono diversi modi per recuperare la password di una rete WiFi per connettersi senza passare dal proprietario della rete. Il metodo varia a seconda del tipo di dispositivo, che sia un computer o uno smartphone.

Per un computer con Windows, ecco la procedura da seguire:

Per i computer con Mac OS, ecco la procedura da seguire:

Per quanto riguarda i dispositivi Android, la tecnica è molto più semplice:

Vai su "Impostazioni", poi su "Connessione". Clicca su WiFi. In alto a destra vedrai un codice QR. Clicca sul codice QR e scansionalo. Ti permetterà di connetterti al WiFi senza nemmeno conoscere la password.

Torniamo alla categoria del malware, come il keylogger menzionato in precedenza. A differenza del keylogger, il cavallo di Troia può essere molto più facile da installare su un dispositivo bersaglio. Infatti, ha la capacità di nascondersi dietro un’applicazione legittima scaricabile dal Google Play Store o persino dall’App Store. Potrebbe anche trattarsi di un’applicazione legittima che nasconde funzionalità malevole. Il cavallo di Troia può quindi essere usato come uno spyware classico. Cioè, l’hacker può esfiltrare i tuoi dati di accesso. E può andare ben oltre il semplice furto di credenziali. Può infettare l’intera rete WiFi e monitorare tutto il tuo traffico e quello delle persone che utilizzeranno la stessa connessione Internet.

Torniamo a una categoria molto più semplice che non richiede necessariamente una grande padronanza dell’hacking.

Se l’ingegneria sociale è una tecnica antica, va detto che è dall’anno scorso che la sua popolarità è aumentata notevolmente, specialmente con l’hack di Twitter. L’ingegneria sociale è quindi un metodo che trae origine dalle relazioni sociali, da cui il nome. In altre parole, l’hacker che utilizza questa tecnica cercherà prima di stringere amicizia con te. Una volta instaurata una certa confidenza, cercherà informazioni di natura personale o tecnica. Grazie a queste informazioni raccolte, sembra più una manipolazione che un vero e proprio hacking informatico. Tuttavia, è chiaro che questa tecnica funziona davvero ed è già stata ampiamente dimostrata.

Qui parliamo di una tecnica molto utilizzata contro gli hotspot WiFi. Alcuni hacker non hanno tempo per eseguire lunghe procedure per ottenere la password di una rete WiFi. Come fanno allora? È molto semplice. Usano software abbastanza sofisticati da generare migliaia o addirittura milioni di possibili combinazioni di password. L’obiettivo è trovare la password tramite combinazioni casuali. Possono volerci 2 secondi, giorni, mesi o anni a seconda della complessità della password. Esiste una variante più organizzata e meno casuale: l’attacco dizionario. Il punto in comune tra l’attacco dizionario e il cracking classico è il tentativo di trovare la password corretta. La differenza sta nel fatto che l’attacco dizionario si basa su un insieme di password o combinazioni raccolte e memorizzate in un "dizionario". In altre parole, qui l’hacker non crea nuove combinazioni, ma prova solo combinazioni già esistenti, raccolte in vari modi: tramite scraping o sfruttando data leak per raccogliere database compromessi – cosa tutt’altro che rara nel settore.

Se sei tu a utilizzare un hotspot e desideri migliorare la tua sicurezza, ecco alcuni consigli che potrebbero aiutarti a rimanere al sicuro:

Una rete WiFi facilmente rilevabile da chiunque può essere presa di mira con grande facilità… Chi mai penserebbe di hackare una rete WiFi che non vede o di cui ignora l’esistenza? Ovviamente, uno svantaggio di questa soluzione è dover inserire manualmente il nome della rete WiFi per connettersi. Tuttavia, l’esigenza di sicurezza giustifica ampiamente questo piccolo sacrificio. Inoltre, una volta connesso, puoi semplicemente salvare la rete per evitare di dover ripetere l’operazione ogni volta.

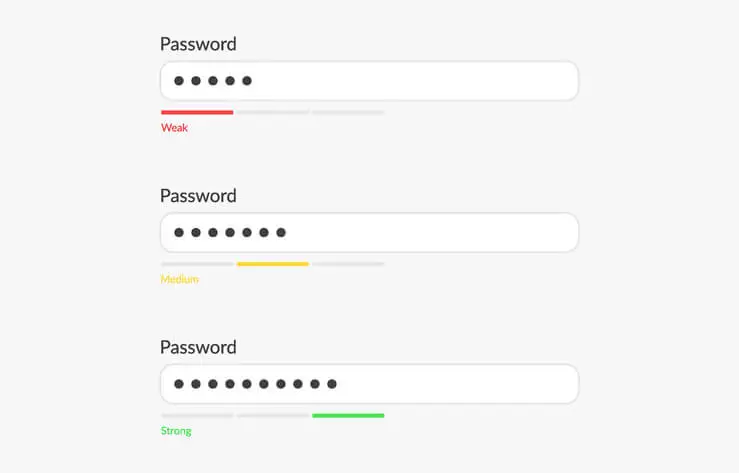

La password è la chiave della sicurezza della tua rete WiFi: se è mal concepita, è ovvio che verrai facilmente hackerato. Pertanto, devi sapere che mantenere la password predefinita del tuo hotspot è l’errore peggiore che tu possa commettere. I criminali informatici sono sempre in agguato per questo tipo di negligenza. Innanzitutto, cambia la tua password. Evita di usare informazioni personali per crearla. Segui le regole delle buone pratiche per creare una password sicura. Infine, se vuoi mantenere il tuo hotspot segreto e protetto, non scrivere la password su foglietti sparsi in giro.

Per quanto riguarda la composizione della password, evita assolutamente date di nascita, compleanni o numeri di telefono o conti bancari. I criminali informatici conoscono già questi trucchi! Inoltre, non usare il nome di un familiare o di tuo figlio. Ignora la tua privacy, poiché è la prima cosa che i criminali cercheranno per hackarti.

Che si tratti di un computer o di uno smartphone, devi pensare regolarmente alla sua protezione e sicurezza. La vulnerabilità può provenire da dove meno te lo aspetti. Per evitare di essere esposto ai malware menzionati in precedenza, come il keylogger o il cavallo di Troia, evita di scaricare qualsiasi applicazione. Non utilizzare applicazioni provenienti da store diversi da quelli ufficiali, ovvero Apple App Store e Google Play Store. Inoltre, privilegia l’uso di software antivirus per aumentare la sicurezza del tuo dispositivo. Non puoi sapere con certezza quando sei infetto o meno. Avere un programma di protezione che lo monitori è essenziale. Inoltre, è importante eseguire gli aggiornamenti. Gli aggiornamenti ti permettono di chiudere vulnerabilità di sicurezza scoperte dal produttore del tuo dispositivo o dagli sviluppatori del software che utilizzi comunemente. Non trascurare gli aggiornamenti e assicurati di eseguirli tempestivamente. Infine, la sicurezza del tuo dispositivo non è completa se chiunque può accedervi liberamente. Devi garantire che l’accesso al tuo smartphone o computer sia bloccato. Per quale motivo? Poiché tendiamo a salvare le nostre connessioni WiFi, non è raro che tracce di queste rimangano nel dispositivo. Come accennato in precedenza, consentire l’accesso facile al tuo terminale dà un vantaggio a chiunque voglia hackare la tua rete WiFi. Blocca quindi l’accesso con una password o un metodo di sicurezza biometrico.

I criminali informatici usano diversi metodi per indurti a infettare i tuoi dispositivi. Possono anche usare link. Pertanto, quando ricevi un messaggio con un link che ti invita a compiere un’azione senza che tu abbia richiesto nulla, evita semplicemente di cliccarci. Se proprio vuoi verificare cosa c’è dietro il link, prova ad accedervi direttamente dal tuo browser.

È importante cambiare con una certa regolarità la password che ti permette di connetterti al tuo hotspot WiFi. Questo è spiegato da una realtà evidente: i data leak. Non siamo immuni ai data leak, specialmente quando la maggior parte di essi è al di fuori del nostro controllo. I data leak possono esporre le nostre informazioni personali senza che ce ne accorgiamo. È in questo contesto che gli hacker possono sfruttarli per colpirci. La soluzione migliore è quindi cambiare regolarmente la password per proteggersi, poiché quella vecchia potrebbe già essere compromessa.

Accedere a reti WiFi senza autorizzazione è illegale e punibile dalla legge nella maggior parte dei paesi. Viola le leggi sulla privacy e la sicurezza.

Sì, PASS WIFI è stato progettato per essere facile da usare e può essere utilizzato da chiunque, indipendentemente dalla propria esperienza nell’hacking. Anche i principianti possono usarlo efficacemente.

PASS WIFI è compatibile con tutti i sistemi operativi, inclusi smartphone, computer e tablet.

PASS WIFI utilizza potenti algoritmi per decifrare automaticamente le password delle reti WiFi. Gli utenti devono scaricare e installare il software, eseguire una scansione delle reti WiFi e selezionare quella a cui desiderano connettersi. PASS WIFI fornisce la password in pochi minuti.

Sì, PASS WIFI offre un periodo di prova di 30 giorni per testare il software. In caso di insoddisfazione, gli utenti possono richiedere un rimborso.

Se qualcuno accede illegalmente alla tua connessione Internet, potresti essere ritenuto responsabile di qualsiasi attività illegale condotta tramite essa. È essenziale proteggere la tua connessione per evitare conseguenze legali.

Per migliorare la sicurezza della rete WiFi, considera di ridurne la visibilità, creare password forti, cambiarle regolarmente, evitare link sospetti e proteggere i tuoi dispositivi con software di sicurezza.