Hacker les mots de passe WiFi

Une connexion libre et gratuite !

Hacker les mots de passe WiFi

Une connexion libre et gratuite !

Les propriétaires de box ou de points WiFi peuvent laisser libre accès à leur WiFi sans code ni aucune protection mais dans quel but ? Par gentillesse ? C’est possible, mais aussi pour pouvoir vous pirater tout votre contenu et vous espionner !

Une fois qu’un ordinateur ou un smartphone est relié à un réseau, il est visible par tout l’ensemble des autres périphériques connectés. Il est important d’avoir un bon pare feu pour ne laisser rentrer aucun individu non souhaité sur son espace privé. Mais ce n’est pas tout, si un réseau est privé et donc sécurisé avec un code d’accès, il est possible de faire sauter ce verrou.

Les pirates utilisent des techniques pour pirater un code WiFi. Ils utilisent des sniffers de paquets qui vont simuler une connexion puis essayer tout un tas de combinaisons possibles et inimaginables. Le FBI met 3 minutes pour cracker un WiFi. C'est utile quand ils ont besoin d’un accès à Internet d’urgence pour envoyer un email.

Comment procédez-vous lorsque vous voulez accéder à un WiFi qui est protégé par un mot de passe que vous n’avez pas ? Utilisez-vous peut-être des astuces que nous avons déjà mentionnées plus haut ?

Si vous n’êtes pas un spécialiste en hacking, nous avons quelque chose qui pourrait peut-être vous intéresser. En effet, les mots de passe WiFi sont généralement longs et difficiles à retenir. On n'est pas aussi à l'abri d’une potentielle attaque informatique qui pourra permettre à un hacker de vous empêcher d’utiliser votre Hotspot.

PASS WIFI est un outil qui a été conçu pour être utilisé par n’importe qui. Avec cette application, il n’est pas question d’être un expert en informatique. Même un débutant peut s’en servir.

PASS WIFI vous ouvre la porte pour accéder aux réseaux WIFI peu importe sa sécurité grâce à ces puissants algorithmes. Il permet très facilement de trouver n’importe quel mot de passe WiFi dans les bases de données et vous permet de vous connecter à Internet peu importe le lieu où vous êtes.

Il faut préciser que dont il est question ici peut-être facilement utilisé peu importe la plateforme concernée.

Son utilisation est simple, il va falloir suivre seulement trois étapes faciles :

En outre, lorsque vous téléchargez PASS WIFI pour la première fois, vous disposez de 30 jours d’essai. Au bout de cette période d’essai, vous pouvez demander à être remboursé. Alors vous n’avez plus à hésiter.

Essayez-le maintenant et débarrassez-vous des tracas qui pourraient vous ralentir lors de vos connexions.

Ce qui est dangereux, c’est que si quelqu’un a accès à votre connexion Internet, c’est vous qui en êtes responsable. La loi est très claire dessus, les désordres sont à votre charge. Si le hacker fait des choses illégales comme télécharger des films, de la musique ou pire, qu’il communique avec des terroristes, vous en serez responsable. La police retracera votre adresse IP de connexion et ce sera à vous de prouver votre bonne volonté de coopérer avec la justice en démontrant que vous n’y êtes pour rien. Pour cela, sur votre ordinateur, allez dans l’onglet « Réseau » puis regardez la liste des appareils connectés. S’il y a des périphériques qui y sont connectés sans y être invités, vous pouvez les révoquer avec leur adresse MAC.

En outre, faisons un tour des techniques alternatives utilisées par les cybercriminels pour hacker votre WiFi :

Enregistreur de frappe ou le Keylogger est généralement classique lorsqu'une personne a pour objectif de pirater un réseau WiFi.

Il faut noter simplement que l'enregistreur de frappe se classe dans la catégorie des logiciels espions. C'est donc un programme malveillant dont l'usage est interdit par la loi. Son fonctionnement bien évidemment dépend de son installation sur un appareil informatique de la cible.

Tout simplement par des voies détournées. Si le hacker est une personne qui est proche de vous, il peut tenter de les installer manuellement saisissant votre terminal informatique. Disons que c'est la méthode la plus simple. Mais si c'est quelqu'un d'éloigné, il va certainement essayer de vous pousser à l'installer vous-même. Soit en vous convaincant de l'installer prétextant une quelconque raison. Soit, en piégeant votre connexion par des méthodes de phishing.

Comme son nom l'indique, l'enregistreur de frappe est un programme informatique qui donne enfin la possibilité à son utilisateur de savoir tout ce qui est saisi sur le clavier d'un terminal infecté. En d'autres termes, si vous vous faites contaminer par ce genre de programmes, il sera facile pour le hacker de récupérer vos identifiants de connexion et de hacker votre WiFi. Le seul moyen pour contourner le piratage par un Keylogger est d’utiliser un clavier virtuel. En effet, votre souris sera votre clavier, aucune touche physique ne sera appuyée donc aucun piratage ne sera effectué.

Dans le contexte du WiFi, l'attaque de l'homme du milieu se place comme l'une des méthodes les plus efficaces.

Dans l'attaque de l'homme du milieu, l'objectif des cybercriminels est de créer un barrage qui prendra la forme de la plateforme ciblée de l'utilisateur. En d’autre terme, cela consiste à se faire passer pour le serveur informatique où le terminal informatique avec lequel l'utilisateur veut communiquer. Mais cela ne suffit pas de se faire passer pour ce terminal. L'idée est de servir de pont. En clair, le criminel sera l'intermédiaire entre le réseau WiFi de sa cible et la cible elle-même.

Cela est très facile à deviner, si l'utilisateur croit qu'il se connecte à son propre Hotspot WiFi, il va essayer d'authentifier sa connexion. Pour cela il doit entrer le mot de passe. Cependant, en faisant cela c'est le cybercriminel qui reçoit toutes ces informations. Des données qui peuvent être utilisées pour un projet hacking au détriment de l'utilisateur.

Il existe plusieurs manières de récupérer le mot de passe d'un réseau WiFi pour se connecter sans même passer par le propriétaire du WiFi. La méthode va varier selon le type d'appareils qu'il soit un ordinateur ou un smartphone.

Pour un ordinateur qui fonctionne sous Windows, voici la procédure que vous devez suivre :

Pour ce qui concerne les ordinateurs qui fonctionnent sous Mac OS, voici la procédure à suivre :

Pour ce qu'il en est des appareils Android, la technique est beaucoup plus simple :

Allez dans les « paramètres », puis « connexion ». Cliquez par la suite sur WiFi. Vous verrez juste en haut à droite un QR code. Cliquez sur le QR code et scanner-le. Il vous permettra de vous connecter au WiFi sans même en avoir besoin du mot de passe.

Nous revenons dans la catégorie des logiciels malveillants à l'instar du Keylogger précédemment cité. À la différence de l'enregistreur de frappe, le cheval de Troie peut être beaucoup plus facile à installer sur un terminal cible. En effet, il a la possibilité de se cacher derrière une application légitime pouvant être téléchargé soit sur le Play Store de Google ou même sur l'Appstore. Il peut même être à la base une application légitime qui cache ses fonctionnalités malveillantes. Le cheval de Troie peut alors être utilisé comme un logiciel espion classique. C'est-à-dire que le pirate informatique peut exfiltrer vos données de connexion. Et cela peut aller bien au-delà du simple vol de données de connexion. Il peut aussi infecter tout le WiFi dans son ensemble et surveiller l'ensemble de votre trafic et celui des personnes qui utiliseront l'Internet de ce même Hotspot.

Nous revenons dans une catégorie beaucoup plus simpliste qui ne fait pas appel forcément à une très bonne maîtrise du hacking.

Si l'ingénierie sociale est une technique qui existe depuis très longtemps, il faut signifier que c'est depuis l'année dernière que la pratique a connu une augmentation très importante de sa popularité. En particulier avec le piratage de Twitter. L'ingénierie sociale est donc cette méthode qui puise essentiellement sa source dans les relations sociales d'où sa dénomination. En d'autres termes, le hacker qui est à la base de l'ingénierie sociale aura d'abord pour objectif de faire en sorte de tisser un lien d'amitié avec vous. Lorsque vous serez suffisamment proche, il va maintenant chercher à regarder des informations de nature un peu personnelles ou technique. Grâce à ces informations qu'il aura récoltées, il pourra alors essayer de deviner le mot de passe de votre WiFi. Par conséquent, on a l'impression d'être beaucoup plus dans de la manipulation que dans du piratage informatique proprement dit. Cependant force est de constater que cette technique fonctionne véritablement et a déjà fait ses preuves.

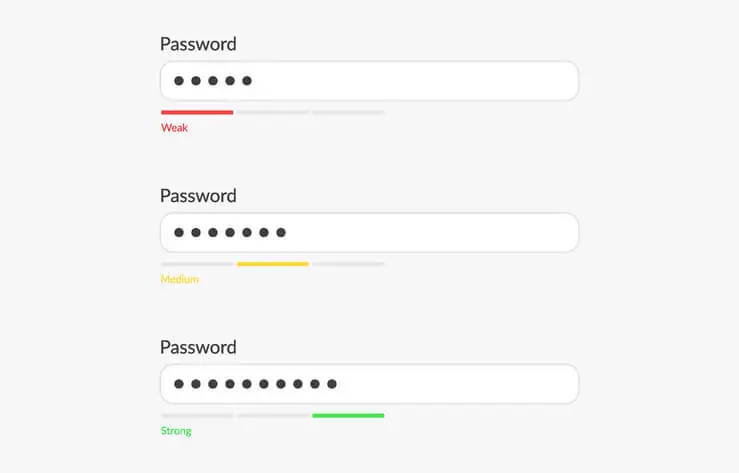

On parle ici d'une technique qui va être beaucoup utilisée contre les Hotspots WiFi. Certains pirates informatiques n'ont pas le temps de faire énormément de procédure dans le but de hacker le mot de passe d'un WiFi. Alors comment font-ils ? Cela est très simple. Ils utilisent un logiciel suffisamment sophistiqué pour composer des milliers voire des millions de combinaisons de mots de passe possibles. L'objectif est de pouvoir trouver le mot de passe à travers des combinaisons aléatoires. Cela peut prendre 2 secondes, des jours, des mois, des années selon la difficulté du mot de passe. Il y a la variante beaucoup plus organisée et peu aléatoire qui est l'attaque au dictionnaire. Les points communs entre l'attaque au dictionnaire et le cassage de mot de passe classique résident dans le fait qu'ils utilisent tous deux des scripts automatisés dans le but d'essayer différentes combinaisons afin de trouver le bon mot de passe. La différence est essentiellement dans le fait que l'attaque au dictionnaire se repose sur un ensemble de mots de passe ou de combinaisons recueillis et stockés dans un "dictionnaire". En d'autres termes, ici le hacker ne crée pas de nouvelles combinaisons, il ne fait que d’essayer des combinaisons qui existent déjà. Il les a récoltées de différentes manières. Soit en utilisant du scrapping ou en profitant des fuites de données pour récolter des bases de données en liberté. Ce qui bien évidemment n'est pas rare dans le milieu.

Si c'est vous qui utilisez un Hotspot et que vous avez besoin d’améliorer votre sécurité, voici quelques conseils qui pourraient peut-être vous aider à rester en sécurité :

Un WiFi facilement détectable par tous, peut être ciblé et très facilement d’ailleurs… Car qui penserait à pirater un WiFi qu’il ne voit même pas où dont il ignore l’existence. Bien évidemment, l’un des inconvénients de cette alternative sera d'entrer le nom du WiFi manuellement pour permettre de se connecter. Etant déjà connecté au WiFi vous n'aurez tout simplement qu’à enregistrer la connexion pour ne plus être inquiet.

Le mot de passe est la clé de la sécurité de votre WiFi si ce dernier est mal constitué, il est évident que vous serez facilement piraté. Par conséquent vous devez savoir que garder le mot de passe par défaut de votre Hotspot est la pire des erreurs possibles. Les cybercriminels sont généralement à l’affût de ce genre de négligence. Tout d’abord veuillez changer votre mot de passe. Ensuite ne pensez pas utiliser vos informations personnelles pour la composition de ce même mot de passe. Suivez les règles adéquates en terme de constitution de mot de passe. Enfin, si vous voulez garder secret et de manière sécuritaire votre Hotspot, n'écrivez pas le mot de passe sur des bouts de papiers qui peuvent traîner n’importe où.

Pour ce qu’il est de la composition de mot de passe, il faut exclure les dates de naissance, les dates d’anniversaire ou encore les numéros de téléphone ou de comptes bancaires. Les cybercriminels connaissent déjà l’astuce ! N’utilisez pas non plus le nom d’un proche ou de votre enfant. Faites abstraction de votre vie privée car c’est la première chose que les cybercriminels vont vérifier pour vous hacker.

Que ce soit un ordinateur ou encore un smartphone, il faut penser régulièrement à sa protection et à sa sécurité. Car la vulnérabilité peut venir de là où on s’attend le moins. Pour ne pas être exposé au logiciel malveillant que nous avons cité plus haut à savoir, l’enregistreur de frappe ou encore le cheval de Troie, vous devez éviter de télécharger n’importe quelle application. Vous ne devrez pas non plus utiliser des applications qui viennent de boutiques d’applications autres que les boutiques officielles à savoir l’App Store de Apple et le Play Store de Google. En outre, vous devez privilégier l’utilisation de logiciels antivirus pour accroître la sécurité de votre appareil car on ne peut pas savoir exactement à quel moment on est infecté ou non. Avoir un programme de protection qui puisse veiller à cela est également à ne pas négliger. De plus, il est important d’exécuter ses mises à jour. Les mises à jour vont vous permettre de combler les failles de sécurité qui sont découvertes soit par votre constructeur terminal ou par un éditeur de logiciels que vous utilisez couramment. Ne soyez pas négligent avec ces mises à jour et prenez garde de les exécuter à temps et sans délai. Pour finir, la sécurisation de votre appareil informatique n'est pas complète si tout le monde peut y accéder comme il veut. En effet, vous devez vous assurer que l'accès à votre smartphone ou à votre ordinateur est verrouillé. Pour quelle raison selon vous ? Sachant que nous avons tendance à enregistrer notre connexion à notre WiFi, il n’est pas rare que les traces de ces connexions demeurent dans notre appareil. Comme nous avons cité plus haut, le fait de pouvoir accéder facilement à votre terminal donne l’avantage à celui qui veut hacker votre WiFi. Par conséquent verrouillez l’accès de ceux-ci, utilisez un mot de passe ou une méthode de sécurisation biométrique.

Il existe plusieurs méthodes utilisées par les cybercriminels pour vous piéger et infecter vos terminaux. Ils peuvent aussi passer par des liens. Par conséquent, lorsque vous recevez un message avec un lien qui vous invite à exercer une activité alors que vous n’avez pas engagé quoi que ce soit, éviter tout simplement de cliquer sur ce lien. Si vous tenez véritablement à vérifier ce qui se cache derrière le lien, essayer d’y accéder directement depuis votre navigateur.

Il est important que vous changiez de manière assez certaine le mot de passe qui permet de se connecter à votre Hotspot WiFi. Cela s’explique par une réalité bien évidente : les fuites de données. Nous ne sommes pas à l’abri de fuite de données. Particulièrement lorsque la majorité de ces fuites ne dépendent pas de nous. Les fuites peuvent exposer nos informations personnelles sans même que nous le sachions. C’est dans ce contexte que les pirates informatiques peuvent s’en servir et vous pirater. Alors la meilleure méthode reste le changer de manière régulière le mot de passe pour vous protéger dans la mesure où l’ancien est déjà compromis.

Il existe plusieurs mesures que vous pouvez prendre pour sécuriser votre réseau WiFi :

L'enregistreur de frappe, également appelé Keylogger, est un logiciel espion installé sur l'appareil cible. Il enregistre toutes les frappes sur le clavier, y compris les mots de passe, permettant ainsi au pirate de récupérer les informations de connexion WiFi.

L'attaque de l'homme du milieu consiste à intercepter les communications entre un utilisateur et le réseau WiFi en se faisant passer pour le point d'accès légitime. Cela permet au pirate de récupérer les informations d'authentification, y compris les mots de passe.

Pour changer le mot de passe WiFi sur un ordinateur Windows, ouvrez l'invite de commandes en tant qu'administrateur et saisissez la commande suivante : "netsh wlan set profile name=YourNetworkName key=NewPassword". Remplacez "YourNetworkName" par le nom de votre réseau et "NewPassword" par votre nouveau mot de passe.

La meilleure pratique pour éviter les attaques de piratage WiFi est de maintenir une bonne hygiène de sécurité en suivant les conseils mentionnés précédemment, notamment en utilisant des mots de passe forts, en mettant à jour régulièrement les appareils et en évitant les comportements en ligne risqués.