Een GMail-account hacken

Hackers hebben toegang tot al je berichten

Een GMail-account hacken

Hackers hebben toegang tot al je berichten

Het cijfer is schokkend, maar Google gaf onlangs aan dat meer dan 250.000 wachtwoorden elke week worden gehackt! Het kan iedereen overkomen, op elk moment. Het bedrijf Google, dat GMail beheert, probeert met alle middelen de accounts van zijn klanten te beschermen door continu nieuwe functies te ontwikkelen, maar dit is nooit genoeg tegen hackers.

Om een GMail-e-mail te kraken, gebruiken ze verschillende methodes: brute-force-oplossingen, IP-adressimulatoren met een VPN-server, spoofing van een mobiel nummer, enzovoort… de lijst is zeer lang en Google zal altijd achterblijven bij deze kleine computergenieën.

Er bestaat geen oplossing om het hacken van GMail te voorkomen; waakzaamheid is de handigste techniek in dit geval. Een e-mail die je vreemd lijkt? Gooi hem direct in de prullenbak! Het is net als een telefoontje dat je ontvangt: als de persoon je echt wil bereiken, laat hij een bericht achter of belt hij opnieuw. Als je per ongeluk een legitieme e-mail verwijdert die je gevaarlijk leek, zal de afzender je opnieuw proberen te contacteren of je zelfs bellen als hij je telefoonnummer heeft.

Een gehackt GMail-wachtwoord kan opnieuw worden gehackt. Alles wat direct of indirect met computers te maken heeft, kan worden gehackt — zelfs een tweede keer. Kwetsbaarheden bestaan en zullen altijd bestaan, zelfs als het team ze repareert. Google zelf bevestigt in een persbericht dat het onmogelijk is om een account met zijn contacten 100% te beveiligen. Daarom wordt aangeraden om regelmatig back-ups te maken van al je berichten en contacten. Een goed antivirusprogramma of firewall helpt je niet echt; de beste bescherming ben jijzelf!

Vraag jezelf af hoe hackers je GMail-account aanvallen. De technieken verschillen en zijn talrijk. Hieronder beschrijven we enkele populaire methodes:

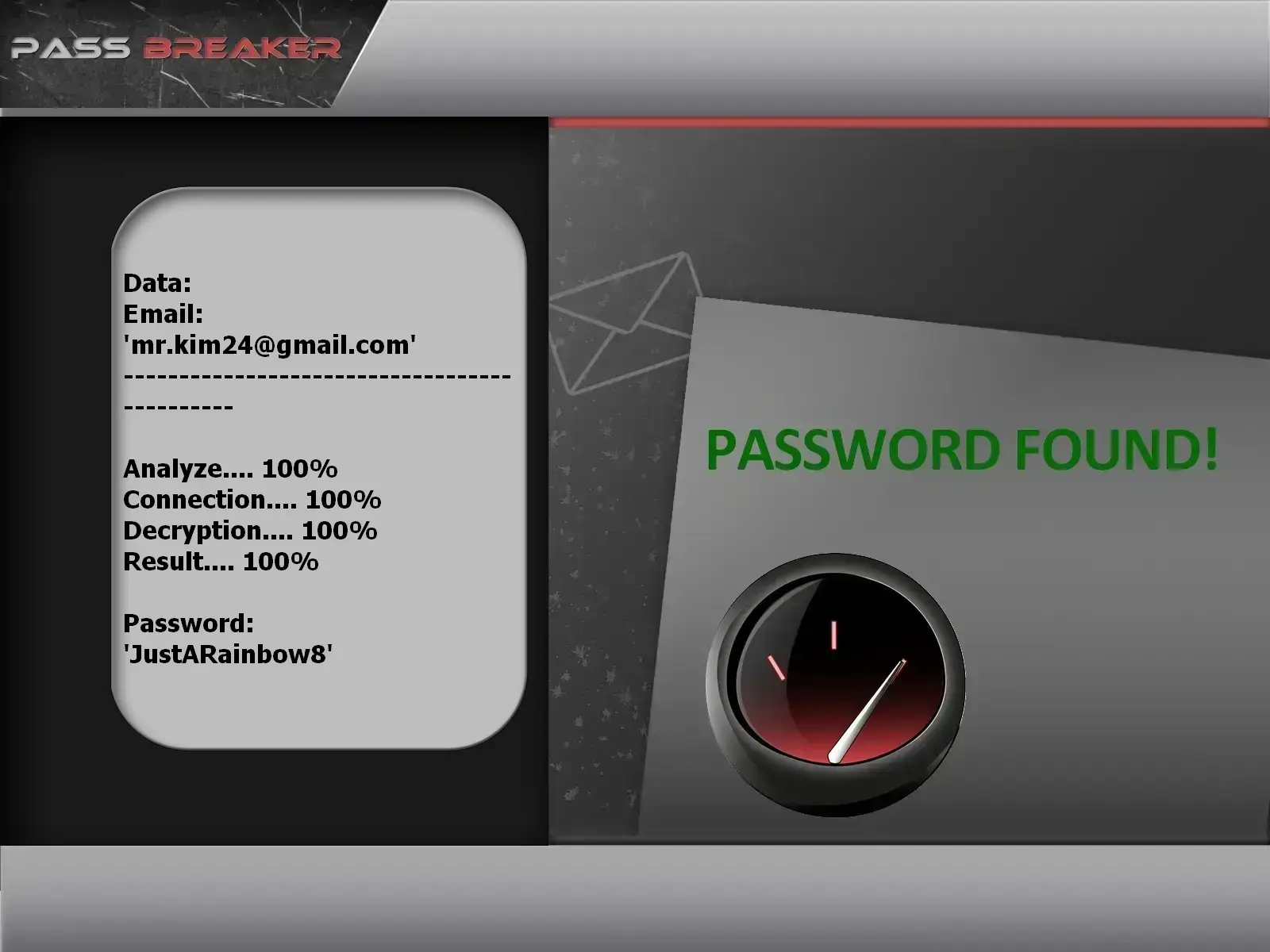

account met PASS BREAKER.

De eenvoudigste oplossing om toegang te krijgen tot een GMail-account is het gebruik van PASS BREAKER. Deze software stelt je in staat om een GMail-wachtwoord te ontcijferen met enkel een e-mailadres.

Het is een hulpmiddel waarmee je in recordtijd het wachtwoord van elk GMail-account kunt ophalen. Met deze software kun je erop vertrouwen dat je in staat bent om een GMail-account te ontcijferen als je ooit het slachtoffer bent van cybercriminelen — een ongelukkige maar zeer reële mogelijkheid die nooit mag worden genegeerd.

PASS BREAKER is ontwikkeld door cybersecurityprofessionals en is betrouwbaar genoeg om je effectief te helpen. Je hoeft geen technisch expert te zijn om het te gebruiken.

Bovendien krijg je een proefperiode van 30 dagen. Aan het einde van deze periode krijg je je geld terug als het niet werkt.

Bezoek de officiële PASS BREAKER-website om te beginnen: https://www.passwordrevelator.net/en/passbreaker

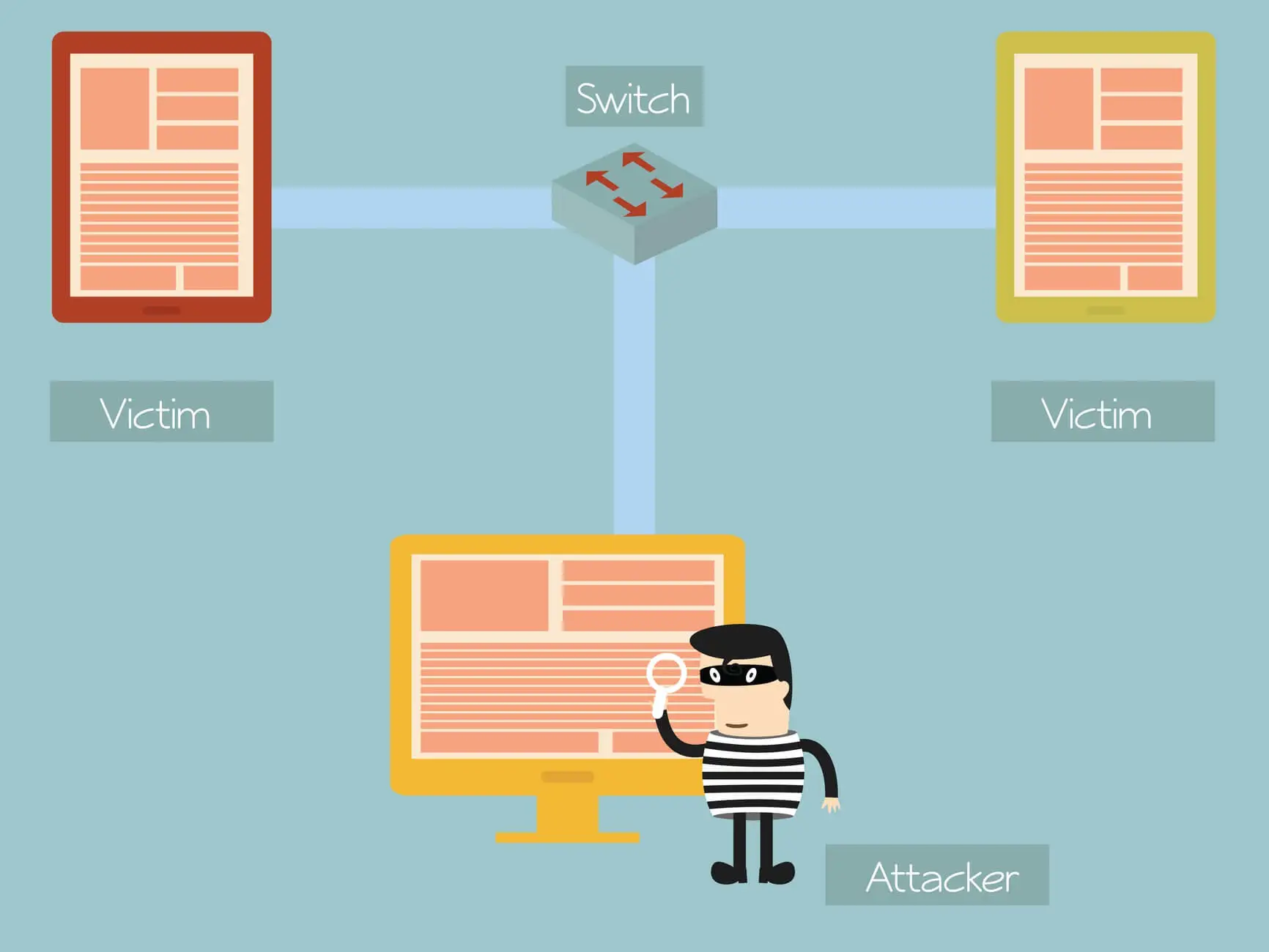

Bekend als de Man-in-the-Middle-aanval, is deze cybercrimepraktijk een methode waarbij een kwaadwillende persoon fysiek of digitaal een systeem installeert om de communicatie tussen het slachtoffer en de digitale bron te onderscheppen. Het doel is duidelijk: de communicatie afluisteren, monitoren en manipuleren.

Bij een man-in-the-middle-aanval onderschept de hacker het dataverkeer zonder dat de twee partijen dit merken, zodat ze denken dat ze alleen met elkaar communiceren. Oorspronkelijk werd deze methode gebruikt op fysieke communicatiekanalen. Met de opkomst van openbare netwerken en digitalisering is het echter veel gemakkelijker geworden om communicatie te onderscheppen, vaak via SSL/TLS-decryptie-omleiding. Hierdoor kunnen hackers vertrouwelijke gegevens zoals GMail-wachtwoorden, bankgegevens of professionele inloggegevens stelen.

Het meest gebruikte patroon voor een man-in-the-middle-aanval is als volgt:

Om je tegen deze geavanceerde dreiging te beschermen, wordt aangeraden om een virtueel privénetwerk (VPN) te gebruiken voor je internetverbinding.

Browserextensies worden vaak ontwikkeld door derden en kunnen het gebruik van webdiensten vergemakkelijken. Het probleem is dat er ook kwaadaardige extensies bestaan die specifiek zijn ontworpen om je persoonlijke gegevens te stelen. Met zulke tools is je GMail-account niet veilig. Daarom wordt aangeraden om alle onnodige extensies te verwijderen.

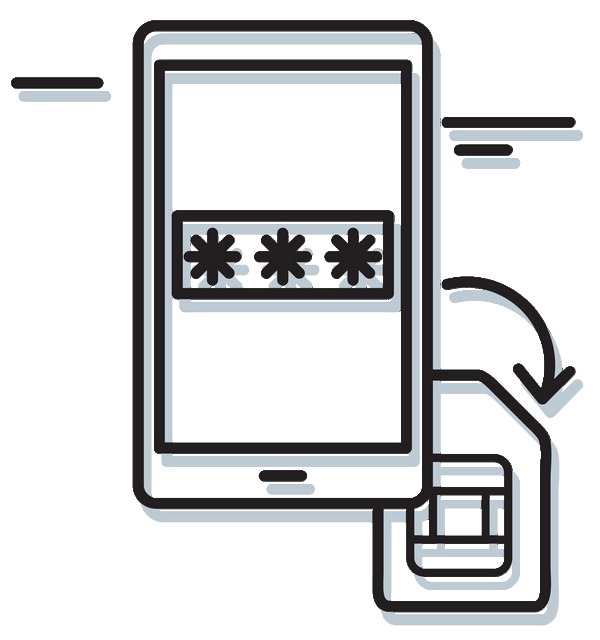

Het gaat hier om een relatief recente methode. Tot 2018 werd deze praktijk nauwelijks in handboeken vermeld, waardoor het moeilijk te begrijpen was hoe criminelen deze konden uitbuiten. Wat zeker is, is dat deze techniek niet vereist dat je een hackingexpert bent — integendeel, ze is lastig te voorkomen. Je hebt alleen bepaalde informatie over je doelwit nodig, zoals de telefoonoperator van het slachtoffer.

SIM Swapping is een methode om tweefactorauthenticatie via SMS te omzeilen. De hacker roept de telefoonoperator van het slachtoffer op, beweert zijn telefoon te zijn kwijtgeraakt en vraagt om het nummer over te zetten naar een nieuwe simkaart. Zodra dit gelukt is, ontvangt hij alle sms-berichten en oproepen die voor het slachtoffer bestemd waren — waaronder authenticatiecodes. Op dat moment zijn al je accounts kwetsbaar. Om dit te doen, moet de hacker voldoende persoonlijke gegevens verzamelen, vaak via sociale media — vandaar de waarschuwing om niet te veel privé-informatie online te delen.

Cybercriminelen weten dat je graag gratis openbare WiFi gebruikt en dat je vaak niet voldoende beveiliging toepast. In Frankrijk is het gebruik van nep-WiFi-hotspots erg gebruikelijk. Miljoenen gebruikers raken er dagelijks in verzeild. Deze methode bestaat uit het maken van een nep-WiFi-hotspot met een vertrouwde naam — bijvoorbeeld die van je werk, favoriete restaurant of kennissenkring. Als je automatisch verbindt zonder aandacht te besteden aan details, kan deze nepnetwerk je misleiden. Zodra je verbinding maakt, worden al je persoonlijke gegevens, inloggegevens en internetverkeer onderschept. Het is een variant van de man-in-the-middle-aanval en een ernstige dreiging. Wees daarom altijd voorzichtig met openbare netwerken en gebruik betrouwbare antivirussoftware.

Kwetsbaarheden bestaan overal. Telkens je een apparaat gebruikt of een website bezoekt, is er altijd een beveiligingslek dat misbruikt kan worden. Er bestaat zelfs een markt voor kwetsbaarheden, waar zero-day-bugs (nog niet bekend bij de ontwikkelaar) worden verhandeld. Daarom is het essentieel om updates onmiddellijk te installeren zodra ze beschikbaar zijn.

Sessiekaping (of session hijacking) is een techniek om de communicatiesessie van een internetgebruiker te stelen, vaak door cookies te onderscheppen. Als je onnodige cookies hebt, verwijder ze dan via je browserinstellingen.

Een Trojan (paard van Troje) is een kwaadaardig programma dat zich voordoet als een legitieme applicatie. Het slachtoffer installeert het vaak zelf, zonder te weten dat het schadelijke scripts bevat. Zodra het apparaat is geïnfecteerd, kan de hacker het op afstand bedienen, persoonlijke gegevens stelen, acties uitvoeren of zelfs spioneren. Houd je antivirussoftware daarom altijd up-to-date en actief.

In het tijdperk van big data en kunstmatige intelligentie volstaan enkele gegevens om inloggegevens te achterhalen. Via zogenaamd "scraping" en datalekken hebben cybercriminelen toegang tot enorme databases met persoonlijke informatie — vaak gratis of tegen betaling beschikbaar. Hierdoor wordt het kraken van accounts steeds eenvoudiger.

Een keylogger is een software die alles registreert wat iemand typt op het toetsenbord. Hierdoor kan een hacker eenvoudig inloggegevens verzamelen en toegang krijgen tot je GMail-account. Deze methode is klassiek en zeer effectief.

Spear phishing is een zeer gerichte vorm van phishing. In plaats van willekeurige e-mails te sturen, richt de hacker zich op één persoon en verzamelt hij gedetailleerde informatie (via sociale media) om een overtuigende, persoonlijke e-mail te schrijven. Deze e-mail bevat vaak een link naar een nep-inlogpagina.

Ja, deze methode kan tweefactorauthenticatie omzeilen. Wanneer het slachtoffer denkt op de officiële website te zijn, voert het niet alleen zijn wachtwoord in, maar ook de tijdelijke code die per e-mail of sms is ontvangen. Deze code wordt direct door de hacker opgevangen. Op dat moment verlies je de controle over je GMail-account. Een eenvoudige, nauwkeurige en zeer gevaarlijke techniek.

Het beveiligen van je GMail-account is essentieel om je persoonlijke informatie, contacten en gevoelige gegevens te beschermen. Volg deze stappen om je Google-account maximaal te beveiligen.

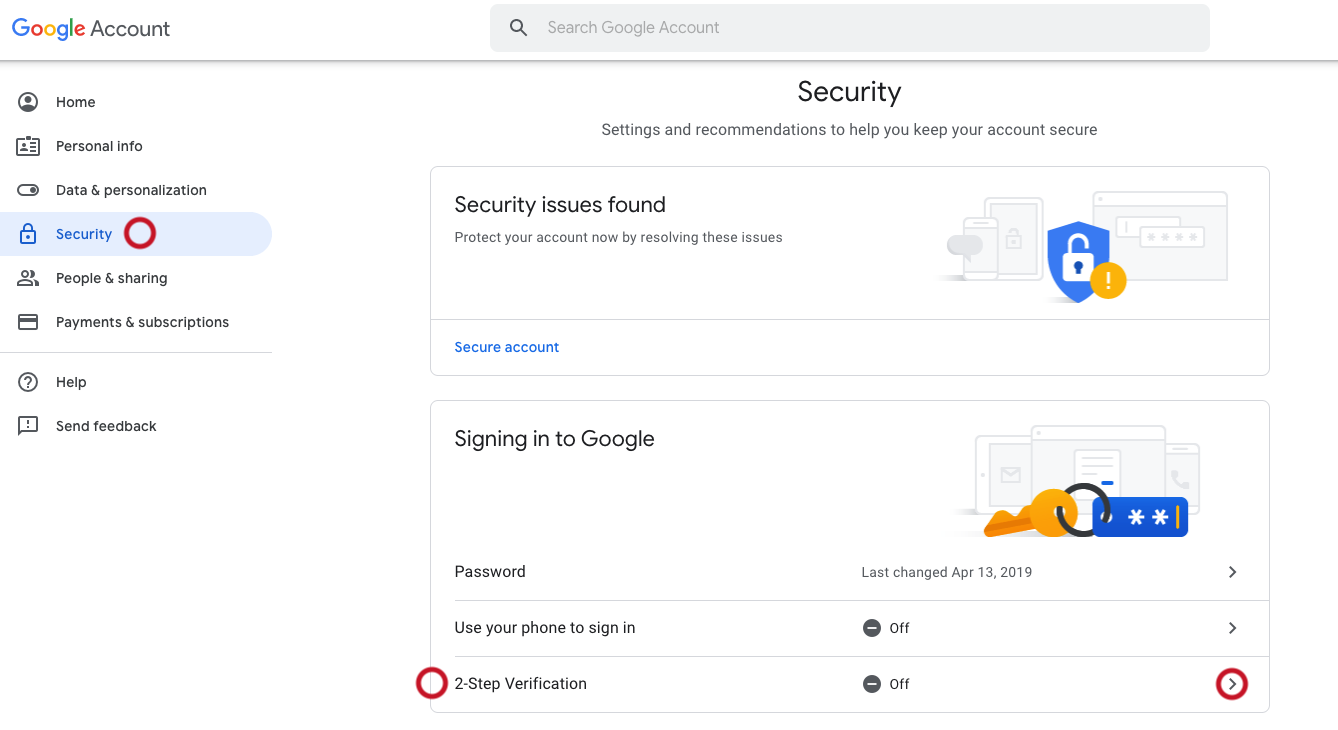

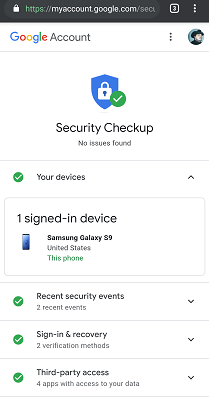

Tweefactorauthenticatie voegt een extra beveiligingslaag toe aan je GMail-account.

Bescherm je apparaten tegen malware en keyloggers:

Installeer extensies alleen van officiële bronnen:

Vooral belangrijk bij gebruik van GMail op openbare WiFi:

Hoewel geen enkel beveiligingssysteem 100% waterdicht is, verminder je het risico op compromis van je GMail-account aanzienlijk door deze stappen te volgen en je digitale identiteit te beschermen tegen cyberdreigingen.

We hebben je aan het begin van dit artikel dit computerprogramma aangeboden. Dit is PASS BREAKER.

Om je GMail-account te beschermen, is het essentieel om waakzaam te zijn en best practices te volgen zoals:

Hoewel tweefactorauthenticatie extra beveiliging biedt, kunnen geavanceerde technieken zoals spear phishing deze omzeilen. Blijf daarom waakzaam en combineer tweefactorauthenticatie met andere beveiligingsmaatregelen.

Als je onbevoegde toegang vermoedt, neem dan onmiddellijk actie:

Het proberen te hacken van iemands GMail-account zonder toestemming is illegaal en kan leiden tot ernstige juridische gevolgen, waaronder boetes en gevangenisstraf. Respecteer altijd de privacy en volg ethische richtlijnen bij online beveiliging.