Invadir uma senha do Snapchat

Técnicas de invasão de conta do Snapchat

Invadir uma senha do Snapchat

Técnicas de invasão de conta do Snapchat

Você conhece uma solução para invadir uma senha do Snapchat? Está curioso sobre como obter a senha de uma conta do Snapchat? Já foi vítima de uma invasão da senha da sua conta do Snapchat?

Se sua preocupação está entre as perguntas que fizemos acima, você certamente veio ao lugar certo.

Como o Snapchat é uma das redes sociais mais visitadas do mundo, os hackers estão muito interessados nele. Portanto, você deve aprender as técnicas para se proteger de forma eficaz.

Neste artigo, vamos apresentar a você algumas das técnicas mais eficazes relacionadas à invasão de contas do Snapchat.

É importante esclarecer que o conteúdo deste artigo foi escrito puramente para fins educacionais. Portanto, aconselhamos fortemente contra o uso para qualquer propósito ilegal. Deve-se mencionar que a invasão de computadores é punível por lei e que não incentivamos, de forma alguma, qualquer ato ilícito.

Antes de tudo, lembre-se de que milhares de contas são invadidas todos os dias. O objetivo dos hackers é roubar dados pessoais ou simplesmente roubar sua identidade. Eles usam vários métodos para isso: alguns exigem softwares específicos, outros envolvem manipulações técnicas simples ou complexas de scripts e dispositivos que usamos diariamente para acessar a internet e o Snapchat. Descreveremos esses elementos mais adiante neste artigo.

Com isso esclarecido, aqui estão as técnicas mais recentes de invasão de senhas:

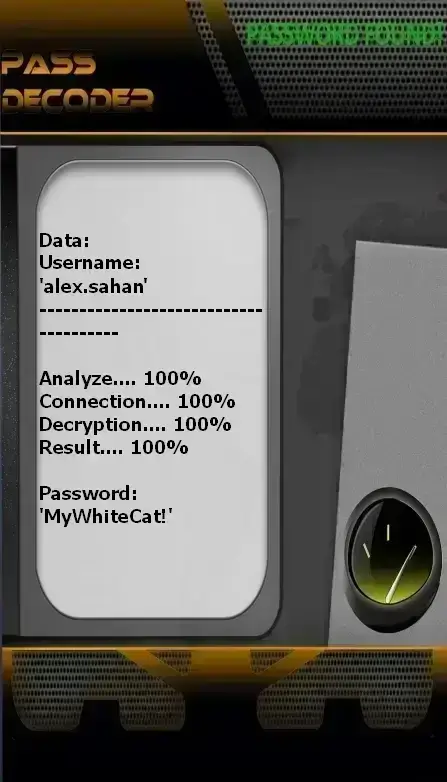

com o PASS DECODER

É um aplicativo desenvolvido para recuperar a senha de qualquer conta do Snapchat — independentemente de qual conta seja. Este software foi projetado por especialistas em cibersegurança e apresenta um algoritmo avançado que recupera senhas de forma confiável em poucos minutos. Para usá-lo, basta seguir três etapas simples.

O primeiro passo é baixar e instalar o aplicativo no seu dispositivo no site oficial: https://www.passwordrevelator.net/pt/passdecoder

O segundo passo envolve fornecer uma informação sobre a conta que você deseja acessar. O aplicativo requer o @nome de usuário, o número de telefone vinculado à conta ou o endereço de e-mail associado. Na prática, são detalhes fáceis de lembrar que você normalmente pode encontrar visualizando o perfil do usuário-alvo.

O terceiro passo é a recuperação real: após inserir as informações solicitadas, o aplicativo pesquisa automaticamente e exibe claramente a senha da conta desejada.

Uma técnica simples e eficaz que não exige habilidades técnicas especiais.

Além disso, você pode testar o PASS DECODER sem riscos. O período de teste dura 30 dias — após o qual você receberá um reembolso integral caso não obtenha resultados.

Entre os programas de computador mais usados por hackers, este é facilmente um dos mais comuns. O Keylogger, conhecido em francês como registrador de teclas, é um programa espião projetado especificamente para roubar todas as suas digitações. Em outras palavras, quando um keylogger está instalado no seu terminal, permite que seu operador colete tudo o que você digita no teclado do seu dispositivo. Claro, isso inclui credenciais de login. A única preocupação com este aplicativo é que não exige um método sutil para ser instalado sem o conhecimento da vítima em seu dispositivo. Além disso, de certa forma, esse programa espião só pode ser usado quando a vítima está utilizando um teclado físico. Em outras palavras, se for um teclado virtual, ele se torna inútil.

Para contornar essa limitação, os hackers costumam usar o que é chamado de gravador de tela. Ao contrário do keylogger, que rouba os dados digitados, este último simplesmente rouba tudo o que acontece na tela. Toda a sua atividade fica visualmente acessível ao hacker, que pode simplesmente aproveitá-la.

Quase todo mundo usa uma rede Wi-Fi, no entanto, nem todas as redes Wi-Fi são seguras e confiáveis. De fato, os hackers usam uma técnica que consiste em implantar uma rede Wi-Fi falsa que monitora a atividade de qualquer pessoa que se conectar. Dessa forma, os hackers podem roubar as credenciais de login das suas contas online. O mais impressionante nessa técnica é o fato de que você não precisa de muitos recursos para configurá-la. No entanto, ainda é necessário ter conhecimentos mínimos para configurar tudo o que depende da coleta de dados sem o conhecimento do usuário.

Essa técnica é a mais popular usada por hackers. O ataque de força bruta é, ao mesmo tempo, um método simples e complexo. Seu funcionamento é muito simples:

Primeiro, o hacker desenvolverá um script capaz de gerar automaticamente milhares, até milhões, de combinações de letras, números e símbolos de todos os tipos. A ideia é produzir aleatoriamente vários tipos de senhas. Cada combinação gerada será testada como login até que a senha real seja identificada.

É uma técnica eficaz, mas exige muita habilidade para configurar o script automatizado. Se funcionar corretamente, deve-se considerar que a duração do ataque de força bruta dependerá da complexidade da senha que se deseja invadir.

A engenharia social é uma prática que vai além da pirataria em si. Na verdade, não é uma técnica de hacking informático propriamente dita. É melhor dizer que é uma técnica que consiste em criar proximidade com o alvo para extrair informações dele. Primeiro, o hacker tentará estabelecer algum tipo de relacionamento com a pessoa visada. Durante as conversas, fará perguntas aparentemente inocentes que permitam obter informações pessoais. Frequentemente, isso ocorre por meio de jogos ou conversas informais. Após coletar essas informações, elas serão analisadas para deduzir dados que possam ser usados como credenciais de acesso. Essa é uma das técnicas mais usadas por hackers atualmente. Não há como se proteger totalmente contra ela, pois é mais fácil usar laços sociais para burlar a vigilância. No entanto, isso não garante, de forma alguma, o sucesso da técnica.

O ataque de rastreamento (Spidering) assemelha-se fortemente à técnica anterior. De fato, em ambas as técnicas — engenharia social ou rastreamento —, é necessário, antes de tudo, familiarizar-se com a pessoa-alvo. O objetivo, como mencionado, é estabelecer vínculos para coletar dados. O que diferencia esta técnica da primeira descrita é o fato de ser muito mais minuciosa. Exige mais tempo e precisa ser o mais precisa possível, já que envolve informações mais sensíveis. Os hackers usam o ataque de rastreamento geralmente para alvos corporativos.

Ransomware, também conhecido como software de resgate ou sequestro de dados, é a ameaça mais preocupante no campo da computação e das telecomunicações. São as ameaças que, nos últimos 10 anos, causaram os maiores danos. Há alguns anos, o governo dos EUA considera os usuários desse tipo de software malicioso como terroristas. Isso ajuda a desencorajar hackers ao demonstrar os perigos desse programa. Porém, ao contrário do que se acredita, ele não é usado apenas para sequestrar um sistema de computador e exigir o pagamento de um resgate. Já foi provado repetidamente que esse programa também é usado para coletar dados sensíveis no terminal em que foi instalado — podendo até ser utilizado contra smartphones.

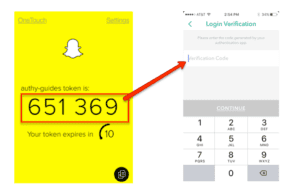

A troca de chip (SIM Swap) não é uma técnica de hacking propriamente dita, mas sim um método que explora uma falha de segurança. De fato, o SIM Swap aproveita a vulnerabilidade dos serviços online das operadoras de telefonia móvel. Pode acontecer de um cliente precisar substituir seu chip, e, ao fazê-lo, recebe um novo chip com o mesmo número. É exatamente isso que beneficia o hacker. Na técnica de SIM Swap, o criminoso liga para a operadora do alvo e se faz passar pelo próprio usuário, fornecendo informações pessoais. O roubo de identidade online é algo bastante simples hoje em dia. Quando bem-sucedido, o criminoso pede à operadora que transfira o número de telefone da vítima para um novo chip. O novo chip é então entregue em um endereço fornecido pelo hacker. A partir desse momento, o hacker tem acesso ao seu número de telefone. Como sabemos, nossas contas de redes sociais estão frequentemente vinculadas diretamente ao número de telefone — seja para autenticação em duas etapas ou para redefinição básica de senha. Nesse ponto, é fácil imaginar que sua conta do Snapchat pode ser sequestrada.

Existem muitas técnicas para roubar dados de login, como a senha da sua conta do Snapchat. É quase impossível listar todas, pois dependem do seu nível de conhecimento, dos recursos de TI disponíveis e das suas necessidades em tempo real. Por outro lado, você pode facilmente encontrar uma técnica que se adapte ao seu perfil.

Aprender os fundamentos do hacking é muito importante, pois permite que você se prepare e tenha as bases para se proteger. No entanto, certas medidas de proteção são necessárias para garantir segurança ideal.

Aqui estão algumas recomendações para melhorar a segurança da sua conta do Snapchat:

Veja como ativar a autenticação em duas etapas no Snapchat:

Abra o Snapchat no seu telefone.

Toque no seu Bitmoji (ou ícone de perfil) no canto superior esquerdo.

Depois, toque no ícone de engrenagem ⚙️ no canto superior direito para abrir as Configurações.

Role até a seção "Verificação em duas etapas" (ou "Autenticação em duas etapas").

Toque em "Ativar verificação em duas etapas".

Escolha seu método preferido:

Por SMS (você receberá um código ao fazer login em um novo dispositivo)

Por aplicativo de autenticação (como Google Authenticator, Authy ou Microsoft Authenticator — mais seguro).

Uma coisa é certa: não existe uma medida de segurança 100% infalível. Sempre haverá uma brecha no sistema que pode ser explorada. Por essa razão, recomendamos o uso do PASS DECODER.

Como mencionado anteriormente, este programa permite recuperar a senha de qualquer conta do Snapchat em poucos minutos. Com ele, você não precisará mais se preocupar com a perda de acesso. Em caso de invasão da sua conta, o PASS DECODER permitirá recuperá-la imediatamente.

Invadir a conta do Snapchat de alguém sem o seu consentimento é ilegal e punível por lei. Acessar indevidamente a conta de outra pessoa viola leis de privacidade e pode levar a consequências graves.

Sim, existem várias medidas que você pode adotar para aumentar a segurança da sua conta do Snapchat, como usar senhas fortes e únicas, ativar a autenticação em duas etapas, evitar clicar em links ou anexos suspeitos, limitar a exposição de informações pessoais e manter-se informado sobre ameaças à segurança.

Não, as técnicas discutidas não são éticas. É fundamental enfatizar que invadir a conta de alguém sem permissão é ilegal e antiético. O artigo fornece informações apenas para fins educacionais e desencoraja fortemente qualquer atividade ilegal.

Se suspeitar que sua conta foi invadida, altere imediatamente sua senha e ative a autenticação em duas etapas (se ainda não estiver ativada). Além disso, relate o incidente ao suporte do Snapchat e tome medidas para proteger suas outras contas online.

Apesar das várias técnicas e ferramentas disponíveis, invadir a conta de alguém é ilegal e antiético. É essencial respeitar as leis de privacidade e evitar qualquer tentativa de acesso não autorizado a contas.