Cracker un mot de passe Outlook

Pour cracker un mot de passe, les hackers utilisent plusieurs techniques

Cracker un mot de passe Outlook

Pour cracker un mot de passe, les hackers utilisent plusieurs techniques

Un mot de passe n’est jamais protégé comme on peut le croire. En fait, il peut être visible par tout le monde. Pas dans le sens que vous croyez, puisque quand vous le tapez il y a des points qui apparaissent pour le cacher, mais dans le sens informatique, les données sont sauvegardées dans une base qui théoriquement doit être à l’abri des pirates, mais qui est malheureusement possible de hacker.

En fait, ceux qui crackent les mots de passe Outlook ont découvert des failles de sécurité chez Microsoft et ils peuvent les exploiter jusqu’à ce qu'elles soient corrigés par une mise à jour. Parfois, cela prend des années avant qu’elles soient découvertes et les hackers ont en déjà bien profité pour cracker des tas d'adresse emails Outlook avec leurs mots de passe.

Une fois qu’un pirate possède une liste intéressante d’identifiants et de mots de passe, il va chercher à se faire payer. Pour cela, il va envoyer des spams à ces emails avec un lien.

Si l’utilisateur clique dessus, il sera soit redirigé vers un site de vente de médicaments, soit vers un virus. Si l’utilisateur télécharge le virus, ce sera pour rendre son ordinateur en zombie. Cela sert à faire des attaques DDOS. Son ordinateur sera donc contrôlé par des pirates voulant nuire un site Internet.

Mais ce n’est pas tout, il peut aussi lui faire télécharger un logiciel rançon qui demandera à l’utilisateur de payer la somme de 300 $ pour libérer son ordinateur et tout son contenu (documents, photos, vidéos...). Tout est bon pour se faire de l’argent rapidement et sans bouger de sa maison !

Ne croyez pas que les pirates travaillent dans l’ombre comme on peut le voir à la télévision, ils sont le plus souvent assis confortablement sur leur canapé.

Hormis ces attaques en connaissez-vous quelques autres ?

Il faut savoir qu'il existe une multitude de possibilités. Ces derniers temps les cybercriminels redoublent d'ardeur et d'intelligence dans le but de trouver le moyen de passer à travers votre défense.

Voici quelques attaques que vous êtes censés connaître qui peuvent cibler votre compte Outlook :

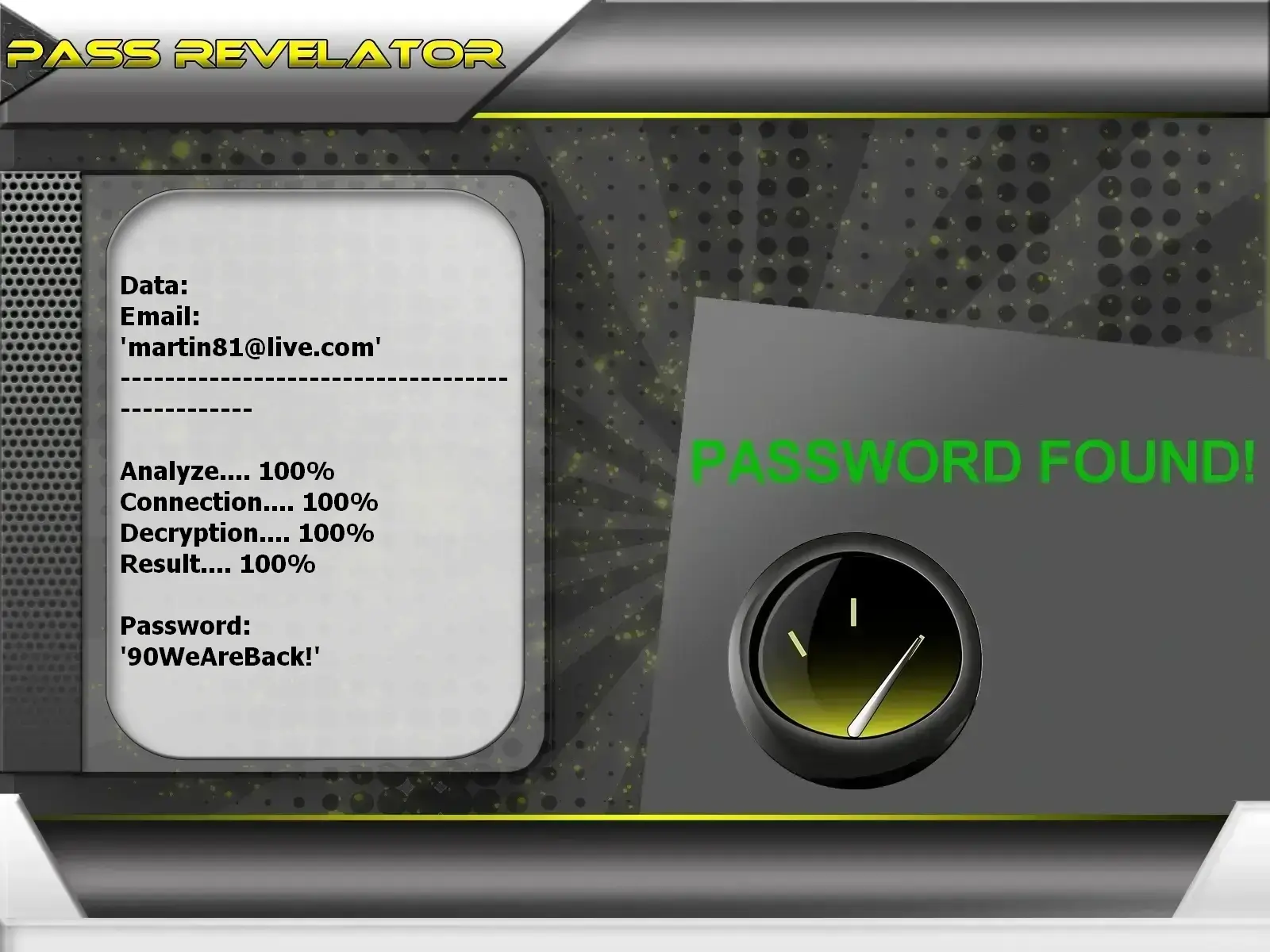

Il existe un logiciel bien connu des spécialistes, il s'agit de PASS REVELATOR. Son nom vous dit peut être rien mais il s'agit d'un outil redoutable permettant de récupérer un compte Outlook même si celui-ci est protégé. PASS REVELATOR est une application puissante qui a été conçue pour répondre aux besoins des victimes. Il n’est pas rare que vous soyez pris au dépourvu par la cybermalveillance. Grâce à ce programme informatique, vous n’avez plus cette angoisse de perdre le contrôle de votre compte Outlook. En quelques minutes, il peut permettre de le récupérer si un pirate informatique vous avait devancé. Notez qu’il a été conçu par des spécialistes de la sécurité informatique. Son utilisation est simple et certainement adaptée aux personnes qui n’ont pas une très grande expertise en informatique. De par son caractère multiplateformes, il est possible de l’utiliser à la fois sur un smartphone, une tablette numérique et bien évidemment sur un ordinateur. Pour finir, vous disposez d’un mois d'essai dès que vous l’installez sur terminal. À la fin de ce mois d’essai, soit cela a fonctionné, soit vous êtes remboursé.

Téléchargez PASS REVELATOR depuis son site officiel : https://www.passwordrevelator.net/fr/passrevelator

C'est une variante du célèbre phishing connu en français sous le nom d’hameçonnage. Comme vous le savez certainement, le phishing est un fléau d'Internet. Il a spécialement été développé pour voler les données personnelles des utilisateurs. En d'autres termes, si vous manquez de vigilance et que vous n'êtes pas suffisamment disciplinés, il y a de gros risques que vous aidiez vous-même les hackers à vous pirater. Dans la catégorie de Spearphishing, il s'agit de là d'une technique d'hameçonnage ciblée. Dans ce contexte, le pirate informatique va cibler une personne en particulier ou un groupe de personnes. Le message qui sera envoyé à la cible sera constitué de sorte à attirer votre confiance. On a tendance généralement à cliquer sur les liens présents dans les messages particulièrement s'ils croient que ce message vient d'une connaissance ou peut-être d’un responsable professionnel. Dans une telle situation, le cybercriminel profite de la naïveté de l'individu et le conduit vers une plate-forme factice de connexion à Outlook. À ce niveau, il lui sera demandé d'entrer des informations de connexion qui seront récupérées par le cyber-malveillant. Tout est fait en sorte de pousser l'utilisateur lui-même à fournir les éléments qui vont lui permettre d'être piraté.

Nous sommes ici dans la catégorie des techniques méconnues. Le Simjacking est une méthode peu utilisée, mais suffisamment dangereuse pour vous inquiéter car d'une manière ou d'une autre, l'utilisateur ne peut pas véritablement s'en protéger. Le Simjacking est une technique de piratage informatique qui exploite une faille de sécurité présente dans les cartes SIM que nous utilisons. En effet, la plupart des cartes SIM en circulation comportent énormément de failles de sécurités car elles n'ont pas été mises à jour depuis 2009. En plus des cartes SIM physiques, la carte e-SIM porte aussi le même problème de vulnérabilité. Grâce à l'exploitation de ses failles de sécurité présentes dans les cartes SIM, le hacker peut se permettre de dérober énormément d'informations personnelles sur ses victimes. Grâce à ces informations, il sera capable de s’en prendre automatiquement à votre compte et vous en fait perdre le contrôle.

Les 0 Day sont des failles de sécurité. Ce ne sont pas n'importe quelle vulnérabilité, ce sont des failles de sécurité qui n'ont même pas été encore découvertes par le constructeur où les éditeurs de logiciels eux-mêmes. En effet, lors de la mise en place d'un programme informatique ou de la mise à disposition d'un outil physique, il existe toujours des vulnérabilités qui ne peuvent pas être découvertes au moment de la programmation. Ce contexte a mis en évidence ce qu'on appelle aujourd'hui le 0 Day. Le fait que même le concepteur ou l'éditeur ne soit pas informé de ces vulnérabilités pose alors la fameuse question de la sécurité. En effet, il n'est pas du tout rare que des pirates informatiques cherchent notamment à exploiter ces dernières vulnérabilités pour réaliser des attaques informatiques d'ampleur. Et comme il en existe toujours et n'importe où, évidemment l'utilisateur lambda tel que vous est totalement exposé. C'est d'ailleurs pour cette raison, qu'il est fortement recommandé de toujours exécuter la mise à jour dans les plus brefs délais. Car ces mises à jour offrent l'avantage de combler les failles de sécurité 0 Day qui ont réussi à être découvertes à temps.

Ici nous sommes dans un contexte très courant. Lorsque les cybercriminels ne veulent pas user de méthodes sophistiquées alors ils vont utiliser les logiciels qui leur permettent de réaliser des combinaisons de mots de passe aussi différentes les unes que les autres dans le but de casser l'accès à un compte. Grâce à des scripts automatisés, ils sont en mesure d'essayer plusieurs milliers de combinaisons possibles dans le but de définir le mot de passe que vous utilisez pour protéger votre compte. Par conséquent si vous avez constitué votre identifiant de connexion de manière simple, dites-vous simplement que c'est une question de temps avant qu'ils ne le cassent. Comme son nom l'indique, c’est une attaque par force brute destinée à déstabiliser toutes les mesures de sécurité mises en place. Il existe dans certaines mesures des variantes à cette technique. On parle notamment de l'attaque au dictionnaire. Il emploie pratiquement les mêmes méthodes que l'attaque par force brute. C'est-à-dire le fait d'essayer des milliers de combinaisons en utilisant des méthodes automatisées. À la différence de l'attaque par force brute classique, l'attaque au dictionnaire va plutôt essayer de trouver le bon mot de passe en essayant sans relâche un ensemble de mots de passe ou de combinaisons collectées et stockées dans une mémoire appelée dictionnaire. Ces données utilisées par le dictionnaire sont soit collectées aux travers de plusieurs méthodes de piratages tels que le phishing, le Scraping ou tout simplement au travers de bases de données issues de fuites.

Comme nous l'avons mentionné plus haut, l'attaque par force brute et ses variantes tels que le cassage de mot de passe ou encore l'attaque au dictionnaire sont des méthodes très courantes. C'est pour cette raison qu'il est recommandé de constituer un mot de passe fort, composé de symboles, des chiffres et des lettres. Une phrase est aussi simple mais efficace pour la protection de mots de passe.

Ici nous avons une catégorie d'attaque informatique très peu connue, l’empoisonnement DNS ou DNS Cache Poisoning and Spoofing est une technique qui consiste à conduire un utilisateur vers un site web factice où le hacker a totalement le contrôle. Avec une telle définition on aura tendance à le confondre au phishing pourtant ce sont deux méthodes totalement différentes.

Tout se passe à la racine. En effet, si par exemple un utilisateur saisit sur son moteur de recherche « gmail.com » via son navigateur, car son objectif est sûrement d'aller consulter sa boîte email, dans la mesure où cette technique a déjà été mise en place, ce n'est plus la page de « gmail.com » qui va s'afficher, mais plutôt une fausse page. Et cela même si l’utilisateur a saisi l'adresse correcte sur le navigateur. Contrairement au phishing où il faut forcément cliquer sur un lien, ici c'est depuis le navigateur de l’utilisateur qui est redirigé. Et pire encore, il sera presque impossible de se rendre compte quand on est sur un faux site de connexion.

Comme vous l'avez certainement compris, grâce à cette technique, le pirate informatique, peut très facilement récolter des données personnelles, des informations de connexion et des informations financières. Les conséquences immédiates seront le piratage de vos comptes en ligne et même le détournement de vos données personnelles.

De manière claire, l'empoisonnement DNS est inscrit dans un grand cadre de piratage informatique qui se fait appeler l'attaque du DNS ou le DNS Spoofing.

Pour réussir leur attaque informatique, les cybercriminels se servent des caches DNS. Comme on le sait, les caches DNS sont la plupart du temps utilisés pour augmenter la vitesse de chargement ou pour réduire les charges sur les serveurs DNS, utilisés essentiellement pour réduire la consommation de bande passante ou la charge du serveur Web par rapport aux tâches qui sont effectuées. Ils sont aussi utilisés dans le but d'améliorer la rapidité avec laquelle on peut consulter un site internet où utiliser un navigateur. Il faut savoir qu’à chaque moment où un serveur DNS est interrogé par un système, ce dernier reçoit effectivement une réponse. Les informations de cette communication sont alors enregistrées dans un cache local. Les données enregistrées vont servir de référence pour des réponses plus rapides une prochaine fois. Ceci lui permet de répondre aux demandes sans pour autant recourir au serveur Web à l'origine.

Sachant que cela était une routine sur le web, il peut arriver que des hackers compromettent l'un de ces caches. C'est à ce moment qu'on parle d'empoisonnement DNS. Et cela peu importe le terminal informatique utilisé. L'empoisonnement peut démarrer depuis le cache d'un routeur réseau. Ce qui donne l'avantage aux pirates informatiques de rediriger toutes les demandes de connexion. Il est aussi possible pour les hackers de contaminer les caches qui viennent depuis la base même de notre utilisation d'Internet. C'est-à-dire les serveurs DNS qui sont gérés par nos fournisseurs d'accès à internet. Ce qui malheureusement rend beaucoup plus dangereuse la méthode de l'empoisonnement.

Dans la catégorie des menaces informatiques, l'ingénierie sociale est un incontournable. C’est une méthode qui est courante même si souvent elle passe clairement inaperçue. Dans cette pratique, l’objectif du pirate informatique est de jouer avec sa cible. Nous sommes effectivement dans un contexte de manipulation pure et simple. La victime est une personne qui doit être manipulée. Dans la plupart du temps, l’ingénierie sociale et réalisée sur les réseaux sociaux. Elle peut être faite de manière sublime et particulière où de manière générale. Le hacker va d’abord tisser des liens. Ensuite profiter pour récolter des données pouvant être converties en informations de connexion. Faites très attention lorsque quelqu’un vous pose des questions qui semblent souvent anodines. Surtout, ne communiquez aucun code que vous recevez par message à une personne inconnue ou même une personne que vous connaissez. En effet, il arrive souvent que des personnes vous appellent et vous disent avoir par erreur envoyé un code par message à votre numéro. Attention : ceci n’est pas une erreur. C'est plutôt une méthode utilisée de façon consciente pour passer outre votre authentification à double facteur. C’est aussi utilisé pour changer le mot de passe de votre compte. En d’autres termes, ne transmettez aucun code que vous recevez par message à une personne qui vous le demande.

On parle aussi d’une attaque informatique qui vise votre carte SIM. Contrairement au Simjacking que nous avons développé plus haut, cette technique ne cherche pas à exploiter une faille de sécurité logicielle. Le cybercriminel cherche plutôt à utiliser les vulnérabilités qui résident dans la manière de gérer les cartes SIM ainsi que le numéro de téléphone. D’une certaine manière, le cybercriminel doit avoir suffisamment d’informations sur vous pour être en mesure d’usurper votre identité. C’est la base pour réaliser cette technique lorsqu’il a suffisamment de données pour se faire passer par vous, il appelle votre opérateur téléphonique et avance le prétexte d’avoir perdu soit son téléphone portable ou soit il prétend avoir un problème avec sa carte SIM. Après avoir vérifié l'identité, il a alors demandé que votre numéro de téléphone soit transféré vers une autre carte SIM qu’il aura cette fois sous son contrôle. Ayant votre carte SIM à sa merci, il peut alors initier plusieurs types d’attaques informatiques en s’appuyant sur votre numéro de téléphone. Cela peut même lui permettre de contourner l’authentification à double facteur. Par conséquent, vous avez qu’une seule manière de vous protéger de telle attaque. Il vous faut absolument éviter à tout prix de publier trop d’informations personnelles sur vous via les réseaux sociaux. Essayez d’être le plus restrictif possible. Faites attention aux photos que vous publiez ainsi que à vos statuts ou stories.

Au-delà de tout ceci, il faut avoir toujours une autre alternative dans la mesure où toutes les mesures que nous déployons ne suffisent pas. En effet, nous l’avons plusieurs fois mentionné, il est impossible de se protéger de manière absolue. Il y a toujours une vulnérabilité, une faille de sécurité, une porte d’entrée que peut utiliser un cybercriminel contre nous. En d’autres termes, chaque fois que nous nous connectons à Internet, il existe un moyen qui peut être utilisé contre nous. Les différentes recommandations que nous vous avons faites ne sont pas inutiles pour autant. Bien au contraire, elles vont permettre de réduire les possibilités aux criminels en créant le plus de difficultés possibles. Cependant cela ne peut pas suffire pour autant...

Les hackers exploitent des failles de sécurité chez Microsoft pour accéder aux mots de passe Outlook. Ces failles peuvent rester non corrigées pendant des années, permettant aux hackers de compromettre des comptes Outlook.

Une fois qu'un pirate a accès à un compte Outlook, il peut envoyer des spams, installer des virus, ou même exiger une rançon pour libérer l'ordinateur et son contenu. De plus, l'ordinateur compromis peut être utilisé pour mener des attaques DDOS contre d'autres sites Internet.

Outre le phishing et le simjacking, d'autres attaques incluent l'exploitation de vulnérabilités 0 Day, les attaques par force brute, l'ingénierie sociale et le SIM swapping.

Il est recommandé d'utiliser la double authentification, de choisir des mots de passe complexes et uniques pour chaque compte, d'utiliser un antivirus, d'effacer les caches de navigation, d'éviter les connexions sur des réseaux publics, et d'être vigilant face aux tentatives d'ingénierie sociale.