Hack dell'account TikTok

Le migliori tecniche di hacking

Hack dell'account TikTok

Le migliori tecniche di hacking

La sicurezza informatica degli account sui social media rimane una delle nostre massime priorità come utenti. Infatti, se esaminiamo le piattaforme più utilizzate, i social network occupano un posto preponderante, con TikTok ben posizionato tra i primi 5.

Questo articolo non intende essere un tutorial su come hackerare un account TikTok. Piuttosto, mira ad aiutarti a comprendere meglio la minaccia, fornendoti consigli per proteggerti ed evitare qualsiasi rischio di esposizione.

Innanzitutto, è fondamentale capire che TikTok non è solo una fonte di intrattenimento. Per molte persone, è anche una fonte di reddito. Inoltre, come social network, TikTok contiene dati personali che potrebbero essere sfruttati per scopi malevoli, come il furto d'identità, il dirottamento di account online o il furto di denaro.

Comprendere queste minacce sottolinea la necessità di proteggersi adeguatamente.

Descriveremo metodi collaudati ancora utilizzati dagli hacker per compromettere account TikTok.

Esistono diversi metodi di hacking. Ci sono tecniche molto popolari, ben conosciute dal pubblico generale, già oggetto di numerose pubblicazioni, avvisi e allerte. Oltre a queste tecniche note, esistono metodi meno conosciuti di cui probabilmente non hai mai sentito parlare.

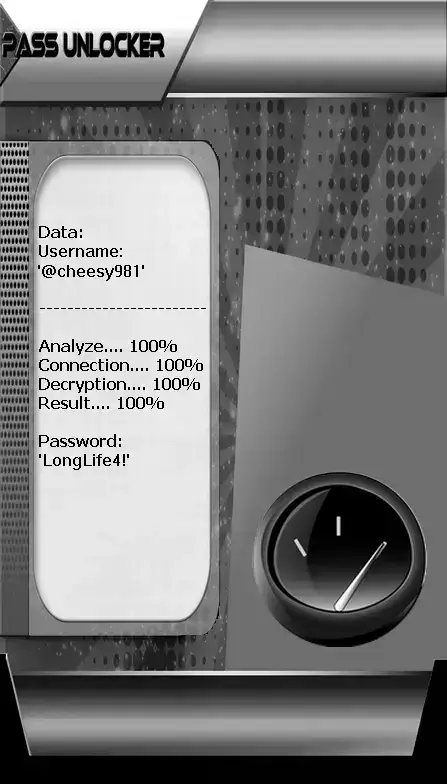

utilizzando PASS UNLOCKER

Questa applicazione è la soluzione migliore per recuperare l'accesso a una password TikTok utilizzando un @username, un numero di telefono o un indirizzo email. Inserendo uno qualsiasi di questi tre dati, PASS UNLOCKER utilizza un algoritmo avanzato per decifrare e visualizzare la password direttamente sullo schermo, consentendoti di accedere all'account TikTok senza difficoltà.

Puoi scaricare PASS UNLOCKER dal suo sito ufficiale: https://www.passwordrevelator.net/it/passunlocker

Se c’è una tecnica ampiamente utilizzata dagli hacker per rubare le credenziali di accesso e dirottare account online, è senza dubbio il phishing.

La tecnica del phishing consiste nell’inviare un link alla vittima, contenuto in un messaggio apparentemente normale che la invita a compiere un’azione specifica. Nel nostro contesto, potrebbe trattarsi di impersonare TikTok chiedendo alla vittima di compilare un modulo che richiede le sue credenziali di accesso. Un’altra possibilità è far credere alla vittima di essere stata hackerata e che debba cambiare rapidamente le proprie credenziali. A seguito di questo messaggio, un link per confermare la modifica consentirà di rubare le credenziali di accesso.

Tutti noi siamo stati bersaglio di questo tipo di messaggio almeno una volta, quindi ora bisogna fare attenzione.

Il recupero di una password richiede decifratura, analisi e deduzione. Esistono diversi modi per violare una password.

Innanzitutto, abbiamo il metodo a forza bruta, che consiste nel generare casualmente diverse combinazioni di lettere, parole e simboli, provandole una per una finché non si trova quella corretta. Questo processo è automatizzato tramite software specializzati o script adatti. A seconda della complessità della password, l’attacco può avere successo immediatamente o richiedere diversi giorni. È importante notare che la potenza di calcolo del dispositivo utilizzato gioca un ruolo cruciale nella sua efficacia.

L’attacco dizionario è un altro metodo di recupero password:

L’attacco dizionario consiste nel raggruppare tutte le possibili combinazioni note come password potenziali. Queste combinazioni possono essere basate su abitudini degli utenti o su password ottenute da database trapelati. Tale raggruppamento è chiamato dizionario e, grazie ad esso, l’hacker filtra le informazioni finché non trova i dati personali di interesse.

Non si può parlare di hacking di account senza menzionare gli spyware. Come suggerisce il nome, si tratta di programmi informatici progettati per esfiltrare informazioni di qualsiasi tipo senza la conoscenza della vittima. Per rubare le credenziali di accesso, sono molto efficaci.

Il malware viene installato sui dispositivi delle persone bersaglio prima di diventare operativo. L’installazione può avvenire da remoto o manualmente.

Tra gli spyware più utilizzati troviamo i keylogger. La loro funzione è raccogliere tutte le informazioni digitate tramite la tastiera del dispositivo infetto. Una volta raccolte, queste informazioni vengono inviate direttamente all’operatore dello spyware. Questo metodo non può essere utilizzato contro dispositivi che usano tastierini numerici. Per ovviare a questa limitazione, gli hacker hanno sviluppato software che spiando lo schermo, chiamati screen recorder. Questi software consentono di monitorare l’attività sullo schermo del dispositivo, offrendo così una soluzione a tale limite.

L’ingegneria sociale è un metodo comune, ma spesso trascurato dalle potenziali vittime. Quando si parla di hacking, si pensa automaticamente all’uso di mezzi complessi, lunghe righe di codice o software sofisticati. Tuttavia, esistono anche metodi semplici, e l’ingegneria sociale ne è un chiaro esempio. In questo metodo, l’hacker cerca semplicemente di raccogliere varie informazioni sulla sua vittima stabilendo un contatto tramite social media o altri mezzi. L’obiettivo è porre domande per ottenere informazioni, sfruttando il fatto che molti di noi creano password basate su elementi della propria vita quotidiana. Così, chiedere il nome dei propri cari, la data di nascita o altre informazioni può aiutare a indovinare la password. Anche domande semplici, come il nome del proprio cane, possono essere sfruttate, quindi fate attenzione.

Che si tratti di effettuare un acquisto contactless o accedere a una piattaforma specifica, la scansione dei codici QR è diventata una pratica comune. Tuttavia, questa diffusione dei codici QR ha attirato anche l’attenzione dei criminali informatici. Questi sostituiscono i codici QR in luoghi pubblici con codici simili che reindirizzano le vittime verso piattaforme false, una sorta di phishing basato sui codici QR. Sebbene l’idea sia simile al phishing, questa volta non si tratta di un link su cui si clicca.

Questa tecnica è ben nota. Consiste nell’utilizzo di una rete WiFi falsa per ingannare gli utenti. Quando ci troviamo in un luogo pubblico, tutti tendiamo a cercare una connessione Internet gratuita, solitamente quella specifica del luogo in cui ci troviamo. In questo contesto, è facile cadere nella trappola. Il criminale informatico crea semplicemente una rete WiFi sotto il suo controllo. Ad ogni connessione, può raccogliere dati iniettando script automatici ma malevoli.

Questo è un metodo per rubare il numero di telefono di una vittima con l’intento di usarlo a fini malevoli. Se ti stai chiedendo come il furto di un numero di telefono possa aiutare a violare un account TikTok, ecco la spiegazione. In genere, i nostri account online sono associati al nostro numero di telefono, consentendoci di reimpostare la password in caso di necessità. Durante il processo di reimpostazione, un codice univoco viene inviato via SMS al numero registrato. Questo codice autentica l’identità dell’utente e gli permette di cambiare la password. In altre parole, con accesso al tuo numero di telefono, qualsiasi hacker può dirottare il tuo account online.

Potresti chiederti come un hacker possa rubare il numero di telefono di qualcun altro. È importante notare che questa tecnica è stata usata in passato, con una delle vittime più famose l’ex dirigente di Twitter Jack Dorsey.

Innanzitutto, il criminale deve disporre di informazioni personali sufficienti sulla sua vittima, come nome, cognome, data di nascita e altri elementi raccolti sui social network. Una volta raccolte queste informazioni, l’hacker contatta da remoto l’operatore telefonico fingendosi la vittima e fornendo tutte le informazioni necessarie. Quando l’identità viene confermata, l’operatore chiede di recuperare il numero su una nuova SIM consegnata. A tale scopo, l’hacker può citare un malfunzionamento della SIM attuale o sostenere di aver perso il telefono. Una volta confermata l’identità, l’operatore trasferisce il numero, permettendo all’hacker di prenderne il controllo.

Alla luce di quanto sopra, è importante riconoscere che l’uso di TikTok può esporre potenzialmente gli utenti a rischi di hacking. I metodi di hacking sono vari e in qualsiasi momento i criminali informatici possono sfruttare le vulnerabilità del sito. Pertanto, è imperativo adottare misure per rafforzare la propria sicurezza online.

Che si tratti di TikTok o di qualsiasi altra piattaforma di social media, la sicurezza dell’account dovrebbe essere la tua priorità assoluta fin dal momento in cui crei il tuo profilo. Sebbene nessuna misura di protezione sia infallibile al 100%, l’implementazione di più livelli di sicurezza può ridurre in modo significativo il rischio di essere hackerati e rendere estremamente difficile per i criminali informatici compromettere il tuo account.

Proteggere il tuo account TikTok richiede vigilanza costante e il rispetto delle migliori pratiche di cybersecurity. Di seguito abbiamo elencato nove misure di sicurezza essenziali che ti aiuteranno a salvaguardare il tuo account, le tue informazioni personali e la tua presenza digitale.

L’autenticazione a due fattori (2FA) è una delle misure di sicurezza più efficaci che puoi implementare per proteggere il tuo account TikTok. Questo ulteriore livello di sicurezza richiede due forme di verifica prima di concedere l’accesso al tuo account.

Dopo aver inserito le tue credenziali standard (nome utente e password), ti verrà richiesto di fornire un secondo codice di verifica. Questo codice è solitamente:

Consiglio utile: Le app di autenticazione sono più sicure della 2FA basata su SMS perché non sono vulnerabili agli attacchi di tipo SIM-swapping. Per la massima sicurezza, considera l’uso dell’autenticazione tramite app.

Condividere troppo sui social media è uno dei maggiori rischi per la sicurezza che gli utenti affrontano oggi. Ogni informazione che condividi online può potenzialmente essere usata contro di te da criminali informatici per attacchi di ingegneria sociale, furto d’identità o dirottamento di account.

Scopri di più sulle impostazioni sulla privacy di TikTok nella pagina ufficiale di supporto.

Le applicazioni di terze parti spesso promettono funzionalità avanzate come analisi dei follower, strumenti di editing video o coinvolgimento automatizzato. Tuttavia, queste app rappresentano rischi significativi per la sicurezza e violano frequentemente i termini di servizio di TikTok.

Usa solo le funzionalità ufficiali di TikTok e gli strumenti di partner verificati. TikTok offre analisi integrate tramite gli Strumenti per Creatori di TikTok per gli account con la modalità creator abilitata.

Se hai già utilizzato app di terze parti: Cambia immediatamente la password, attiva la 2FA e controlla l’attività del tuo account per comportamenti sospetti. Controlla le app collegate in Impostazioni → Sicurezza e accesso → App e siti web e revoca l’accesso a qualsiasi applicazione non autorizzata.

Gli aggiornamenti software sono fondamentali per mantenere la sicurezza. Gli sviluppatori scoprono e correggono continuamente vulnerabilità sfruttate dagli hacker. Ritardare gli aggiornamenti lascia il tuo dispositivo e i tuoi account vulnerabili a minacce di sicurezza note.

Importante: Gli aggiornamenti di sicurezza spesso correggono vulnerabilità critiche. Secondo ricerche sulla cybersecurity, la maggior parte degli attacchi informatici di successo sfrutta vulnerabilità già note e già corrette. Non rimandare questi aggiornamenti.

Scopri di più su come mantenere i tuoi dispositivi sicuri dalla guida di CISA sugli aggiornamenti software.

Il software antivirus è la tua prima linea di difesa contro malware, ransomware, spyware e altri programmi malevoli che i criminali informatici usano per rubare le tue credenziali e compromettere i tuoi account.

Nota per gli utenti iOS: Sebbene iOS abbia funzionalità di sicurezza integrate, le app antivirus possono comunque fornire protezione aggiuntiva contro phishing e siti web malevoli.

Una rete privata virtuale (VPN) crittografa la tua connessione Internet e maschera il tuo indirizzo IP, fornendo una protezione essenziale contro il dirottamento di sessione, attacchi man-in-the-middle e sorveglianza, specialmente quando si utilizzano reti WiFi pubbliche.

Attenzione: Evita i servizi VPN gratuiti che potrebbero registrare e vendere i tuoi dati. I servizi VPN affidabili richiedono un abbonamento per mantenere un'infrastruttura sicura e una crittografia robusta.

Tutte le misure di sicurezza digitale diventano inutili se qualcuno può accedere fisicamente al tuo dispositivo sbloccato. La sicurezza fisica è la base della protezione degli account e non va mai trascurata.

Aggiungi un ulteriore livello di protezione specifico per TikTok:

Configura il tracciamento del dispositivo e la cancellazione remota:

La tua password è la chiave principale del tuo account TikTok. Una password debole o riutilizzata è come lasciare la porta di casa aperta: è solo questione di tempo prima che qualcuno entri.

Crea una frase memorabile e modificala:

Usa un gestore di password per generare password veramente casuali come: "X9$mK2!pQ7#nL4@wR8"

I gestori di password memorizzano in modo sicuro tutte le tue password e ne generano di forti e uniche per ogni account:

Quando usi la stessa password su più account, una violazione dei dati su una piattaforma compromette tutti i tuoi account. Secondo ricerche sulla cybersecurity, oltre il 60% degli utenti riutilizza le password — ed è esattamente su questo che contano gli hacker.

Consiglio utile: Cambia immediatamente la password se sospetti attività sospette o se un servizio che utilizzi annuncia una violazione dei dati. Puoi verificare se i tuoi account sono stati compromessi su Have I Been Pwned.

La sicurezza non è una configurazione una tantum: richiede consapevolezza continua e comportamenti proattivi. Come accennato in precedenza, nessuna misura di sicurezza è assolutamente infallibile. L’elemento umano rimane sia il collegamento più forte che il più debole nella cybersecurity.

Il phishing avviene quando i criminali informatici impersonano organizzazioni legittime per rubare le tue credenziali:

Le reti pubbliche sono terreni di caccia per gli hacker. Queste connessioni non protette permettono ai criminali informatici di:

Controlla regolarmente la presenza di accessi non autorizzati:

Le minacce informatiche evolvono costantemente. Rimani aggiornato:

Se ti senti sopraffatto o se il tuo account è stato gravemente compromesso:

Ricorda: La cybersecurity è un impegno continuo, non un compito da eseguire una sola volta. Ogni volta che accedi, ti esponi potenzialmente a minacce. Mantenendo vigilanza e seguendo costantemente queste best practice, riduci notevolmente il rischio che il tuo account venga compromesso.

Proteggere il tuo account TikTok dagli attacchi hacker richiede un approccio multilivello che combini misure di sicurezza tecniche con abitudini digitali intelligenti. Sebbene nessuna singola soluzione offra una protezione completa, l’implementazione di tutte e nove le strategie descritte in questa guida riduce significativamente la tua vulnerabilità agli attacchi informatici.

Non aspettare che il tuo account venga compromesso per prendere sul serio queste misure di sicurezza. Inizia con i passaggi più critici: attiva l’autenticazione a due fattori e crea una password forte, poi implementa gradualmente le altre protezioni nei giorni successivi.

Se il tuo account TikTok è stato hackerato e hai perso l’accesso al tuo profilo, non preoccuparti. Esistono opzioni di recupero:

La sicurezza del tuo account è nelle tue mani. Seguendo queste linee guida complete e mantenendo una vigilanza costante, puoi usare TikTok in tutta sicurezza, proteggendo le tue informazioni personali e la tua identità digitale dai criminali informatici. Rimani informato, protetto e al sicuro online.

Ultimo aggiornamento: questa guida riflette le best practice attuali per la sicurezza degli account TikTok. Le raccomandazioni di sicurezza e le funzionalità della piattaforma possono cambiare nel tempo, quindi consulta sempre la documentazione ufficiale del supporto TikTok per informazioni aggiornate.

L’hacking di TikTok si riferisce all’accesso non autorizzato agli account TikTok tramite varie tecniche come phishing, spyware, ingegneria sociale e altre.

Le preoccupazioni riguardo all’hacking di TikTok derivano da un possibile uso improprio dei dati personali, furto d’identità o perdite finanziarie. Dato che TikTok è una piattaforma social molto popolare, diventa un bersaglio per i criminali informatici.

Per proteggere il tuo account TikTok, puoi adottare misure come attivare l’autenticazione a due fattori, evitare app di terze parti, eseguire aggiornamenti di sicurezza, utilizzare antivirus, impiegare VPN, proteggere l’accesso al dispositivo, usare password forti e uniche e mantenere costante vigilanza.

L’autenticazione a due fattori aggiunge un ulteriore livello di sicurezza al tuo account richiedendo una seconda forma di verifica, solitamente un codice inviato via SMS o email, oltre alla tua password.

Si consiglia di evitare l’uso di app di terze parti con TikTok poiché potrebbero compromettere la sicurezza del tuo account raccogliendo dati personali o introducendo vulnerabilità.

Dovresti controllare e installare regolarmente gli aggiornamenti di sicurezza sui tuoi dispositivi per rimanere protetto da potenziali vulnerabilità. Attivare gli aggiornamenti automatici garantisce patch di sicurezza tempestive.

Una VPN (Virtual Private Network) crittografa la tua connessione Internet, garantendo anonimato e sicurezza instradando la connessione attraverso server remoti. Ciò protegge i tuoi dati dall’intercettazione e migliora la privacy.

Le password forti e uniche sono essenziali per impedire accessi non autorizzati ai tuoi account. Devono essere complesse e non facilmente indovinabili; usare password diverse per ogni account riduce il rischio che più account vengano compromessi in caso di violazione dei dati.

Se sospetti che il tuo account TikTok sia stato hackerato, dovresti cambiare immediatamente la password, attivare l’autenticazione a due fattori, esaminare l’attività del tuo account per eventuali azioni non autorizzate e contattare il supporto TikTok per assistenza.

I professionisti possono offrire servizi come audit di sicurezza, valutazioni del rischio e implementazione di misure di sicurezza robuste personalizzate per le tue esigenze specifiche. Possono anche fornire indicazioni sulle best practice di cybersecurity e aiutare a mitigare potenziali minacce.