Hackear cuenta de TikTok

Las mejores técnicas de hacking

Hackear cuenta de TikTok

Las mejores técnicas de hacking

La seguridad informática de las cuentas de redes sociales sigue siendo una de nuestras mayores prioridades como usuarios. De hecho, al examinar las plataformas más utilizadas, las redes sociales ocupan un lugar predominante, y TikTok figura claramente entre las 5 primeras.

Este artículo pretende ser un tutorial para aprender a hackear una cuenta de TikTok. Más bien, su objetivo es ayudarte a comprender mejor la amenaza, brindándote consejos para protegerte y evitar cualquier riesgo de exposición.

En primer lugar, es crucial entender que TikTok no es solo una fuente de entretenimiento. Para muchas personas, es una fuente de ingresos. Además, como red social, TikTok contiene datos personales que podrían explotarse con fines maliciosos, como el robo de identidad, el secuestro de cuentas en línea o el robo de dinero.

Hackear una contraseña de TikTok puede responder a diversas necesidades, lo que subraya la importancia de protegerse.

Describiremos métodos comprobados que siguen siendo utilizados por los hackers de cuentas de TikTok.

Existen varios métodos de hacking. Tenemos técnicas muy populares, bien conocidas por el público en general, que ya han sido objeto de numerosas publicaciones, advertencias y alertas. Más allá de estas técnicas populares, existen métodos menos conocidos de los que probablemente nunca hayas oído hablar.

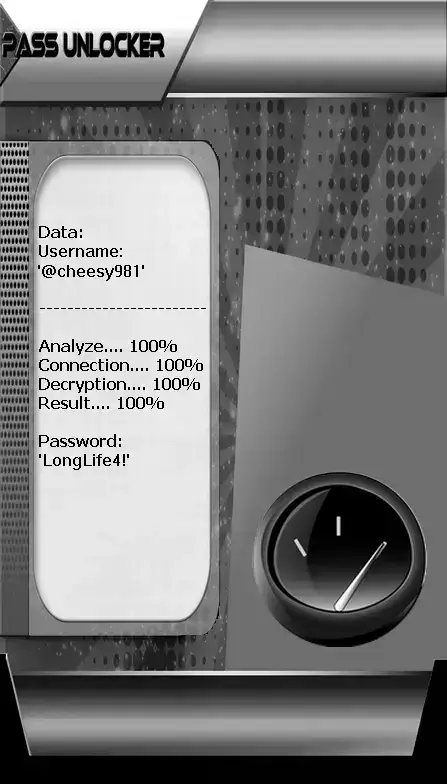

utilizando PASS UNLOCKER

Esta aplicación es la mejor solución para recuperar el acceso a una contraseña de TikTok utilizando un nombre de usuario (@username), número de teléfono o dirección de correo electrónico. Al introducir cualquiera de estos tres datos, PASS UNLOCKER utiliza un algoritmo avanzado para descifrar y mostrar la contraseña directamente en tu pantalla, permitiéndote iniciar sesión en la cuenta de TikTok sin esfuerzo.

Puedes descargar PASS UNLOCKER desde su sitio web oficial: https://www.passwordrevelator.net/es/passunlocker

Si hay una técnica ampliamente utilizada por los hackers para robar credenciales de inicio de sesión y secuestrar cuentas en línea, es sin duda el phishing.

La técnica de phishing consiste en enviar un enlace a la víctima, contenido en un mensaje estándar que la invita a realizar una tarea específica. En nuestro contexto, esto podría implicar suplantar a TikTok pidiendo a la víctima que complete un formulario que requiera sus credenciales de acceso, por ejemplo. Otra posibilidad es hacer creer a la víctima que ha sido víctima de un hackeo y que debe cambiar rápidamente sus credenciales. Tras este mensaje, un enlace que invita a validar la modificación permitirá robar sus datos de conexión.

Todos hemos sido objetivo de este tipo de mensaje al menos una vez, así que sé vigilante ahora.

Recuperar una contraseña requiere descifrado, análisis y deducción. Existen varias formas de descifrar una contraseña.

En primer lugar, tenemos el método de fuerza bruta, que consiste en generar aleatoriamente varias combinaciones de letras, palabras y símbolos, probándolas una por una hasta encontrar la correcta. Este proceso se automatiza mediante software especial o scripts adecuados. Dependiendo de la complejidad de la contraseña, el ataque puede tener éxito inmediatamente o tardar varios días. Es importante destacar que la potencia de cómputo del dispositivo utilizado juega un papel crucial en su eficacia.

El ataque por diccionario es otro método de recuperación de contraseñas:

El ataque por diccionario consiste en agrupar todo tipo de combinaciones, conocidas como contraseñas potenciales. Estas combinaciones pueden basarse en hábitos de los usuarios o en contraseñas obtenidas a través de bases de datos filtradas. Esta agrupación se denomina diccionario y, gracias a ella, el hacker filtra la información hasta encontrar los datos personales de interés.

No se puede hablar de hackeo de cuentas sin mencionar el spyware. Como su nombre indica, son programas informáticos diseñados para exfiltrar información de cualquier tipo sin el conocimiento de la víctima. Son muy eficaces para robar credenciales de acceso.

El malware se instala en los dispositivos de las personas objetivo antes de volverse operativo. Su instalación puede realizarse de forma remota o manual.

Entre los spyware más utilizados se encuentra el keylogger, un registrador de pulsaciones. Su función es recopilar toda la información introducida mediante el teclado del dispositivo infectado. Una vez recopilada esta información, se envía directamente al operador del spyware. Este método no se puede utilizar contra dispositivos que usan teclados numéricos. Para contrarrestar esta limitación, los hackers han desarrollado software que espía la pantalla, llamados grabadores de pantalla. Estos programas permiten monitorear la actividad que tiene lugar en la pantalla del dispositivo, ofreciendo así una solución a esta limitación.

La ingeniería social es un método común, pero a menudo pasado por alto por las posibles víctimas. A menudo, cuando hablamos de hacking, pensamos automáticamente en el uso de medios complejos, largas líneas de código o software sofisticado. Sin embargo, existen formas sencillas, y la ingeniería social es un claro ejemplo. En este método, el hacker simplemente intenta recopilar diversas informaciones sobre su objetivo estableciendo contacto a través de redes sociales u otros medios. El objetivo es hacer preguntas para obtener información, aprovechando el hecho de que la mayoría de nosotros creamos contraseñas basadas en información de nuestra vida diaria. Así, preguntar por los nombres de tus seres queridos, fecha de nacimiento u otra información puede ayudar a descubrir tu contraseña. Incluso preguntas simples como el nombre de tu perro pueden ser explotadas, así que ten cuidado.

Ya sea para realizar una compra sin contacto o acceder a una plataforma específica, el escaneo de códigos QR se ha convertido en una práctica habitual. Sin embargo, esta democratización de los códigos QR también ha atraído la atención de los ciberdelincuentes. Estos reemplazan códigos QR en lugares públicos con códigos similares que redirigen a sus víctimas a plataformas falsas, una especie de phishing mediante códigos QR. Aunque la idea es similar al phishing, esta vez no se trata de un enlace en el que haces clic.

Esta técnica es bien conocida. Consiste en el uso de una red WiFi falsa para engañar a los usuarios. Cuando estamos en un lugar público, todos tendemos a buscar una conexión a Internet gratuita, normalmente la del lugar específico en el que nos encontramos. En este contexto, es fácil caer en la trampa. El ciberdelincuente simplemente despliega una red WiFi que controla. En cada conexión, puede recopilar datos inyectando scripts automáticos pero maliciosos.

Este es un método para robar el número de teléfono de una víctima con la intención de utilizarlo con fines maliciosos. Si te preguntas cómo el robo de un número de teléfono puede ayudar a descifrar una contraseña de TikTok, aquí tienes la explicación. Generalmente, nuestras cuentas en línea están asociadas a nuestros números de teléfono, lo que nos permite restablecer la contraseña si es necesario. Durante el proceso de restablecimiento, se envía un código único por mensaje al número de teléfono del usuario. Este código autentica su identidad y le permite cambiar su contraseña. En otras palabras, con acceso a tu número de teléfono, cualquier hacker puede secuestrar tu cuenta en línea.

Tal vez te preguntes cómo un hacker puede robar el número de teléfono de otra persona. Es importante señalar que esta técnica ya se ha utilizado anteriormente, y una de las víctimas más famosas fue el exejecutivo de Twitter Jack Dorsey.

En primer lugar, el delincuente debe disponer de suficiente información personal sobre su víctima, como nombres y apellidos, fecha de nacimiento y otros elementos que pueden recopilarse en redes sociales. Una vez reunida esta información, el hacker contacta remotamente con la operadora telefónica haciéndose pasar por la víctima y proporcionando todos los datos necesarios. Cuando se confirma la identidad, la operadora solicita recuperar el número de teléfono en una nueva tarjeta SIM entregada a ella. Para ello, el hacker puede alegar una avería de su tarjeta SIM actual o afirmar haber perdido su teléfono. Una vez confirmada la identidad, la operadora telefónica transfiere el número de teléfono, permitiendo al hacker tomar el control.

A la vista de lo expuesto, es importante reconocer que el uso de TikTok puede exponer potencialmente a los usuarios a riesgos de hacking. Los métodos de hacking son variados y, en cualquier momento, los ciberdelincuentes pueden explotar las vulnerabilidades del sitio. Por lo tanto, es imperativo tomar medidas para reforzar tu seguridad en línea.

Tanto si se trata de TikTok como de cualquier otra plataforma de redes sociales, la seguridad de la cuenta debe ser tu máxima prioridad desde el momento en que creas tu perfil. Si bien ninguna medida de protección es 100 % infalible, implementar múltiples capas de seguridad puede reducir significativamente el riesgo de ser hackeado y dificultar enormemente que los ciberdelincuentes comprometan tu cuenta.

Proteger tu cuenta de TikTok requiere vigilancia constante y el cumplimiento de las mejores prácticas de ciberseguridad. A continuación, hemos enumerado nueve medidas esenciales de seguridad que te ayudarán a salvaguardar tu cuenta, tu información personal y tu presencia digital.

La autenticación de dos factores (2FA) es una de las medidas de seguridad más efectivas que puedes implementar para proteger tu cuenta de TikTok. Esta capa adicional de seguridad requiere dos formas de verificación antes de otorgar acceso a tu cuenta.

Después de ingresar tus credenciales habituales (nombre de usuario y contraseña), deberás proporcionar un segundo código de verificación. Este código generalmente se:

Consejo profesional: Las aplicaciones autenticadoras son más seguras que la 2FA basada en SMS porque no son vulnerables a los ataques de SIM-swapping. Para mayor seguridad, considera usar la autenticación mediante aplicación.

Compartir en exceso en redes sociales es uno de los mayores riesgos de seguridad que enfrentan los usuarios hoy en día. Cada información que compartes en línea puede ser utilizada potencialmente en tu contra por ciberdelincuentes para ataques de ingeniería social, robo de identidad o toma de control de cuentas.

Obtén más información sobre la configuración de privacidad de TikTok en la página oficial de soporte.

Las aplicaciones de terceros suelen ofrecer funciones mejoradas como análisis de seguidores, herramientas de edición de video o participación automatizada. Sin embargo, estas aplicaciones presentan riesgos de seguridad significativos y frecuentemente violan los términos de servicio de TikTok.

Utiliza solo funciones oficiales de TikTok y herramientas de socios verificados. TikTok ofrece análisis integrados a través de TikTok Creator Tools para cuentas con el modo creador activado.

Si ya has utilizado aplicaciones de terceros: Cambia inmediatamente tu contraseña, habilita la 2FA y revisa la actividad de tu cuenta en busca de comportamientos sospechosos. Revisa las aplicaciones conectadas en Configuración → Seguridad e inicio de sesión → Aplicaciones y sitios web, y revoca el acceso a cualquier aplicación no autorizada.

Las actualizaciones de software son fundamentales para mantener la seguridad. Los desarrolladores constantemente descubren y corrigen vulnerabilidades que los hackers explotan. Retrasar las actualizaciones deja tu dispositivo y cuentas vulnerables a amenazas de seguridad conocidas.

Importante: Las actualizaciones de seguridad suelen corregir vulnerabilidades críticas. Según investigaciones de ciberseguridad, la mayoría de los intentos de hacking exitosos explotan vulnerabilidades conocidas que ya han sido parcheadas. No pospongas estas actualizaciones.

Obtén más información sobre cómo mantener tus dispositivos seguros en la guía de CISA sobre actualizaciones de software.

El software antivirus es tu primera línea de defensa contra malware, ransomware, spyware y otros programas maliciosos que los ciberdelincuentes utilizan para robar tus credenciales y comprometer tus cuentas.

Nota para usuarios de iOS: Aunque iOS tiene funciones de seguridad integradas, las aplicaciones antivirus aún pueden proporcionar protección adicional contra phishing y sitios web maliciosos.

Una Red Privada Virtual (VPN) cifra tu conexión a Internet y oculta tu dirección IP, proporcionando una protección esencial contra el secuestro de sesiones, ataques man-in-the-middle y vigilancia, especialmente al usar redes WiFi públicas.

Advertencia: Evita servicios de VPN gratuitos que puedan registrar y vender tus datos. Los servicios de VPN confiables requieren una suscripción para mantener una infraestructura segura y un cifrado fuerte.

Todas las medidas de seguridad digital pierden sentido si alguien puede acceder físicamente a tu dispositivo desbloqueado. La seguridad física es la base de la protección de cuentas y nunca debe pasarse por alto.

Agrega una capa adicional de protección específicamente para TikTok:

Configura funciones de rastreo y borrado remoto del dispositivo:

Tu contraseña es la llave principal de tu cuenta de TikTok. Una contraseña débil o reutilizada es como dejar la puerta principal abierta: es solo cuestión de tiempo que alguien entre.

Crea una frase memorable y modifícala:

Usa un gestor de contraseñas para generar contraseñas verdaderamente aleatorias como: "X9$mK2!pQ7#nL4@wR8"

Los gestores de contraseñas almacenan de forma segura todas tus contraseñas y generan contraseñas fuertes y únicas para cada cuenta:

Cuando usas la misma contraseña en múltiples cuentas, una filtración de datos en una plataforma compromete todas tus cuentas. Según investigaciones de ciberseguridad, más del 60 % de los usuarios reutiliza contraseñas, y esto es exactamente en lo que cuentan los hackers.

Consejo profesional: Cambia inmediatamente tu contraseña si sospechas cualquier actividad sospechosa o si un servicio que utilizas anuncia una filtración de datos. Puedes verificar si tus cuentas han sido comprometidas en Have I Been Pwned.

La seguridad no es una configuración única; requiere conciencia continua y comportamiento proactivo. Como se mencionó anteriormente, ninguna medida de seguridad es absolutamente infalible. El factor humano sigue siendo el eslabón más fuerte y más débil en la ciberseguridad.

El phishing ocurre cuando los ciberdelincuentes se hacen pasar por organizaciones legítimas para robar tus credenciales:

Las redes públicas son un terreno de caza para los hackers. Estas conexiones no seguras permiten a los ciberdelincuentes:

Revisa regularmente signos de acceso no autorizado:

Las amenazas cibernéticas evolucionan constantemente. Mantente actualizado:

Si te sientes abrumado o si tu cuenta ha sido gravemente comprometida:

Recuerda: La ciberseguridad es un compromiso continuo, no una tarea única. Cada vez que inicias sesión, te expones potencialmente a amenazas. Al mantener la vigilancia y seguir estas mejores prácticas de forma constante, reduces significativamente el riesgo de que comprometan tu cuenta.

Proteger tu cuenta de TikTok contra el hacking requiere un enfoque multicapa que combine medidas de seguridad técnica con hábitos digitales inteligentes. Aunque ninguna solución individual proporciona protección completa, implementar las nueve estrategias descritas en esta guía reduce significativamente tu vulnerabilidad a los ataques cibernéticos.

No esperes a que comprometan tu cuenta para tomar en serio estas medidas de seguridad. Comienza con los pasos más críticos: habilitar la autenticación de dos factores y crear una contraseña fuerte, e implementa gradualmente las otras protecciones en los próximos días.

Si tu cuenta de TikTok ha sido hackeada y has perdido el acceso a tu perfil, no entres en pánico. Existen opciones de recuperación disponibles:

La seguridad de tu cuenta está en tus manos. Siguiendo estas pautas integrales y manteniendo una vigilancia constante, puedes disfrutar de TikTok de forma segura mientras proteges tu información personal y tu identidad digital de los ciberdelincuentes. Mantente informado, protegido y seguro en línea.

Última actualización: Esta guía refleja las mejores prácticas actuales para la seguridad de cuentas de TikTok. Las recomendaciones de seguridad y las funciones de la plataforma pueden cambiar con el tiempo, por lo que siempre debes consultar la documentación oficial de soporte de TikTok para obtener la información más actualizada.

El hacking de TikTok se refiere al acceso no autorizado a cuentas de TikTok mediante diversas técnicas como phishing, spyware, ingeniería social y más.

Las preocupaciones sobre el hacking de TikTok surgen debido al posible uso indebido de datos personales, robo de identidad o pérdida financiera. Como TikTok es una plataforma de redes sociales popular, se convierte en un objetivo para los ciberdelincuentes.

Para proteger tu cuenta de TikTok, puedes usar medidas como habilitar la autenticación de dos factores, evitar aplicaciones de terceros, ejecutar actualizaciones de seguridad, usar antivirus, emplear VPNs, asegurar el acceso a tu dispositivo, usar contraseñas fuertes y únicas y mantener la vigilancia.

La autenticación de dos factores añade una capa adicional de seguridad a tu cuenta al requerir una segunda forma de verificación, normalmente un código enviado por SMS o correo electrónico, además de tu contraseña.

Se recomienda evitar el uso de aplicaciones de terceros con TikTok, ya que pueden comprometer la seguridad de tu cuenta al recopilar datos personales o introducir vulnerabilidades.

Debes revisar e instalar actualizaciones de seguridad regularmente en tus dispositivos para mantenerte protegido contra posibles vulnerabilidades. Habilitar las actualizaciones automáticas puede garantizar parches de seguridad oportunos.

Una VPN (Red Privada Virtual) cifra tu conexión a Internet, proporcionando anonimato y seguridad al enrutar tu conexión a través de servidores remotos. Esto protege tus datos de la interceptación y mejora la privacidad.

Las contraseñas fuertes y únicas son esenciales para prevenir el acceso no autorizado a tus cuentas. Deben ser complejas y no fácilmente adivinables, y usar contraseñas diferentes para cada cuenta reduce el riesgo de que se comprometan múltiples cuentas en caso de una filtración de datos.

Si sospechas que tu cuenta de TikTok ha sido hackeada, debes cambiar inmediatamente tu contraseña, habilitar la autenticación de dos factores, revisar la actividad de tu cuenta en busca de acciones no autorizadas y contactar al soporte de TikTok para obtener ayuda.

Los profesionales pueden ofrecer servicios como auditorías de seguridad, evaluaciones de riesgos e implementación de medidas de seguridad robustas adaptadas a tus necesidades específicas. También pueden proporcionar orientación sobre las mejores prácticas de ciberseguridad y ayudar a mitigar posibles amenazas.