Hackear conta do TikTok

As melhores técnicas de hacking

Hackear conta do TikTok

As melhores técnicas de hacking

A segurança informática das contas de redes sociais continua a ser uma das nossas maiores prioridades enquanto utilizadores. De facto, quando analisamos as plataformas mais utilizadas, as redes sociais ocupam um lugar preponderante, com o TikTok a figurar claramente entre as 5 mais populares.

Este artigo pretende ser um tutorial para aprender a hackear uma conta do TikTok. Antes disso, pretende ajudá-lo a compreender melhor a ameaça, fornecendo conselhos para se proteger e evitar qualquer risco de exposição.

Antes de mais, é crucial compreender que o TikTok não é apenas uma fonte de entretenimento. Para muitas pessoas, é uma fonte de rendimento. Além disso, como rede social, o TikTok contém dados pessoais que poderiam ser explorados para fins maliciosos, tais como roubo de identidade, sequestro de contas online ou roubo de dinheiro.

Hackear uma palavra-passe do TikTok pode corresponder a várias necessidades, o que reforça a necessidade de se proteger.

Descreveremos métodos comprovados que continuam a ser utilizados por hackers de contas do TikTok.

Existem vários métodos de hacking. Temos técnicas muito populares, bem conhecidas do público em geral, que já foram abordadas em diversas publicações, avisos e alertas. Além dessas técnicas populares, existem métodos menos conhecidos que provavelmente nunca ouviu mencionar.

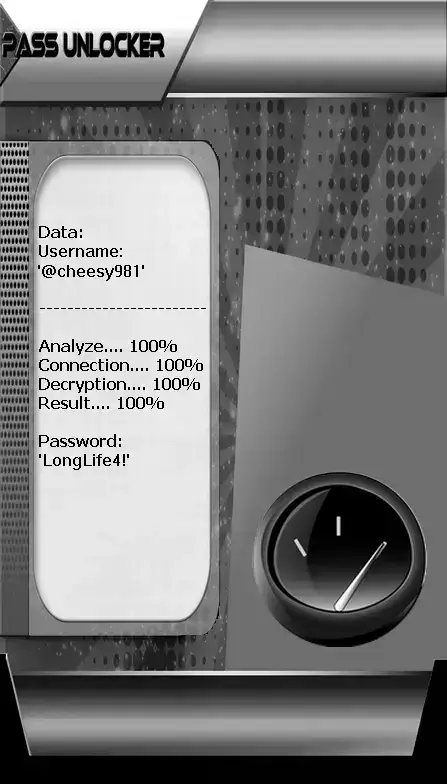

utilizando o PASS UNLOCKER

Esta aplicação é a melhor solução para recuperar o acesso a uma palavra-passe do TikTok utilizando um @nome de utilizador, número de telefone ou endereço de e-mail. Ao introduzir qualquer uma destas três informações, o PASS UNLOCKER utiliza um algoritmo avançado para descriptografar e exibir a palavra-passe diretamente no seu ecrã, permitindo-lhe iniciar sessão na conta do TikTok sem esforço.

Pode descarregar o PASS UNLOCKER a partir do seu site oficial.

Se existe uma técnica amplamente utilizada por hackers para roubar credenciais de início de sessão e sequestrar contas online, é sem dúvida o phishing.

A técnica de phishing consiste em enviar um link à vítima, contido numa mensagem aparentemente normal que a convida a executar uma determinada tarefa. No nosso contexto, pode envolver a personificação do TikTok, pedindo à vítima que preencha um formulário que exija as suas credenciais de acesso. Outra possibilidade é fazer a vítima acreditar que foi alvo de um ataque e que deve alterar rapidamente as suas credenciais. Após esta mensagem, um link que convida a validar a alteração permitirá o roubo das suas credenciais de acesso.

Todos já fomos alvo deste tipo de mensagem pelo menos uma vez, por isso esteja vigilante.

A recuperação de uma palavra-passe exige descriptografia, análise e dedução. Existem várias formas de descodificar uma palavra-passe.

Antes de mais, temos o método de força bruta, que consiste em gerar aleatoriamente várias combinações de letras, palavras e símbolos, testando-as uma a uma até encontrar a correta. Este processo é automatizado com software especializado ou scripts adequados. Dependendo da complexidade da palavra-passe, o ataque pode ter sucesso imediatamente ou levar vários dias. É importante notar que a potência computacional do dispositivo utilizado desempenha um papel crucial na sua eficácia.

O ataque por dicionário é outro método de recuperação de palavra-passe:

O ataque por dicionário consiste em agrupar todo o tipo de combinações conhecidas como potenciais palavras-passe. Estas combinações podem basear-se em hábitos dos utilizadores ou em palavras-passe obtidas através de bases de dados vazadas. Este agrupamento é chamado dicionário e, graças a ele, o hacker filtra as informações até encontrar os dados pessoais de interesse.

Não se pode falar de hacking de contas sem mencionar spyware. Como o nome sugere, são programas informáticos concebidos para extrair qualquer tipo de informação sem o conhecimento da vítima. Para roubar credenciais de acesso, são muito eficazes.

O malware é instalado nos dispositivos das vítimas antes de se tornar operacional. A sua instalação pode ser feita remotamente ou manualmente.

Entre os spywares mais utilizados, temos o keylogger, um registo de teclas. A sua função é recolher toda a informação introduzida pelo teclado do dispositivo infetado. Assim que esta informação é recolhida, é enviada diretamente para o operador do spyware. Este método não pode ser utilizado contra dispositivos que utilizem teclados numéricos. Para contornar esta limitação, os hackers desenvolveram software que espiona o ecrã, chamados gravadores de ecrã. Estes programas permitem monitorizar a atividade que ocorre no ecrã do dispositivo, oferecendo assim uma solução para esta limitação.

A engenharia social é um método comum, mas frequentemente negligenciado pelas potenciais vítimas. Frequentemente, quando falamos de hacking, pensamos automaticamente em meios complexos, linhas longas de código ou software sofisticado. No entanto, existem formas simples, e a engenharia social é um exemplo claro. Neste método, o hacker tenta simplesmente recolher várias informações sobre o seu alvo, estabelecendo contacto através das redes sociais ou outros meios. O objetivo é fazer perguntas para obter informações, aproveitando o facto de a maioria de nós criar palavras-passe com base em informações do nosso quotidiano. Assim, perguntar pelos nomes dos seus entes queridos, data de nascimento ou outras informações pode ajudar a descobrir a sua palavra-passe. Mesmo perguntas simples, como o nome do seu cão, podem ser exploradas, por isso tenha cuidado.

Quer seja para efetuar uma compra contactless ou aceder a uma plataforma específica, a leitura de códigos QR tornou-se uma prática comum. Contudo, esta democratização dos códigos QR também atraiu a atenção dos cibercriminosos. Estes substituem códigos QR em locais públicos por códigos semelhantes que redirecionam as vítimas para plataformas falsas, uma espécie de phishing por código QR. Embora a ideia seja semelhante ao phishing, desta vez não se clica num link.

Esta técnica é bem conhecida. Consiste na utilização de uma rede WiFi falsa para enganar os utilizadores. Quando estamos num local público, todos tendemos a procurar uma ligação à Internet gratuita, geralmente a associada ao local onde estamos. Neste contexto, é fácil cair na armadilha. O cibercriminoso simplesmente implementa uma rede WiFi que controla. Em cada ligação, pode recolher dados injetando scripts automáticos, mas maliciosos.

Este é um método de roubo do número de telefone da vítima com o objetivo de o utilizar para fins maliciosos. Se se pergunta como o roubo de um número de telefone pode ajudar a descodificar uma palavra-passe do TikTok, eis a explicação. Geralmente, as nossas contas online estão associadas aos nossos números de telefone, permitindo-nos repor a palavra-passe, se necessário. Durante o processo de reposição, é enviado um código único por mensagem para o número de telefone do utilizador. Este código autentica a sua identidade e permite-lhe alterar a palavra-passe. Por outras palavras, com acesso ao seu número de telefone, qualquer hacker pode sequestrar a sua conta online.

Pode estar a perguntar-se como um hacker pode roubar o número de telefone de outra pessoa. É importante notar que esta técnica já foi utilizada anteriormente, sendo uma das vítimas mais famosas o antigo executivo do Twitter, Jack Dorsey.

Antes de mais, o criminoso deve ter informações pessoais suficientes sobre a sua vítima, tais como nome próprio e apelido, data de nascimento e outros elementos que podem ser recolhidos nas redes sociais. Uma vez reunidas estas informações, o hacker contacta remotamente o operador de telecomunicações, fingindo ser a vítima e fornecendo todas as informações necessárias. Quando a identidade é confirmada, o operador pede para recuperar o número de telefone a partir de um novo cartão SIM entregue. Para isso, o hacker pode invocar uma falha no cartão SIM atual ou alegar ter perdido o telemóvel. Assim que a identidade for confirmada, o operador transfere o número de telefone, permitindo ao hacker assumir o controlo.

Perante o exposto, é importante reconhecer que a utilização do TikTok pode potencialmente expor os utilizadores a riscos de hacking. Os métodos de hacking são variados e, a qualquer momento, os cibercriminosos podem explorar as vulnerabilidades do site. Por conseguinte, é imperativo tomar medidas para reforçar a sua segurança online.

Seja no TikTok ou em qualquer outra plataforma de redes sociais, a segurança da conta deve ser a sua prioridade absoluta desde o momento em que cria o seu perfil. Embora nenhuma medida de proteção seja 100% infalível, implementar várias camadas de segurança pode reduzir significativamente o risco de ser hackeado e tornar extremamente difícil para os cibercriminosos comprometerem a sua conta.

Proteger a sua conta do TikTok exige vigilância contínua e o cumprimento das boas práticas de cibersegurança. A seguir, apresentamos nove medidas essenciais de segurança que o ajudarão a salvaguardar a sua conta, informações pessoais e presença digital.

A autenticação de dois fatores (2FA) é uma das medidas de segurança mais eficazes que pode implementar para proteger a sua conta do TikTok. Esta camada adicional de segurança exige duas formas de verificação antes de conceder acesso à sua conta.

Depois de introduzir as suas credenciais habituais (nome de utilizador e palavra-passe), terá de fornecer um segundo código de verificação. Este código é geralmente:

Dica profissional: As aplicações autenticadoras são mais seguras do que a 2FA baseada em SMS, pois não são vulneráveis a ataques de troca de SIM. Para máxima segurança, considere utilizar autenticação baseada em aplicações.

A partilha excessiva nas redes sociais é um dos maiores riscos de segurança que os utilizadores enfrentam atualmente. Cada peça de informação que partilha online pode potencialmente ser usada contra si por cibercriminosos em ataques de engenharia social, roubo de identidade ou sequestro de contas.

Saiba mais sobre as definições de privacidade do TikTok na página oficial de suporte.

As aplicações de terceiros prometem frequentemente funcionalidades avançadas, como análise de seguidores, ferramentas de edição de vídeo ou envolvimento automatizado. Contudo, estas aplicações representam riscos significativos de segurança e violam frequentemente os termos de serviço do TikTok.

Utilize apenas funcionalidades oficiais do TikTok e ferramentas parceiras verificadas. O TikTok oferece análises integradas através das Ferramentas Criadoras do TikTok para contas com o modo criador ativado.

Se já utilizou aplicações de terceiros: Altere imediatamente a sua palavra-passe, ative a 2FA e reveja a atividade da sua conta em busca de comportamentos suspeitos. Verifique as aplicações ligadas em Definições → Segurança e início de sessão → Aplicações e websites, e revogue o acesso a quaisquer aplicações não autorizadas.

As atualizações de software são cruciais para manter a segurança. Os programadores descobrem e corrigem constantemente vulnerabilidades que os hackers exploram. Atrasar atualizações deixa o seu dispositivo e contas vulneráveis a ameaças de segurança conhecidas.

Importante: As atualizações de segurança corrigem frequentemente vulnerabilidades críticas. Segundo investigações de cibersegurança, a maioria das tentativas de hacking bem-sucedidas explora vulnerabilidades conhecidas que já foram corrigidas. Não adie estas atualizações.

Saiba mais sobre como manter os seus dispositivos seguros no guia da CISA sobre atualizações de software.

O software antivírus serve como a sua primeira linha de defesa contra malware, ransomware, spyware e outros programas maliciosos que os cibercriminosos utilizam para roubar as suas credenciais e comprometer as suas contas.

Nota para utilizadores iOS: Embora o iOS tenha funcionalidades de segurança integradas, aplicações antivírus ainda podem proporcionar proteção adicional contra phishing e websites maliciosos.

Uma Rede Privada Virtual (VPN) encripta a sua ligação à Internet e oculta o seu endereço IP, proporcionando proteção essencial contra o sequestro de sessão, ataques "man-in-the-middle" e vigilância — especialmente quando utiliza redes WiFi públicas.

Aviso: Evite serviços VPN gratuitos que possam registar e vender os seus dados. Serviços VPN fiáveis exigem uma subscrição para manter infraestruturas seguras e encriptação forte.

Todas as medidas de segurança digital tornam-se inúteis se alguém puder aceder fisicamente ao seu dispositivo desbloqueado. A segurança física é a base da proteção de contas e nunca deve ser negligenciada.

Adicione uma camada extra de proteção especificamente para o TikTok:

Configure rastreamento de dispositivo e capacidades de apagamento remoto:

A sua palavra-passe é a chave principal para a sua conta do TikTok. Uma palavra-passe fraca ou reutilizada é como deixar a porta da frente aberta — é apenas uma questão de tempo até alguém entrar.

Crie uma frase memorável e modifique-a:

Utilize um gestor de palavras-passe para gerar palavras-passe verdadeiramente aleatórias como: "X9$mK2!pQ7#nL4@wR8"

Os gestores de palavras-passe armazenam com segurança todas as suas palavras-passe e geram palavras-passe fortes e únicas para cada conta:

Quando utiliza a mesma palavra-passe em várias contas, uma violação de dados numa plataforma compromete todas as suas contas. Segundo investigações de cibersegurança, mais de 60% dos utilizadores reutilizam palavras-passe — e é exatamente nisso que os hackers contam.

Dica profissional: Altere imediatamente a sua palavra-passe se suspeitar de qualquer atividade suspeita ou se um serviço que utiliza anunciar uma violação de dados. Pode verificar se as suas contas foram comprometidas em Have I Been Pwned.

A segurança não é uma configuração única — exige consciência contínua e comportamento proativo. Como mencionado anteriormente, nenhuma medida de segurança é absolutamente infalível. O elemento humano continua a ser o elo mais forte e mais fraco na cibersegurança.

O phishing ocorre quando cibercriminosos personificam organizações legítimas para roubar as suas credenciais:

As redes públicas são terreno de caça para hackers. Estas ligações não seguras permitem aos cibercriminosos:

Verifique regularmente sinais de acesso não autorizado:

As ameaças cibernéticas evoluem constantemente. Mantenha-se atualizado:

Se se sentir sobrecarregado ou se a sua conta tiver sido seriamente comprometida:

Lembre-se: A cibersegurança é um compromisso contínuo, não uma tarefa única. Cada vez que inicia sessão, está potencialmente exposto a ameaças. Ao manter a vigilância e seguir consistentemente estas boas práticas, reduz significativamente o risco de compromisso da sua conta.

Proteger a sua conta do TikTok contra hacking exige uma abordagem em várias camadas que combine medidas técnicas de segurança com hábitos digitais inteligentes. Embora nenhuma solução isolada ofereça proteção total, a implementação das nove estratégias descritas neste guia reduz significativamente a sua vulnerabilidade a ataques cibernéticos.

Não espere que a sua conta seja comprometida para levar a sério estas medidas de segurança. Comece pelos passos mais críticos — ativar a autenticação de dois fatores e criar uma palavra-passe forte — e implemente gradualmente as restantes proteções nos próximos dias.

Se a sua conta do TikTok foi hackeada e perdeu o acesso ao seu perfil, não entre em pânico. Existem opções de recuperação disponíveis:

A segurança da sua conta está nas suas mãos. Ao seguir estas orientações abrangentes e manter uma vigilância constante, pode utilizar o TikTok com segurança, protegendo as suas informações pessoais e identidade digital contra cibercriminosos. Mantenha-se informado, protegido e seguro online.

Última atualização: Este guia reflete as boas práticas atuais para a segurança da conta do TikTok. As recomendações de segurança e funcionalidades da plataforma podem mudar ao longo do tempo, pelo que deve sempre consultar a documentação oficial de suporte do TikTok para obter as informações mais recentes.

O hacking do TikTok refere-se ao acesso não autorizado a contas do TikTok através de várias técnicas, tais como phishing, spyware, engenharia social, entre outras.

As preocupações com o hacking do TikTok surgem devido à possível utilização indevida de dados pessoais, roubo de identidade ou perda financeira. Como o TikTok é uma plataforma de redes sociais popular, torna-se um alvo para cibercriminosos.

Para proteger a sua conta do TikTok, pode utilizar medidas como ativar a autenticação de dois fatores, evitar aplicações de terceiros, executar atualizações de segurança, utilizar antivírus, empregar VPNs, proteger o acesso ao seu dispositivo, utilizar palavras-passe fortes e únicas e manter-se vigilante.

A autenticação de dois fatores adiciona uma camada extra de segurança à sua conta, exigindo uma segunda forma de verificação, geralmente um código enviado por SMS ou e-mail, para além da sua palavra-passe.

Recomenda-se evitar a utilização de aplicações de terceiros com o TikTok, pois podem comprometer a segurança da sua conta ao recolher dados pessoais ou introduzir vulnerabilidades.

Deve verificar e instalar regularmente atualizações de segurança nos seus dispositivos para se manter protegido contra potenciais vulnerabilidades. Ativar atualizações automáticas pode garantir correções de segurança oportunas.

Uma VPN (Rede Privada Virtual) encripta a sua ligação à Internet, proporcionando anonimato e segurança ao encaminhar a sua ligação através de servidores remotos. Isto protege os seus dados contra interceção e reforça a privacidade.

Palavras-passe fortes e únicas são essenciais para impedir o acesso não autorizado às suas contas. Devem ser complexas e não facilmente adivinháveis, e utilizar palavras-passe diferentes para cada conta reduz o risco de múltiplas contas serem comprometidas em caso de violação de dados.

Se suspeitar que a sua conta do TikTok foi hackeada, deve imediatamente alterar a sua palavra-passe, ativar a autenticação de dois fatores, rever a atividade da sua conta em busca de ações não autorizadas e contactar o suporte do TikTok para obter assistência.

Os profissionais podem oferecer serviços como auditorias de segurança, avaliações de risco e implementação de medidas robustas de segurança adaptadas às suas necessidades específicas. Podem também fornecer orientações sobre as melhores práticas de cibersegurança e ajudar a mitigar potenciais ameaças.