Pirater un compte TikTok

Les meilleures techniques de piratage

Pirater un compte TikTok

Les meilleures techniques de piratage

La sécurité informatique des comptes sur les réseaux sociaux demeure l'une de nos plus grandes priorités en tant qu'utilisateurs. En effet, lorsque l'on examine les plateformes les plus utilisées, les réseaux sociaux occupent une place prépondérante, TikTok figurant largement parmi les 5 premiers.

Cet article se veut comme être un tutoriel pour apprendre à pirater un compte TikTok. Il vise plutôt à vous aider à mieux appréhender la menace, en vous fournissant des conseils pour vous protéger et éviter tout risque d'exposition.

Tout d'abord, il est crucial de comprendre que TikTok ne se résume pas uniquement à une source de divertissement. Pour de nombreuses personnes, il s'agit d'une source de revenus. De plus, en tant que réseau social, TikTok renferme des données personnelles qui pourraient être exploitées à des fins néfastes, telles que l'usurpation d'identité, le détournement de comptes en ligne ou le vol d'argent.

Le piratage d'un mot de passe TikTok peut répondre à divers besoins, soulignant ainsi la nécessité de se protéger.

Nous décrirons des méthodes qui ont fait leurs preuves et qui continuent d'être utilisées par les hackers de comptes TikTok.

Il existe plusieurs méthodes de piratage. Nous avons des techniques très populaires bien connues du grand public, il s'agit de méthodes ayant déjà fait l'objet de plusieurs publications, avertissements et mises en garde. Au-delà de ces techniques populaires, il existe des méthodes moins connues dont vous n'avez probablement jamais entendu parler.

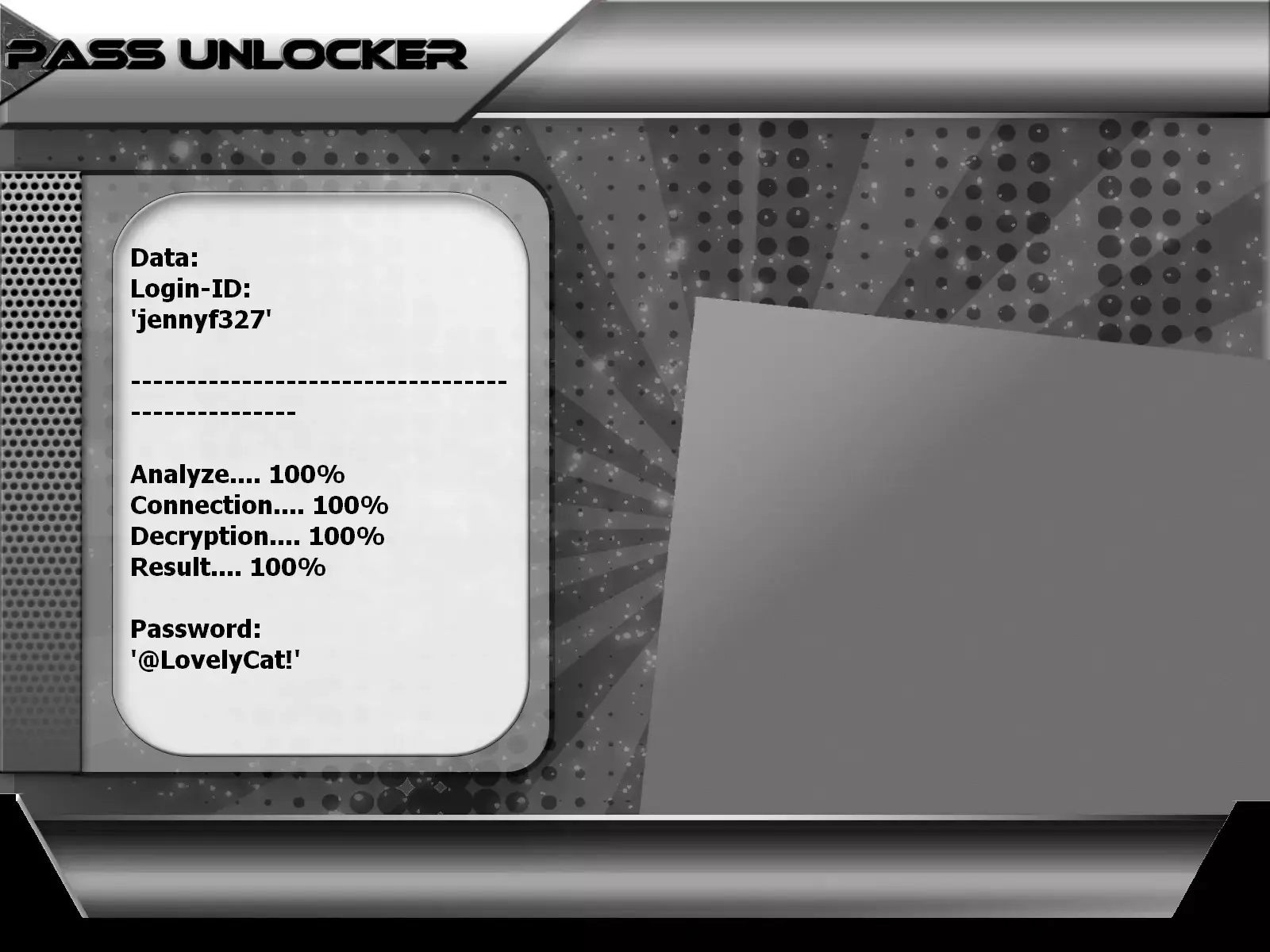

avec PASS UNLOCKER

Cette application est la meilleure pour pouvoir retrouver l'accès à un mot de passe TikTok à partir d'un @nomdutilisateur, d'un numéro de téléphone ou d'une adresse e-mail. En inscrivant une de ces trois informations, PASS UNLOCKER va utiliser un algorithme d'intelligence artificielle avancé et pouvoir déchiffrer pour vous afficher le mot de passe sur votre écran, vous permettant ainsi de vous connecter au compte TikTok sans difficulté.

Vous pouvez télécharger PASS UNLOCKER depuis son site officiel : https://www.passwordrevelator.net/fr/passunlocker

Si une technique est largement utilisée par les pirates pour voler des identifiants de connexion et détourner des comptes en ligne, c'est sans aucun doute le phishing, également connu sous le nom d'hameçonnage en français.

La technique de phishing consiste à envoyer un lien à la cible, contenu dans un message standard l'invitant à effectuer une tâche particulière. Dans notre contexte, il pourrait s'agir de se faire passer pour TikTok en demandant à la cible de remplir un formulaire exigeant ses identifiants de connexion, par exemple. Une autre possibilité est de faire croire à la cible qu'elle est victime d'un piratage et qu'elle devrait rapidement changer ses identifiants de connexion. Suite à ce message, un lien l'invitant à valider la modification lui permettra de se faire dérober ses identifiants de connexion.

Nous avons tous été ciblés par ce type de message au moins une fois, alors soyez maintenant vigilants.

Récupérer un mot de passe nécessite du décryptage, de l'analyse et de la déduction. Il existe plusieurs manières de casser un mot de passe.

Tout d'abord, nous avons la méthode par force brute, qui consiste à générer de manière aléatoire plusieurs combinaisons de lettres, de mots et de symboles, pour les essayer une par une afin de trouver la bonne. Ce processus est automatisé grâce à des logiciels spéciaux ou des scripts adaptés. En fonction de la difficulté du mot de passe, l'attaque peut réussir immédiatement ou prendre plusieurs jours. Il est important de noter que la puissance de calcul de l'appareil utilisé joue un rôle crucial dans son efficacité.

L'attaque au dictionnaire est une autre méthode de récupération de mot de passe :

L'attaque au dictionnaire consiste à regrouper toutes sortes de combinaisons, connues comme des mots de passe potentiels. Ces combinaisons peuvent être basées sur les habitudes des utilisateurs ou sur des mots de passe obtenus grâce à des bases de données divulguées. Ce regroupement est appelé un dictionnaire, et grâce à cela, le pirate filtre les informations jusqu'à trouver les données personnelles qui l'intéressent.

On ne peut pas parler de piratage de compte sans évoquer les logiciels espions. Comme leur nom l'indique, ce sont des programmes informatiques destinés à exfiltrer des informations de toute nature à l'insu de la victime. Pour voler des identifiants de connexion, ils sont très performants.

Les logiciels malveillants sont installés sur les terminaux des personnes ciblées avant d'être opérationnels. Leur installation peut se faire à distance ou manuellement.

Parmi les logiciels espions les plus utilisés, nous avons le keylogger, un enregistreur de frappe. Sa fonction consiste à collecter toutes les informations saisies par le clavier du terminal contaminé. Une fois ces informations collectées, elles sont envoyées directement à l'opérateur du logiciel espion. Il est impossible d'utiliser cette méthode contre les appareils qui utilisent des claviers numériques. Pour contrecarrer cette limitation, les pirates ont développé des logiciels qui espionnent l'écran, appelés enregistreurs d'écran. Ces logiciels permettent de surveiller l'activité qui se déroule sur l'écran de l'appareil, fournissant ainsi une solution à cette limitation.

L'ingénierie sociale est une méthode courante mais souvent négligée par les potentielles victimes. Souvent, lorsqu'on évoque le piratage informatique, on pense automatiquement à l'utilisation de moyens complexes, de longues lignes de code ou de logiciels sophistiqués. Cependant, des moyens simples existent, et l'ingénierie sociale en est un exemple clair. Dans cette méthode, le pirate informatique tente simplement de collecter diverses informations sur sa cible en établissant un contact via les réseaux sociaux ou d'autres moyens. L'objectif est de poser des questions pour obtenir des informations, en misant sur le fait que la plupart d'entre nous créent des mots de passe en se basant sur des informations de notre vie quotidienne. Ainsi, le fait de demander le nom de vos proches, votre date de naissance ou d'autres informations peut aider à trouver votre mot de passe. Même des questions simples telles que le nom de votre chien peuvent être exploitées, donc soyez vigilant.

Que ce soit pour effectuer un achat sans contact ou accéder à une plateforme spécifique, le scan de QR code est devenu une pratique courante. Cependant, cette démocratisation des codes QR a également attiré l'attention des cybercriminels. Ils remplacent les QR codes présents dans des lieux publics par des codes similaires qui redirigent leurs victimes vers des plateformes factices, une sorte de phishing via QR code. Bien que l'idée soit similaire au phishing, cette fois-ci, ce n'est pas un lien sur lequel vous cliquez.

Cette technique est bien connue. Elle implique l'utilisation d'un faux réseau WiFi pour piéger les utilisateurs. Lorsque nous sommes dans un lieu public, nous avons tous tendance à rechercher une connexion Internet gratuite, généralement celle de l'endroit précis où nous nous trouvons. Dans ce contexte, il est facile de nous piéger. Le cybercriminel déploie simplement un réseau WiFi qu'il contrôle. À chaque connexion, il peut collecter des données en injectant des scripts automatiques mais malveillants.

Il s'agit d'une méthode consistant à voler le numéro de téléphone d'une cible dans le but de l'utiliser à des fins malveillantes. Si vous vous demandez comment le vol d'un numéro de téléphone peut aider à cracker un mot de passe TikTok, voici l'explication. Généralement, nos comptes en ligne sont associés à nos numéros de téléphone, permettant notamment de réinitialiser le mot de passe en cas de besoin. Lors du processus de réinitialisation, un code unique est envoyé par message au numéro de téléphone de l'utilisateur. Ce code authentifie son identité et lui permet de modifier son mot de passe. En d'autres termes, avec l'accès à votre numéro de téléphone, n'importe quel pirate peut détourner votre compte en ligne.

Vous vous demandez peut-être comment un pirate peut voler le numéro de téléphone d'une tierce personne. Il est important de noter que cette technique a déjà été utilisée, l'une des victimes les plus célèbres étant l'ancien directeur de Twitter, Jack Dorsey.

Tout d'abord, le criminel doit avoir suffisamment d'informations personnelles sur sa cible, telles que les noms, prénoms, date de naissance et autres éléments pouvant être collectés sur les réseaux sociaux. Une fois ces informations rassemblées, le pirate contacte à distance l'opérateur téléphonique en se faisant passer pour la victime en fournissant toutes les informations nécessaires. Lorsque l'identité est confirmée, l'opérateur demande à récupérer le numéro de téléphone sur une nouvelle carte SIM qui lui est livrée. Pour ce faire, le pirate peut invoquer une défaillance de sa carte SIM actuelle ou prétendre avoir perdu son téléphone. Une fois l'identité confirmée, l'opérateur téléphonique procède au transfert du numéro de téléphone, permettant ainsi au pirate de prendre le contrôle.

Au vu de ce qui précède, il est important de reconnaître que l'utilisation de TikTok peut potentiellement exposer les utilisateurs à des risques de piratage informatique. Les méthodes de piratage sont variées, et à tout moment, les cybercriminels peuvent exploiter les vulnérabilités du site. Par conséquent, il est impératif de prendre des mesures pour renforcer votre sécurité en ligne.

La sécurité de votre compte TikTok doit être votre priorité absolue. Face à l'augmentation des cyberattaques ciblant les réseaux sociaux, protéger vos données personnelles et votre contenu créatif est essentiel. Bien qu'aucune protection ne soit infaillible à 100%, l'application de plusieurs couches de sécurité réduit considérablement les risques de piratage.

Découvrez ce guide complet des 9 mesures essentielles pour sécuriser votre compte TikTok contre les accès non autorisés et protéger votre identité numérique.

L'authentification à deux facteurs est la mesure de sécurité la plus efficace pour protéger votre compte TikTok. Elle ajoute une seconde couche de protection qui empêche l'accès non autorisé, même si votre mot de passe est compromis.

Après avoir saisi votre mot de passe, vous devez fournir un second code de vérification provenant de :

Conseil : Privilégiez les applications d'authentification plutôt que les SMS pour une sécurité optimale. Pensez à sauvegarder vos codes de récupération en lieu sûr.

Le partage excessif d'informations personnelles expose votre compte TikTok à des attaques ciblées. Les cybercriminels utilisent ces données pour du hameçonnage (phishing) ou du vol d'identité.

Accès rapide : Guide des paramètres de confidentialité TikTok

Les applications externes promettant des followers gratuits, des analyses avancées ou des fonctionnalités exclusives présentent des risques majeurs pour votre compte TikTok.

Utilisez uniquement les fonctionnalités officielles de TikTok :

Si vous avez utilisé des applications tierces : Changez immédiatement votre mot de passe TikTok, activez la 2FA et vérifiez les applications connectées dans vos paramètres de sécurité.

Les mises à jour logicielles corrigent les failles de sécurité exploitées par les pirates. Garder vos applications et systèmes à jour est essentiel pour protéger votre compte TikTok.

Statistique importante : Selon les experts en cybersécurité, 60% des piratages réussis exploitent des failles pour lesquelles un correctif existait déjà. Ne retardez jamais les mises à jour de sécurité.

Les logiciels malveillants peuvent voler vos identifiants TikTok à votre insu. Un antivirus moderne offre une protection essentielle contre ces menaces.

Un VPN (Réseau Privé Virtuel) chiffre votre connexion internet, protégeant vos données des interceptions, particulièrement sur les réseaux Wi-Fi publics.

Avertissement : Évitez les VPN gratuits douteux qui peuvent enregistrer et vendre vos données. Privilégiez les services réputés avec politique de non-conservation des logs.

La sécurité physique de vos appareils est la première barrière contre le vol de vos identifiants TikTok. Un appareil non verrouillé peut être compromis en quelques secondes.

Ajoutez une sécurité supplémentaire pour TikTok :

Votre mot de passe TikTok est votre première ligne de défense. Un mot de passe faible ou réutilisé expose votre compte à des risques majeurs de piratage.

Vérification : Contrôlez si vos comptes ont été compromis sur Have I Been Pwned.

La sécurité de votre compte TikTok nécessite une vigilance continue. Restez alerte face aux nouvelles menaces et adoptez des habitudes de navigation sécurisées.

La sécurité de votre compte TikTok repose sur l'application combinée de ces 9 mesures. Bien qu'aucune protection ne soit absolue, cette approche multicouche réduit considérablement vos risques de piratage.

Si votre compte TikTok a été piraté :

La sécurité de votre compte TikTok dépend de votre vigilance. En appliquant ces mesures et en restant informé des nouvelles menaces, vous protégez efficacement votre identité numérique et votre contenu créatif.

Ce guide reflète les bonnes pratiques actuelles en matière de sécurité TikTok. Consultez régulièrement les ressources officielles pour les mises à jour.

Pour protéger votre compte TikTok, vous pouvez suivre plusieurs mesures de sécurité, notamment :

La double authentification sur TikTok est une mesure de sécurité supplémentaire qui demande à l'utilisateur de fournir un code unique après avoir saisi ses identifiants de connexion habituels. Ce code est généralement envoyé par message ou par e-mail, et il est utilisé pour confirmer l'identité de l'utilisateur lors de la connexion.

Les applications tierces sur TikTok peuvent constituer un risque pour la sécurité des utilisateurs, car elles peuvent collecter des données personnelles et potentiellement les utiliser à des fins malveillantes. Il est donc recommandé d'éviter d'utiliser des applications tierces non vérifiées et de limiter l'accès aux informations de votre compte.

Un bon mot de passe pour votre compte TikTok doit être composé d'au moins 8 caractères, incluant des symboles, des lettres en majuscules et en minuscules, ainsi que des chiffres. Il est important d'éviter d'utiliser des informations personnelles dans votre mot de passe et de choisir des combinaisons aléatoires de caractères. De plus, il est recommandé d'utiliser des mots de passe uniques pour chaque compte.

Si votre compte TikTok est piraté, il est important d'agir rapidement pour récupérer l'accès à votre profil. Vous pouvez contacter le support de TikTok pour signaler le piratage et suivre les étapes recommandées par la plateforme pour sécuriser votre compte. De plus, vous pouvez utiliser des outils de récupération de mot de passe fiables pour réinitialiser vos identifiants de connexion.