Hackare una password TikTok

Metodi efficaci che funzionano

Hackare una password TikTok

Metodi efficaci che funzionano

TikTok è il social network più utilizzato al mondo tra i giovani. Accumula miliardi di utenti ogni mese e si distingue insieme a Facebook come una delle piattaforme digitali più usate al mondo.

La funzione principale di TikTok è condividere video brevi su diversi argomenti. Questi possono essere video divertenti, educativi, politici o informativi. La popolarità della piattaforma non attira solo utenti comuni che vogliono divertirsi, ma anche persone con cattive intenzioni che si avvicinano sempre di più a questa piattaforma con l’obiettivo di causare danni. Proprio come le piattaforme di accesso online, il social network richiede l’uso di credenziali di accesso.

In questo articolo tratteremo il concetto di hacking delle password degli account TikTok. Innanzitutto, vogliamo precisare che l’obiettivo di questo articolo non è incoraggiarti a fare hacking. Vogliamo insegnarti i diversi pericoli ai quali ogni utente, se sei uno di loro, è esposto. Conoscere questi pericoli ti permetterà ovviamente di sapere come proteggerti e garantire la riservatezza dei tuoi dati personali.

Esiste un’antologia di tecniche che non bisogna trascurare e abbiamo raccolto per te le tecniche più efficaci per compromettere account TikTok. Procederemo in modo metodico partendo dalle più popolari a quelle meno note. Ti ricordiamo che ti forniremo consigli adeguati per proteggerti meglio.

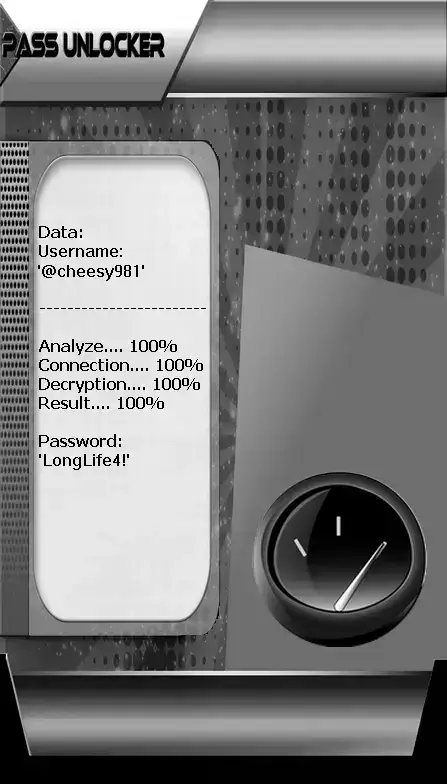

utilizzando PASS UNLOCKER

Questa applicazione ti permette di decifrare una password TikTok utilizzando un @username, un numero di telefono o un indirizzo email. A partire da uno qualsiasi di questi tre dati, PASS UNLOCKER utilizza un algoritmo avanzato per decifrare e visualizzare direttamente sullo schermo la password del tuo account. Potrai quindi accedere senza difficoltà.

Puoi scaricare PASS UNLOCKER dal suo sito ufficiale: https://www.passwordrevelator.net/it/passunlocker

Quando si parla di hacking informatico, in particolare del furto di password, la prima tecnica che viene in mente è inevitabilmente il phishing. Si tratta di un metodo piuttosto semplice e diffuso nel campo della criminalità informatica. La maggior parte degli attacchi informatici ha utilizzato questo metodo.

A prima vista, questo metodo richiede un certo contatto con la vittima, poiché consiste semplicemente nel spingerla a commettere un errore che le farà esporre la propria password. In generale, gli hacker inviano messaggi alla loro vittima (persone o aziende). Incoraggiano l’utente a cliccare su un link per registrarsi su un sito web. Inavvertitamente, quando esegue questa azione, cade rapidamente nella trappola, poiché il link lo reindirizza a una piattaforma digitale fittizia. Questa piattaforma è gestita direttamente dagli hacker. Fornendo le informazioni richieste nei campi, l’utente disattento fornisce l’accesso diretto alla propria password. In sintesi, ecco di cosa si tratta il phishing.

L’ingegneria sociale è un metodo che consiste nello sfruttare le relazioni con la vittima per estorcere quante più informazioni personali possibile. Puoi essere amico della vittima sui social media o anche nella vita reale. In questo metodo, l’hacker cerca semplicemente di raccogliere più informazioni possibili su di te. Sapendo che gli utenti usano spesso password basate su dati personali come date di nascita o nomi di parenti, l’hacker raccoglie questo tipo di informazioni. Una volta ottenuti i dati, cercherà di indovinare la password effettuando combinazioni casuali.

Esiste anche la tecnica di fingersi un amico della vittima. L’hacker avvia un processo di reimpostazione della password. Chiede quindi alla vittima di inviargli un codice ricevuto via messaggio, facendogli credere di aver inserito il numero sbagliato. Il codice è il messaggio di sicurezza dell’autenticazione a due fattori. Inviando questo codice, l’utente vittima dà all’hacker l’opportunità di cambiare la password e di privarlo dell’accesso al suo account TikTok. Un metodo abbastanza semplice ma che ha già dimostrato la sua efficacia e continua a farlo.

La tecnica del cracking di una password TikTok rientra in diversi metodi che possiamo descrivere. Come suggerisce il nome, l’obiettivo è forzare l’accesso e trovare la password a tutti i costi.

Sempre tra i classici della criminalità informatica, troviamo software malevoli chiamati keylogger. La loro particolarità consiste nel registrare tutte le informazioni digitate da una persona sulla tastiera del proprio dispositivo. Che si tratti di uno smartphone, un computer o un tablet, una volta che il programma malevolo è installato, l’operatore responsabile può semplicemente recuperare qualsiasi informazione utile. Tra queste, ovviamente, c’è la tua password.

Ovviamente, questa tecnica non è perfetta poiché funziona principalmente su dispositivi dotati di tastiera fisica. Se il dispositivo utilizza una tastiera numerica virtuale, il software diventa inutilizzabile. Per ovviare a questa debolezza, è stato inventato il registratore di schermo (screen recorder). Tale funzione non è necessariamente software malevolo, poiché è già preinstallata nella maggior parte degli smartphone, computer o tablet in circolazione. Il problema è che gli hacker possono sfruttare questa funzionalità per rubare i tuoi dati. Tra le informazioni, tutto ciò che fai sullo schermo verrà copiato e inviato all’hacker.

Ciò significa che quando utilizzi il tuo smartphone per accedere a TikTok digitando il codice sullo schermo, sarai esposto.

Una tecnica poco conosciuta dal pubblico, il SIM Swap appare come qualcosa di molto delicato. Non si tratta di hacking nel vero senso della parola. È una pratica che consiste nel dirottare il numero di telefono di una terza persona sfruttando alcune vulnerabilità del sistema.

Come sai, gli operatori telefonici oggi offrono servizi online. Questi servizi permettono ai clienti di risolvere determinati problemi online. Ad esempio, recuperare il proprio numero di telefono in caso di smarrimento del telefono senza dover uscire di casa.

È così che l’hacker procede per rubare il tuo numero di telefono. Innanzitutto, chiama la tua compagnia telefonica. Si spaccia per te fornendo alcuni dati personali su di te. Ovviamente, dati che ha raccolto online o direttamente da te. Una volta che l’operatore telefonico viene ingannato da questo furto d’identità, il criminale chiede di recuperare il numero su una nuova scheda SIM. È ovvio che il numero è il tuo, ma da quel momento in poi verrà inviato all’hacker. Tu perdi l’accesso al tuo numero. Come se non bastasse, l’hacker che possiede il tuo numero può poi procedere a cambiare la password sui tuoi account online. È esattamente per questo motivo che questo metodo, apparentemente semplice, è pericoloso.

Proprio come il metodo precedente, il SIM Swap, anche il Simjacking sfrutta alcune vulnerabilità di sicurezza relative alle schede SIM. Le schede SIM non sono semplici chip, ma concentrati di tecnologia dotati di un proprio sistema operativo. E dove c’è un sistema operativo, ci sono inevitabilmente vulnerabilità! Il problema è che molte schede SIM prodotte da molto tempo non sono mai state aggiornate, e gli hacker lo sanno.

Utilizzando script specializzati nello sfruttamento di questo tipo di vulnerabilità, cercano semplicemente di corrompere la scheda SIM per estrarre qualsiasi tipo di informazione utile, e questa tecnica funziona perfettamente.

Il dirottamento di sessione è un metodo riservato agli specialisti. In questa tecnica, gli hacker usano metodi subdoli per dirottare la tua connessione. Ad esempio, se vai su Google o accedi al tuo telefono con l’obiettivo di andare su TikTok, attraverso manipolazioni strategiche ti reindirizzano automaticamente a un'altra piattaforma. Sebbene il processo abbia somiglianze con l’ingegneria sociale, gli hacker non sono costretti a ingannarti esplicitamente per farti cliccare su un link. Hanno diversi metodi, tra cui:

Il WiFi è oggi onnipresente, contribuendo alla democratizzazione dell’accesso a Internet. Sebbene renda la connessione più facile ed economica, rappresenta anche un terreno fertile per gli hacker che cercano di intrappolare gli utenti. L’attrattiva delle reti WiFi che offrono accesso Internet gratuito è universale. Tuttavia, non tutte le reti WiFi aperte sono sicure. Gli hacker possono creare reti WiFi false o manomettere reti esistenti, sfruttando le vulnerabilità della tua connessione. Quando utilizzi queste reti per accedere ai tuoi account online, i tuoi dati potrebbero essere raccolti in modo discreto senza che tu lo sappia.

Questa è una tecnica relativamente recente, una forma distorta di phishing. A differenza del primo metodo sopra menzionato, che consiste nell’ingannare l’utente inviandogli un link, il “quishing” spinge l’utente a recarsi su piattaforme false dopo aver scansionato codici QR. Come sappiamo, l’uso dei codici QR è diventato molto popolare negli ultimi anni, in particolare dalla pandemia di coronavirus. Oggi scansioniamo codici QR per quasi tutto. Gli hacker hanno quindi avuto l’idea brillante di sostituire spesso i codici QR con versioni false. Così, l’utente medio si reca in un luogo per effettuare una transazione. Volendo scansionare il codice QR indicato, può commettere un errore e farsi ingannare dal codice QR falso degli hacker. Ciò lo porterà ovviamente a una piattaforma falsa dove gli verranno richieste informazioni. Non appena le inserisce, gli hacker le raccolgono e le utilizzano. Un metodo che purtroppo colpisce sempre più vittime a causa delle nostre abitudini con i codici QR.

Alla luce di quanto detto, possiamo affermare che semplicemente usare TikTok ti espone al rischio di hacking. Esistono numerose tecniche di hacking e in qualsiasi momento il cybercriminale sa approfittare delle vulnerabilità del sito. Pertanto, devi anche proteggerti.

Proteggere il tuo profilo TikTok da accessi non autorizzati richiede disciplina costante, misure proattive e una strategia di sicurezza completa. In un mondo sempre più digitale, in cui le minacce informatiche continuano a evolversi, salvaguardare i propri account sui social media è diventato più importante che mai. Gli hacker usano tecniche sofisticate che vanno dagli attacchi di phishing e alla distribuzione di malware fino al credential stuffing e alle tattiche di ingegneria sociale. Il tuo account TikTok contiene informazioni personali preziose, contenuti creativi, contatti tra follower e potenzialmente messaggi privati sensibili che devono essere protetti.

Le conseguenze di un account TikTok compromesso possono essere gravi: furto d’identità, pubblicazione non autorizzata di contenuti che danneggiano la tua reputazione, perdita di follower e coinvolgimento, frodi finanziarie se sono collegate informazioni di pagamento e stress emotivo derivante da violazioni della privacy. Implementando le pratiche di sicurezza descritte di seguito, puoi ridurre notevolmente la tua vulnerabilità a queste minacce e mantenere il controllo sulla tua presenza digitale.

Ecco le misure di sicurezza complete che puoi implementare immediatamente per proteggere il tuo account TikTok da hacker e accessi non autorizzati:

Hackerare le password TikTok o qualsiasi altro account online senza autorizzazione è illegale e non etico. Tali attività possono comportare gravi conseguenze legali.

No, le tecniche di hacking non devono essere utilizzate per alcuno scopo senza autorizzazione. L’hacking etico richiede il permesso esplicito del proprietario del sistema o dell’account prima di testarne la sicurezza.

Puoi proteggere il tuo account TikTok utilizzando password forti e uniche, attivando l’autenticazione a due fattori, evitando link o download sospetti e facendo attenzione a condividere informazioni personali online.

Se sospetti che il tuo account TikTok sia stato hackerato, dovresti immediatamente cambiare la password, revocare l’accesso a qualsiasi applicazione di terze parti e segnalare l’incidente al team di supporto di TikTok per ulteriore assistenza.

Sì, se hai dimenticato la password di TikTok, puoi utilizzare i meccanismi ufficiali di recupero password forniti da TikTok. Questo di solito prevede la ricezione di un link o di un codice di reimpostazione via email o SMS.

Sì, TikTok e altre piattaforme online spesso forniscono strumenti o servizi ufficiali per il recupero delle password. È importante utilizzare solo questi metodi autorizzati per evitare truffe o accessi non autorizzati.

Se riscontri attività sospette o ritieni che ci sia una minaccia alla sicurezza su TikTok, dovresti segnalarla immediatamente al team di supporto o di sicurezza di TikTok. Essi indagheranno e adotteranno le misure appropriate per mitigare i rischi.