Hackear uma conta do Facebook

Tenha acesso instantâneo

a qualquer perfil do Facebook

Hackear uma conta do Facebook

Tenha acesso instantâneo

a qualquer perfil do Facebook

Vamos explicar os diferentes métodos de hackeio do Facebook. A segurança é a prioridade dos utilizadores, e o Facebook comunica bastante sobre o assunto. Proteja o seu perfil e os seus amigos, que poderiam ser posteriormente afetados por um hacker. Deve ler atentamente as técnicas, estar alerta para ataques e proteger a sua conta do Facebook contra hackers.

Novamente, tudo o que vamos revelar aqui destina-se apenas à aprendizagem e à sua proteção. Não utilize estes métodos para atividades ilegais. Não faça aos outros aquilo que não gostaria que fizessem consigo!

Para hackear uma senha do Facebook, alguns hackers levam a sua imaginação aos limites. Conhece os métodos usados por hackers para invadir contas do Facebook? Deve saber, antes de mais, que as técnicas de hacking evoluem consoante o contexto. De facto, o método adequado a um hacker dependerá das medidas de segurança que implementou na sua conta. Aqui estão algumas técnicas que deve dominar se quiser proteger-se contra este tipo de ataque cibernético.

utilizando o PASS FINDER e o @nome de utilizador

(também funciona com número de telefone ou endereço de e-mail).

Recupere o acesso a uma conta do Facebook facilmente com o PASS FINDER. Este software foi desenvolvido por especialistas em cibersegurança para que qualquer pessoa possa utilizá-lo. A sua interface simples e intuitiva permite recuperar uma senha utilizando um endereço de e-mail, um @nome de utilizador ou um número de telefone.

Depois de introduzir os dados da conta no campo apropriado, clique no botão “OK” e deixe o software encontrar a senha da conta do Facebook para si.

Aproveite esta solução! Pode experimentá-la agora mesmo descarregando-a a partir do seu site oficial: https://www.passwordrevelator.net/pt/passfinder

Com a oferta de teste de 30 dias, pode solicitar reembolso.

O roubo de identidade pode violar a integridade da sua conta do Facebook. Ao falar de roubo de identidade, referimo-nos mais especificamente ao furto de conta, quando o cibercriminoso cria outra conta com a sua fotografia e até com o seu nome, tentando imitá-lo. Claro que isso pode enganar os seus entes queridos e qualquer pessoa com quem não tenha contacto imediato a verificar a sua identidade.

O que é o sequestro de sessão e como afeta a segurança da conta do Facebook? O sequestro de sessão consiste em redirecionar um utilizador da Internet ou de um serviço web para outra plataforma diferente daquela a que deseja aceder. Obviamente, o desvio é feito de forma a que o alvo deste ataque não perceba a fraude. Para conseguir isso, os cibercriminosos podem usar vários métodos:

O DNS (sigla de "Domain Name System") é um serviço informático utilizado principalmente para redirecionar nomes de domínio da Internet, endereços IP ou qualquer tipo de registo que identifique uma plataforma oficial. Por outras palavras, este serviço é mais do que essencial para o bom funcionamento da web e de todas as plataformas associadas. No entanto, a sua utilidade é tal que, se os cibercriminosos conseguirem aceder a ele, podem criar caminhos enganosos que induzem os utilizadores em erro ao acederem à sua plataforma habitual. Por exemplo, se um ou mais dos servidores DNS que permitem a comunicação entre um navegador e o Facebook forem envenenados (ou seja, os cibercriminosos conseguiram injetar código malicioso nos cookies armazenados por esses DNS), ao introduzir "facebook.com", o utilizador não será redirecionado para o site oficial do Facebook, mas sim para outra plataforma falsa que replica as cores e o design do Facebook. O utilizador, sem perceber nada, introduzirá as suas credenciais de acesso e será hackeado. Os hackers recuperarão esses identificadores e utilizá-los-ão. É verdade que esta técnica se assemelha fortemente ao phishing. Contudo, existe uma diferença muito importante: no sequestro de sessão por envenenamento de DNS, a vítima não precisa de clicar em qualquer link. Tudo acontece desde a base, a partir do seu navegador. E o pior é quando o envenenamento ocorre nos servidores DNS do seu fornecedor de Internet — nesse caso, as vítimas não têm qualquer forma de se defenderem.

Os cookies são outra forma de sequestro de sessão. Embora se assemelhe ao método anterior, deve-se mencionar que tem origem nos cookies frequentemente guardados durante as visitas a sites. Uma das funções dos cookies é criar um caminho mais fácil, tornando o acesso a um site mais rápido. Quando guarda cookies de sites do Facebook, por exemplo, aceder à sua conta do Facebook a partir do mesmo navegador leva menos tempo do que na primeira vez. Por outras palavras, os cookies servem como um tipo de farol que marca a sua ligação ao site em questão. Quando os hackers conseguem recuperar esses cookies, podem desviar o caminho que já fez todas as vezes que inicia sessão. Assim, ao tentar aceder a "facebook.com", a ligação será desviada e cairá no mesmo cenário descrito anteriormente.

Esta é obviamente uma técnica muito complexa, reservada a profissionais de hacking. É um método que utiliza vulnerabilidades de segurança presentes no modo de transmissão de pacotes entre servidores DNS. De facto, os servidores em questão comunicam usando pacotes não assinados, geralmente autenticados com números únicos de pedido. Isto significa que é possível o hacker descobrir esses números e criar novos. Graças a isso, é fácil para ele interceptar ligações. Claro que, se conseguir fazê-lo, pode redirecionar o utilizador para um site de phishing ou simplesmente recolher os seus dados pessoais sem que ele perceba. Se duas pessoas estiverem na mesma rede, por exemplo, e uma delas quiser ligar-se ao Facebook, a outra pode muito bem substituir a página de login por uma falsa que criou do zero! O truque baseia-se no endereço DNS, que foi anteriormente alterado e substituído por um falso. O utilizador final não verá nada e pensará que está na página original do Facebook. Este tipo de ataque é frequentemente usado em locais públicos com acesso à Internet.

É um método que consiste em o hacker dedicar tempo a conhecer melhor a sua vítima. Neste processo, recolhe gradualmente informações que posteriormente pode converter em credenciais de acesso. Primeiro, tentará estabelecer uma ligação com a vítima e analisar todas as suas atividades, tanto na vida real como digitalmente. Esta prática é muito semelhante à engenharia social, mas exige mais atenção e recursos, sendo, portanto, mais eficaz. Para facilitar a implementação deste ataque delicado, o hacker utilizará software automatizado que lhe permitirá analisar todas as informações recolhidas, com o objetivo de encontrar credenciais de acesso através dessas pesquisas.

O spearphishing é uma variante perigosa e mais direcionada do phishing. É utilizado principalmente para atingir uma pessoa específica. Embora o processo geral seja semelhante, este método consiste em enviar uma mensagem que contém um link. O link em que a vítima deve clicar redireciona-a para uma plataforma onde as suas credenciais de acesso serão roubadas. Contudo, antes de enviar a mensagem, o hacker investigará a vítima, recolhendo informações suficientes para compor uma mensagem infalível. A ideia é, por exemplo, usurpar a identidade de um familiar ou de um site que a vítima visita frequentemente. A mensagem conterá informações que geram confiança na vítima. Quando o objetivo é alcançado, ela é automaticamente apanhada e os seus dados de acesso são recolhidos. Este é o principal perigo. Esta prática é facilitada pelas redes sociais, onde é frequentemente possível obter muitas informações pessoais sobre potenciais alvos.

Esta é claramente uma técnica essencial ao falar de hackeio do Facebook.

O Facebook é uma rede social onde várias pessoas se reúnem para trocar ideias e construir relações. É por isso que a engenharia social é um fator muito comum na rede social da Meta. A engenharia social é manipulação — não é propriamente hacking. Geralmente, consiste em aproveitar uma relação com o alvo para recolher informações essenciais. Por outras palavras, se for alvo de engenharia social, será necessariamente por alguém que está habituado a interagir consigo, seja um amigo ou familiar próximo. É por isso que, no Facebook, não deve responder a todas as perguntas. Também deve ter cuidado ao comentar publicações de amigos ou desconhecidos. Graças aos seus comentários, os hackers podem analisar e tentar determinar as suas senhas. Por exemplo, evite responder a este tipo de pergunta:

Muitas vezes, a engenharia social, quando aplicada de forma generalizada, utiliza exatamente este tipo de pergunta que a própria vítima forneceu.

É uma técnica que utiliza software automatizado para descobrir a sua senha, testando centenas ou até milhões de combinações de letras, símbolos e números. Em situações específicas, a quebra de senha é comum e frequentemente utilizada por hackers. Por isso, é importante cuidar bem da sua senha. O software usado neste contexto é sofisticado.

No que diz respeito a vazamentos de dados, o Facebook é uma das plataformas mais afetadas. Um vazamento ocorre frequentemente por várias razões: erros de configuração, falhas de servidor ou ataques informáticos. Todos os anos, a empresa proprietária do Facebook, a Meta, está de alguma forma envolvida em incidentes de violação de dados. Geralmente, fala-se disso quando a plataforma em questão vaza dados pessoais, profissionais ou sensíveis, permitindo que qualquer pessoa os acesse de várias formas.

Em caso de vazamento de dados, há grandes riscos de os seus dados pessoais terem sido comprometidos, incluindo as suas credenciais de acesso. Se um hacker conseguir obter uma base de dados, poderá facilmente iniciar um ataque por dicionário. O ataque por dicionário é uma técnica em que o hacker utiliza um script automatizado para encontrar uma senha específica, usando como referência uma base de dados onde compilou senhas potenciais.

No atual cenário digital interligado, a segurança da conta do Facebook tornou-se uma preocupação crítica que vai muito além da simples proteção por senha. Com mais de 3 mil milhões de utilizadores ativos em todo o mundo, o Facebook representa um dos alvos mais valiosos para cibercriminosos que procuram informações pessoais, dados financeiros e oportunidades para ataques de engenharia social. A ilusão de segurança que muitos utilizadores sentem atrás dos seus computadores ou smartphones é precisamente o que os torna vulneráveis a ameaças cibernéticas sofisticadas.

A segurança da sua conta do Facebook depende inteiramente das medidas proativas que implementar e da vigilância que mantiver. Embora a segurança perfeita e infalível permaneça um ideal inatingível no nosso ecossistema digital em constante evolução, pode minimizar drasticamente a sua exposição ao risco através da aplicação estratégica de práticas de segurança comprovadas e uma abordagem abrangente de defesa em profundidade.

Muitos utilizadores só consideram a segurança do Facebook após uma violação, altura em que a recuperação se torna exponencialmente mais difícil e demorada. As consequências de uma conta comprometida vão além do simples inconveniente — podem incluir roubo de identidade, fraude financeira, danos à reputação, comprometimento de relações pessoais e até complicações legais se a sua conta for usada para fins maliciosos.

Este guia abrangente apresenta sete medidas de segurança fundamentais que, quando implementadas coletivamente, criam um sistema de defesa robusto em múltiplas camadas, protegendo a sua presença no Facebook contra a grande maioria das ameaças cibernéticas comuns e avançadas. Cada medida aborda vulnerabilidades e vetores de ataque específicos, formando uma estrutura de segurança integrada que se adapta ao cenário de ameaças em constante evolução.

R: Não, hackear a conta do Facebook de outra pessoa sem a sua autorização é ilegal e antiético.

R: Não, os métodos fornecidos neste artigo têm fins exclusivamente educativos. A sua utilização para atividades ilegais é proibida.

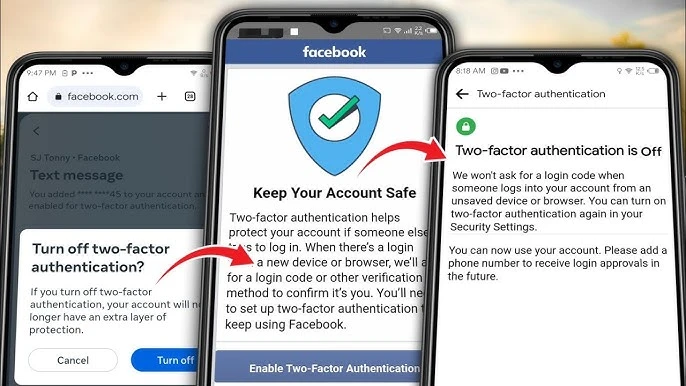

R: Existem várias medidas que pode tomar para reforçar a segurança da sua conta do Facebook, incluindo ativar a autenticação de dois fatores, utilizar senhas fortes e únicas, ter cuidado com aplicações de terceiros, manter os seus dispositivos e software atualizados, evitar computadores públicos e redes WiFi inseguras, e proteger o seu dispositivo com senha ou medidas biométricas.

R: Se acreditar que a sua conta do Facebook foi comprometida, deve imediatamente alterar a sua senha, rever a atividade da conta em busca de ações não autorizadas, revogar o acesso a quaisquer aplicações de terceiros que não reconheça e reportar qualquer atividade suspeita ao Facebook.

R: Não, não existe nenhum método garantido para hackear a conta do Facebook de alguém. Além disso, tentar fazê-lo é ilegal e antiético.