X पासवर्ड क्रैकर

X पासवर्ड पर कोई सुरक्षा नहीं

X पासवर्ड क्रैकर

X पासवर्ड पर कोई सुरक्षा नहीं

X जैसी वेबसाइट आपके पासवर्ड को एन्क्रिप्टेड हैश फॉर्मेट में डेटाबेस में सहेजती है। एक हैश फॉर्मेट भी X पासवर्ड को एन्क्रिप्ट करने का एक तरीका है।

X खाते को हैक करने के लिए उपयोग किए जा सकने वाले कुछ तरीके इस प्रकार हैं:

खाता पास रिकवरी का उपयोग करके

(फ़ोन नंबर और लॉगिन-आईडी के साथ भी काम करता है)।

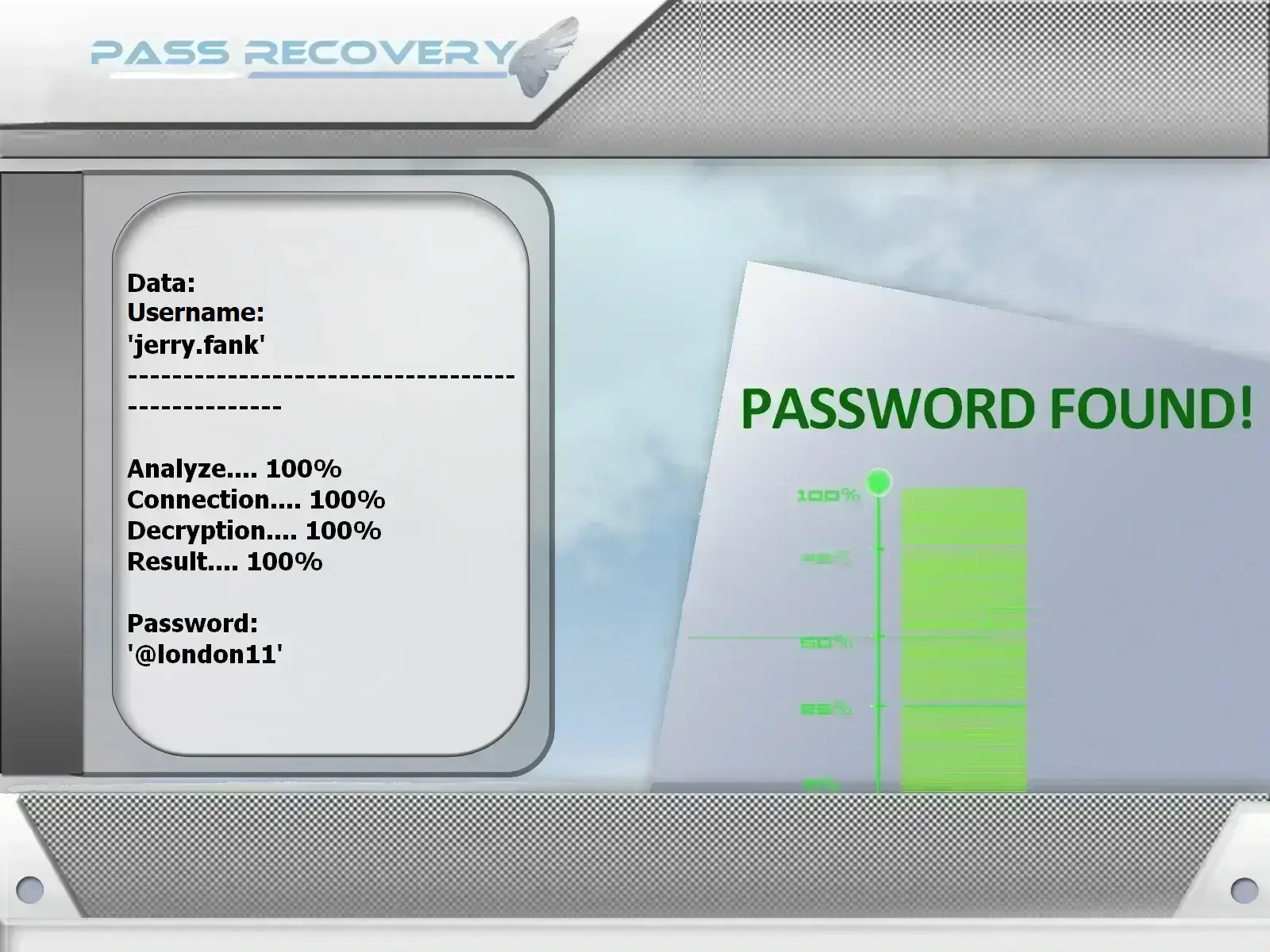

अगर आप अपने X खाते तक पहुँच नहीं पा रहे हैं, तो हमारे पास रिकवरी सॉफ्टवेयर का उपयोग करें।

यह हैकर्स के लिए X खातों को हैक करने के लिए सबसे तेज़ सॉफ्टवेयर है क्योंकि यह पासवर्ड युक्त डेटाबेस में सीधे लॉगिन एक्सेस को हैक करेगा और समय बचाएगा। पास रिकवरी एआई-संचालित एल्गोरिदम का उपयोग करेगा और सीधे कहाँ खोजना है यह जानता होगा। यह एक सुरक्षा उपाय भी हो सकता है क्योंकि 100% सुरक्षा का अस्तित्व नहीं है।

इसे उन उपयोगकर्ताओं के लिए बहुत सरल उपयोग के लिए अनुकूलित किया गया है जो वास्तव में हैकिंग विशेषज्ञ नहीं हैं। पास रिकवरी के धन्यवाद, किसी भी X खाते के पासवर्ड को कुछ ही मिनटों में क्रैक करें। आपके पास एक महीने का परीक्षण है, इसलिए अब और प्रतीक्षा न करें।

आधिकारिक वेबसाइट से पास रिकवरी अभी डाउनलोड करें: https://www.passwordrevelator.net/in/passrecovery

ऐसी कई हैकिंग विधियाँ हैं जिनके लिए मैलवेयर के उपयोग की आवश्यकता नहीं होती। यहाँ कुछ विधियाँ दी गई हैं:

मूल रूप से, पासवर्ड रीसेट करना उस उपयोगकर्ता की रक्षा करता है जिसने उदाहरण के लिए अपना लॉगिन आईडी अनजाने में भूल दिया हो। लेकिन यह एक विशेषता है जिसका लक्ष्यित खाते के मालिक के खिलाफ उपयोग किया जा सकता है अगर वह व्यक्ति जो इसे हैक करने का फैसला करता है जानता है कि कैसे आगे बढ़ना है। वास्तव में, प्रक्रिया उस प्रक्रिया के समान है जिसे पासवर्ड को पुनः प्राप्त करने के लिए किया जाना चाहिए।

इस विधि को लक्ष्य ईमेल पते के साथ सरल बनाया जाता है। यह प्रक्रिया आपको X खाते को पुनः प्राप्त करने के चरण देगी।

आपको कुछ आवश्यकताओं को याद रखना होगा। अगर पासवर्ड रीसेट अनुरोध तकनीक कोई क्रांतिकारी हैकिंग विधि नहीं है, तो फिर भी रीसेट ईमेल या फोन नंबर के पुनर्प्राप्ति के लिए पीड़ित के ईमेल खाते तक पहुँचने के लिए आवश्यक होगा। इस तकनीक के लिए आपको यह भी जानना होगा कि लक्ष्य @username का उपयोग कर रहा है। लेकिन थोड़े समर्पण और इच्छा के साथ हैकर आमतौर पर इस विधि के साथ सफल होते हैं।

हमारे पास विभिन्न खातों से कनेक्शन को सुगम बनाने के लिए, लॉगिन प्रमाणपत्र सहेजना असामान्य नहीं है ताकि एप्लिकेशन या ब्राउज़र हमें पुनः कनेक्ट करने के प्रयास के दौरान पहचान सके। इसका अर्थ है कि यह कंप्यूटर प्रोग्राम हैं जो सीधे उपयोगकर्ता नाम और पासवर्ड जैसे कनेक्शन डेटा के डेटा प्रबंधकों को एकीकृत करते हैं। इन तक पहुँचने के लिए, जो आमतौर पर उनके प्रबंधक में शामिल होते हैं, आपको केवल सुरक्षा सेटिंग्स पर जाना होगा। प्रमाणपत्र प्रबंधक में एक समर्पित पासवर्ड विकल्प दिखाई देगा। दूसरी ओर, चूँकि प्रबंधक अधिकांश समय में कई कनेक्शन डेटा समूहित कर सकते हैं, इसलिए आपको यह जानना होगा कि आप किस जानकारी की तलाश में हैं। इसका अर्थ है कि आपको कम से कम X खाते का @username पता होना चाहिए।

हम एक ऐसी तकनीक के बारे में बात कर रहे हैं जो लक्षित व्यक्ति को बेहतर ढंग से समझने के बारे में है। वास्तव में, जो लोग इस विधि का उपयोग करते हैं वे अपने लक्ष्य का बेहतर अध्ययन करने और उनके संदर्भों और स्वाद को जानने के लिए अपनी पूरी कोशिश करते हैं। यह प्रोफाइलिंग जैसा लगता है। जानकारी के आधार पर जो हैकर अपने पीड़ित का ध्यानपूर्वक अवलोकन करके और डेटा संग्रह के माध्यम से जमा करेगा, वह पीड़ित द्वारा उपयोग किए गए पासवर्ड का अनुमान लगाने की कोशिश करेगा। इस विधि की एकमात्र कमी यह है कि यह बिल्कुल भी कुछ भी गारंटी नहीं देती है। वास्तव में, चूँकि सब कुछ व्यावहारिक रूप से दूर से और किसी भी बातचीत के बिना किया जाता है, इसलिए यह गारंटी नहीं है कि एकत्रित जानकारी का उपयोग लक्ष्य के खिलाफ किया जा सकता है। हालांकि, जो व्यक्ति स्पाइडरिंग का उपयोग करता है वह आमतौर पर किसी भी खोज से प्रतिरक्षित होता है क्योंकि इसे सामग्री रूप से हैकिंग से जोड़ना असंभव है। इसे साबित करना मुश्किल है।

यह वही हैकिंग है जिसने इस तकनीक को प्रसिद्ध बना दिया। वास्तव में, अगर सोशल इंजीनियरिंग बहुत समय से मौजूद थी, तो यह X के कई खातों को हैक किए जाने के कारण ही उजागर हुई। वास्तव में, एक युवा हैकर जिसने अभी-अभी 18 का आयु उत्तीर्ण किया था, उसने ऑनलाइन धोखाधड़ी करने के लिए इसका उपयोग करके X के लगभग एक दर्जन खातों को हाईजैक किया। हैक किए गए X खाते विशेष रूप से बिल गेट्स, बराक ओबामा या एलन मस्क जैसे महान व्यक्तित्वों से संबंधित हैं। कई जांचों के बाद जो इस बात को समझने के लिए की गईं कि इसके कारण क्या हो सकते हैं, यह प्रकट हुआ कि कई X कर्मचारी सामाजिक मैनिपुलेशन के आधार पर हैकिंग के शिकार हुए। हैकर ने अपना मास्टरस्ट्रोक खींचने के लिए पर्याप्त महत्वपूर्ण जानकारी एकत्र करने के लिए इस विधि का उपयोग किया।

जैसा कि नाम से पता चलता है, यह एक ऐसी प्रथा है जो एक या एक से अधिक लोगों पर विश्वास जीतने के लिए विशेष रूप से सामाजिक मानव संबंधों का उपयोग करती है। उद्देश्य जानकारी निकालने के लिए इस विश्वास का उपयोग करना है। अधिकांश समय, साइबर अपराधी अधिक निर्दोष बातचीत के करीब आने की कोशिश करेगा। आदान-प्रदान के दौरान, यह धीरे-धीरे जानकारी निकालेगा जिसका उपयोग बाद में कनेक्शन डेटा में बदला जा सकता है। उदाहरण के लिए पासवर्ड के लिए नहीं पूछने के बजाय, यह बजाय एक अच्छा पासवर्ड बनाने में मदद करने वाली जानकारी के बारे में पता लगाने की कोशिश करेगा। बाकी सिर्फ विश्लेषण और डेटा प्रसंस्करण का सवाल है। और बेशक यह काम करता है और काम करता रहता है। व्यावहारिक रूप से, सोशल इंजीनियरिंग हैकिंग नहीं है, यह विश्वासघात या मैनिपुलेशन है।

यह तब होता है जब उपयोगकर्ता को X के रंग और नियमों वाले एक और लॉगिन पेज पर ले जाया जाता है। निश्चित रूप से, चूँकि बाद वाला नहीं जानता कि उसे धोखा दिया जा रहा है, वह पूर्ण आत्मविश्वास के साथ अपना पहचान डेटा दर्ज करेगा। निश्चित रूप से, इन डेटा को एकत्र किया जाएगा और उसके खिलाफ उपयोग किया जाएगा। अधिकांश समय, सत्र हैकिंग को पहचानना मुश्किल होता है, जब तक कि आप स्वभाव से संदिग्ध व्यक्ति न हों। जब सत्र हैकिंग डीएनएस सर्वर के संशोधन या आपके ब्राउज़र कनेक्शन से की जाती है, तो यह अदृश्य होती है।

सबसे पहले कैश पॉइज़निंग की तकनीक है। कैश संख्यात्मक संदर्भ हैं जो कनेक्शन आदत को निर्धारित करने में मदद करते हैं जिसका उद्देश्य इसे बहुत अधिक लचीला और बहुत तेज़ बनाना है। यह कुकीज़ के समान है। भले ही इनकी मूल कार्यक्षमता समान नहीं हो, वे उपयोगकर्ता को वेब प्लेटफॉर्म तक आसानी से पहुँचने की अनुमति देते हैं जिससे बहुत अधिक समय बचता है। हालांकि, इसका उपयोग उपयोगकर्ता के खिलाफ भी किया जा सकता है। वास्तव में, यह पहले ही हो चुका है कि हैकर्स डीएनएस कैश को पुनः प्राप्त करते हैं जिसे वे बाद में सर्वर को धोखा देने के लिए कनेक्शन जानकारी को संशोधित करके दूषित कर देते हैं। इसका अर्थ है कि अगर उपयोगकर्ता ब्राउज़र में सीधे URL टाइप करके X लॉगिन पेज खोलने का प्रयास करता है X.com, तो उसे एक अन्य प्लेटफॉर्म पर रीडायरेक्ट कर दिया जाएगा। और दुर्भाग्य से उसके इसके बारे में कुछ भी नहीं करना है।

वाईफाई नेटवर्क कनेक्शन से सत्र हैकिंग की भी संभावना है। जब एक वाईफाई राउटर को हैक किया जाता है, तो हैकर्स पहले ट्रैफ़िक की निगरानी करते हैं ताकि बाद में उसे हैक कर सकें। ऐसा करने के लिए, निश्चित रूप से, उन्हें राउटर के प्रबंधन प्रणाली पर मैलवेयर स्थापित करने की आवश्यकता होती है। इससे संचार को अवरुद्ध करना और इसे एक अन्य सर्वर पर रीडायरेक्ट करना संभव हो जाता है।

कुकीज़ छोटे बीकन होते हैं जो वेबसाइट को आपकी पहचान करने में सक्षम बनाते हैं जब आप नियमित रूप से इसकी यात्रा करते हैं। उनकी उपयोगिता तब स्पष्ट हो जाती है जब उपयोगकर्ता एक विशेष वेब प्लेटफॉर्म पर बार-बार आता है। कुकीज़ उसे अस्थायी रूप से जुड़े रहने की अनुमति देते हैं, जबकि उसे अन्य इंटरनेट साइटों पर जाने और बिल्कुल वहीं वापस आने की अनुमति देते हैं जहाँ वह था। इसका अर्थ है कि जब आप किसी एप्लिकेशन पर होते हैं या जब आप सीधे वेब पर होते हैं, तो कुकीज़ आपके ब्राउज़र को यह जानने की अनुमति देते हैं कि आप जुड़े हुए हैं और एक निश्चित अवधि के लिए कनेक्शन बनाए रखते हैं। जितना आप चाहते हैं कि आप प्लेटफॉर्म पर वापस आएँ, कनेक्शन बहुत तेज़ी से होता है। हालांकि, यही विशेषता हैकर अपने कुकी हमलों में उपयोग करता है। वास्तव में, अगर वह आपकी कुकीज़ को हैक करने और प्राप्त करने में सफल हो जाता है, तो वह आपके द्वारा पहले देखे गए स्थानों तक पहुँच सकता है। और इससे भी बदतर, अगर वह अन्य उपकरणों के साथ आगे बढ़ता है, तो वह आपके व्यक्तिगत डेटा को भी एकत्र कर सकता है और आपको अपने ऑनलाइन खातों तक पहुँचने से रोक सकता है।

अधिकांशतः, हैकर वेबसाइट्स या वाईफाई राउटर्स को स्निफ करने के लिए मैलवेयर का उपयोग करेगा। जब उपयोगकर्ता अपने X खाते में प्रवेश करता है, तो वह स्वचालित रूप से कुकीज़ को चुरा लेता है जो सत्र खोले जाने पर उत्पन्न हुई थीं। कभी-कभी कुकीज़ तब चुराई जाती हैं जब उपयोगकर्ता साइबर अपराधी द्वारा भेजे गए लिंक पर क्लिक करता है। फिशिंग के उदाहरण की तरह, वे उदाहरण के लिए तब अपने लक्ष्यों के कंप्यूटर डिवाइस को संक्रमित कर सकते हैं जब वे एक सुरक्षित नहीं वेबसाइट पर जाते हैं या कम सुरक्षित वाईफाई राउटर के माध्यम से इंटरनेट से जुड़ते हैं।

जब हैकर सत्र कुकीज़ एकत्र करने में सफल हो जाता है। इससे उसे बाद के खाते तक पहुँचने और जो कुछ भी चाहे करने की क्षमता मिल जाती है। उदाहरण के लिए, लॉगिन प्रमाणपत्र को बदलकर बाद के लॉग इन करने से रोकना।

मॉनिटरिंग सॉफ्टवेयर अब सभी के लिए उपलब्ध है। इसे किसी के लिए भी आसानी से उपयोग करने के लिए डिज़ाइन किया गया है। इसका अर्थ है कि भले ही आप हैकिंग विशेषज्ञ न हों, आप इसी तरह के सॉफ्टवेयर के साथ बहुत आसानी से किसी को हैक कर सकते हैं। निगरानी की सीमा और अवधि के आधार पर कई श्रेणियाँ हैं। आज भी गूगल प्ले स्टोर या एप्पल ऐप स्टोर से इस प्रकार के सॉफ्टवेयर को डाउनलोड करना संभव है। यद्यपि उनके उपयोग कुछ संदर्भों में अभी भी अवैध हैं, निगरानी सॉफ्टवेयर आमतौर पर स्पाइवेयर से संबंधित होते हैं। हालांकि, वे पारंपरिक स्पाइवेयर की तुलना में हल्के और उपयोग करने में आसान हैं, जिसके लिए साइबर अपराध में बहुत कौशल और चुस्ती की आवश्यकता होती है। इस कंप्यूटर प्रोग्राम का नुकसान यह है कि आपको लक्षित व्यक्ति के कंप्यूटर उपकरण में आवश्यक कॉन्फ़िगरेशन करने के लिए भौतिक पहुँच होनी चाहिए। निश्चित रूप से, जब लक्षित व्यक्ति एक रिश्तेदार होता है तो यह बहुत आसान होगा। अन्यथा, आपको स्पष्ट रूप से बहुत उन्नत हैकिंग प्रणाली का विकल्प चुनना होगा।

कीलॉगर एक लोकप्रिय कंप्यूटर प्रोग्राम है जिसे स्मार्टफोन, टैबलेट या कंप्यूटर पर स्थापित किया जाना चाहिए। जब ऐसा किया जाता है, तो यह लक्षित व्यक्ति के कीबोर्ड पर टाइप किए गए सब कुछ के बारे में अपने ऑपरेटर को जागरूक करने की अनुमति देता है। इसका अर्थ है कि अगर आपका स्मार्टफोन या कंप्यूटर कीलॉगर से संक्रमित है, तो जब आप X में लॉग इन करते हैं और अपना पासवर्ड दर्ज करते हैं, तो हैकर को बिल्कुल पता चल जाएगा कि आपने कौन सा @username दर्ज किया। यह डेटा निकालने वाला कंप्यूटर प्रोग्राम काफी उपयोगी और बहुत अप्रभावी है। यह हैकर को डेटा की एक विशिष्ट गुणवत्ता को लक्षित करने की अनुमति देता है। जो इसे अन्य प्रोग्रामों की तुलना में बहुत अधिक प्रभावी बनाता है। अधिकांश समय हैकर एक ट्रोजन के पीछे छिपकर इसे स्थापित कर सकते हैं। कंप्यूटर पर सॉफ्टवेयर की भौतिक स्थापना अधिकांश मामलों में कंप्यूटर हैकिंग में मुश्किल होती है, इसलिए यह अवसर हैकर को अपने लक्ष्य को संक्रमित करने की अनुमति देता है।

हैकर्स ऐसी तकनीक का उपयोग करेंगे जो अभी भी ब्रूट फोर्स या डिक्शनरी द्वारा साबित हुई है। जब हैकर्स X खाते को हैक करने की कोशिश करते हैं, तो उन्हें ज़ोंबी कंप्यूटर से ऐसा करने के लिए मजबूर किया जाता है क्योंकि उनके पास कई आईपी पते होते हैं। और X सर्वर द्वारा अपने खुद को अप्रत्यक्ष बनाने के लिए, हैकर्स को एकाधिक कंप्यूटरों से अपने हमले शुरू करने होंगे।

वास्तव में, X सर्वर केवल प्रोफ़ाइल पर कनेक्शन के प्रयास करने के लिए कुछ अनुमतियाँ आवंटित करते हैं। उसके बाद, हैकर्स को कैप्चा कोड दर्ज करना होगा या फिर कुछ समय के लिए उन्हें अवरुद्ध कर दिया जाएगा। उदाहरण के लिए, अगर X पासवर्ड 8 वर्ण लंबा है और ज़ोंबी कंप्यूटर का उपयोग कर रहा है, तो X खाते को हैक करने में लगभग 200 सेकंड लगेंगे, या लगभग 3 मिनट। हालांकि, अगर पासवर्ड में छोटे अक्षर और संख्याएं शामिल हैं, तो उसी 8 वर्ण लंबे पासवर्ड को तोड़ने में लगभग 500 सेकंड लगेंगे।

सबसे पहले, आपको यह जानना चाहिए कि X तक पहुँचने के लिए एक ब्राउज़र का उपयोग करना आधिकारिक एप्लिकेशन का उपयोग करने की तुलना में बहुत अधिक जोखिम भरा है। इसलिए इसके बिना करना बेहतर है। लेकिन अगर आप ऐसी स्थिति में हैं जहाँ आपके पास कोई विकल्प नहीं है, तो कुछ उपाय करें:

कई कॉर्पोरेट X खाते पासवर्ड रीसेट, एन्क्रिप्टेड प्रमाणपत्रों को डिक्रिप्ट करना, स्पाइडरिंग अटैक, सोशल इंजीनियरिंग, सत्र हैकिंग, कुकी हैकिंग, मॉनिटरिंग सॉफ्टवेयर, कीलॉगर और ज़ोंबी कंप्यूटर का उपयोग करके विभिन्न तरीकों से क्रैक किए जाते हैं।

सोशल इंजीनियरिंग एक ऐसी प्रथा है जो सामाजिक मानव संबंधों का उपयोग करके विश्वास जीतने और जानकारी निकालने का शोषण करती है। हैकर्स निर्दोष बातचीत का उपयोग करके धीरे-धीरे जानकारी निकालते हैं जिसका उपयोग उपयोगकर्ताओं को उनके लॉगिन प्रमाणपत्र या अन्य संवेदनशील जानकारी उजागर करने के लिए मना सकता है।

अपने X खाते की सुरक्षा के लिए, इन चरणों का पालन करें: