स्नैपचैट पासवर्ड क्रैकर

स्नैपचैट पासवर्ड क्रैक करने के तरीके

स्नैपचैट पासवर्ड क्रैकर

स्नैपचैट पासवर्ड क्रैक करने के तरीके

अधिकांश स्नैपचैट उपयोगकर्ता यह समझते हैं कि चूंकि संदेश क्षणभंगुर हैं, इसलिए खाता सुरक्षित है। हालांकि, ऐसा नहीं है। वास्तव में, जिन संदेशों को लोग हटा दिया है समझते हैं, वे वास्तव में स्नैपचैट सर्वर पर संग्रहीत रहते हैं।

उन लोगों के लिए यह दुखद खबर है जो सोचते थे कि वे जोखिम भरी तस्वीरें भेजते समय अपनी छवि पर पूर्ण नियंत्रण रखते हैं...

अब जब सभी को पता चल गया है कि स्नैपचैट उतना सुरक्षित नहीं है जितना आप सोचते हैं, यह हमलों के प्रति भी बहुत भेद्य है। हम पिछले कुछ वर्षों में हैक हुए स्नैपचैट खातों की संख्या की गणना नहीं कर सकते। यह आश्चर्य की बात नहीं है क्योंकि एप्लिकेशन का सोर्स कोड इंटरनेट पर मिल गया है।

इंटरनेट पर हैकिंग विधियां तेजी से बढ़ रही हैं, और वे सभी समान रूप से प्रभावी हैं। लेकिन स्नैपचैट खाते को सफलतापूर्वक क्रैक करने के लिए, आपके पास सही उपकरण होने चाहिए... इसलिए यहां कुछ साइबरमैलवेयर तकनीकें दी गई हैं जिनका उपयोग स्नैपचैट को नियंत्रित करने के लिए किया जा सकता है:

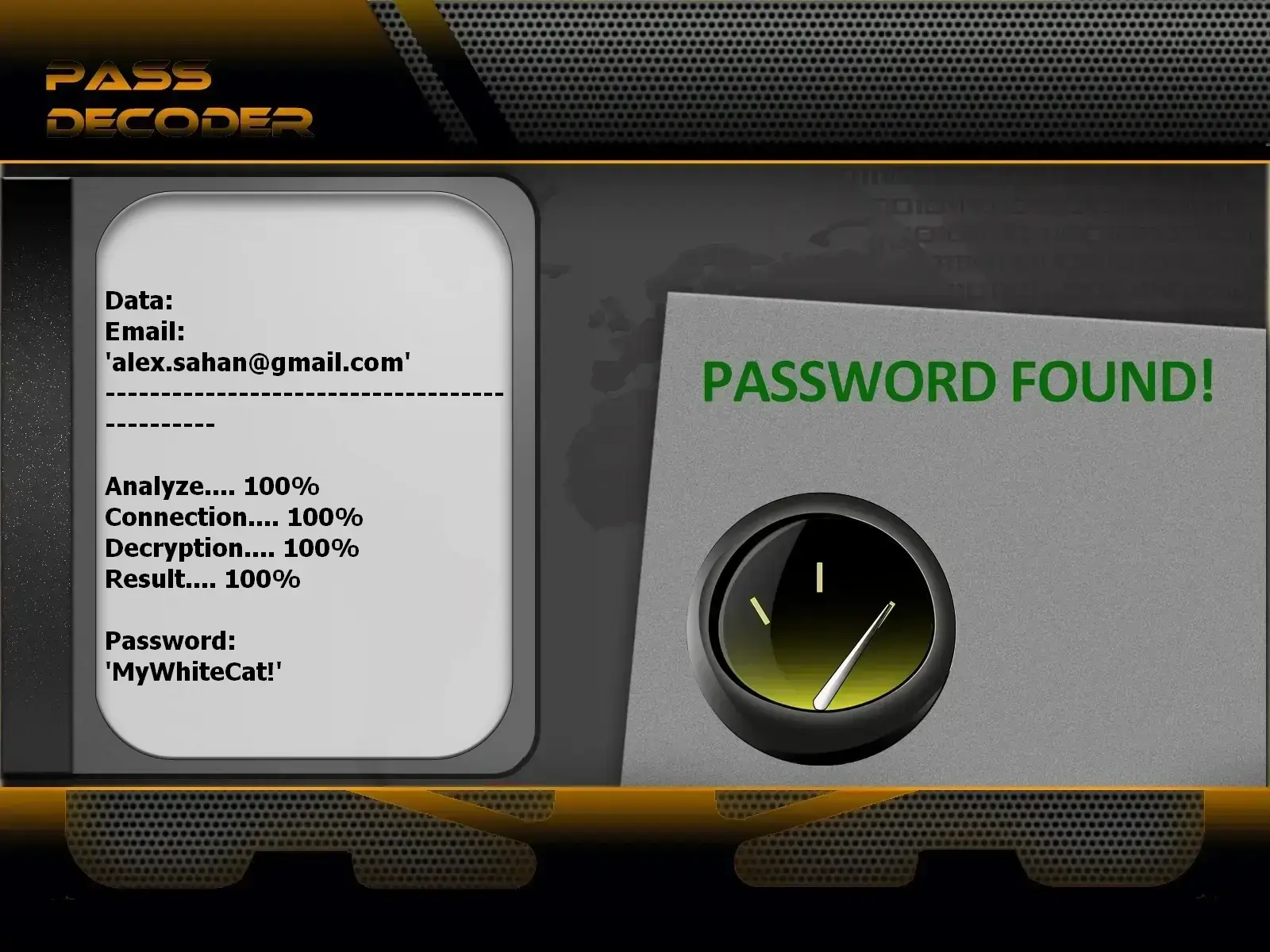

पासवर्ड को PASS DECODER का उपयोग करके डिक्रिप्ट किया जाए

PASS DECODER स्नैपचैट खाता पुनर्प्राप्ति के लिए सबसे अच्छे उपकरणों में से एक है। यह सबसे सरल और तेज़ भी है। केवल एक स्नैपचैट @username का उपयोग करके, यह खाता पहुँच डिक्रिप्ट कर सकता है और आपको लॉग इन कर सकता है। वास्तव में, यह एप्लिकेशन एक उन्नत एल्गोरिदम का उपयोग करता है—बस एक त्वरित स्क्रिप्ट निष्पादन, और आप अंदर हैं!

आप PASS DECODER को इसकी आधिकारिक वेबसाइट से डाउनलोड कर सकते हैं: https://www.passwordrevelator.net/in/passdecoder

आपको सच्चाई स्वीकार करनी होगी, एक पासवर्ड आमतौर पर जन्मदिन, आपके कुत्ते का नाम, आपकी माँ... होता है। हैकर्स सोशल नेटवर्क से एक सीखने का समाधान उपयोग करते हैं। वास्तव में, वे इंटरनेट पर लिंक्डइन, फेसबुक, ट्विटर... जैसे सरल तरीकों का उपयोग करके शोध करेंगे और शिकार के बारे में यथासंभव अधिक जानकारी एकत्र करेंगे। आपको बस स्नैपचैट खाते में लॉग इन करने के लिए अलग-अलग पासवर्ड आज़माने हैं।

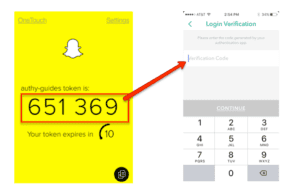

चूंकि स्नैपचैट को पता चल गया था कि उनका सोशल नेटवर्क बिल्कुल भी सुरक्षित नहीं है, उन्होंने दो-कारक प्रमाणीकरण सुरक्षा लागू की। इसका मतलब है कि जब कोई उपयोगकर्ता अपने खाते से कनेक्ट करना चाहता है, तो उसे अपने फ़ोन पर प्राप्त एसएमएस के माध्यम से पहुँच की पुष्टि करनी होती है। यह सुरक्षा बिल्कुल भी विकसित नहीं है और एक बार फिर पुष्टि करती है कि यह सोशल नेटवर्क दोषों और तकनीकी कमियों से भरा हुआ है। सिम स्वैपिंग तकनीक का उद्देश्य मुख्य रूप से लक्षित व्यक्ति की पहचान चुराना है। फिर एक सोचता है कि इस चोरी का क्या उद्देश्य हो सकता है। यह बहुत सरल है, हैकर आपके बारे में बहुत अधिक व्यक्तिगत जानकारी एकत्र करेगा ताकि वह आपका नाटक कर सके। यह वास्तव में विधि का पहला चरण है। दूसरा चरण आपके टेलीफोन ऑपरेटर को कॉल करने का होगा और उनसे अपने टेलीफोन नंबर को दूसरे नंबर पर स्थानांतरित करने का अनुरोध करना होगा जो उनके पास होगा। वह यह दावा कर सकता है कि उसका मोबाइल फोन खो गया है या तकनीकी विफलता मान लें। यह जानते हुए कि उसके पास आपकी व्यक्तिगत जानकारी है, वह आसानी से उस पहचान की प्रमाणित कर सकता है जो स्पष्ट रूप से उसकी अपनी नहीं है। जब आपका फ़ोन नंबर फिर किसी चिप पर स्थानांतरित हो जाता है, तो वह इस नंबर का अपनी सुविधा के अनुसार उपयोग कर सकता है। निश्चित रूप से, आज हमारे अधिकांश ऑनलाइन खाते इस फ़ोन नंबर से जुड़े हुए हैं। तत्काल परिणाम यह होगा कि वह आसानी से अपने खातों के पासवर्ड और लॉगिन प्रमाण पत्र बदल सकता है और उनका जैसा चाहे उपयोग कर सकता है। यही वह जगह है जहां सिम स्वैपिंग का खतरा निहित है।

मैलवेयर एक कंप्यूटर प्रोग्राम है जिसे कंप्यूटर सिस्टम की सुरक्षा को दूर करने और कंप्यूटर सिस्टम के मालिक के नुकसान में कुछ कार्य करने के लिए डिज़ाइन किया गया है। सबसे लोकप्रिय मैलवेयर की श्रेणी में हमारे पास ट्रोजन है। यह दुनिया भर में हैकर ऐप्स में से एक सबसे व्यापक रूप से उपयोग किया जाता है। इस विशेष एक के पास अपने ऑपरेटर को कई कार्यक्षमताएं प्रदान करने की संभावना है। सबसे पहले, इसकी विशेषता इस तथ्य में निहित है कि यह एक वैध एप्लिकेशन के रूप में खुद को छिपा सकता है। इसलिए इसका नाम ट्रोजन हॉर्स है। न केवल यह एक वैध एप्लिकेशन का रूप धारण कर सकता है बल्कि यह एक वास्तविक एप्लिकेशन के पीछे भी छिप सकता है और अपने आधिकारिक कार्यों को निष्पादित और करने के लिए धैर्यपूर्वक प्रतीक्षा कर सकता है। परिणामस्वरूप, उपयोगकर्ता वही है जो अपनी संदेहहीनता या लापरवाही के कारण संक्रमित होने की प्रवृत्ति रखता है। जब ट्रोजन हॉर्स किसी व्यक्ति के कंप्यूटर टर्मिनल पर स्थापित होता है, तो उसके ऑपरेटर के लिए कई संभावनाएं उपलब्ध होती हैं जैसा कि हमने ऊपर उल्लेख किया है। सबसे पहले, इसके टर्मिनल पर दुर्भावनापूर्ण कोड निष्पादित करने की क्षमता है। या तो एक बैकडोर बनाने के लिए या एक नया एप्लिकेशन स्थापित करने के लिए। यह टर्मिनल पर नियंत्रण कर सकता है और कुछ कार्य कर सकता है। और सबसे दिलचस्प बात यह है कि यह निश्चित रूप से डेटा को बाहर निकाल सकता है और इसे अन्य उद्देश्यों के लिए उपयोग कर सकता है। यह तथ्य कि यह एक विशेष रूप से चुपके से काम करने वाला कार्यक्रम है, इसका उपयोग तब सुगम बनाता है जब आप इस क्षेत्र में एक विशेषज्ञ होते हैं। इस प्रकार के मैलवेयर के खिलाफ खुद की रक्षा करने का सबसे अच्छा तरीका एक बहुत अच्छा एंटीवायरस रखना है और आधिकारिक एप्लिकेशन स्टोर के बाहर सॉफ्टवेयर स्थापित करने की आदत नहीं होनी चाहिए।

अब, स्पाइवेयर का घरेलू और व्यापक उपयोग विज्ञान फिक्शन या सिनेमा नहीं रह गया है। वास्तव में, विशिष्ट लोगों को लक्षित करने के लिए स्पाइवेयर का उपयोग करना असामान्य नहीं है। आजकल, थोड़े हल्के विकल्प भी हैं जिन्हें आमतौर पर स्टॉल्करवेयर कहा जाता है। जानने के लिए, हमें यह उल्लेख करना चाहिए कि कोई भी दुर्भावनापूर्ण सॉफ्टवेयर के उपयोग का शिकार हो सकता है। इसलिए आप अनिवार्य रूप से सुरक्षित नहीं हैं और इसका आपके ऑनलाइन खातों के उपयोग पर प्रभाव पड़ सकता है। वास्तव में, स्पाइवेयर प्रकार के शक्तिशाली और यहां तक कि बुनियादी मैलवेयर के लिए धन्यवाद, यह कहीं भी, जीएसएम कॉल, टेक्स्ट मैसेज या यहां तक कि सोशल मीडिया खातों के उपयोग के माध्यम से एक व्यक्ति के ट्रैफ़िक का पालन करना संभव है। इसलिए, आपको इस प्रकार के सॉफ़्टवेयर का पता लगाने के लिए एक प्रभावी एंटीवायरस होना सुनिश्चित करना चाहिए। इसके अलावा, अपने इंटरनेट डेटा उपभोग पर ध्यान दें। अधिकांश बार दुर्भावनापूर्ण सॉफ्टवेयर का उपयोग उच्च डेटा उपभोग का कारण बन सकता है।

यह कंप्यूटर हैकिंग के क्षेत्र में एक क्लासिक है। फ़िशिंग का उपयोग अक्सर उस डेटा को एकत्र करने के लिए किया जाता है जिसे बाद में अन्य कंप्यूटर हमले शुरू करने के लिए उपयोग किया जाएगा। यह तकनीक सिर्फ एक संदेश के माध्यम से उपयोगकर्ता को आकर्षित करने में है जिसमें एक नकली वेबसाइट का लिंक होता है जहां उसे अपने लॉगिन प्रमाण पत्र दर्ज करने के लिए आमंत्रित किया जाएगा। जब यह एक सामान्य तरीके से किया जाता है बिना किसी विशेष तरीके से उपयोगकर्ता को लक्षित किए, तो हम स्पीयरफ़िशिंग नामक विधि में प्रवेश करते हैं। इस प्रक्रिया के लिए, उपयोगकर्ता को एक व्यक्तिगत तरीके से लक्षित किया जाता है। जो संदेश उसे प्राप्त होगा, उसे इस तरह से बनाया जाएगा कि वह पूरी तरह आत्मविश्वासी हो क्योंकि वह कोड और जानकारी का उपयोग करेगा जो उसका ध्यान भटका देगी। और यदि उपयोगकर्ता जाल में फंस जाता है, तो उसके लॉगिन प्रमाण पत्र चोरी हो जाएंगे जिनका उसके खिलाफ उपयोग किया जाएगा।

पासवर्ड क्रैकिंग एक विशेष तकनीक होगी क्योंकि इसके लिए आवश्यक कौशल और उपकरणों की आवश्यकता होगी। वास्तव में, एक काफी परिष्कृत कंप्यूटर प्रोग्राम के लिए धन्यवाद, हैकर हजारों या लाखों संयोजनों का प्रयास करके आपके पासवर्ड को तोड़ने का प्रयास करेगा। इस तकनीक की अवधि पासवर्ड की गुणवत्ता पर निर्भर कर सकती है। दूसरे शब्दों में, जितना अधिक परिष्कृत और कठिन पासवर्ड होगा, हैकर को इसे क्रैक करने में उतना ही अधिक समय लगेगा। पासवर्ड क्रैकिंग को डिक्शनरी अटैकर नामक एक विवरण में विभाजित किया गया है। इस संदर्भ में साइबर अपराधी कई संयोजन आज़माएगा। हालांकि, संयोजन जो वह आजमाता है वास्तव में पासवर्ड होते हैं जिन्हें रिकॉर्ड और संग्रहित किया गया है, पासवर्ड जिन्हें उसने समय के साथ एकत्र किया है।

डीएनएस हमला जिसे डीएनएस स्पूफिंग के नाम से भी जाना जाता है, एक ऐसी तकनीक है जिसमें डीएनएस सर्वर की अखंडता का उल्लंघन करके किसी व्यक्ति या लोगों के समूह के कनेक्शन को हाईजैक किया जाता है। इस कंप्यूटर हमले का लाभ यह है कि यह आपके इंटरनेट कनेक्शन के स्रोत से शुरू हो सकता है। वास्तव में, यह हो सकता है कि साइबर अपराधी वेब सर्वर को प्रभावी और कुशल तरीके से संचालित करने वाली कैश को संक्रमित करने में कामयाब हो जाएं। यह जहर इंटरनेट सेवा प्रदाता से शुरू हो सकता है। यह इसके खिलाफ सुरक्षा करना बहुत मुश्किल बनाता है क्योंकि इस क्षण से कुछ भी उपयोगकर्ता पर निर्भर नहीं करता है। हमला इस अर्थ में सूक्ष्म है कि फ़िशिंग के विपरीत जहां आपको उदाहरण के लिए लिंक पर क्लिक करने की आवश्यकता होती है, यहां आपको लिंक पर क्लिक करने की आवश्यकता नहीं होती है। आपको बस इंटरनेट से कनेक्ट करने, अपने ब्राउज़र पर जाने और उस पते को दर्ज करने की आवश्यकता है जो आपको दिलचस्प लगता है। चूंकि कैश पहले से ही हमले का शिकार हो चुके हैं, आपको तुरंत नकली वेबसाइट पर निर्देशित किया जाएगा जो हैकर्स के नियंत्रण में है। और बाकी आप आसानी से अनुमान लगा सकते हैं।

आप निश्चित रूप से कंप्यूटिंग के क्षेत्र में इस अभिव्यक्ति को जानते हैं जो कहती है कि सिस्टम में हमेशा कोई न कोई दोष होता है। यह एक शुद्ध रूप से दिखावटी वाक्यांश नहीं है। वास्तव में, हमारे द्वारा उपयोग की जाने वाली सभी प्रणालियों में वास्तव में एक सुरक्षा दोष है। इन सुरक्षा दोषों को 0-डे वल्नरेबिलिटीज़ कहा जाता है।

इन दोषों की विशेषता मुख्य रूप से इस तथ्य में निहित है कि जब संबंधित कंप्यूटर डिवाइस उपलब्ध कराया जाता है, तब न तो निर्माताओं या उपयोगकर्ताओं द्वारा इनकी खोज की जाती है। ये सुरक्षा कमजोरियां हैं जिनका उपयोग आपको पता भी चले बिना किया जा सकता है। यदि आज इन सुरक्षा कमजोरियों के लिए शोध विधियों में काफी सुधार हुआ है, तो यह तथ्य बना हुआ है कि हैकर्स इनके दोहन में खेल से आगे हैं। इसके अलावा, बाजार स्थल भी हैं जहां इन कमजोरियों का व्यापार किया जाता है। इसी कारण यह अत्यधिक अनुशंसा की जाती है कि आप हमेशा जो सुरक्षा अपडेट प्राप्त करते हैं, उन्हें चलाएं। इससे आपको कुछ कमजोरियों को बंद करने का लाभ मिल सकता है।

यह निश्चित है कि आप सोच रहे होंगे कि डेटा लीक आपके स्नैपचैट खाते को कैसे खतरे में डाल सकता है। हम आपको एक तथ्य बताते हैं। डेटा लीक ऐसी स्थितियां हैं जिनमें किसी प्लेटफॉर्म पर बहुत सारी उपयोगकर्ता जानकारी नियंत्रण से बाहर निकल जाती है। फिर वे उन लोगों के लिए पहुंच योग्य हो जाते हैं जिन्हें सामान्य रूप से उनकी पहुंच नहीं होती। लेकिन हम किस जानकारी की बात कर रहे हैं? हम आपके लॉगिन प्रमाण पत्र जैसी कुछ जानकारी का उल्लेख कर रहे हैं। दूसरे शब्दों में, आपके पासवर्ड और आपका ईमेल पता। इसका मतलब है कि यदि आप जिस प्लेटफॉर्म का उपयोग कर रहे हैं, वह डेटा लीक का शिकार है, तो आपका आसानी से हैक हो सकता है और आपके लॉगिन विवरण अपराधियों के हवाले हो सकते हैं। डेटा लीक की समस्या यह है कि वे लगभग किसी भी समय हो सकते हैं। और सोशल नेटवर्क आमतौर पर इस घटना के प्रथम पीड़ित होते हैं। यह समझ में आता है, उन्हें जितना डेटा उत्पन्न और प्रबंधित करना होता है, वे दुर्भाग्य से कुछ कॉन्फ़िगरेशन त्रुटियों से अछूते नहीं हैं। इसका मतलब है कि यदि आप इस तरह की चीज़ के बारे में पर्याप्त रूप से सूचित नहीं हैं और यदि आपके पास अपने लॉगिन प्रमाण पत्र प्रबंधित करने के अच्छे तरीके नहीं हैं, तो आप हर समय खतरे में हैं।

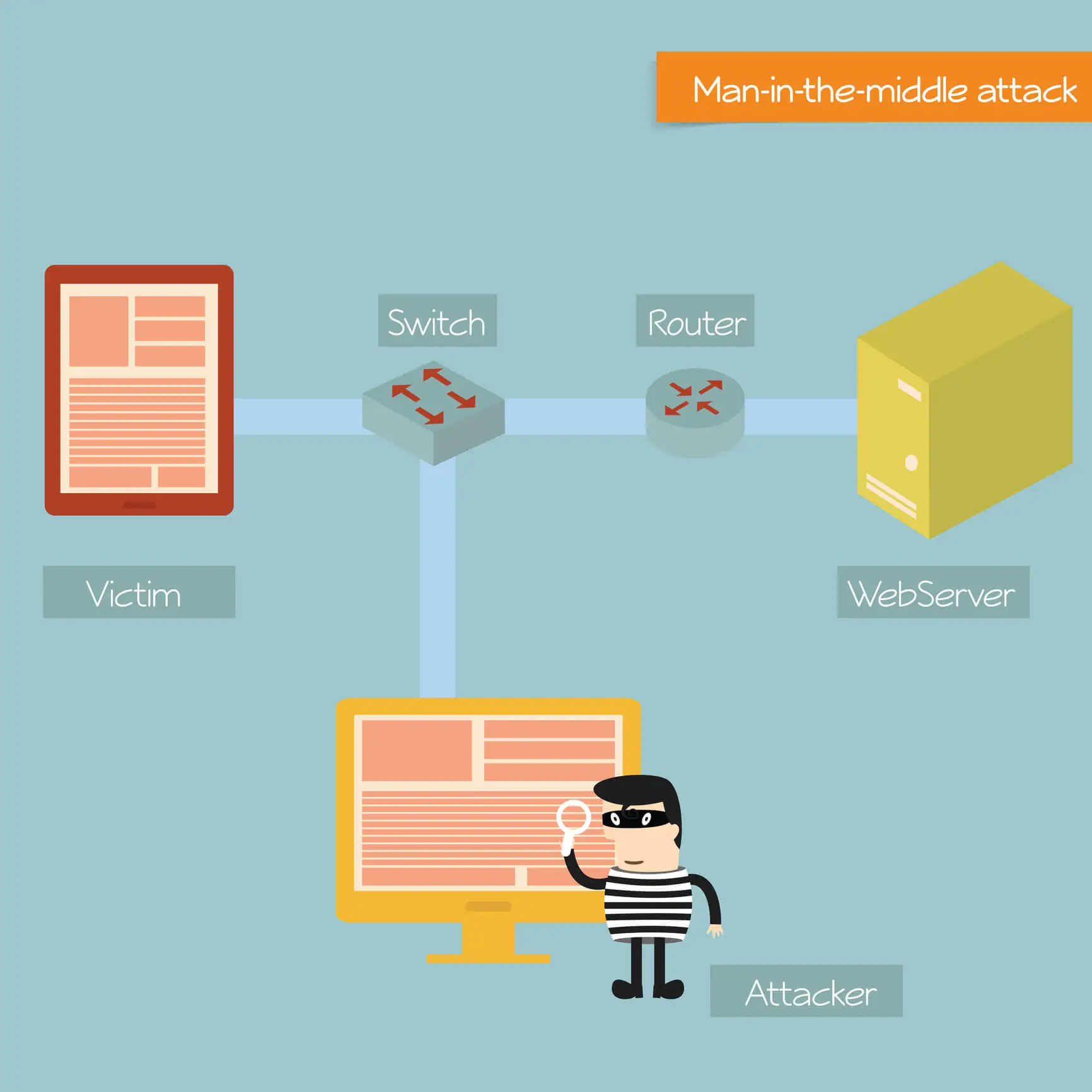

यह समाधान कम ज्ञात हैकिंग तकनीकों की श्रेणी में आता है। मैन-इन-द-मिडिल हमला एक अवधारणा है जिसे इस तथ्य से समझाया जाता है कि साइबर अपराधी शिकार और सर्वर या टर्मिनल के बीच एक पुल बनाएगा जिसके साथ वह आदेश देना चाहता है। इस पुल का उद्देश्य बाद वाले के संचार को अवरोधित करना है। लेकिन वह ऐसा कैसे करेगा?

बस एक सिस्टम बनाकर जो आपको अपने शिकार और लक्षित सर्वर के बीच रखने की अनुमति देता है। इसके लिए, साइबर अपराधी अक्सर एक नकली वाई-फाई नेटवर्क का उपयोग समर्थन बिंदु के रूप में करते हैं। वास्तव में, एक नकली वाई-फाई हॉटस्पॉट बनाना संभव है। इस राउटर और कुछ निगरानी स्क्रिप्ट के लिए धन्यवाद, आप इंटरनेट एक्सेस प्राप्त करने के लिए इससे कनेक्ट होने वाले सभी लोगों के ट्रैफ़िक पर नज़र रख सकते हैं। इस तरह, लॉगिन डेटा को हाईजैक करना बहुत आसान हो जाएगा। हालांकि, यह मान्यता दी जानी चाहिए कि यह एक ऐसी तकनीक है जिसके लिए कंप्यूटर हैकिंग का अच्छा ज्ञान आवश्यक है।

स्नैपचैट अस्थायी उद्देश्यों के लिए संदेश और तस्वीरें भेजने का एक शानदार संचार उपकरण है। दुर्भाग्य से, स्नैपचैट गंभीर सुरक्षा दोषों से भरा हुआ है जो उनके उपयोगकर्ताओं को नुकसान पहुंचा सकता है।

इस दूसरे भाग में, हम उन कंप्यूटर खतरों पर चर्चा करेंगे जो आपके स्नैपचैट खाते के साथ-साथ आपके सभी ऑनलाइन खातों पर भारी पड़ते हैं। आपको यह जानना चाहिए कि आज साइबर अपराध में वृद्धि हो रही है। हैकर्स आपके कंप्यूटर सिस्टम में घुसने और आपके व्यक्तिगत डेटा को चुराने के लिए किसी भी अवसर की तलाश करते हैं।

साइबर सुरक्षा मुख्य रूप से उपयोगकर्ता पर निर्भर करती है। उन्हें स्नैपचैट तक पहुंचने के तरीके के साथ-साथ अपने डिवाइस का उपयोग करने के तरीके में अनुशासित होना चाहिए। यहां कुछ युक्तियां दी गई हैं जो आपके स्नैपचैट खाते के हैक होने से बचने में मदद कर सकती हैं:

सोशल इंजीनियरिंग सोशल नेटवर्क से लक्ष्य के बारे में व्यक्तिगत जानकारी एकत्र करने में शामिल है ताकि पासवर्ड का अनुमान लगाया जा सके।

सिम स्वैपिंग एक ऐसी तकनीक है जिसमें हैकर्स लक्ष्य के फोन नंबर को अपने सिम कार्ड पर स्थानांतरित कर देते हैं ताकि दो-कारक प्रमाणीकरण को बायपास किया जा सके।

ट्रोजन हॉर्स एक मैलवेयर है जो किसी वैध एप्लिकेशन के रूप में छिपा होता है, जिससे हैकर्स किसी उपयोगकर्ता के डिवाइस पर दुर्भावनापूर्ण क्रियाएं कर सकते हैं।

स्पाइवेयर का उपयोग स्नैपचैट पर उपयोगकर्ता की गतिविधियों की निगरानी और ट्रैकिंग के लिए किया जा सकता है, जिससे उनकी गोपनीयता और सुरक्षा समझौते की स्थिति में आ जाती है।

फ़िशिंग में उपयोगकर्ताओं को नकली वेबसाइटों या संदेशों के माध्यम से अपने लॉगिन प्रमाण पत्र प्रकट करने के लिए फंसाया जाता है।

पासवर्ड क्रैकिंग में हजारों या लाखों पासवर्ड संयोजनों को आज़माने के लिए परिष्कृत कार्यक्रमों का उपयोग शामिल है ताकि किसी खाते तक पहुंच प्राप्त की जा सके।

डीएनएस हमला उपयोगकर्ता के कनेक्शन को हाईजैक करने में शामिल है जिससे डीएनएस सर्वर की अखंडता का उल्लंघन होता है।

0-डे वल्नरेबिलिटीज़ वे सुरक्षा दोष हैं जिनका दोहन हैकर्स द्वारा तब किया जाता है जब निर्माता या उपयोगकर्ता उनके बारे में जागरूक नहीं होते हैं।

डेटा लीक उपयोगकर्ता की जानकारी को उजागर करते हैं, जिसमें लॉगिन प्रमाण पत्र शामिल हैं, जिससे वे हैकिंग के लिए भेद्य हो जाते हैं।

मैन-इन-द-मिडिल हमला उपयोगकर्ता और सर्वर के बीच संचार को अवरोधित करने में शामिल है ताकि संवेदनशील जानकारी प्राप्त की जा सके।