Instagram-wachtwoord hacken

De beveiliging van sociale netwerken is onze prioriteit

Instagram-wachtwoord hacken

De beveiliging van sociale netwerken is onze prioriteit

Om te voorkomen dat je één van de miljoenen mensen wordt wiens Instagram-account al is gehackt, moet je een wachtwoord maken dat veel speciale tekens bevat. Hackers zijn als goudzoekers die elk klein beetje exploiteren dat hen toegang kan geven.

Ze gebruiken zeer geavanceerde softwarealgoritmen om snel Instagram-wachtwoorden te kraken. Hoe langer het wachtwoord, hoe langer het de aanvaller kan weerstaan. Lang, maar niet oneindig...

Hackers beschikken over baanbrekende technologie die zelfs de FBI niet heeft. Kunstmatige intelligentie maakt het gemakkelijk om wachtwoorden te raden. Computers kunnen miljarden berekeningen per seconde uitvoeren — waarom dan niet computer en kunstmatige hersenen combineren? Dit is precies wat piraten al hebben bereikt! Hun software toont het wachtwoord van een Instagram-account in leesbare tekst. Natuurlijk zou hun systeem ook kunnen worden gebruikt om onbreekbare wachtwoorden te creëren! Als de machine het wachtwoord maakt en niet de mens, zouden de zwakke punten bijna verdwijnen. Alleen bugs zouden de situatie kunnen verstoren. Hun programma bestaat uit een kunstmatig neuronaal netwerk dat zich kan vergelijken met andere wachtwoorden die het raadt.

Laten we de meest gebruikte technieken bekijken die kunnen helpen bij het hacken van een Instagram-account. Misschien ken je er al enkele:

met

PASS DECRYPTOR via @gebruikersnaam

(werkt ook met een telefoonnummer of e-mailadres).

Absoluut perfecte beveiliging bestaat niet. Vroeg of laat komt er altijd een moment waarop je het wachtwoord kunt achterhalen en de controle over het Instagram-account kunt herstellen — zelfs zonder het wachtwoord te kennen.

PASS DECRYPTOR is een platformoverstijgende applicatie. Hiermee kun je het wachtwoord van elk Instagram-account decoderen. Ontwikkeld door cybersecurity-experts, voldoet het aan beveiligingsbehoeften zonder dat je technisch expert hoeft te zijn. Ongeacht je vaardigheidsniveau kun je het altijd snel en eenvoudig gebruiken.

Met PASS DECRYPTOR kun je op elk moment betrouwbaar een Instagram-wachtwoord decoderen — binnen enkele minuten. Zo werkt het:

Let op: je krijgt een volledige proefperiode van 30 dagen voor PASS DECRYPTOR. Aan het einde van deze periode krijg je resultaten of je wordt volledig terugbetaald.

Het kan een telefoontap zijn of simpelweg afluisteren. Afluisteren is spioneren. Dankzij specifieke tools zoals microfoons en draagbare relaisantennes is het eenvoudig om te weten wat iemand tegen anderen zegt. Op een eenvoudige manier verzamelen we zo informatie die piraten kan helpen bij hun acties.

Afluisteren kan door iedereen worden uitgevoerd, maar vooral door familieleden, omdat zij de gemakkelijkste toegang hebben tot dit soort hacks.

Deze techniek bestaat erin geluiden en trillingen om te zetten in begrijpbare informatie. Tijdens de Tweede Wereldoorlog werd deze methode veel gebruikt om de vijand te bespioneren. Met de juiste apparatuur — een antenne, een frequentieleesprogramma en een conversietool — kunnen geluiden van een apparaat of object worden vertaald in data. Dit kan een toetsenbord, luidspreker of rotor zijn. Alles wat regelmatig geluid produceert, kan nuttige informatie verstrekken. Dat is de essentie van akoestische cryptanalyse.

Omdat deze praktijk de algemene bevolking grotendeels onbekend is, is het bijna onmogelijk je ertegen te beschermen. De enige bescherming is om mensen met verdachte apparatuur uit je buurt te houden.

Verkeersinterceptie bestaat uit het inzetten van maatregelen om alles te weten te komen wat iemand doet wanneer hij/zij online is. De interceptie gebeurt óf bij de bron (tijdens verbinding), óf tijdens het browsen.

Dit bestaat erin een gebruiker naar een ander platform te leiden dan datgene dat hij oorspronkelijk wilde bezoeken. Het doel is de gebruiker te misleiden door hem te laten denken dat hij op de juiste pagina is, zodat hij zijn inloggegevens invoert zonder argwaan. Hackers doen dit op verschillende manieren, bijvoorbeeld door pakketten tussen DNS-servers te onderscheppen. Ze kunnen ook nep-pakketten maken om de communicatie te leiden.

Een andere methode is het kapen van DNS-caches. Net als cookies creëren deze een "bakertje" dat de verbindingen van de gebruiker registreert. Hackers kunnen deze caches aanpassen om de gebruiker automatisch naar een nepplatform te leiden. Het meest indrukwekkende is dat de gebruiker de fraude nauwelijks kan detecteren.

Deze techniek bestaat uit het vinden van het wachtwoord van een online account door verschillende combinaties te proberen. De hacker gebruikt hiervoor een woordenboek en een geautomatiseerd script.

Het woordenboek is een database met duizenden, zo niet miljoenen combinaties, meestal afkomstig uit datalekken of hacks. Ze kunnen ook automatisch worden gegenereerd door gespecialiseerde software. In dit geval spreken we eerder van wachtwoordkraken.

Er bestaan meerdere programma’s die specifiek zijn ontworpen om gegevens te extraheren uit systemen waarin ze zijn geïnstalleerd. Dit is letterlijk informatiediefstal, want alles gebeurt zonder dat het slachtoffer het weet. Hier zijn enkele extractors die je moet kennen:

Deze techniek speelt in op onze neiging om op alles te klikken. Hackers plaatsen kwaadaardige scripts achter knoppen zoals "vind ik leuk" of "deel" om je naar schadelijke platforms te leiden. Dit lijkt op phishing, maar zonder link. Het komt vaak voor op sociale netwerken. Als een app je oproept tot actie tijdens browsen, is het beter om het te negeren.

De beveiliging van je Instagram-account begint met rigoureuze digitale hygiëne bij je dagelijks internetgebruik. Elke online actie laat een spoor achter, en elke gedeelde informatie kan worden uitgebuit. Cyberbeveiliging is niet alleen technologisch — het is vooral een kwestie van gedrag en constante waakzaamheid.

Instagram is een goudmijn van persoonlijke gegevens voor cybercriminelen: foto’s, video’s, gewoonten, relaties, locaties, en zelfs financiële info. Ze richten zich niet willekeurig op je account — ze kennen de waarde ervan voor identiteitsdiefstal, fraude, afpersing of verkoop op het Dark Web.

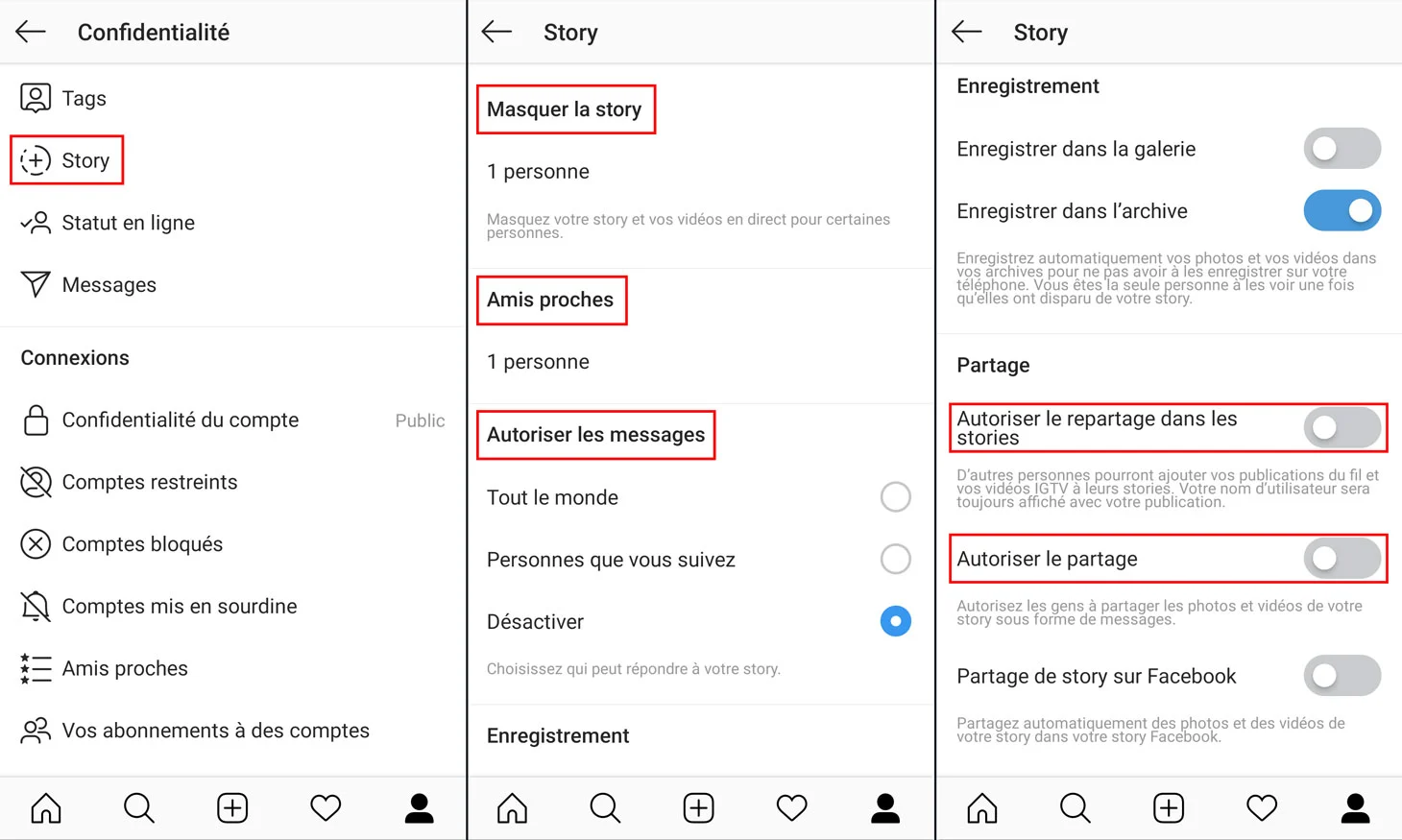

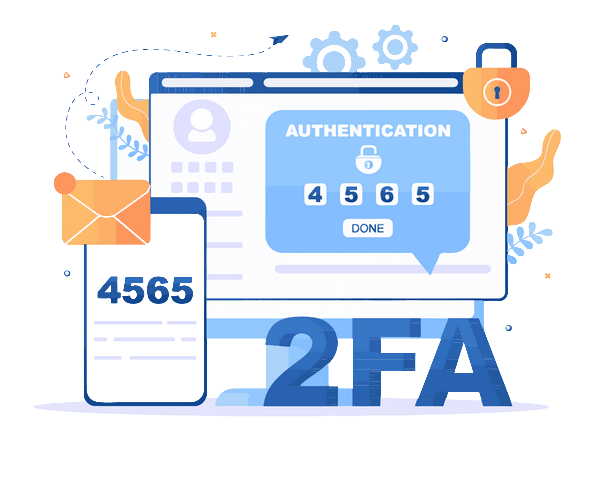

Tegen deze bedreigingen is een proactieve, meerlaagse beveiligingsaanpak cruciaal. Hieronder staan de negen fundamentele methoden die elke Instagram-gebruiker moet toepassen om de vertrouwelijkheid en integriteit van zijn account te beschermen:

Effectieve beveiliging vereist een combinatie van maatregelen. Denk aan je digitale veiligheid als een middeleeuws kasteel: muren (firewall/VPN), poorten (wachtwoorden/2FA), wachters (antivirus), en een donjon (fysieke beveiliging).

Onmiddellijk actieplan: Begin met: 1) 2FA inschakelen, 2) sterk uniek wachtwoord, 3) smartphone vergrendelen, 4) antivirus installeren, 5) updates aanzetten, 6) privacy-instellingen controleren, 7) apps van derden opschonen, 8) wachtwoordbeheerder gebruiken, 9) VPN installeren.

Indien gehackt: 1) Wachtwoord wijzigen, 2) Gebruik “Wachtwoord vergeten”, 3) Contacteer Instagram-support, 4) Waarschuw contacten, 5) Controleer andere accounts, 6) Scan je apparaat, 7) Documenteer alles.

Je Instagram-account is een belangrijk deel van je digitale identiteit. Het verdient jouw tijd en aandacht. Beveiliging is geen bestemming, maar een voortdurende reis. Begin vandaag.

A: Nee, het hacken van iemands Instagram-account zonder toestemming is illegaal en onethisch.

A: Gebruik een sterk en uniek wachtwoord, schakel tweestapsverificatie in, wees voorzichtig met apps van derden en houd je apparaat en software up-to-date.

A: Wijzig onmiddellijk je wachtwoord, herroep toegang tot verdachte apps en meld het incident aan Instagram voor verdere hulp.