Een GMail-wachtwoord hacken

Wat te doen als je gehackt bent?

Een GMail-wachtwoord hacken

Wat te doen als je gehackt bent?

Google kan niets doen tegen technieken voor wachtwoordkraken; hun rol is om een e-mailservice aan te bieden en hun best te doen om gebruikers te beschermen. Computerhacken is de afgelopen jaren spectaculair geëvolueerd. Hoewel we al basis-technieken kennen die cybercriminelen gebruiken, bestaan er veel andere technieken die nog onbekend zijn en veel meer schade kunnen aanrichten. Hieronder vind je enkele technieken waarmee je vertrouwd moet zijn en waar je voor moet waken bij het hanteren van goede digitale hygiëne.

Het advies dat we je kunnen geven is om een onwaar antwoord te geven op de beveiligingsvraag.

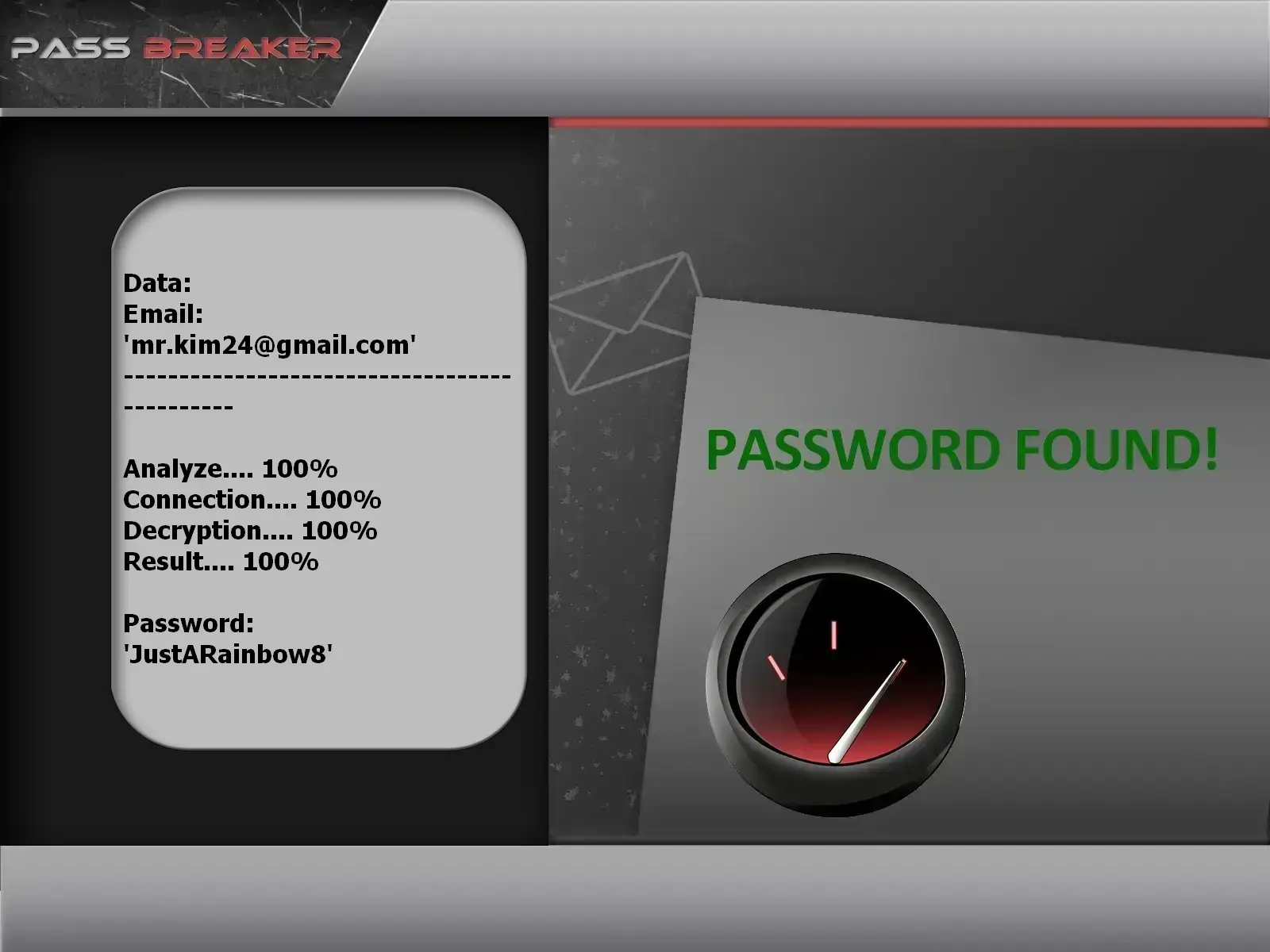

account met PASS BREAKER.

De eenvoudigste en snelste oplossing is PASS BREAKER. Deze compacte applicatie is ontworpen voor het grote publiek — geen technische expertise vereist. Het enige dat je nodig hebt, is het GMail-adres van het account dat je wilt benaderen, en PASS BREAKER doet de rest. Het gebruikt een geavanceerd algoritme om het ontcijferde wachtwoord direct op je scherm weer te geven.

Ontwikkeld door cybersecurityspecialisten, wordt PASS BREAKER al door duizenden mensen wereldwijd gebruikt. Met deze tool kun je het wachtwoord van elk GMail-account binnen enkele minuten ophalen. PASS BREAKER is geschikt voor alle gebruikers — of je nu een technisch expert bent of een volledige beginner, je zult het gemakkelijk vinden. Wacht niet — probeer het nu! Je krijgt een proefperiode van 30 dagen vanaf het moment dat je het installeert. Aan het einde van deze periode krijg je je toegang of je geld volledig terug.

Volg deze drie eenvoudige stappen:

De tweede techniek is phishing: het slachtoffer ontvangt in zijn e-mail een vreemd bericht dat officieel lijkt maar waarin gevraagd wordt een Word- of Excel-document te openen. In dit document zit een verborgen link die, net als een klein script, toegang opent tot het onbeschermde apparaat.

Je moet een goed niveau in programmeren hebben om deze techniek te gebruiken.

Zoals je weet, zijn cookies kleine computerprogramma’s die speciaal zijn ontworpen om verbindingen tussen platforms te vergemakkelijken door laadtijden zoveel mogelijk te verkorten. We kunnen zeggen dat cookies als bakens fungeren die een internetgebruiker in staat stellen een website te bezoeken zonder opnieuw in te loggen, zoals tijdens de eerste keer.

In de praktijk is het een zeer interessant en nuttig hulpmiddel, maar cybercriminelen hebben een manier gevonden om het tegen je te gebruiken. Omdat cookies als bakens dienen, hebben ze een manier gevonden om het pad dat deze bakens moeten aangeven te wijzigen. Op deze manier kunnen ze de internetgebruiker van zijn oorspronkelijke bestemming afleiden. Bijvoorbeeld: wanneer je gmail.com intypt in je browser, kan je naar een andere website worden geleid die er perfect uitziet als GMail, maar in werkelijkheid een nepsite is.

Dankzij deze sessiekaping kan de hacker je persoonlijke gegevens verzamelen terwijl hij je doet geloven dat je inlogt op je account. Je kunt je de gevolgen wel voorstellen...

Wanneer we een computerapparaat kopen of software gebruiken, stellen we ons zelden de vraag welke beveiligingslekken tegen ons kunnen worden gebruikt. Ze bestaan en zullen altijd bestaan. De gevaarlijkste zijn echter diegene die onbekend zijn, zelfs voor de fabrikant van het apparaat of de software-uitgever. We hebben het dan over zogenaamde zero-day-kwetsbaarheden. Tegenwoordig is er een echte race om zero-days te ontdekken en te exploiteren.

Er bestaan parallelle markten, zowel officieel als op het Dark Web, met als doel als eerste deze kwetsbaarheden te vinden. Dankzij deze kunnen vrijwel alle soorten cyberaanvallen worden uitgevoerd. Hierin schuilt het gevaar: de gebruiker heeft vrijwel geen verdedigingsmiddelen.

Nog gevaarlijker zijn de zogenaamde zero-click-exploits. Dit zijn beveiligingslekken — bekend of onbekend — die hackers in staat stellen actie te ondernemen zonder dat het slachtoffer iets hoeft te doen. Met andere woorden: zero-click opent eenvoudigweg de deur en stelt hackers in staat gegevens te spioneren die tegen het doelwit kunnen worden gebruikt.

Meestal denken we bij hacken meteen aan internet of het web. De mogelijkheid om bepaalde cyberaanvallen uit te voeren zonder netwerkverbinding wordt vaak genegeerd.

Vandaag de dag is het dankzij recente ontdekkingen mogelijk om gevoelige gegevens te hacken met alleen licht. Met een apparaat dat LED-licht kan opvangen en een computer, kan een hacker deze lichtstralen omzetten in informatie. Dit werkt daadwerkelijk, mits de juiste apparatuur wordt gebruikt.

Met een virus dat eerder op de computer is geplaatst, wordt de LED die aangeeft of de harde schijf actief is, gebruikt om binaire data te verzenden. De webcam van de cybercrimineel kan deze flitsen lezen en omzetten in digitale gegevens.

Zoals we weten, schuwen cybercriminelen geen enkele methode om informatie te verzamelen.

Als je USB-sticks gebruikt zonder je af te vragen waar ze vandaan komen, is het belangrijk dat je deze gewoonte nu verandert.

USB-sticks zijn namelijk de kwetsbaarste en gemakkelijkst te misbruiken apparaten. Een bekende hacktechniek bestaat erin dat hackers een USB-stick infecteren en deze vervolgens beschikbaar maken voor onverdachte gebruikers. Ze kunnen ze bijvoorbeeld ‘verliezen’ op openbare plekken in de hoop dat iemand ze opraapt, of ze doorverkopen in een partij USB-sticks. Op deze USB-sticks zit malware die je verkeer kan loggen en je gegevens kan stelen.

Een van de meest gehoorde tips bij het gebruik van internet is altijd te controleren of je verbinding beschermd is met het HTTPS-protocol, dat zorgt voor maximale gegevensversleuteling tussen browsers en webservers. Dit is belangrijk bij het checken van e-mails, gebruik van sociale media of gewoon het bezoeken van een website. Het beschermt je ook bij het gebruik van WiFi-hotspots. Waarom is dit zo belangrijk? Omdat je je zonder deze versleuteling blootstelt aan bedreigingen zoals "Sidejacking".

Bij een onbeveiligde verbinding bestaat deze aanval erin dat de hacker sessiecookies onderschept en deze gebruikt om zich voor te doen als de gebruiker. Zo kan iemand simpelweg toegang krijgen tot je GMail-account zonder je wachtwoord of e-mailadres in te voeren.

We blijven bij de meest gebruikte technieken door hackers om het wachtwoord van een GMail-account aan te vallen. Het valt onder de categorie brute-force-aanvallen of wachtwoordkraken.

Bij een woordenboekaanval wordt een verzameling inloggegevens gebruikt die opgeslagen is in een bestand dat “woordenboek” heet. Met een geautomatiseerd programma probeert de hacker herhaaldelijk het wachtwoord te vinden door alle mogelijkheden in dit woordenboek te testen. Omdat het een script is, gaat het kraken veel sneller, afhankelijk van de hulpmiddelen van de hacker.

Malware speelt een grote rol bij het hacken van accounts. Zonder malware is een cyberaanval bijna onmogelijk. Maar welke malware wordt er precies bedoeld?

Er bestaan verschillende typen. Malware is een programma dat is ontworpen om de integriteit van een computersysteem te schaden. De meest gebruikte vormen zijn:

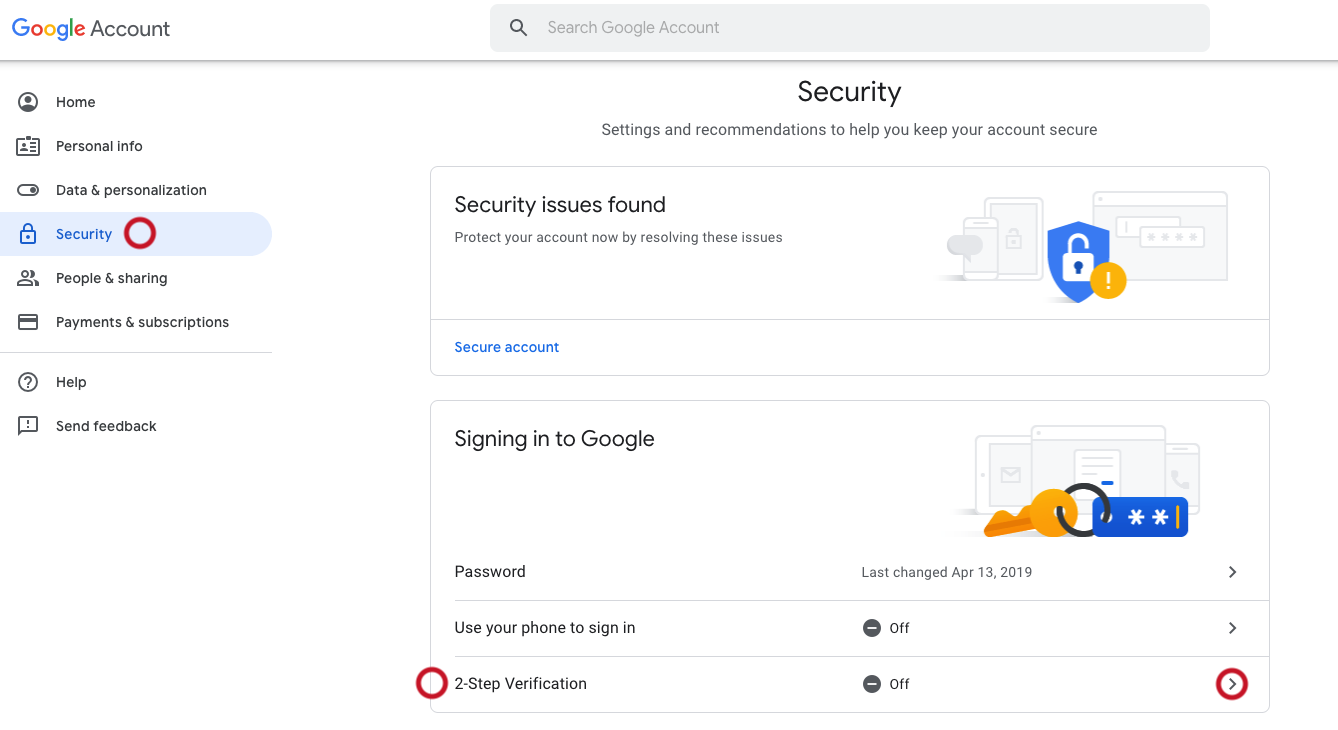

Cyberdreigingen evolueren voortdurend, waardoor GMail-beveiliging belangrijker is dan ooit. Volg deze praktische stappen om je account en persoonlijke gegevens te beschermen. Begin met het controleren van je Google Account Security Checkup om kwetsbaarheden te identificeren.

Je GMail-account vereist serieuze wachtwoordbeveiliging. Zo doe je dat goed:

Voeg een extra beveiligingslaag toe aan je GMail-account:

Verouderde software creëert beveiligingslekken. Bescherm jezelf door:

Kwalitatieve antivirussoftware is essentieel voor GMail-beveiliging:

Veel beveiligingslekken ontstaan via verdachte extensies en apps. Neem deze stappen:

Hackers misbruiken vaak zwakke beveiligingsvragen. Zo bescherm je jezelf:

De beveiliging van je apparaat beïnvloedt direct de veiligheid van je GMail-account:

Zelfs met voorzorgsmaatregelen is geen systeem 100% veilig. Als je onbevoegde toegang vermoedt:

Vergeet niet: absolute cybersecurity bestaat niet, maar door deze stappen te volgen verminder je je risico aanzienlijk. Blijf waakzaam, houd je beveiligingsinstellingen bijgewerkt en handel snel bij verdachte activiteit op je GMail-account.

Als je vermoedt dat je GMail-account is gehackt, is het belangrijk om onmiddellijk actie te ondernemen. Probeer eerst de controle over je account terug te krijgen door je wachtwoord te resetten. Zorg dat je tweefactorauthenticatie inschakelt voor extra beveiliging. Controleer ook je accountinstellingen en recente activiteit op onbevoegde wijzigingen of acties.

Er zijn verschillende stappen die je kunt nemen om de beveiliging van je GMail-account te verbeteren. Gebruik sterke, unieke wachtwoorden, schakel tweefactorauthenticatie in, wees voorzichtig met phishingpogingen, houd je browser en beveiligingssoftware bijgewerkt, vermijd openbare WiFi-netwerken voor gevoelige taken en deel geen persoonlijke informatie online die gerelateerd is aan beveiligingsvragen.

Nee, het hacken van iemands GMail-account zonder toestemming is illegaal en vormt een ernstige schending van privacy- en beveiligingswetten. Onbevoegde toegang tot een ander account kan leiden tot ernstige juridische gevolgen, waaronder strafrechtelijke vervolging en civiele sancties.

Als je denkt dat je GMail-account is gecompromitteerd, wijzig dan onmiddellijk je wachtwoord en schakel tweefactorauthenticatie in als je dat nog niet hebt gedaan. Controleer je accountinstellingen op verdachte wijzigingen en overweeg contact op te nemen met GMail-ondersteuning. Scan je apparaat ook op malware en werk je beveiligingssoftware regelmatig bij.