Outlook : 3 techniques pour un piratage réussi

Faisant partie des clients de messageries électroniques les plus utilisés derrière GMail, Outlook est sans nul doute l’une des plateformes les plus ciblées par le piratage informatique.

Dans le contexte actuel, les données des utilisateurs qui transitent généralement sur les services de messagerie électronique valent de l’or. C’est pour cette raison que dans cet article nous avons décidé de parler des méthodes de piratage informatique pouvant être utilisées contre vous ou que vous pouvez utiliser vous-même dans des situations où vous êtes victime d’attaque informatiques.

Cet article va aussi vous intéresser : 3 techniques pour réussir à décrypter un compte Outlook

Le contenu de cet article n’est pas pour vous motiver à pirater autrui. En effet il faut savoir que pirater un compte qui n’est pas le vôtre ou sans l’accord du propriétaire est un acte illégal.

Maintenant faisons place aux techniques qui peuvent aider au piratage de compte Outlook et dont l’efficacité est prouvée.

Il faut savoir que l’essentiel des techniques de piratage qui peuvent être utilisées contre le compte Outlook consiste essentiellement à trouver le mot de passe de ce compte. Pourquoi le mot de passe ? Tout simplement parce que le mot de passe est l’identifiant de sécurité principal qui protège votre compte à la base. Si le hacker arrive à découvrir le mot de passe le reste de la procédure devient beaucoup plus simple. Voici donc comment les hackers font pour avoir votre mot de passe.

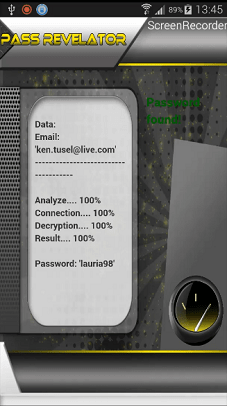

PASS REVELATOR

C’est l’application qui a été conçue spécialement pour aider toute personne qui l’utilise à trouver le mot de passe de n’importe quel compte Outlook. Pour faciliter la tâche aux utilisateurs qui ne sont pas spécialistes dans la manipulation électronique ou informatique, PASS REVELATOR ne nécessite pas une connaissance extraordinaire ou énormément d’exigence. Il vous suffit juste de l’installer sur votre terminal. Et cela suffit, pas sur un autre appareil informatique. Ensuite et respecter la procédure que nous allons vous décrire plus bas.

En effet, une fois que vous avez téléchargé et installé PASS REVELATOR sur votre appareil informatique, accédez à l’interface de celui-ci. Il vous sera demandé 2 méthodes pour trouver le mot de passe du compte Outlook que vous ciblez. La première méthode consiste à trouver le mot de passe en utilisant l’adresse email. La seconde méthode pour vous demander de fournir le numéro de téléphone. Ce ne sont pas des exigences cumulatives l’une des deux informations peut être utile dans la recherche de mot de passe. Grâce à ses algorithmes de recherches poussées et très efficaces, vous pouvez obtenir le mot de passe en seulement quelques clics.

Il faut par ailleurs ajouter que PASS REVELATOR peut être utilisé sur plusieurs types de supports. Effectivement, il est possible de vous en servir lorsque vous êtes sur votre smartphone ou sur votre ordinateur. Pour finir, vous disposez de 30 jours d’essai et à l’issue de cette période, vous êtes soit remboursé soit satisfait. Alors n’hésitez pas et téléchargez-le depuis sont site officiel : https://www.passwordrevelator.net/fr/passrevelator

Le Keylogger

L’enregistreur de frappe est un grand classique dans le secteur de la cybercriminalité. Effectivement, c’est l’un des outils favoris des hackers. Comme son nom l’indique, il est utilisé essentiellement dans le but de connecter tout ce qui est saisi sur le clavier d’une cible. Effectivement, lorsque l’enregistreur de frappe est installé sur un appareil informatique, il est facile notamment de collecter les données de tout ce que la victime saisit. Ce qui inclut bien évidemment vos identifiants de connexion et même d’autres données sensibles. Par contre, ce n’est pas un outil parfait en tout point. Au contraire, L’enregistreur de frappe à ses limites. Par exemple, il perd son efficacité lorsqu’il est utilisé contre un clavier virtuel. Ce que signifie par exemple sur un smartphone, c’est beaucoup plus difficile d’utiliser ce genre de programmes espions. C’est sûrement pour cela qu’il a été développé une alternative pour combler cette faille. Et il est question de l’enregistreur d’écran. Contrairement au Keylogger qui collecte les saisies, l’enregistreur d’écran lui espionne plutôt l’ensemble de l’activité qui se déroule sur l’écran de l’appareil contaminé. Ce qui facilite beaucoup plus la collecte d’informations sensibles.

Le Spidering

C’est une technique qui ressemble beaucoup à de l’ingénierie sociale. Cependant ça n’en est pas. Effectivement dans la catégorie du Spidering, il n’y a pas vraiment une interaction entre la cible et le hacker. Dans cette pratique le cybermalveillance et c’est beaucoup plus collecter des informations en observant sa victime à distance. Cela lui permet d’établir un profil d’utilisation du service ou web, et bien évidemment sur sa manière de pouvoir se connecter. Grâce à cela, le hacker peut alors déterminer des mots de passe ou d’autres identifiants de connexion.

Accédez maintenant à un nombre illimité de mot de passe !