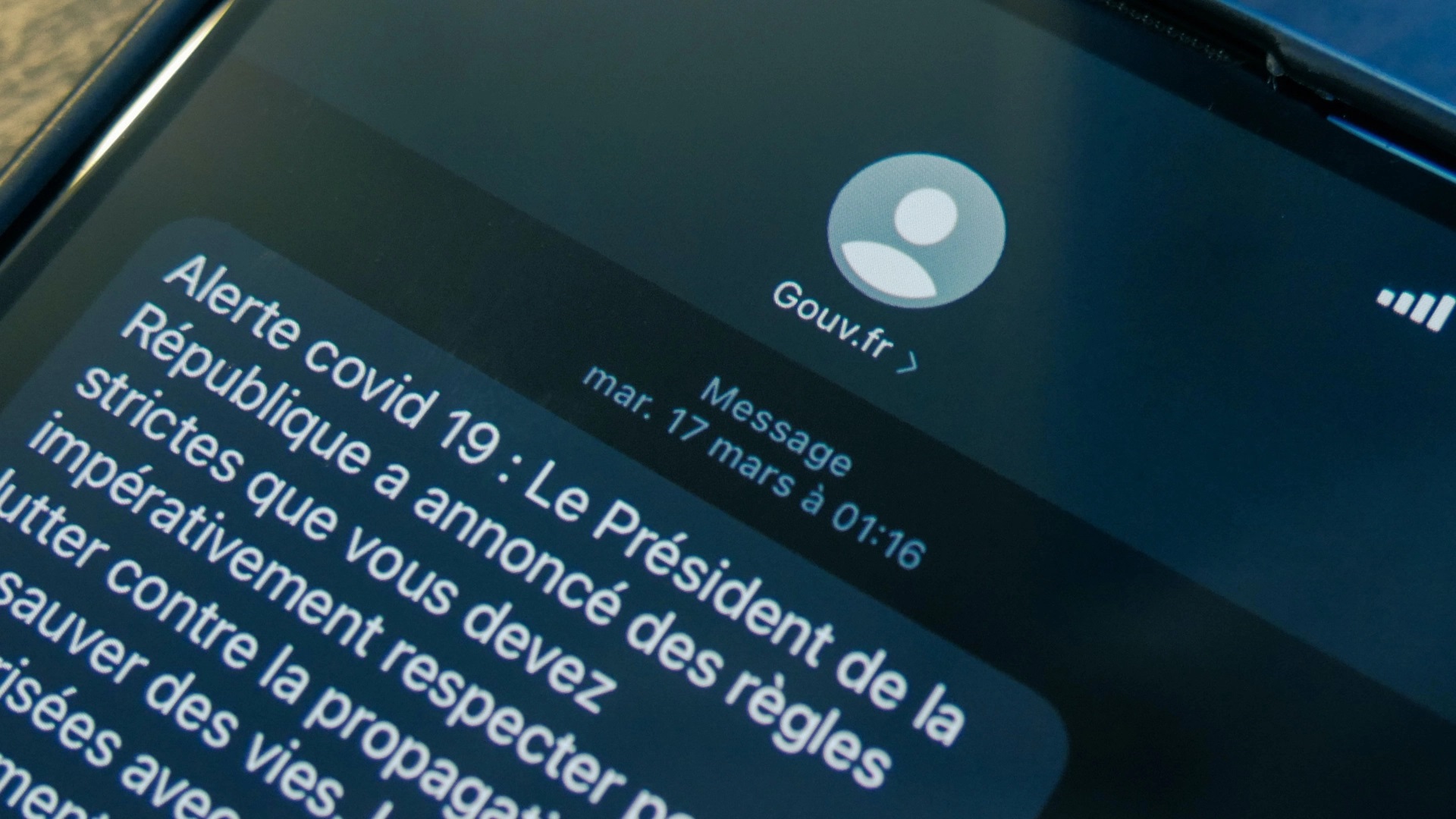

Menaces informatiques : l’hameçonnage demeure la menace la plus importante

juillet 28, 2023L’hameçonnage est encore connu sous l’appellation de phishing et l’une des plus vieilles pratiques de cyber malveillance. Malgré son ancienneté… Continuer la lecture