Comment un hacker pirate des comptes Outlook ?

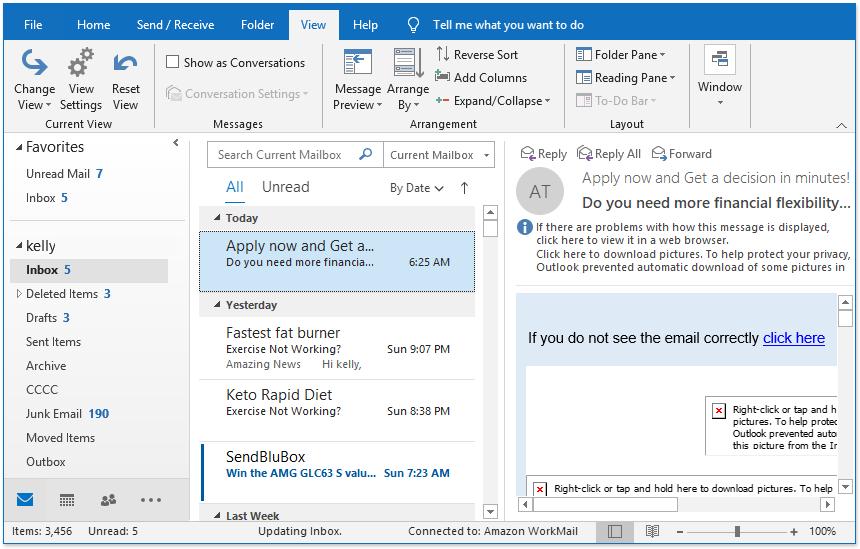

Outlook se présente comme étant service de messagerie électronique les plus utilisés au monde derrière GMail surtout au niveau des professionnels.

Son utilisation est assez pratique je présente beaucoup d’avantages. Cependant, il attire aussi l’attention des hackers. Ces derniers comme à leur habitude, cherche à s’en emparer. C’est d’ailleurs pour cette raison, que nous allons vous donner quelques méthodes qu’ils peuvent utiliser dans cet article pour pirater un compte Outlook. L’objectif et de vous apprendre les méthodes qui peuvent peut-être vous servir lorsqu’il s’agit peut-être de vous-même votre compte. Ces techniques que nous allons vous apprendre sont censés vous aider à mieux vous protéger aussi.

Nous vous conseillons de ne pas vouloir utiliser ces tactiques dans des circonstances qui pourraient vous mettre en fâcheuse posture avec la loi.

1- Utiliser PASS REVELATOR

Il a connu comme étant un logiciel simple d’utilisation. Il peut s’adapter à plusieurs plateformes informatiques, ce logiciel permet à ceux qui l’utilisent d’avoir accès aux mots de passe du compte Outlook ciblé comme le votre par exemple. Il suffit tout simplement de l’installer sur votre terminal. Ensuite, utiliser l’adresse email affilié au compte Outlook ou encore le numéro de téléphone.

Il nous suffira que quelques secondes pour obtenir le mot de passe suffisant pour accéder au compte. Son utilisation est garantie par un remboursement en cas de non satisfaction. Plusieurs milliers de personnes l’ont déjà utilisé à travers le monde et confirme-moi que cela fonctionne bel et bien.

2 – Utiliser un cheval de Troie

Les chevaux de Troie sont les logiciels qui peuvent servir à espionner un utilisateur de service numérique et plus d’ailleurs.

Lorsqu’ils sont installés sur le terminal ciblé, il se cache sous l’apparence ou derrière un logiciel légitime. De la sorte, ils peuvent permettre aux utilisateurs de faire plusieurs actions contre le terminal ciblé sans même que le propriétaire ne s’en rende compte. Pour se faire, il aura l’opportunité de dérober des informations personnelles. Il pourra par la même occasion installer des logiciels espions ou faire plusieurs autres choses.

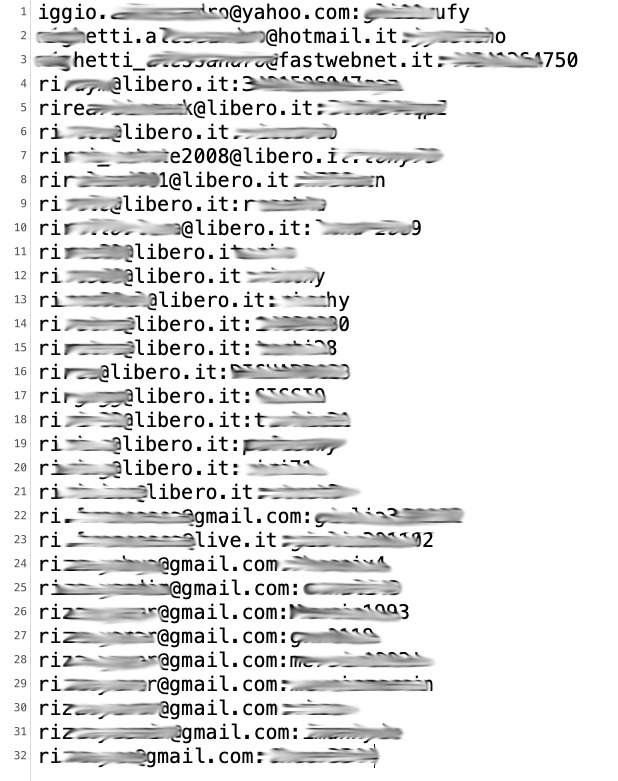

3 – Utiliser les bases de données en circulation

Les services numériques que nous utilisons au quotidien sont souvent sujet à d’énormes fuites de données personnelles de leur utilisateur. Pour ce qu’il en est de Outlook, on rappelle que vers le mois de février 2021, ce service avait accusé la divulgation de milliers des informations personnelles sur ces utilisateurs.

Parmi ces informations il y avait des identifiants de connexion en l’occurrence des mots de passe. Le problème avec ces bases de données, c’est qu’elles sont faciles à s’en procurer. De la sorte, un individu qui est vraiment décidé, peut simplement le rechercher sur des marchés noirs fonctionnel sur le Dark Web.

3 – Utiliser un enregistreur de frappe

Un enregistreur de frappe est au logiciel qui fournit la possibilité à son opérateur de pouvoir copier tout ce que saisit une personne cibler sur le clavier de son terminal.

Grâce à ce logiciel, il est facilement possible de dérober bon nombre d’informations personnelles. Cependant pour l’installer sur le terminal ciblé sera quand même une gageure.

Accédez maintenant à un nombre illimité de mot de passe !