Pirater un compte GMail en 5 techniques prouvées

Le client de courrier électronique GMail est sans doute le plus populaire.

Sa popularité malheureusement se présente comme étant un défaut dans certaines conditions. En effet il va attirer beaucoup de cybercriminels. En dehors des actes de cybermalveillance, il peut arriver parfois, que des personnes qui vous sont proches perdent leurs code d’accès à leur compte GMail ou cela peut être aussi votre cas.

Cet article va aussi vous intéresser : Comment pirater un compte GMail ?

Vous pourrez être aussi tenté de vouloir vous essayez au piratage informatique quoi que cela est bien évidemment illégal. Cependant, si vous êtes un parent qui souhaitent surveiller l’activité de son enfant sur internet, ou un agent des forces de l’ordre dans l’exercice de ces fonctions légitimes, il n’est pas rare que vous ayez besoin ou que vous cherchiez des méthodes qui vous permettront hacker un compte GMail.

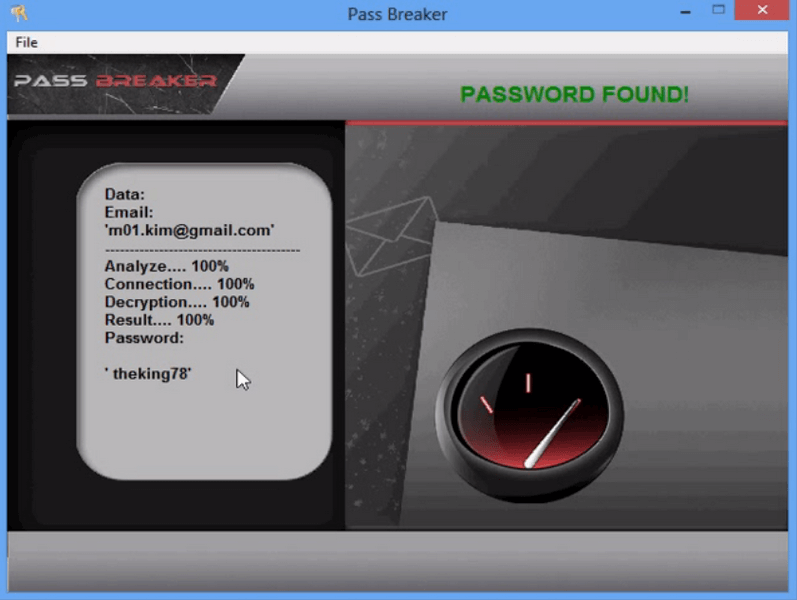

Méthode 1 : PASS BREAKER

PASS BREAKER et un logiciel certifié conforme capable de vous faciliter l’accès à un compte GMail en quelques secondes.

Pour cela, il vous suffit simplement d’avoir l’adresse mail de la personne ciblée ou encore son numéro de téléphone. Bien évidemment des informations qui peuvent être facilement obtenues sur internet. C’est un logiciel qui peut fonctionner sur plusieurs plateformes à la fois. Que ce soit un smartphone, une tablette ou ordinateur, Android, iOS ou Windows, il est compatible.

Son utilisation se fait en trois étapes :

1- Installer le logiciel sur un terminal ;

2- Choisir le mode de recherche que ce soit par numéro de téléphone ou adresse mail ;

3- Lancer la recherche. En quelques secondes vous aurez le mot de passe qu’il faut pour accéder au compte.

Méthode 2 : la technique du Simple Grabbing

« Simple Grabbing » traduit en français par « la prise simple » et une technique qui peut permettre aussi de deviner le mot de passe GMail. Pour se faire, il faudrait alors attaquer un site web constamment visité par la cible.

Ce piratage aura pour objectif de voler l’ensemble des données générer et collecter par ce site internet. Grâce à ces données, il serait alors plus simple de les filtrer pour extraire les informations qui intéressent dans ce cas de figure. Mais cette technique n’est pas aussi simple car, il faut prévoir de pirater un site internet en entier. C’est qui de façon pratique n’est pas une mince affaire.

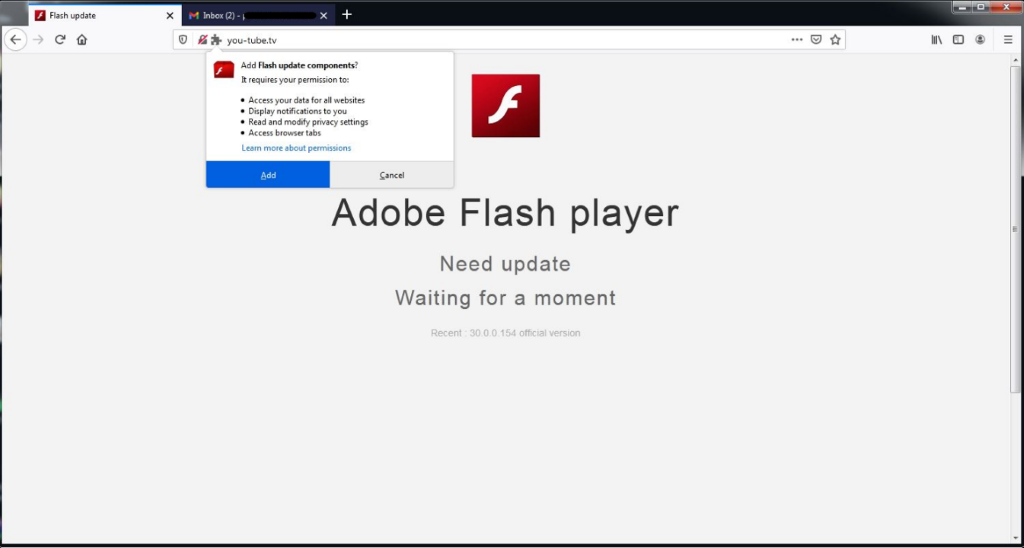

Méthode 3 : le piratage par l’extension de navigateur

En passant par une extension de navigateur, il devient possible de dérober mot de passe GMail.

On peut faire plus que voler un mot de passe GMail ainsi. Certains hackers peuvent contrôler un ordinateur entier grâce à cette technique peu connue. Tout le monde utilise des extensions de navigateur. Le problème c’est qu’il est possible d’en faire installer une fausse. Et lorsque l’extension est installée. Il va conduire l’utilisateur vers une plate-forme factice

Ce qui lui permet alors de collecter les informations que ce dernier saisira. Notamment de l’adresse électronique et ses mots de passe.

Méthode 4 : l’attaque par cheval de Troie

Le cheval de Troie est un programme sophistiqué. Il est utilisé généralement pour surveiller le fonctionnement d’un terminal informatique.

Il peut aussi permettre de contrôler ce terminal et même installer d’autres programmes malveillants. Un cheval de Troie a la possibilité de se cacher et de passer inaperçu dans un système informatique. Par conséquent, il peut se dissimuler dans n’importe quel programme et n’importe quel fichier numérique. Grâce à sa furtivité, il est possible d’extraire des informations qui sont contenues dans le terminal infecté. Y compris les mots de passe et identifiants du compte GMail ciblé.

Méthode 5 : un enregistreur de frappe

Enregistreur de frappe encore appelé Keyloggers est un programme informatique prisé par les pirates informatiques.

En effet, il a pour particularité de faciliter la récolte d’informations personnelles dans le but d’initier un piratage informatique. En effet, dès qu’un enregistreur de frappe est installé sur un terminal, il peut facilement permettre au pirates informatique de savoir exactement toutes les données qui ont été saisies grâce au clavier de la personne ciblée. Et c’est quelque chose de très important en ce sens que tout ce qui est saisi dans le clavier contient pour la plupart des données sensibles. Les identifiants de connexion par exemple. D’où la facilité de pouvoir pirater le compte GMail par ce processus. Cependant, le problème réside dans le fait qu’il n’est pas facile d’installer un enregistreur de frappe sur un terminal de nos jours. Il faudrait compter sur la négligence de propriétaire de ce terminal. Ce qui n’est pas du tout évident.

Accédez maintenant à un nombre illimité de mot de passe !