Étiquette : pirater

Pirater un compte Snapchat : comment on s’y prend ?

décembre 9, 2021Avez-vous déjà essayé d’initier une attaque pour pirater un compte Snapchat ? Nous allons vous donner quelques astuces qui vous… Continuer la lecture

Sécurité biométrique : comment pirater un appareil protégé par une empreinte digitale

décembre 2, 2021Depuis quelques années maintenant, nous assistons à une expansion de l’utilisation des méthodes biométriques dans la sécurisation des appareils informatiques.… Continuer la lecture

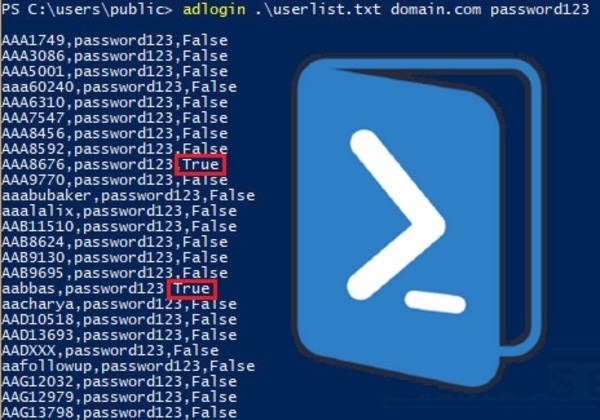

L’attaque par force brute : connaissez vous ?

novembre 28, 2021Dans la catégorie des méthodes utilisées le plus souvent par des hackers pour accéder à un compte de façon illégitime,… Continuer la lecture

Pirater un compte Instagram : comment faire ?

novembre 28, 2021Vous êtes amateur de piratage informatique et vous voulez apprendre et maîtriser une méthode efficace et fiable pour pirater un… Continuer la lecture

Comment pirater efficacement un compte Snapchat ?

novembre 20, 2021Vous avez un compte Snapchat et vous cherchez un moyen de tester vos capacités en piratage ? Nous avons une méthode… Continuer la lecture

WiFi : comment faire pour trouver le mot de passe de hotspot

novembre 17, 2021Nous utilisons couramment le WiFi pour avoir accès Internet. C’est une technologie très utile qui de par sa nature et… Continuer la lecture

Snapchat : comment réussir son piratage ?

novembre 17, 2021Avez-vous déjà initié un piratage de compte Snapchat ? Si oui quelles étaient la méthode que vous avez utilisée ?… Continuer la lecture

Pirater un iPhone : comment faire ?

Les smartphones iPhones sont connus comme étant des outils informatiques qui proposent à leurs utilisateurs un environnement le plus sécuritaire… Continuer la lecture