Pirater un compte Facebook : suivez cette astuce, elle est plus efficace que Vous ne le croyez

novembre 30, 2021Dans le cercle des amateurs, il n’est pas rare que nous cherchons des méthodes efficaces pour tenter le piratage d’un… Continuer la lecture

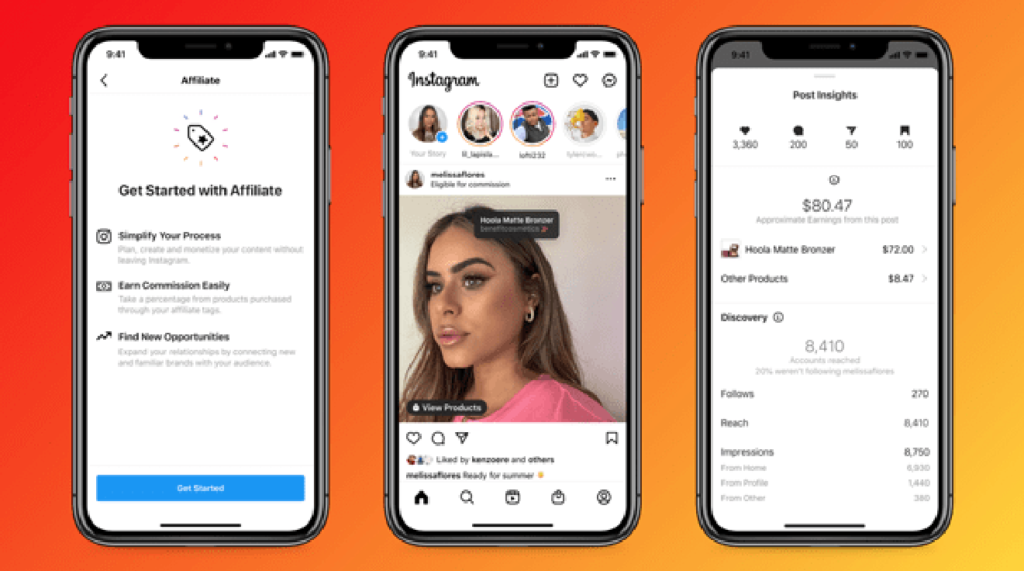

Pirater un compte Instagram : comment faire ?

Vous êtes amateur de piratage informatique et vous voulez apprendre et maîtriser une méthode efficace et fiable pour pirater un… Continuer la lecture