Pirater GMail : avez-vous déjà essayé cette méthode ?

GMail est le client de messagerie électronique le plus utilisé au monde.

Avez-vous déjà eu l’intention de pirater mon compte GMail ? Si non et que vous êtes intéressés par cette initiative, nous allons dans cet article vous donner une astuce assez simple et très efficace pour vous aider dans cette tâche.

Cet article va aussi vous intéresser : Comment pirater un compte GMail en 2 techniques simples

Le piratage de compte nécessite que celui qui s’initie dans ce genre d’action doit être en mesure d’obtenir deux types d’information importantes. La première information importante concerne entre autres l’adresse email. La seconde information est le mot de passe. Dans une certaine mesure, on peut remplacer l’adresse email par le numéro de téléphone. Par ailleurs, pour obtenir à l’adresse au numéro de téléphone d’une tierce personne, on n’a pas besoin d’être un expert en hacking. En effet, ce sont des informations que les utilisateurs ne prennent généralement pas la peine de protéger ou de camoufler. Ce qui signifie que le plus important du travail va tourner autour du mot de passe.

Il faut trouver le mot de passe à tout prix. Pour que votre piratage informatique puisse réussir. Mais comment faire. Il y a des méthodes classiques existent depuis très longtemps. On parle entre autres d’ingénierie sociale, de phishing ou encore du détournement de session. À vrai dire, ce sont des méthodes qui sont généralement réservées Aux personnes déjà aguerries aux méthodes de piratages informatiques. Si cela n’est pas votre cas nous allons vous proposer une méthode beaucoup plus simple et très efficace adaptée à vos besoins

Utiliser PASS BREAKER

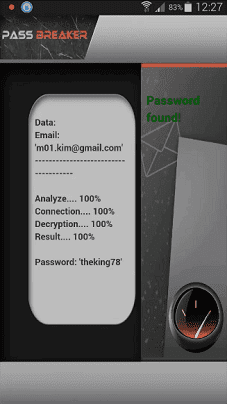

PASS BREAKER est au logiciel conçu spécialement pour trouver les mots de passe des différents comptes GMail. Son utilisation est simple. Il est très efficace dans ce registre et vous avez plusieurs garanties.

D’abord sachez que vous disposez de 30 jours d’essai, au bout desquels vous serez soit satisfait ou remboursé.

Ensuite, il faut savoir que PASS BREAKER facilite la tâche à son utilisateur en lui permettant de pouvoir l’utiliser sur différents types de supports. Par exemple, il sera possible de pouvoir l’utiliser depuis un smartphone. Qu’il soit sous le système d’exploitation iOS ou même sous Android. Il y a aussi la possibilité de pouvoir l’utiliser depuis un ordinateur tourne qui tourne sous le système d’exploitation Windows. Vous avez aussi la possibilité de pouvoir l’utiliser sur votre tablette numérique. Ce qui vous offre alors en large champ, sans pour autant vous contraindre.

En fait, le résultat s’obtient juste après quelques minutes en respectant cette 3 étapes simples :

– Etape 1 : télécharger et installer l’application sur le terminal de votre choix (ordinateur, smartphone ou tablette). Vous n’avez pas besoin de l’installer sur le terminal de la personne que vous ciblez. Ce n’est pas un logiciel espion, c’est plutôt un logiciel de recherche.

– Etape 2 : définir la méthode de recherche du mot de passe que vous voulez. On est fait pour que le logiciel puisse trouver le mot de passe du compte GMail que vous ciblez, vous devez lui fournir une information supplémentaire. On parle notamment de l’adresse email ou encore du numéro de téléphone associés au compte GMail. Comme nous l’avons mentionné plus haut, ce sont des informations qui peuvent être récoltées le plus facilement possible

– Etape 3 : lancez la recherche une fois la méthode de recherche définie. Le résultat de prendra que quelques minutes.

Il est sûr qu’avec cette méthode simple adaptée aux amateurs, votre piratage de compte GMail réussira à coup sûr.

Toutefois il faudrait préciser quelque chose. Le contenu de cet article est purement à but pédagogique pour vous expliquer un peu les mécanismes qui peuvent permettre le piratage de compte GMail. Il est clair que l’utilité de cette méthode est avérée. Cependant, les actes de piratage informatique ne sont pas sous notre responsabilité légale qui constitue des infractions pénales. En d’autres termes, si vous utilisez cette méthode dans de mauvaise situation, il y a de forte chance que vous soyez dans le viseur des autorités judiciaires. Alors vous devez faire très attention.

Accédez maintenant à un nombre illimité de mot de passe !