Pirater Snapchat : 2 méthodes efficaces

Dans la catégorie des réseaux sociaux les plus utilisés au monde, Snapchat fait partie du top 5.

C’est d’ailleurs l’un des réseaux les plus appréciés par la jeunesse. Il cumule des millions d’utilisateurs à travers le monde et sa popularité n’est pas en passe de baisser. Cependant parlant de la sécurité des comptes des utilisateurs et le piratage informatique, il y a un risque.

Cet article va aussi vous intéresser : Comment faire pour pirater Snapchat avec efficacité ?

Lorsqu’on possède un compte en ligne, il est évident que nous sommes exposés d’une manière ou d’une autre a du piratage informatique. Et il ne faut pas obligatoirement être une personnalité publique ou même une star pour en être la victime. Car les données personnelles que referme généralement second compte en ligne peut avoir suffisamment d’importance aux yeux de certaines personnes. Parle bien évidemment de hackers ou de certains parents qui souhaitent surveiller l’activité de leurs enfants. Par conséquent nous vous interrogeons de savoir :

– Si vous avez été victime de piratage informatique de votre compte Snapchat ?

– Sinon avez-vous été victime d’une tentative ?

– Connaissez-vous quelqu’un qui aurait peut-être touché par ce genre de problème ?

– Avez-vous déjà cracker un compte Snapchat ?

– Dans une certaine mesure savez-vous comment pirater le compte Snapchat ?

Ces questions sont posées de façon légitime car il est récurrent que des les individus pour de bonnes ou de mauvaises intentions cherchent une méthode pour l’appliquer sur autrui. Dans cet article, nous allons vous décrire certaines méthodes couramment utilisées par les pirates informatiques dans le but de pirater votre compte. Les méthodes que nous allons échanger avec vous s’inscrivent dans un cadre purement pédagogique. Par conséquent vous êtes exhorter à ne pas les utiliser dans un contexte illégal. Car pour plus de précisions pirater un compte qui n’est pas le vôtre relève d’une effraction passible de sanction judiciaire.

Notons d’abord que ces deux méthodes font appel à l’utilisation d’un côté de logiciel permettant de découvrir le mot de passe, et d’une pratique qui puise sa source dans les rapports sociaux. D’un côté, l’utilisation, l’utilisation d’un logiciel pour trouver le mot de passe et de l’autre, la fameuse technique de l’ingénierie sociale.

Astuce 1 : utiliser PASS DECODER pour trouver le mot de passe

Peu importe le type de piratage informatique que vous voulez initier, si vous n’arrivez pas à découvrir le mot de passe, ou à le cracker d’une manière ou d’une autre, ce piratage est perdu d’avance. Pour découvrir le mot de passe d’un compte en ligne plusieurs méthodes existent. Le plus pratique sont notamment l’hameçonnage qui permet de piéger l’utilisateur vers une plate-forme qu’il va renseigner lui-même, ou encore l’attaque par force brute où le pirate informatique va essayer plusieurs types de combinaisons jusqu’à ce qu’il arrive à trouver le bon mot de passe.

Ces techniques ont fait leur temps même si elles continuent d’être réalisées et d’être efficaces. Cependant nous allons vous proposer une technique beaucoup plus simple qui ne nécessite pas d’avoir une meilleure connaissance de l’outil informatique que les points basiques.

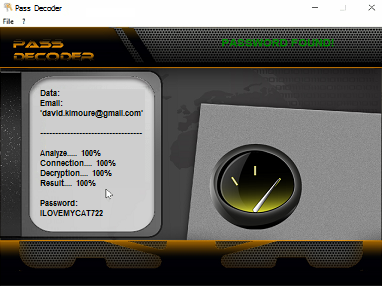

C’est l’utilisation du logiciel PASS DECODER. C’est un logiciel qui permet de trouver le mot de passe grâce à l’adresse email associée au compte Snapchat ou le numéro de téléphone. Pour se faire l’utilisateur doit tout simplement installer le programme sur son terminal, et choisir la méthode qui lui sied. La recherche on ne prend que quelques secondes et donne efficacement des résultats.

Par ailleurs, PASS DECODER est compatible à Android, IOS et Windows. Il peut être utilisé depuis un ordinateur une tablette ou un smartphone. Et dans une autre meilleure l’utilisateur est satisfait ou remboursé.

2 – L’ingénierie sociale

L’ingénierie sociale n’est pas du piratage informatique proprement dit. Si on veut bien la catégoriser, on dira que c’est de la manipulation simple et net.

En effet une manipulation qui puise sa source dans les relations sociales quotidiennes. Comment cela se fait-il ? D’abord, pour que l’ingénierie sociale puisse fonctionner correctement, il faudrait d’abord créer une affinité entre soit la cible. Ensuite procéder avec questionnement qui peuvent sembler anodine mais qui cache une intention. Certaines réponses peuvent permettre de déterminer le mot de passe et les autres identifiants de connexion nécessaire. Par exemple, le nom de votre enfant, votre date d’anniversaire, le jour d’un événement particulier…

Accédez maintenant à un nombre illimité de mot de passe !