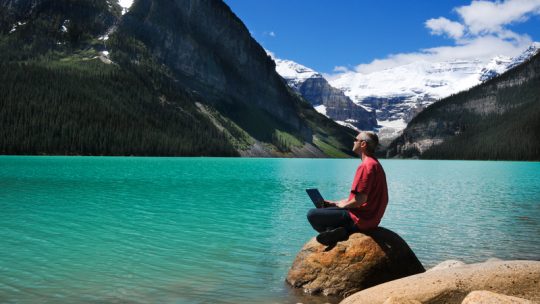

Les mesures à adopter pour ne pas se faire piéger par les pirates informatiques durant vos vacances

juillet 13, 2023Il faut savoir que les cybercriminels ne partent jamais en vacances, à la moindre occasion ils ne vont pas hésiter… Continuer la lecture