3 méthodes fiables pour décrypter un compte Instagram

1- La méthode Pass Decryptor

Pass Decryptor est un logiciel permettant de décoder n’importe quel code Instagram.

Grâce à ce programme informatique, vous pouvez avoir accès à n’importe quel compte Instagram autant de fois que vous le voulez. il vous suffit simplement de connaître le nom d’utilisateur de la personne que vous ciblez, et en seulement trois étapes vous aurez les éléments qu’il vous faut.

Ce programme a le mérite d’être sûr, efficace et rapide. Non seulement la personne que vous voulez pirater il ne se rendra même pas compte que vous avez accès à son mot de passe, mais, vous ne risquez pas de laisser de trace de votre passage.

Et pour ce faire, il vous suffit simplement de suivre les trois étapes conseillés :

1 – Installer l’application sur votre terminal. Il est compatible à Windows, Android, et iOS.

2 – Suivez les instructions de configuration.

3 – Insérer le nom d’utilisateur de la personne que vous ciblez dans le champ de recherche et valider la recherche.

En moins d’une minute vous aurez automatiquement accès au mot de passe de la personne. L’un des avantages de cet outil, ce qu’il permet aisément de contourner l’authentification à double facteur. De telle sorte, vous n’avez pas à avoir accès physiquement au terminal de la personne que vous voulez pirater.

Vous avez la possibilité d’essayer cet outil pendant 30 jours en cliquant sur le lien suivant https://www.passwordrevelator.net/fr/passdecryptor

Sachez tout simplement que la méthode est garantie ou remboursée.

2- La méthode du « mot de passe oublié ».

Il existe une autre méthode assez simple à la portée de tout le monde et qui ne nécessite pas nécessairement d’avoir des connaissances techniques en informatique.

Sur l’espace de connexion de Instagram, il y a la petite section intitulée « mot de passe oublié ». Tout ce que vous avez à faire c’est d’entrer les identifiants de connexion de la personne que vous voulez pirater. Ensuite vous cliquez sur « mot de passe oublié ». Automatiquement Instagram va vous proposer une réinitialisation du mot de passe qui se fera soit par SMS via le numéro de téléphone associé au compte ou par adresse mail. Si vous avez la chance d’avoir accès au téléphone portable ou à l’adresse mail, vous pouvez aisément réinitialiser le mot de passe et l’adapter tel que vous le voulez.

Instagram aussi propose une réinitialisation avec une connexion par le compte Facebook. Ce qui signifie que si vous pouvez accéder à son compte Facebook, il vous sera très facile d’accéder à son compte Instagram. Cependant si vous ne pouvez pas accéder ni à son téléphone portable, ni à son mail, ni à son Facebook, noter que cette méthode est perdue d’avance. Par ailleurs même si elle fonctionne, la personne pirater se rendra vite compte que son Instagram a été hacké vu que lui ne pourra pas y accéder. Par ailleurs vous pourrez être localisé voir identifiés car votre adresse IP sera affilié à toute l’opération.

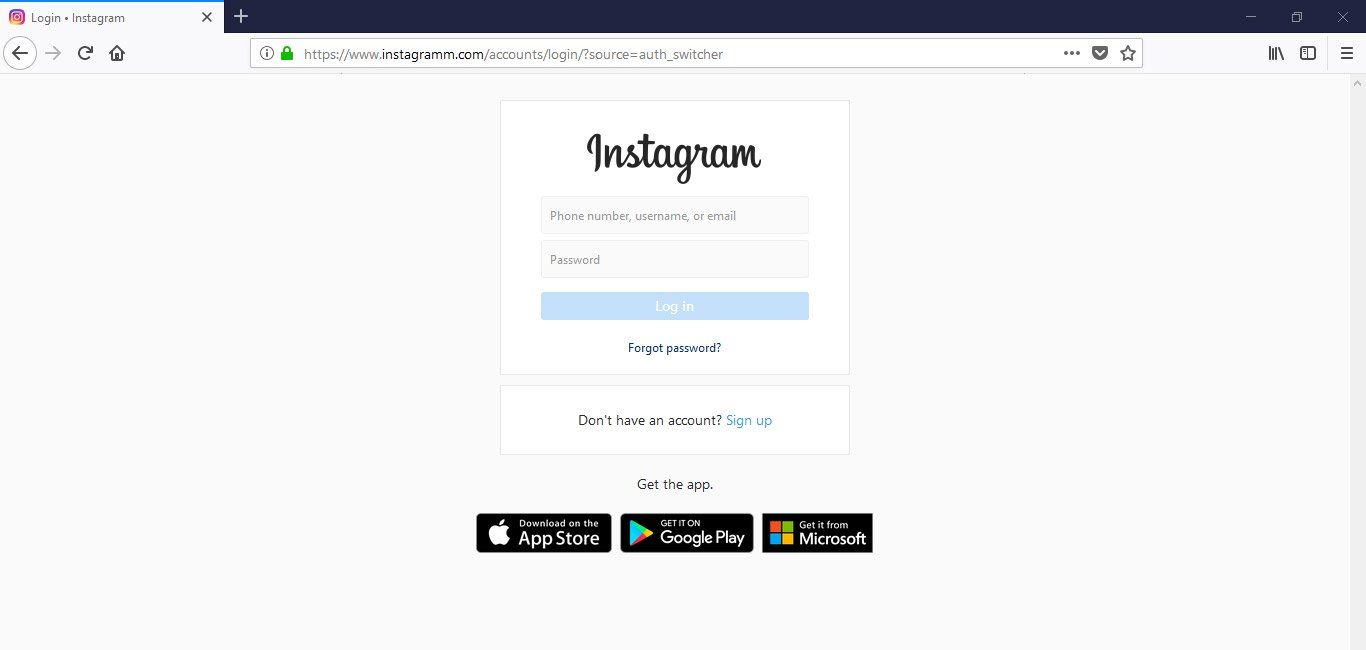

3- La méthode du phishing

Le phishing ou l’hameçonnage est l’une de méthode les plus fiable après Pass Decoder.

En effet, il est clair et ne laisse pas de trace sans oublier son efficacité. Cependant, il nécessite une bonne connaissance de l’outil informatique sans oublier de la programmation. En effet il va falloir concevoir un site web factice, qui ressemble à celui d’Instagram. Ensuite vous devrez attirer votre cible vers ce site à travers un lien que vous proposerez peut-être par message ou par mail.

S’il mord à l’hameçon et qu’il tente de se connecter, il se croira sur la page de connexion Instagram. Il notera ensuite ses coordonnées pour tenter de se connecter à son site. si cela arrive, vous pourrez récupérer tranquillement ses coordonnées que vous pouvez utiliser plus tard sans que ce dernier ne s’en rende compte. Le problème avec cette méthode, c’est qu’il va vous demander beaucoup plus d’efforts, de connaissances techniques et pratiques, sans oublier un peu d’effort financier car vous devrez, n’oubliez pas, héberger le site actif que vous voulez utiliser.

Accédez maintenant à un nombre illimité de mot de passe !