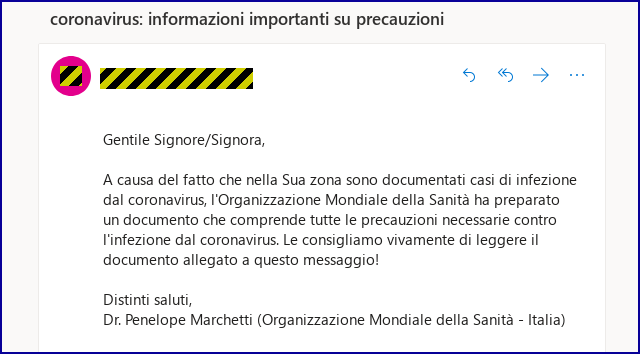

Covid-19 : La santé numérique en danger au même titre que la santé physique

avril 8, 2020Travailler à distance est devenu un standard aujourd’hui. Si depuis longtemps le monde professionnel a toujours craint les cyberattaques, cette… Continuer la lecture