Étiquette : pirater

Comment se protéger du Cryptojacking ?

août 25, 2019Le Cryptojacking est une méthode d’attaque informatique consistant à prendre le contrôle de l’ordinateur d’une personne et d’y faire un… Continuer la lecture

Le piratage de nos smartphones devient de plus en plus inquiétant

août 25, 2019Depuis quelques années les attaques informatiques sur les smartphones en particulier, ceux fonctionnant sur Android, se sont multipliées. Ces différences… Continuer la lecture

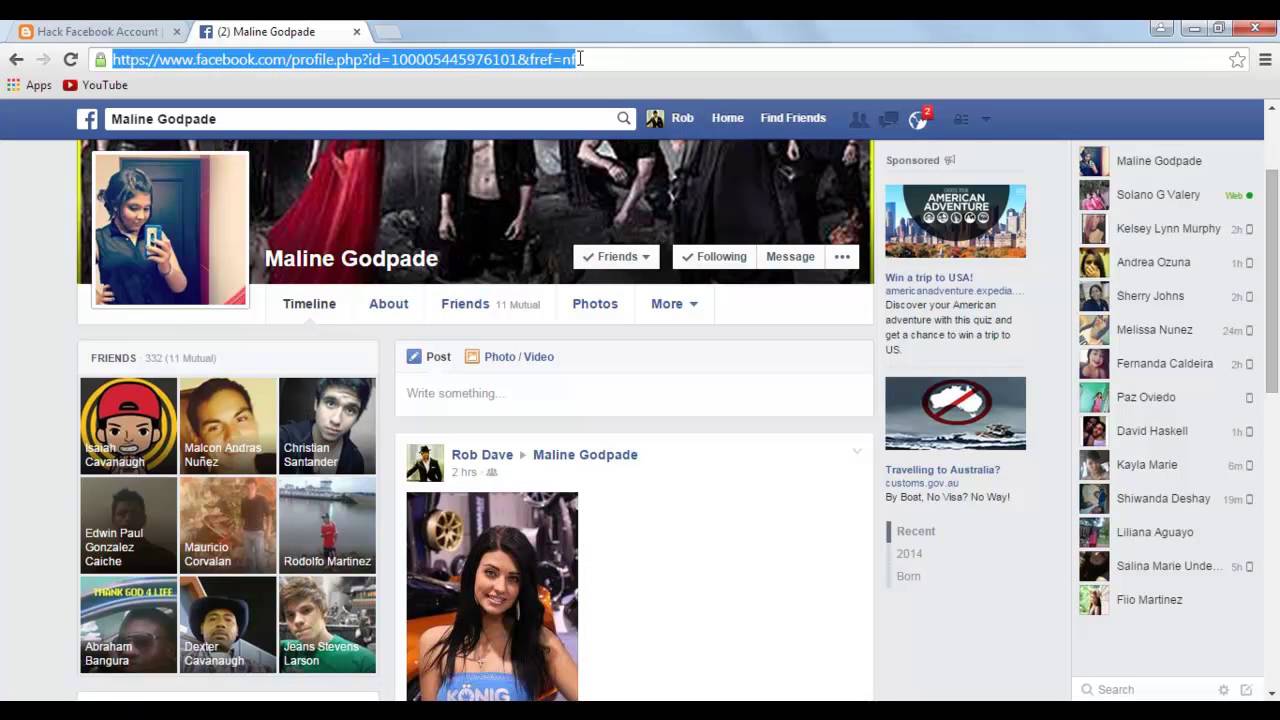

Pirater compte Facebook sans payer d’argent

août 23, 2019De nos jours le piratage de compte Facebook est devenue quelque chose de très courant. Tout le monde veut s’y… Continuer la lecture

Comment les pirates informatiques s’y prennent pour hacker les comptes Netflix ?

août 23, 2019Notons aujourd’hui que internet nous offre de plus en plus de service qui accompagne nos habitudes quotidiennes. Parmi ces nombreux… Continuer la lecture

Le système de vote Russe pour les élections municipales de Moscou

août 22, 2019Cela est considéré comme étant une première à ce niveau. Effectivement la faille de sécurité a été découverte par un… Continuer la lecture

Comment se protéger d’un logiciel de rançonnage ?

août 21, 2019De nos jours plusieurs personnes se voient de plus en plus extorquer de l’argent via un système de piratage informatique… Continuer la lecture

Les appareils qui fonctionnent avec la technologie Bluetooth seraient vulnérables

août 21, 2019Des experts en sécurité informatique ont détecté, il n’y a pas si longtemps de cela, Une vulnérabilité sur une grande… Continuer la lecture

Un câble iPhone permet de pirater les ordinateurs

août 19, 2019Dans la polémique des téléphones iPhone, il nous ait parvenu encore une information avec un autre moyen assez simple et… Continuer la lecture

Qu’est-ce qu’un rootkit ?

août 18, 2019Un rootkit est un logiciel malveillant que les pirates utilisent sur des serveurs Linux, Unix, Windows ou même sur les… Continuer la lecture

Comment détecter le Cryptominage ?

Le Cryptojacking fonctionne un peu comme la technique de rançonnage. Il peut aussi affecter les entreprises quand bien même que… Continuer la lecture