9 techniques de piratage de mots de passe

Dans l’article d’aujourd’hui, nous allons vous parler de manière dont les pirates font et leurs différentes techniques pour hacker vos mots de passe.

Ce sont généralement des techniques principalement utilisées par des hackers informatiques qui ont de mauvaises intentions. Les pirates ont de nos jours créés des algorithmes très développés, qui arrive à accélérer le processus pour trouver vos mots de passe.

Mettre en place un difficile et long mot de passe est fortement recommandé par la cybersécurité, en revanche cette même cybersécurité ne nous montre pas comment identifier le hacking dans votre terminal. Peu importe la stratégie avec laquelle vous avez créé des mots de passe, les hackers ont toujours cette possibilité de déchiffrer vos mots de passe.

Cet article peut aussi vous intéresser : Cracker ou pirater un mot de passe

Aujourd’hui, nous allons vous donner quelques techniques de piratage de mot de passe utilisées pour pirater nos comptes.

1 – Utiliser PASS REVELATOR

PASS REVELATOR est une suite de logiciel de piratage conçu spécialement par des pirates en herbes qui ont réussi à hacker un ensemble de protocole permettant ainsi d’accéder à n’importe quel mot de passe.

Que cela soit Facebook, GMail, Snapchat, Instagram, Yahoo!, Twitter, Outlook ou même un réseau WiFi, ces logiciels seront capable de vous délivrer les mots de passe en quelques minutes seulement !

Vous pouvez accéder à ces applications depuis cette page : https://www.passwordrevelator.net

2 – Attaque par Dictionnaire

L’attaque par dictionnaire est une méthode qui beaucoup utilisée par la plupart des hackers pour trouver la phrase secrète en tentant leur chance à plusieurs reprises. Il s’agit d’un fichier classique contenant un ensemble de mots inhabituels que de plusieurs personnes s’en serve comme mot de passe. C’est l’un des méthodes les plus faciles de décrypter le mot de passe de quelqu’un. Mais produire un mot de passe difficile peut battre cette attaque très aisément.

3 – Attaque de Force Brute

L’objectif majeur de la stratégie de l’attaque de force de Brute est de casser le mot de passe. Il va essayer toutes les combinaisons possibles pour arriver au point de trouver le véritable le mot de passe. Toutefois de nos jours, les utilisateurs sont de plus en plus intelligents, donc la longueur des mots de passe rend les choses un peu difficiles rendant l’attaque de Brute Force assez complexe à les déchiffrer. Il ressemble par ailleurs si vous le remarquez l’attaque par dictionnaire.

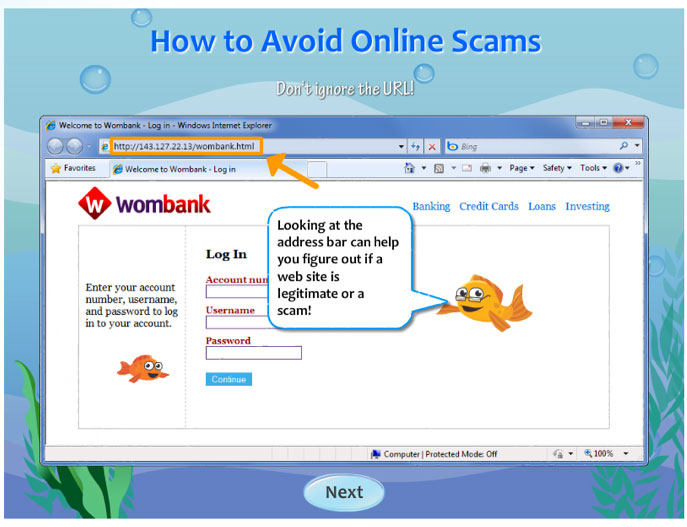

4 – Phishing

Le phishing ou en encore l’hameçonnage est la méthode assez plus simple utilisée par les délinquants informatiques. Il ne fait absolument rien d’extraordinaire, il ne fait que demander simplement aux internautes leurs mots de passe. Cependant la technique de demande de mot de passe individuel et différent. les pirates informatiques créeront des à cet effet de fausses pages, de fausses adresse mails, et de faux logiciel, etc. Une fois que vous avez commis l’imprudence d’entrer vos coordonnées et vos informations personnelles tels que vos coordonnées, tout est transféré dans le serveur de hacker.

5 – Logiciels Malveillants

Ces programmes sont en très grande partie développés par des pirates informatiques dans l’unique but de causer la destruction de leur cible. Les virus et les vers sont installés au système de l’usager pour qu’ils arrivent utiliser totalement la machine infectée ou un réseau corrompu dans son ensemble. Ils sont transmis par courrier électronique ou sont simulé dans n’importe quelle programme.

6 – L’Attaque via le scan des Ports

C’est une méthode parfois utilisée pour trouver des failles sur un serveur précis. Il est principalement utilisé par les responsables de la sécurité informatique pour détecter les vulnérabilités dans leur système. L’attaque via le scan des ports est utilisé pour transmettre une information à un port et attendre qu’une réponse et des données reçues du port ouvert qui sont une invite aux les pirates à attaquer le serveur.

7 – Ingénierie Sociale

L’ingénierie sociale est une technique de piratage qui vas reposer grandement une sur l’interaction humaine et nécessite souvent d’inciter des personnes à ne pas respecter les règles de sécurité normales. De la sorte, les hackers peuvent essayer différents moyens pour entrer dans les procédures de sécurité.

8 – Trouver les mots de passe en devinant

Ici, les pirates peuvent essayer de deviner vos mots de passe, ils peuvent même essayer de deviner votre réponse de sécurité. En bref, les pirates peuvent essayer de deviner tout pour briser votre sécurité et pirater votre compte. Cependant, grâce à deux étapes et alerte de code de connexion ce type de techniques sont généralement un échec dans nos jours.

9 – La méthode d’Attaque hybride

Ici, l’attaque hybride est une autre méthode de hacking bien qui est beaucoup utilisée par les hackers. C’est une fusion du dictionnaire et de la force brute. Dans une telle attaque, les ajoutent ajoutent des nombres et des symboles au nom des fichiers pour arriver à décrypter le mot de passe. La majorité des personnes ne changent leurs mots de passe que pour ajoutant seulement un nombre à leur mot de passe actuel.

Accédez maintenant à un nombre illimité de mot de passe !